تلگرام یکی از پلتفرم های محبوب در ایران هستش. خیلیا از این پلتفرم نه تنها برای ارتباط ، بلکه برای مواردی مانند ذخیره فایل ، کسب اخبار ، مدیریت پسورد و … استفاده میکنن.

در نتیجه حفاظت از اکانت تلگراممون میتونه خیلی مهم باشه. اخیرا مجرمان سایبری از یه روش جدیدی فیشینگ برای هک اکانتهای تلگرام استفاده میکنن.

روش کار اینجوری هستش که مجرمان سایبری یه پیام حاوی یه لینک به قربانی ارسال میکنن. این پیام میتونه موارد مختلفی مانند : شرکت در یه نظرسنجی ، شرکت در یه مسابقه ، ارائه ویژگی های تلگرام پرمیوم ، درخواست امضای دسته جمعی و … باشه.

اما نقطه مشترک همه این ترفندها اینه که شما باید از طریق تلگرام ، احراز هویت کنید و این دقیقا چیزی هستش که نباید انجام بدید.

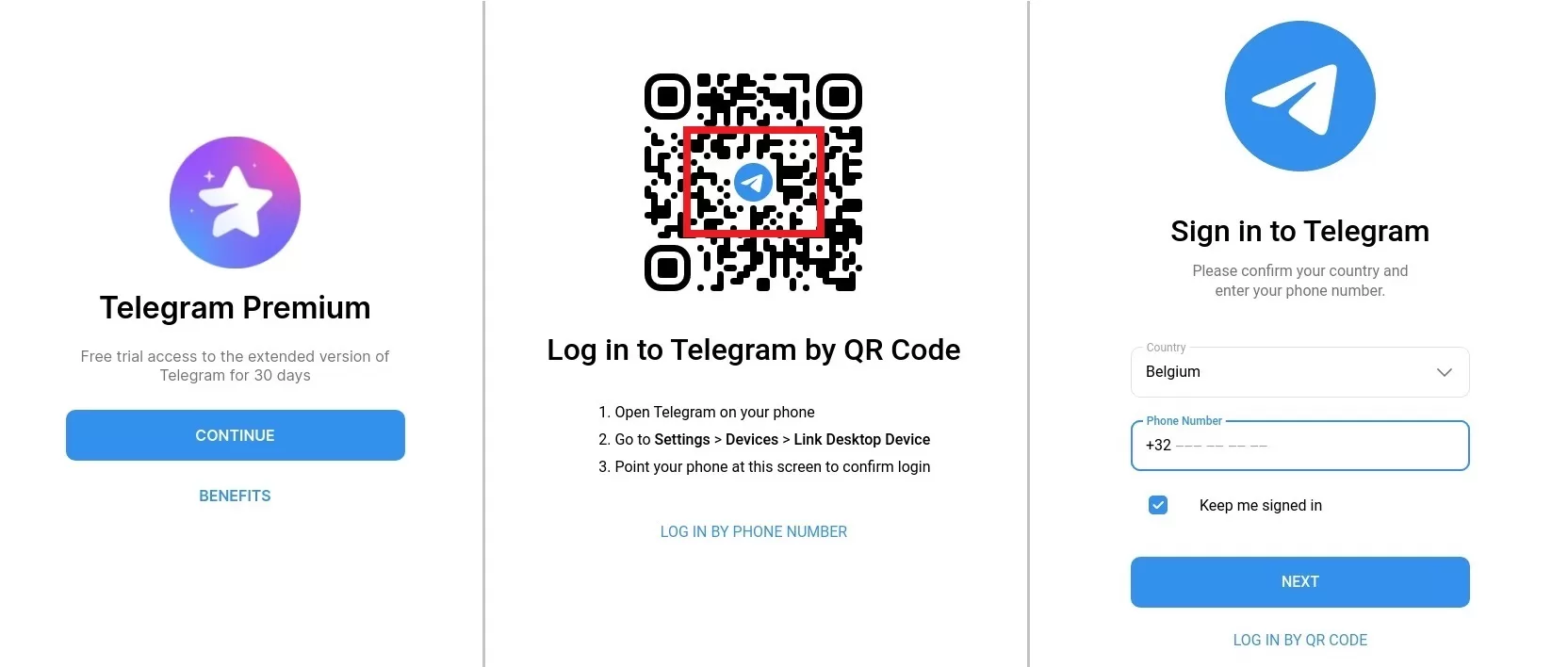

این احراز هویت میتونه از طریق وارد کردن شماره تلفن و کد تایید پیامرسان یا از طریق اسکن کد QR باشه.

مواردی هم بوده که پیام از سمت مخاطبین قربانی ارسال شده که در این موارد در حقیقت هکر اون اکانتم زده.

لینکهای ارسال شده اغلب توسط سرویس های کوتاه کننده لینک ساخته شدن. این تکنیک زمانی که مهاجم نخواد ، قربانی لینک ارسال شده رو ببینه مورد استفاده قرار میگیره. همچنین ابزارهای ضد فیشینگ هم در مواجه با این لینکها دچار مشکل میشن.

سایتهای ارائه شده اغلب ظاهر ساده ای دارن. مثلا یه سایت که وسطش نوشته “ورود به سایت و شرکت در رای گیری” یا “دسترسی رایگان به نسخه پرمیوم” .

با زدن ورود به سیستم ، صفحه ورود ظاهر میشه. اگه قربانی از نسخه دسکتاپ استفاده کنه ، برای ورود از اسکن کد QR استفاده میکنه و اگه قربانی با موبایل وارد صفحه بشه ، کشور و شماره تلفن درخواست میشه. البته در مواردی هم مجرمان ، این انتخاب رو به قربانی میدن که گزینه ای که براش راحته رو انتخاب کنه.

اگه قربانی ، شماره تلفن رو بده ، اسکریپتهای مهاجم بطور اتوماتیک اون پشت اقدام به ورود به حساب میکنن و در نتیجه یه کد تایید به گوشی قربانی میاد. قربانی به خیال اینکه کد برای احرازهویت هستش، این کد رو در سایت مجرمین وارد میکنه و در نتیجه مهاجمین اگه اکانت، 2FA نداشته باشه میتونن وارد اکانت قربانی بشن.

اگه قربانی ، کد QR رو انتخاب کنه ، روش خیلی ساده تر هم میشه. کد QR نمایش داده شده ، در حقیقت کد QR برای ورود به سیستم نیست و کد QR برای اضافه کردن دستگاه یا session وب به اکانت شما هستش. اگه این کد رو اسکن کنید ، مجرمین بدون نیاز به کد تایید ، میتونن وارد اکانت شما بشن.

روش ایمن سازی :

- روی لینکهای مشکوک ، کلیک نکنید.

- کد تایید تلگرام رو غیر از خود تلگرام ، هیچ جای دیگه ای وارد نکنید.

- ویژگی 2FA رو برای اکانتتون فعال کنید. این کار در ارتباطات روزمره اتون اختلالی ایجاد نمیکنه اما هک شدنتون رو سختتر میکنه. برای فعال کردن این ویژگی مسیر زیر رو طی کنید :

|

1 |

Settings → Privacy and Security → Two-Step Verification |

و بعدش یه پسورد وارد کنید و همچنین یه ایمیل بازیابی هم بهش بدید تا اگه فراموش کردید ، بتونید برگردونیدش.

- در مواردی که درخواست وجه یا اطلاعات حساس از طرف مخاطبینتون شده بود، قبل از ارسال با طرف درخواست کننده هماهنگ بشید، البته از طریق تماس تلفنی یا حضوری و …

- اگه قبلا طعمه همچین روشی بودید و هنوز به اکانتتون دسترسی دارید ، وارد مسیر زیر بشید :

|

1 |

Settings → Devices → Terminate all other sessions |

با این روش همه Sessionهای باز دیگه، بسته میشه.