سیسکو این هفته در بولتن امنیتیش ، نه تا آسیب پذیری رو در محصولات مختلفش اصلاح کرده. یکی از آسیب پذیری از نوع information ، پنج موردش با شدت متوسط و دو موردش با شدت بالا و یه مورد با شدت بحرانی گزارش شده.

در این پست به بررسی آسیب پذیری با شدت بالا و بحرانی پراختیم.

آسیب پذیری بحرانی CVE-2023-20032:

این آسیب پذیری در ClamAV گزارش شده که قبلا در این پست بررسیش کردیم. در کل آسیب پذیری از نوع Heap overflow و در اسکن فایلهای HFS+ در ClamAV رخ میده. اکسپلویت موفقش امکان اجرای کد یا DoS رو فراهم میکنه.

در خصوص این آسیب پذیری ، سیسکو محصولاتی که از کتابخونه های ClamAV استفاده میکنن رو بررسی کردن، تا اگه موردی تحت تاثیری بود رو گزارش بدن. جدول زیر محصولات و نسخه های اصلاح شده رو نشون میده:

| محصولات تحت تاثیر | نسخه اصلاح شده |

| Secure Endpoint, formerly Advanced Malware Protection (AMP) for Endpoints, for Linux | 1.20.2 |

| Secure Endpoint, formerly Advanced Malware Protection (AMP) for Endpoints, for MacOS | 1.21.1 |

| Secure Endpoint, formerly Advanced Malware Protection (AMP) for Endpoints, for Windows | 7.5.9 8.1.5 |

| Secure Endpoint Private Cloud | 3.6.0 or later with updated connectors |

| Secure Web Appliance, formerly Web Security Appliance | 12.5.6 (May 2023) 14.0.4-005 14.5.1-013 (Mar 2023) 15.0.0-254 (April 2023) |

آسیب پذیری CVE-2023-20089 :

آسیب پذیری در Link Layer Discovery Protocol (LLDP) و در محصول Cisco Nexus 9000 Series Fabric Switches در Application Centric Infrastructure (ACI) Mode هستش. مهاجم بدون احراز هویت (لایه 2 مجاور) امکان نشت حافظه رو داره که منجر به ریلود دستگاه و DoS میشه. مهاجم میتونه با ارسال بسته های مخرب LLDP ،این آسیب پذیری رو اکسپلویت کنه. آسیب پذیری شدت بالا و دارای امتیاز 7.4 هستش.

این آسیب پذیری محصولات Cisco Nexus 9000 Series Fabric Switches در ACI Mode رو که ویژگی LLDP شون فعال هست و از Cisco NX-OS Software آسیب پذیری استفاده میکنن ، رو تحت تاثیر قرار میده.

برای اینکه بدونیم این ویژگی فعال هست یا نه :

|

1 |

#show lldp interface ethernet port/interface |

اگه در جواب ارسالی tx و rx برابر y بود ، یعنی دستگاه آسیب پذیره.

|

1 2 |

#show lldp interface ethernet port/interface Interface Information:Enable (tx/rx/dcbx): Y/Y/N Port Mac address: 00:fe:c8:09:e2:92 |

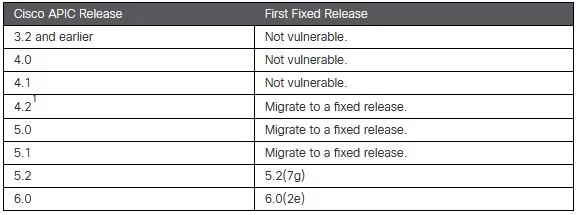

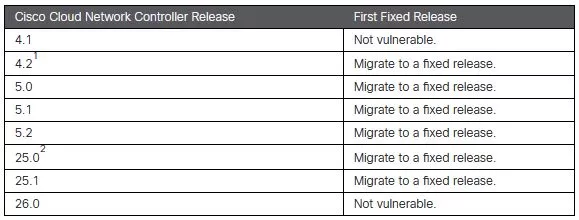

آسیب پذیری CVE-2023-20011 :

آسیب پذیری از نوع CSRF و در رابط مدیریت وب Cisco Application Policy Infrastructure Controller (APIC) و Cisco Cloud Network Controller هستش. شدت اون بالا و امتیاز 8.8 داره.

محصولات تحت تاثیر و نسخه اصلاح شده در جدولهای زیر قابل مشاهده هستش: