همونطور که قبلا در خبرها اومده بود، گروه باج افزاری Money Message حمله ای رو به MSI انجام داده بود و تونسته بود 1.5 ترابایت از اطلاعات این کمپانی رو استخراج کنه.

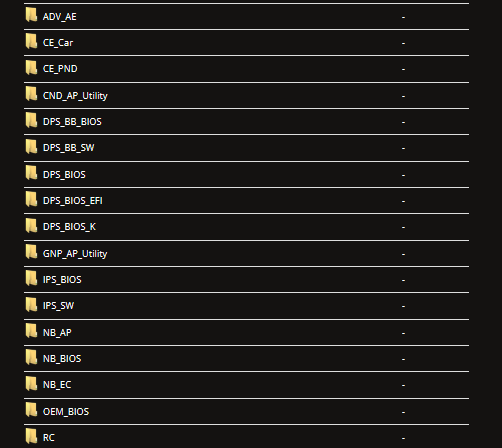

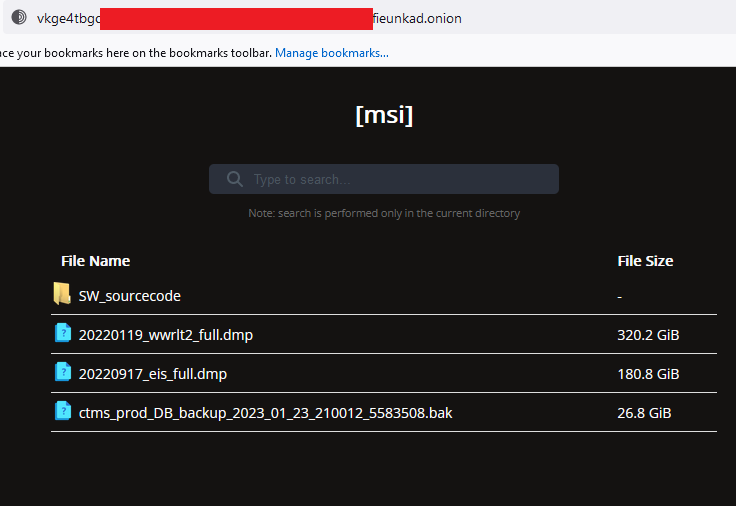

این گروه طلب باج ،4 میلیون دلاری برای عدم افشای اطلاعات کرده بود، اما کمپانی زیر بار باج نرفت، تا در نهایت هفته پیش این گروه شروع به افشای داده های این کمپانی از جمله سورس کدهای فریمور مادربرد های MSI کرد.

روز جمعه آقای Alex Matrosov مدیرعامل پلتفرم Binarly با بررسی این داده های افشاء شده اعلام کرد که این داده ها حاوی کلیدهای خصوصی امضای ایمیج 57 محصول MSI و کلیدهای خصوصی Intel Boot Guard برای 116 محصول MSI هستش. لیست این محصولات آسیب پذیر رو میتونید از اینجا مشاهده کنید.

اینتل این داده ها رو تایید کرده و اعلام کرده که داره روشون کار میکنه.

Intel Boot Guard یه ویژگی امنیتی هستش که روی سخت افزارهای مدرن اینتل ایجاد شده و کارش اینه که از لوود فریمورهای مخرب که بهشون بوتکیتهای UEFI میگن جلوگیری میکنه. این یه ویژگی حیاتی برای Windows UEFI Secure Boot هستش.

از این جهت هم اهمیت داره که این نوع بوت کیتها قبل از سیستم عامل لوود میشن و بنابراین بدافزار میتونه خودش رو از دید محصولات امنیتی مخفی نگه داره و همچنین با تغییر سیستم عامل هم از بین نمیره.

آقای Matrosov گفتن که این نشت باعث شده که Intel Boot Guard روی محصولات MSI که از CPUهای 11th Tiger Lake و 12th Adler Lake و 13th Raptor Lake استفاده میکنن، عمل نکنه. ایشون گفتن که این نشت اکوسیستم اینتل رو تهدید میکنه و متاسفانه نه تنها خود MSI رو درگیر کرده، روی سایرین هم تاثیر میزاره.

کلید های امضای fw image به مهاجم این امکان رو میدن که یه بروزرسانی مخرب برای فریمورها ایجاد کنه و اونو بصورت یه فرایند طبیعی از طریق بروزرسانی بایوس با ابزارهای بروزرسانی MSI تحویل هدف بده.

Intel Boot Guard برای محفاظت از فریمورهای مخرب، با استفاده از کلیدهای خصوصی و کلیدهای عمومی تعبیه شده در داخل سخت افزار اینتل ، یکپارچگی فریمور بررسی میکنه تا دستکاری شده یا مخرب، نباشن. اگه امضاء تایید بشه، فریمور میتونه لوود و اجرا بشه. با این نشت مهاجم میتونه این ویژگی امنیتی رو دور بزنه و فریمور مخربش رو روی هدف اجرا کنه.

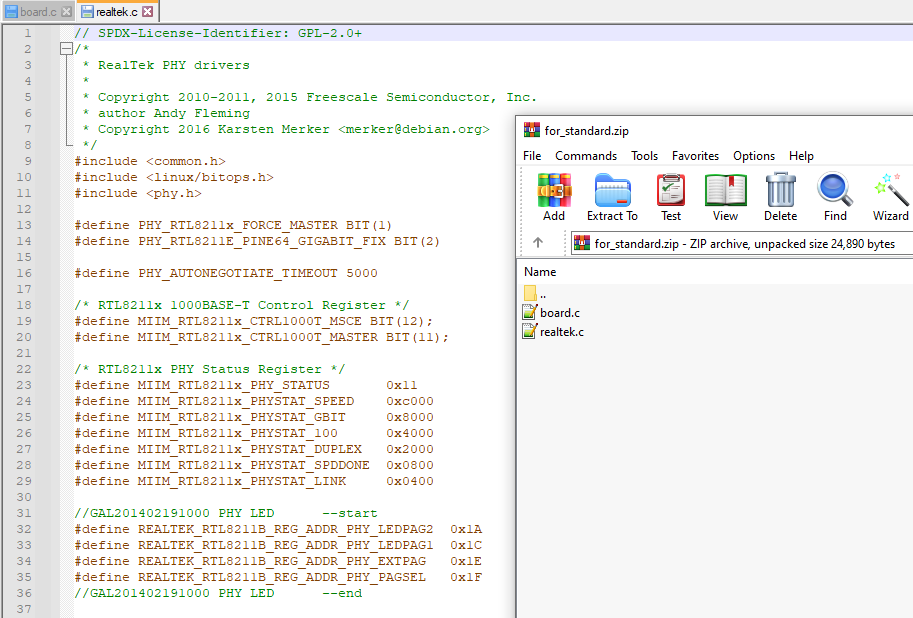

با توجه به اینکه در این نشت، سورس کد هم منتشر شده و اغلب سورس کدها به زبان C و برای چندین سال پیش هستن، امکان کشف آسیب پذیری از دید هکر اخلاقی هم وجود داره. البته در خصوص برنامه باگ بانتی برای کمپانی MSI جستجویی که کردم، موردی مشاهده نکردم و فقط ارتباط از طریق ایمیل پیشنهاد شده بود. نکته بعدی هم این که حجم فایلها اغلب روی گیگابایت هستش و با سرعت اینترنت ما و حجم دیسکمون ، ممکنه چالش برانگیز باشه.