در روزهای اخیر خبری مبنی بر وجود 4 آسیب پذیری در محصولات VMware vRealize Log Insight منتشر شد که میتونید جزییاتش اینجا بخونید. این آسیب پذیری ها به شرح زیر هستن :

- آسیب پذیری CVE-2022-31706 : آسیب پذیری از نوع Directory Traversal و در محصول VMware vRealize Log Insight هستش. دارای امتیاز 9.8 و شدت بحرانی هستش. مهاجم بدون احراز هویت میتونه فایل دلخواه داخل سیستم عامل تزریق کنه و کد دلخواه اجرا کنه.

- آسیب پذیری CVE-2022-31704 :آسیب پذیری از نوع broken access control و در محصول vRealize Log Insight هستش. دارای امتیاز 9.8 و شدت بحرانی هستش. مهاجم بدون احراز هویت میتونه فایل دلخواه داخل سیستم عامل تزریق کنه و کد دلخواه اجرا کنه.

- آسیب پذیری CVE-2022-31710 :آسیب پذیری از نوع deserialization و در محصول vRealize Log Insight هستش. دارای امتیاز 7.5 و شدت مهم هستش. مهاجم بدون احراز هویت میتونه با این آسیب پذیری منجر به DoS بشه.

- آسیب پذیری CVE-2022-31711 :آسیب پذیری از نوع افشای اطلاعات و در محصول vRealize Log Insight هستش. دارای امتیاز 5.3 و شدت متوسط هستش. یه مهاجم بدون احراز هویت میتونه اطلاعات حساس session و اطلاعات برنامه رو بدست بیاره.

محققای horizon3 اوایل هفته وعده داده بودن که تا انتهای هفته جزییات فنی آسیب پذیری و همچنین PoC برای این آسیب پذیری ها رو منتشر میکنن.

دیروز این گروه در پستی به جزییات این آسیب پذیری ها پرداختن که میتونید از اینجا مشاهده کنیدش. همچنین یه PoC هم توسعه دادن که اونم میتونید از اینجا بگیریدش.

با این اوصاف اگه مشتری این محصول هستید حتما اونو بروزرسانی کنید.

علاوه بر این موارد یسری IoC هم منتشر کردن که بتونید حملاتی که با این اکسپلویت انجام میشه رو شناسایی کنید.

بررسی لاگ ها :

لاگهای در مسیر زیر ذخیره میشن :

|

1 |

/var/log/loginsight/runtime.log |

دنبال مواردی مثله مورد زیر بگردید :

|

1 |

[2023-01-27 16:51:32.784+0000] ["Thread-73075"/192.168.4.133 INFO] [com.vmware.loginsight.daemon.commands.SystemCommands] [Downloading http://192.168.4.60:8080/exploit.tar to /tmp/exploit.pak] |

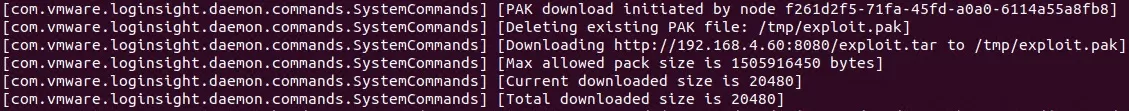

نمونه :

نکته ای که وجود داره اینه که ، آدرس URL و اسم فایل میتونه متفاوت باشه اما فرمت فایل pak هستش. همچنین این لاگ میتونه قانونی و درست باشه. از کجا بدونیم که تحت حمله بودیم؟ ادمین باید آدرس URL رو بررسی کنه و ببینه که آیا این آدرس قانونی هستش یا خیر.

بررسی ترافیک :

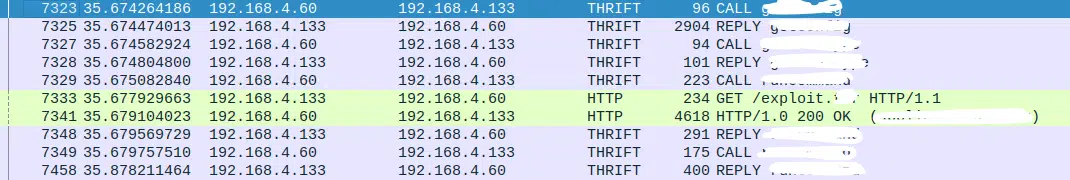

طبق شکل زیر 192.168.4.133 برای سرور و 192.168.4.60 برای مهاجم هستش. همونطور که مشاهده میکنید ، پروتکل های درگیر عبارتند از HTTP(S) و Apache Thrift هستش.

همچنین در این اکسپلویت از سرویس های Thrift سوء استفاده میشه که این سرویسها روی پورتهای 16520 تا 16580 کار میکنن. بنابراین هرگونه ترافیک ناشناخته به این پورتها میتونه مشکوک به حمله باشه.

در این حملات Log Insight به یه منبع خارجی متصل میشه تا یه پیلود رو دانلود کنه. بنابراین ترافیک خروجی به منابع نامشخص میتونه مشکوک به حمله باشه.

طرز فکر مهاجم :

با توجه به اینکه اکسپلویت آسیب پذیری راحته و همچنین امکان اجرای کد با امتیاز ROOT رو میده میتونه مورد توجه مهاجمین باشه. از طرفی برای اکسپلویت نیاز به یه زیرساختی هستش که پیلود دانلود بشه و همچنین به ندرت این محصول جوری پیکربندی میشه که از اینترنت قابل مشاهده باشه.

با توجه به موارد بالا ، احتمالا زیاد این آسیب پذیری توسط هکرهایی که دسترسی به شبکه دارن مورد اکسپلویت قرار میگیره. بنابراین اگر مشتری این محصول هستید ، حتما محیط رو چک کنید.

همچنین با توجه به اینکه این محصول با برنامه های دیگه میتونه پیکربندی های مختلفی داشته باشه، بنابراین مهاجم میتونه دسترسی های مختلفی رو بدست بیاره. مثلا میتونه به اطلاعات حساسی مانند کلیدهای API یا SESSIONها دسترسی داشته باشه و از اونها برای حرکات جانبی به سیستم های دیگه استفاده کنه.

شکل زیر نتایج شودان رو نشون میده که 45 مورد نشون میده، چون این محصول برای شبکه داخلی طراحی شده.