آژانسهای امنیت سایبری و اطلاعاتی کشورهای عضو Five Eyes در یه عملیاتی بنام Operation MEDUSA یه جاسوس افزار روسی بنام Snake که توسط سرویس امنیت فدرال روسیه (FSB) توسعه داده شده رو مختل و یه گزارشی هم در این خصوص منتشر کردن.

این آژانسها معتقدند که این بدافزار پیچیده ترین بدافزار FSB هستش .این پیچیدگی هم از سه جنبه هستش:

- یکی اینکه این بدافزار از سطح بالایی از پنهان کاری برای ارتباط بین میزبان و شبکه خودش استفاده میکنه.

- دوم اینکه بگونه ای طراحی شده که امکان اضافه کردن اجزای جدید یا جایگزین رو فراهم میکنه.یعنی اپراتور میتونه به ساده ترین روش ، بسته به هدف انتخاب های مختلفی رو داشته باشه. مثلا ممکنه در یه شبکه برای استخراج داده ها، یه پروتکل ارتباطی جدید نیاز باشه. این کار بدون اختلال در سایر بخشها قابل پیاده سازی هستش. این طراحی به گونه ای هستش که امکان اجرای این بدافزار روی پلتفرم های مختلف مانند لینوکس ، مک و ویندوز رو هم فراهم کرده.

- در نهایت این بدافزار نشون دهنده طراحی و پیاده سازی مهندسی نرم افزار هستش ، چون با اینکه بطور کامل در زبان C توسعه داده شده اما باگ های کمی داره.

FSB از سال 2003 شروع به توسعه Snake تحت نام Uroburos کرد. احتمالا نسخه های اولیه در اوایل سال 2004 تکمیل شده و در اهداف کوتاه مدتی مورد استفاده قرار گرفته.

Uroburos اسم یه مار یا اژدهای باستانی هستش که دم خودش می خوره و نشون دهنده چرخه ابدی تناسخ یا ابدیت هستش و به همین دلیل، نام مناسبی برای این بدافزار هستش. چون FSB روی ارتقاء و توسعه مجدد اون حتی بعد از اینکه افشاء شد کار کرده و اونو دور ننداخته. این اسم رو هم از رشته Ur0bUr()sGoTyOu# که در کدهای نسخه های اولیه بدافزار بوده بدست آوردن.

در نسخه های اولیه، این بدافزار تصویری از Uroburos که توسط فیلسوف آلمانی ، Jakob Böhme ، کشیده شده بود، شکل زیر، بعنوان کلید استفاده کرده و در سایر مولفه های مرتبط با Snake هم تعبیه شده بوده.

توسعه دهندگان این بدافزار در کدهاشون هم گاها با محققین امنیتی شوخی کردن ، مثلا رشته Ur0bUr()sGoTyOu# در سال 2014 به gLASs D1cK تغییر کرده بود.

محققین اعلام کردن که این بدافزار با واحد 16 ، FSB یعنی گروه هکری معروف Turla مرتبط هستش. گروه Turla که با نامهای Waterbug و Venomous Bear هم شناخته میشن ، تقریبا از سال 1996 در زمینه جاسوسی سایبری فعالیت دارن و حملاتی رو به فرماندهی مرکزی آمریکا، پنتاگون و ناسا و چندین وزارتخونه اروپای شرقی و همچنین وزارت خارجه فنلاند داشتن.

عملیات روزانه این بدافزار ، از یه مرکز FSB در ریازان روسیه و بین ساعت 7 صبح تا 20 به وقت روسیه انجام میشده. توسعه دهندگان افسران FSB بودن که برخیاشون با نامهایی که در داخل کدهای این بدافزار در نسخه مختلف بوده ، شناخته میشن. علاوه بر توسعه، این مرکز از این ابزار برای عملیات جاسوسی هم استفاده می کرده. این عملیات با سایر عملیاتی که از مسکو یا سایر سایتهای FSB انجام میشده از لحاظ زیرساخت و تکنیک متفاوت بوده.

اگرچه این ابزار توسط افسران FSB در ریازان توسعه و بازتولید میشد، اما استفاده از اون توسط افسران FSB در مسکو شروع شده. این موارد از این جهت میگن که اینا متوجه شدن برخی از اپراتورهای FSB از ویژگی های کامل بدافزار در عملیات استفاده میکنن و برخیاشون با امکانات کامل بدافزار آشنا نیستن.

محققین اعلام کردن که تقریبا 20 ساله که Snake و ابزارهای مرتبط با Snake و سایر عملیات واحد 16 از دهه 1990 رصد میکنن. نکته مهم بعدی اینه که ، کدهای Snake و ابزارها مرتبط با اون، یه نقطه شروع یا عامل تاثیرگذار برای سایر ابزارها ،مانند Carbon معروف به Cobra و Chinch معروف به ComRAT هستش.

قربانیان:

از این بدافزار در بیش از 50 کشور در آمریکای شمالی، آمریکای جنوبی ، آسیا ، اروپا ، آفریقا و استرالیا استفاده شده. استفاده از اون هم ماهیت تاکتیکی و استراتژیک و هدفمند داشته بطوریکه مثلا اگه یه سستم آلوده ،به ارتباطات Snake جواب نمیداد، عوامل FSB دوباره اونو آلوده میکردن. منظور هدف براشون مهم بوده.

بطور کلی FSB از این ابزار برای جمع آوری اطلاعات حساس از اهداف با اولویت بالا مانند شبکه های دولتی، مراکز تحقیقاتی و روزنامه نگاران استفاده می کرده. برای نمونه از این ابزار برای جمع آوری ارتباطات حساس بین المللی و دیپلماتیک یکی از کشورهای عضو ناتو استفاده کردن. همچنین در آمریکا از این ابزار، مراکر آموزش، مشاغل کوچک، سازمانهای رسانه ای و بخش های زیرساخت حیاتی مانند تاسیسات دولتی ، خدمات مالی ، تولیدات حیاتی و ارتباطات رو هدف قرار دادن. همچنین یسری اسناد محرمانه از سازمان ملل هم به سرقت بردن.

روش استفاده:

FSB معمولا Snake روی گره های زیر ساخت خارجی شبکه، در دسترس عموم، مستقر میکنه و از ابزارها و TTPهای دیگه برای فرایند اکسپلویت استفاده میکنه. بعد اینکه دسترسی انجام و تثبیت شد، شبکه رو شمارش میکنن و در ادامه روی بدست آوردن اعتبارنامه های ادمین و دسترسی به domain controller ها کار میکنن. این کارها رو هم از طریق کیلاگرها، اسنیف شبکه و ابزارهای متن باز انجام میدن تا در نهایت بتونن روی شبکه حرکات جانبی انجام بدن.

بعد از اینکه شبکه رو مپ کردن و اعتبارنامه های administrator برای دامنه های شبکه ها رو بدست آوردن، فرایند جمع آوری و استخراج داده ها شروع میشه. در اغلب موارد در کنار Snake، از یه reverse shell ساده هم استفاده میکنن. این reverse shell حدود 20 سالی هستش که توسط FSB استفاده میشه و میتونه یه IOC باشه.

اشتباهات :

اگرچه این بدافزار پیچیده بوده اما در توسعه و استفاده از اون شاهد خطاهای انسانی هم هستیم.مثلا FSB از کتابخونه OpenSSL برای مدیریت تبادل کلید Diffie-Hellman استفاده میکنه. این کلید Diffie-Hellman برای ایمن بودن خیلی کوتاهه. FSB تابع DH_generate_parameters رو با مقدار 128 بیت ارائه داده که برای سیستم های کلید نامتقارن کافی نیستش.

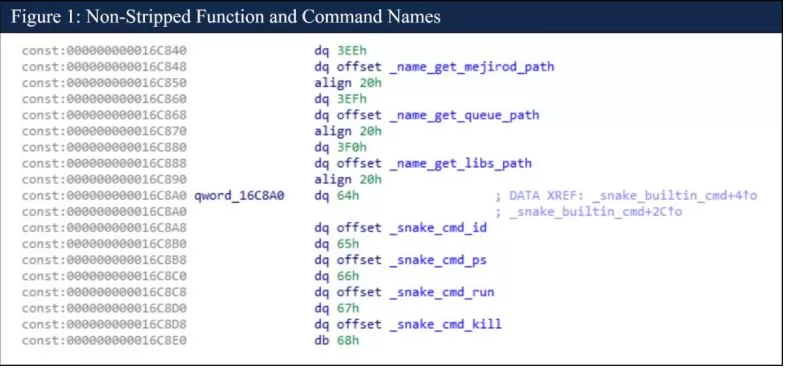

همچنین در برخی موارد که احتمالا به دلیل استقرار سریع بوده، اپراتورها باینری بدافزار رو بصورت کامل پاکسازی ( strip ) نکردن و این امکان رو فراهم کردن که محققین بتونن نام تعداد زیادی از توابع ، رشته ها بصورت cleartext و کامنتها رو بدست بیارن. شکل زیر یه نمونه از این موارد هستش:

روش اختلال :

با اینکه بدافزار پیچیدگی بالایی داشته اما FBI اعلام کرده که همه سیستمهای آلوده در آمریکا رو شناسایی و پاکسازی کرده و سیستم های آلوده در سایر کشورها رو هم به مقاماتشون اطلاع رسانی کرده.

FBI با آنالیز بدافزار و شبکه اون، تونسته ارتباطات بدافزار رو رمزگشایی و دیکد کنه و با این اطلاعات یه ابزاری بنام PERSEUS بنویسه که یه ارتباط جعلی با سیستم آلوده میگیره و دستور حذف رو به بدافزار میده و بدافزار هم خودش از رو سیستم آلوده حذف میکنه. بطور کلی از دستور self-destruct بدافزار، علیه خودش استفاده کرده.

گزارش در 48 صفحه منتشر شده و حاوی جزییات فنی از نحوه ارتباطات و پرسیست و … بدافزار هستش. همچنین در انتهای گزارش روشهایی هم برای شناسایی این بدافزار معرفی کردن که میتونید از اینجا ، به گزارش دسترسی داشته باشید.

البته داخل کانال هم قرار دادم.