سرویس امنیت فدرال فدراسیون روسیه (FSB) در بیانیه ای آمریکا و کشورهای ناتو رو به انجام بیش از 5000 حمله سایبری علیه زیر ساخت های حیاتی این کشور از سال 2022 متهم کرده.

این آژانس گفته اقدامات به موقعی برای جلوگیری از پیامدهای منفی این حملات انجام داده.

این آژانس معتقده که آمریکا و کشورهای ناتو، برای رد گم کنی از خاک اوکراین استفاده میکنن و در برخی مواقع سلاح های سایبری جدیدی رو در صنایع زیرساختی روسیه مستقر میکنن.

این آژانس گفته اگرچه خیلی از حملات بعنوان فعالیتهای ارتش فناوری اطلاعات اوکراین (IT Army of Ukraine) ارائه میشه اما حمایتها و دخالتهای گروههای طرفدار غرب مثله Anonymous و Sailens و Goast clan و Ji-En-Ji, و SquadZOZ و … رو شناسایی کرده.

این بیانیه زمانی منتشر شده که سرویس ضد جاسوسی نظامی لهستان و CERTشون ، گروه روسی APT29 رو متهم به حملات سایبری علیه چندین کشور اتحادیه اروپا و ناتو کرده.

علاوه بر این بیانیه ، تیم Rostelecom CERT هم گزارشی در خصوص حملات سایبری به زیر ساخت روسیه بین مارس 2022 تا مارس 2023 منتشر کرده.

در این گزارش اومده که 20 درصد از کل حملات توسط APTها انجام شده و 38 درصد توسط گروههای هَکتیویسم و 38 درصد متعلق به حملات باج افزاری بوده.

طبق این گزارش 51 درصد حملات بخش عمومی ، 10 درصد صنایع ، 10 درصد کشاورزی ، 10 درصد مخابرات ، 8 درصد خدماتی ، 5 درصد انرژی ، 3 درصد سازمانهای غیر انتفاعی و 3 درصد صنایع مالی و بانکداری رو هدف قرار دادن.

در 72 درصد از حملات شناسایی شده ،مهاجمین برای دسترسی اولیه از آسیب پذیری های شناخته شده استفاده کردن و زمان لازم برای رسیدن به هدف نهاییشون که قبلا شاید یک ماه بود ، الان به 7 روز رسیده. همچنین حملات هَکتیویسم در این بازه زمانی ، 5 برابر شده.

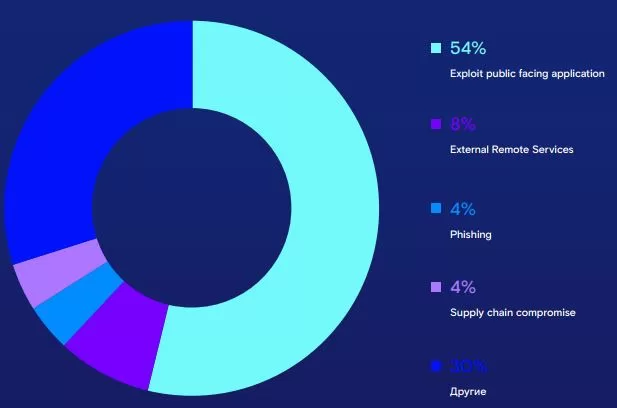

دسترسی اولیه به هدف هم طبق نمودار شکل زیر بوده، 54 درصد از طریق برنامه هایی بوده که از اینترنت قابل مشاهده بودن ، 4 درصد فیشینگ ، 8 درصد سرویس های خارجی ، 4 درصد حملات زنجیره تامین و 30 درصد سایر روش ها.

بیشتر حملات باج افزاری توسط باج افزارهای زیر بوده :

- Phobos

- VoidCrypt

- Cring

- Spook

- BitLocker

- Conti

بیشترین ابزارهایی که در این حملات توسط گروههای باج افزاری استفاده شده :

در این گزارش اومده که فعالیت های گروههای APT تحت حمایت دولتها افزایش یافته و 4 گروه APT27, APT41, APT10 که چینی هستن و گروه لازاروس که تحت حمیات کره شمالی هستش بعنوان APTهای فعال معرفی شدن.

این گروهها از ابزارهای اختصاصی خودشون در این حملات استفاده کردن از جمله:

- PlugX

- Light Shadowpad

- Microcin

- Mirage

- Gh0st Rat

- MATA Framework

همجنین ابزارهایی دیگه ای که توسط گروههای APT استفاده شده ، موارد زیر بیشتر بوده:

چیزی که جالبه اینه که این مطلب با بیانیه FSB در تضاده و نشون میده که بیشترین حملات از کشورهای متحد روسیه انجام شده.

منابع :