اسپلانک 14 فوریه ، در بولتن امنیتیش ، اعلام کرده که یسری آسیب پذیری در Splunk Enterprise رو اصلاح کرده و نسخه بروزرسان براشون داده. در این پست به بررسی این آسیب پذیری ها پرداختیم.

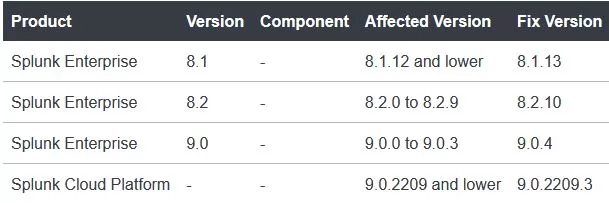

آسیب پذیری CVE-2023-22931 :

آسیب پذیری در دستور createrss هستش که امکان بازنویسی فیدهای RSS رو بدون مجوز فراهم میکنه. شدت اون متوسط و امتیاز 4.3 داره.

آسیب پذیری CVE-2023-22932 :

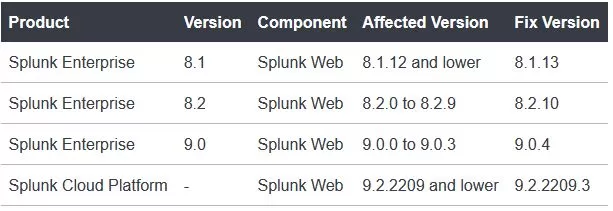

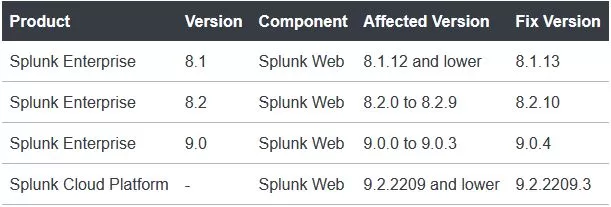

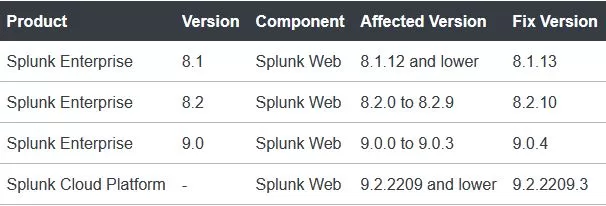

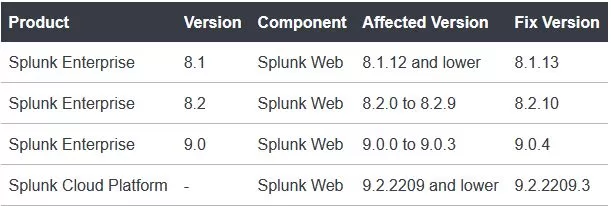

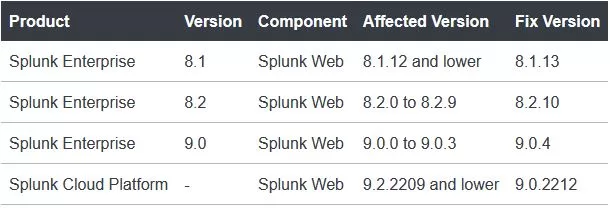

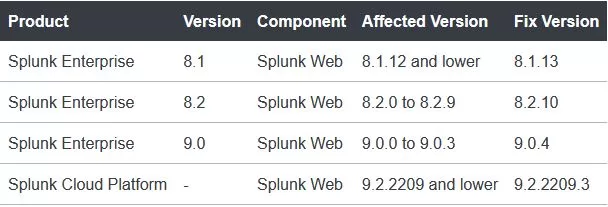

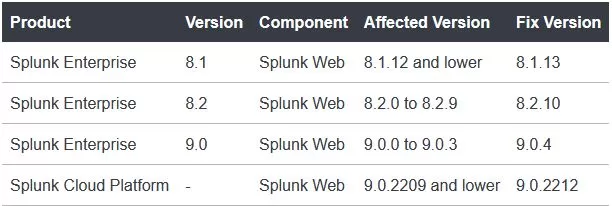

یه View امکان Persistent XSS رو از طریق error message در یه تصویر انکد شده با Base64 فراهم میکنه. شدت اون بالا و دارای امتیاز 8 هستش. آسیب پذیری روی محصولاتی که Splunk Web فعال باشه فقط تاثیر میزاره.

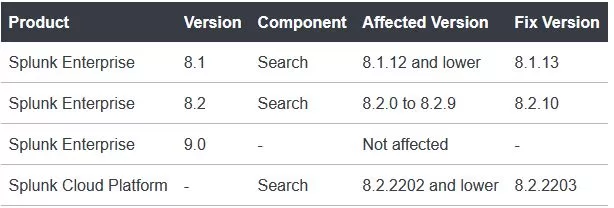

آسیب پذیری CVE-2023-22933 :

یه View امکان Persistent XSS رو از طریق ویژگی layoutPanel در تگ module در یه XML View فراهم میکنه. شدت اون بالا و امتیاز 8 رو داره. تنها روی نسخه هایی که Splunk Web اشون فعال هست ، تاثیر میزاره.

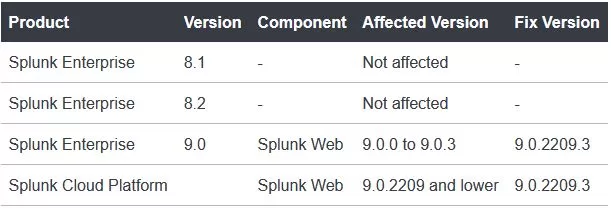

آسیب پذیری CVE-2023-22934 :

دستور pivot در SPL امکان دور زدن SPL safeguard رو با استفاده از یه saved search job فراهم میکنه. برای اکسپلویت نیاز به احراز هویت بعنوان کاربری هست که saved job و ایجاد کرده و همچنین درخواست هم در مروگری باید ارسال بشه که برای یه کاربر با امتیاز بالاست . روی نسخه هایی که Splunk Web اشون فعال هست تاثیر میزاره. شدت اون بالا و امتیاز 7.3 رو داره.

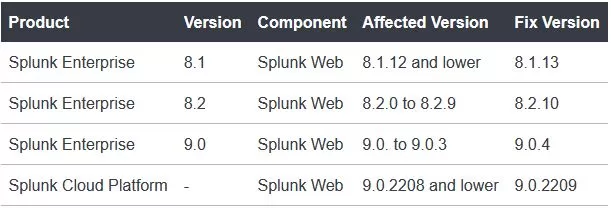

آسیب پذیری CVE-2023-22935 :

پارامتر display.page.search.patterns.sensitivity امکان دور زدن SPL safeguard رو فراهم میکنه. برای اکسپلویت نیاز به یه کاربر با امتیاز بالاست که درخواست از طریق مرورگر اون ارسال بشه. دارای شدت بالا و امتیاز 8.1 هستش. روی نسخه هایی که Splunk Web اشون فعال هست تاثیر میزاره.

آسیب پذیری CVE-2023-22936 :

پارامتر search_listener امکان Blind SSRF رو به یه کاربر احراز هویت شده میده. مهاجم برای مشاهده پاسخ ، باید یه آسیب پذیری دیگه در محیط پیدا کنه. شدت اون متوسط و امتیاز 6.3 داره.

آسیب پذیری CVE-2023-22937 :

ویژگی lookup table upload امکان آپلود lookup table رو با پسوند های دیگه میده. شدت اون متوسط و امتیاز 4.3 داره. پسوند فایلها برای lookup table الان فقط یکی از موارد زیر میتونه باشه :

|

1 |

.csv, .csv.gz, .kmz, .kml, .mmdb, or .mmdb.gzl |

آسیب پذیری CVE-2023-22938 :

sendemail در REST API endpoint امکان ارسال ایمیل رو برای هر کاربر احراز هویت شده میده. این امکان هم اکنون به اکانت splunk-system-user محدود شده. شدت این آسیب پذیری متوسط و دارای امتیاز 4.3 هستش.

آسیب پذیری CVE-2023-22939 :

دستور map در SPL امکان دور زدن SPL safeguard رو فراهم میکنه. برای اکسپلویت نیاز به یه کاربر با امتیاز بالاست که درخواست از طریق مرورگر اون ارسال بشه. دارای شدت بالا و امتیاز 8.1 هستش. روی نسخه هایی که Splunk Web اشون فعال هست تاثیر میزاره.

آسیب پذیری CVE-2023-22940 :

اسامی مستعار دستور collect در SPL از جمله summaryindex و sumindex و stash و mcollect و meventcollect بعنوان دستورات safeguard در نظر گرفته نشدن. برای اکسپلویت نیاز به یه کاربر با امتیاز بالاست که درخواست از طریق مرورگر اون ارسال بشه. دارای شدت متوسط و امتیاز 6.3 هستش. روی نسخه هایی که Splunk Web اشون فعال هست تاثیر میزاره.

آسیب پذیری CVE-2023-22941 :

یه پارامتر مخرب INGEST_EVAL ، در یه Field Transformation باعث کرش کردن splunkd میشه. شدت اون متوسط و امتیاز 6.5 داره.

آسیب پذیری CVE-2023-22942 :

یه CSRF در kvstore_client ، امکان بروزرسانی KV store رو از طریق ارسال HTTP GET فراهم میکنه. SSG یه برنامه ساخته شده توسط Splunk هستش که با Splunk Enterprise ارائه میشه. این آسیبپذیری روی نسخه هایی که SSG و Splunk Web اشون فعاله تاثیر میزاره. شدت اون متوسط و امتیازش 5.4 هستش.

آسیب پذیری CVE-2023-22943 :

درخواستهای شخص ثالث API از REST API Modular Input بعد از اینکه اتصال با HTTPS به مشکل میخوره ، اتصال رو با HTTP برقرار میکنه. شدت اون متوسط و امتیاز 4.8 داره. این آسیب پذیری روی برنامه ها و افزونه های شخص ثالثی که cloudconnectlib.splunktacollectorlib.cloud_connect_mod_input رو هم بصورت مستقیم فراخوانی میکنن تاثیر میزاره.

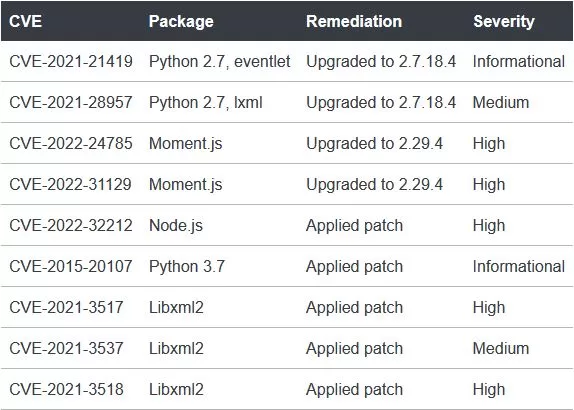

پکیج های شخص ثالث :

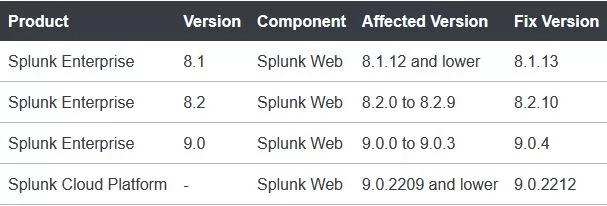

علاوه بر موارد بالا ، اسپلانک برای Third Party Packages هم یسری CVE مشخص کرده :

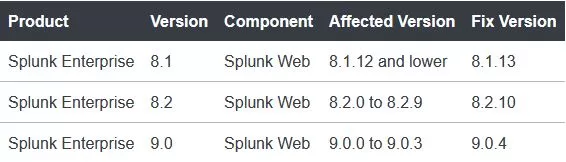

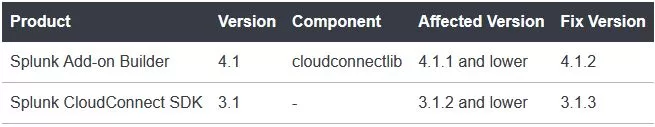

این آسیب پذیری ها هم در نسخه های زیر اصلاح شدن :