این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. با توجه به نو شدن سال میلادی، شرکتها تو تعطیلات بودن و برای همین هفته پیش چیزی منتشر نشده بود .

این هفته 14 آسیب پذیری مهم بین ، 30 دسامبر تا 5 ژانویه / 9 تا 15 دی ، در ZDI منتشر شده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

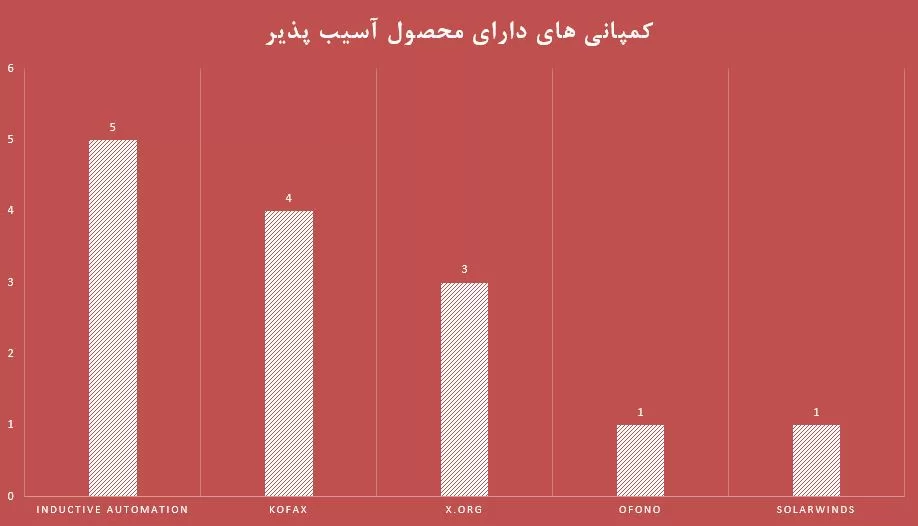

این هفته 5 کمپانی آسیب پذیر داشتیم که Inductive Automation با 5 آسیب پذیری در صدر جدول بود. محصول آسیب پذیرشون Ignition هست . خود کمپانی Inductive Automation ارائه دهنده نرم افزار اسکادا (SCADA) و راه حل های اتوماسیون صنعتی هستش. Ignition یه بستر نرم افزاری یکپارچه برای سیستم اسکادا هستش و کارهای مختلفی مانند هشدار دادن، ارائه گزارش ، اسکریپت نویسی ، کنترل وضعیت Real-Time و … رو ارائه میده.

در رتبه دوم کمپانی Kofax قرار داره برای محصول Power PDF با 4 آسیب پذیری. Power PDF یه ابزار برای ویرایش PDF هست.

رتبه سوم ، کمپانی X.Org قرار داره با سه آسیب پذیری در محصول Server اش. این محصول یه پیاده سازی رایگان و متن باز از X Window System هستش که به شکل های مختلف در سیستم عامل های مختلفی مانند لینوکس، ویندوز ، مک و OpenVMS استفاده میشه.

رتبه چهارم و پنجم هم به oFono برای پروژه ی oFono و SolarWinds هم برای Access Rights Manager میرسه با یک آسیب پذیری. oFono یه پروژه رایگان برای تلفن های همراه هست و Access Rights Manager یه محصول برای مدیریت قوانین دسترسی به فایلها، داده ها و سیستم ها .

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

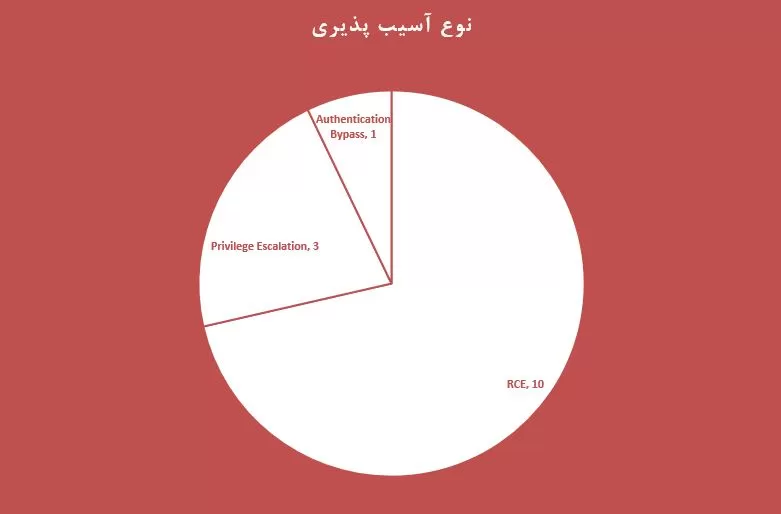

نوع آسیب پذیری هایی که این هفته در محصولات کشف شدن :

- اجرای کد : 10

- افزایش امتیاز : 3

- افشای اطلاعات: 0

- دور زدن مکانیسم احراز هویت : 1

- منع سرویس :0

در نهایت 14 آسیب پذیری که بررسی کردیم :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-50223 | 8.8 | Inductive Automation | Ignition | Deserialization of Untrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد دلخواه با امتیاز SYSTEM داره. آسیب پذیری در کلاس ExtendedDocumentCodec هستش. |

| CVE-2023-50222 | 8.8 | Inductive Automation | Ignition | Deserialization of Untrusted Data | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید به یه سرور مخرب متصل بشه. آسیب پذیری در متد ResponseParser هستش. |

| CVE-2023-50221 | 8.8 | Inductive Automation | Ignition | Deserialization of Untrusted Data | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید به یه سرور مخرب متصل بشه. آسیب پذیری در متد ResponseParser هستش. |

| CVE-2023-50220 | 7.2 | Inductive Automation | Ignition | Deserialization of Untrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد دلخواه با امتیاز SYSTEM داره. آسیب پذیری در کلاس Base64Element هستش. |

| CVE-2023-50219 | 8.8 | Inductive Automation | Ignition | Deserialization of Untrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد دلخواه با امتیاز SYSTEM داره. آسیب پذیری در کلاس RunQuery هستش. |

| CVE-2023-4235 | 8.1 | oFono | oFono | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در تجزیه ی SMS PDUها هستش. |

| CVE-2023-5367 | 7.8 | X.Org | Server | Heap Buffer Overflow | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در تابع XIChangeDeviceProperty هستش. |

| CVE-2023-6377 | 7.8 | X.Org | Server | Out-Of-Bounds Access | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در RecalculateMasterButtons هستش. |

| CVE-2023-6377 | 7.8 | X.Org | Server | Out-Of-Bounds Access | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در DeepCopyPointerClasses هستش. |

| CVE-2023-40058 | 8.6 | SolarWinds | Access Rights Manager | Hardcoded Credentials | مهاجم راه دور امکان دورزدن مکانیسم احرازهویت در RabbitMQ رو داره. آسیب پذیری در پیکربندی RabbitMQ هستش. |

| CVE-2023-51569 | 7.8 | Kofax | Power PDF | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه ی فایلهای XPS هستش. |

| CVE-2023-51566 | 7.8 | Kofax | Power PDF | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه ی فایلهای OXPS هستش. |

| CVE-2023-51565 | 7.8 | Kofax | Power PDF | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه ی فایلهای XPS هستش. |

| CVE-2023-51563 | 7.8 | Kofax | Power PDF | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه ی فایلهای BMP هستش. |