هفته گذشته یک محقق امنیتی، 122 گیگابایت داده از هزاران کانال تلگرامی رو جمع آوری کرده و به Have I Been Pwned (HIBP) ارسال کرده.

این داده ها بیش از 1700 فایله که از 2 میلیارد ردیف اطلاعات و 361 میلیون آدرس ایمیل منحصر به فرد تشکیل شده. از این تعداد ایمیل، 151 میلیونش برای اولین بار در HIBP مشاهده شدن. در کنار این ایمیلها، پسورد و برای خیلیاشون سایتی که داده ها داخلش استفاده شدن هم اومده.

این داده ها هم اکنون در سایت HIBP قرار گرفتن و میتونید ایمیلتون رو چک کنید. اگه بررسی کردید و در لیست، گزینه ی Telegram Combolists وجود داشت، یعنی اطلاعاتتون نقض شده.

جزییات و بررسی صحت داده ها:

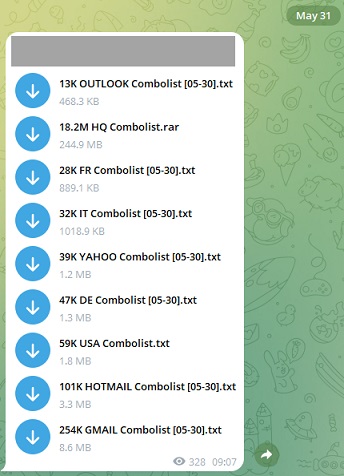

تلگرام یک پلتفرم پیامرسان محبوبه که در اون، میتونید خیلی ساده یک کانال ایجاد کنید و اطلاعاتی رو با کسانی که تمایل به بازدید از اون محتوا دارن، به اشتراک بذارید. این سرویس به گفته ی خود تلگرام، ساده، خصوصی و ایمن هستش و به همین دلیل برای کسایی که میخوان بصورت ناشناس محتوا رو به اشتراک بزارن، از جمله کسایی که میخوان داده های نقض شده رو منتشر کنن، بسیار محبوب هستش. خیلی از داده هایی که قبلا در HIBP ارائه شدن، توسط تلگرام به اشتراک گذاشته شده بودن. برای نمونه، داده های ارسال شده به تلگرام بصورت زیر بودن:

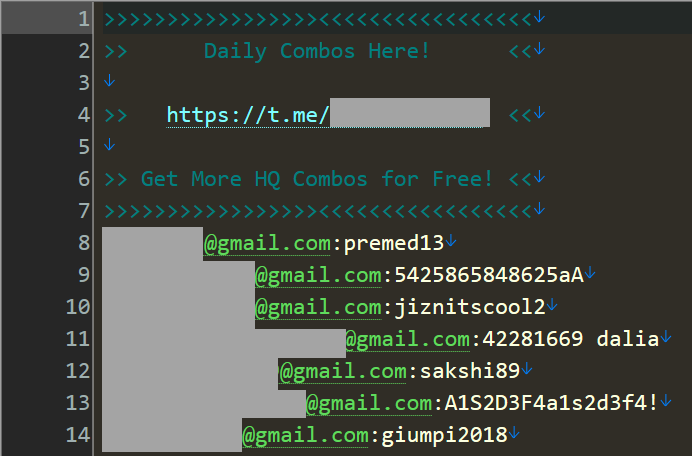

این داده ها بعنوان Combolists شناخته میشن، یعنی ترکیبی از ایمیل یا نام کاربری و پسورد هستن. چنین ترکیبی مشخصا برای احرازهویت در سرویس های مختلف استفاده میشه و مهاجمین معمولا از این داده ها برای انجام حملات Credential Stuffing استفاده میکنن. در این حمله از این لیستها برای دسترسی انبوده به اکانتها استفاده میکنن.

شکل بالا صرفاً ترکیبات ایمیل و رمز عبور رو بر اساس سرویس دهنده ایمیل اونا دستهبندی کرده. برای مثال، نمونهی آخر که مربوط به جیمیل، شامل بیش از 250هزار ردیف شبیه به اینه:

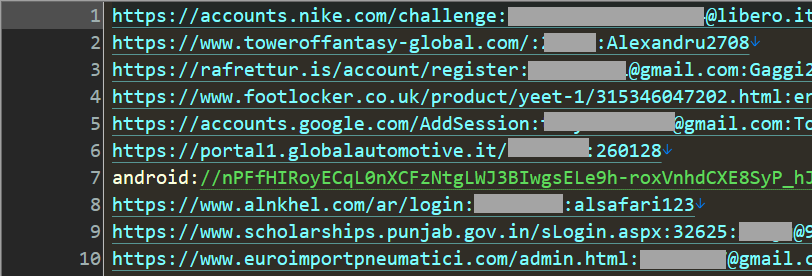

این فقط یکی از فایلهایی بوده که از کانالهای مختلف تلگرام جمع آوری شده. اطلاعاتی که هفته ی پیش به HIBP ارسال شده، از 518 کانال مختلف جمع آوری شدن که شامل 1748 فایل جداگانه و مشابه شکل بالاست. برخی فایلها داده ی خاصی نداشتن ( 0 کیلوبایتی بودن) و برخیشون حجم های چند گیگابایتی با ده ها میلیون ردیف داشتن. مثلا شکل زیر ابتدای بزرگترین فایل رو نمایش میده :

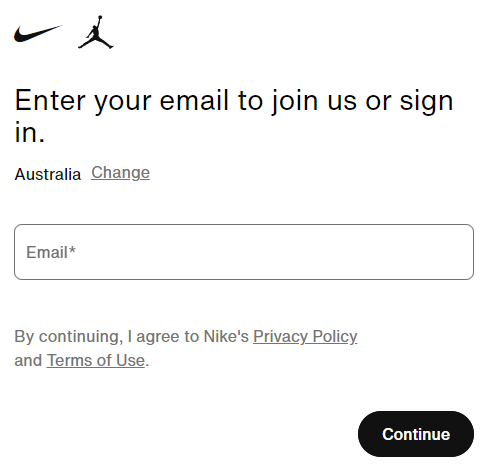

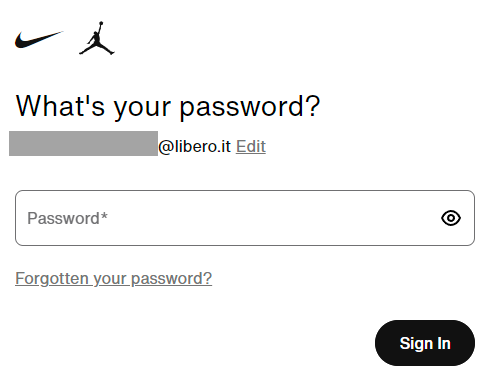

بنظر میرسه این لیست نتیجه کار بدافزار سرقت اطلاعات است که نام کاربری و رمز عبور رو در حین لاگین به سایتها در دستگاههای آلوده جمع آوری کرده. برای مثال، اولین رکورد مربوط به شخصی هستش که خواسته به سایت Nike لاگین کنه. ساده ترین راه برای بررسی درستی این داده، اینه که به سایت Nike بریم و روی لینک login کلیک کنیم، که صفحه ی زیر رو نمایش میده:

نایک برای مشترکین موجود و جدید یک صفحه یکسان نمایش میدن، اما در ادامه، بر اساس اینکه آیا آدرس ایمیل قبلا یک حساب کاربری داشته یا نه، صفحات متفاوتی رو به کاربر نمایش میده (این یک “بردار شمارش کلاسیک” است).

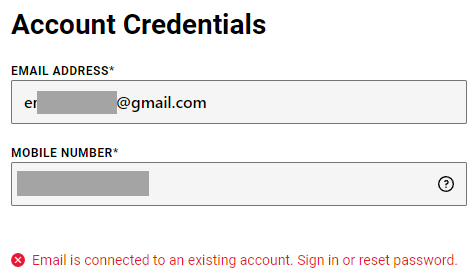

اگه همینجوری یه آدرسی رو تایپ کنید تا یک آدرس ایمیل جعلی بسازید، فرم ثبت نام رو به شما نشون میده، اما اگه آدرسی رو از لیست سرقت شده وارد کنید، خب چیز دیگه ای رو خواهید دید:

خب همونطور که مشاهده میکنید، ایمیلی که از لیست وارد شده، دارای یک اکانت هستش، چون پسورد میخواد و وارد صفحه ی ثبت نام نمیشه. در ادامه محقق پسورد رو وارد نکرده، چون این کار به منزله ی دسترسی غیرمجاز هستش. از طرفی نیاز به این کار هم نیست چون تونسته ثابت کنه که این ایمیل در نایک یک اکانت داره.

یه نکته مهمی هم که محقق بهش اشاره کرده اینه که اگه پسورد بزنیم و پسورد کار نکنه، این به منزله ی اینه که پسورد ممکنه در مقطعی از زمان معتبر بوده و الان کار نمیکنه.

سایت Footlocker که در لیست داده های نقض شده بود، در زمینه جلوگیری از “شمارش” در هنگام بازنشانی رمز عبور، کمی باهوشتر عمل کرده، اما اونا از طریق صفحه ثبت نام به شما اطلاع میدن که آیا آدرس ایمیل وارد شده قبلاً وجود داره یا نه.

در ادامه محقق اومده سرویس های دیگه رو هم امتحان کرده و در همه ی موارد، تونسته تاییدیه بگیره که ایمیل در اون سرویس، اکانت داشته.

اما سوال مهم دیگه این بوده که آیا پسوردها هم کار میکنه یا قبلا کار میکرده. برای همین دوباره محقق اونارو سرخود امتحان نکرده و رفته سراغ مشترکین سایت HIBP و از تعدادی از اونا اجازه بررسی رو گرفته. کاری هم که کرده این بوده که براشون ایمیل فرستاده و گفته اگه علاقمند به کمک هستن، اطلاعاتشون رو در این نقض، براشون ارسال کنه و اونا این اطلاعات تایید یا تکذیب کنن.

یکی از این افراد در 13 نقض داده در HIBP بوده، جوابی که دادن این بوده که داده ها در نقض های قبلی افشا شدن.

یا یک مشترک دیگه که در ۷ نقض قبلی حضور داشت، اینجوری جواب داده:

بله، آشنا بنظر میرسن. به احتمال زیاد از همون اعتبارنامه ها در نقضهای دادهای قبلی استفاده کردن.

این مورد جالبتر بود، چون از ۷ نقض قبلی، فقط در ۶ موردش رمز عبور در معرض دید قرار گرفته بود و هیچکدام از اونا Combolist نبودن. در عوض، این موارد شامل حوادثی مانند MyFitnessPal، 8fit، FlexBooker، Jefit، MyHeritage و ShopBack میشدن. آیا پسوردهای این سرویسها (که اکثراً هش شده بودن) کرک شدن و برای ایجاد لیستهای جدید استفاده شدن؟ به احتمال زیاد.

یکی از مشترکین ، موردی بصورت زیر داشته :

|

1 |

https://accounts.epicgames.com/login:[email]:[password] |

محقق این داده رو بهش ارسال کرده و جواب زیر گرفته :

این اطلاعات مرتبط با epic games مربوط به دخترش، که 4-5 سال پیش وقتی 8-9 سالش بوده اونجا بازی میکرده. بصورت دقیق نمیتونه بگه که پسورد درسته یا نه اما حدس میزنه یه چیزی شبیه اون بوده.

محقق با این کار ، تونسته صحت داده هارو تایید کنه اما در ادامه اومده یک کار جالب دیگه کرده و اون این بوده که رفته سراغ کسایی که اصلا در نقض های منتشر شده قبلی در HIBP نبودن. یعنی مواردی که کاملا جدید هستن. این کار باعث میشه تا تمام موارد استفاده ی مجدد از نقض های قبلی حذف بشه و ایده ی بسیار بهتری در مورد اینکه این داده ها واقعاً چقدر تأثیرگذار هستن، به محقق میده.

برای شروع به یک قربانی جالب اشاره کرده و اومده 200 ردیف از لاگهای سرقت شده برای این مورد رو لیست کرده :

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 |

https://steuer.check24.de/customer-center/aff/check24/authentication:[email]:[password] https://www.disneyplus.com/de-de/reset-password:[email]:[password] https://auth.rtl.de/auth/realms/rtlplus/protocol/openid-connect/auth:[email]:[password] https://www.tink.de/checkout/login:[email]:[password] https://signin.ebay.de/ws/eBayISAPI.dll:[email]:[password] https://vrr-db-ticketshop.de/authentication/login:[email]:[password] https://www.planet-sports.de/checkout/register:[email]:[password] https://www.bstn.com/eu_de/checkout/:[email]:[password] https://www.lico-nature.de/index.php:[email]:[password] https://ticketshop.mobil.nrw/authentication/register:[email]:[password] https://softwareindustrie24.de/checkout/confirm/as/customer:[email]:[password] https://www.zurbrueggen.de/checkout/register:[email]:[password] https://www.hertz247.de/ikeage/de-de/SignUp/Profile:[email]:[password] https://www.bluemovement.com/de-de/checkout2:[email]:[password] android://pfDvxsQIIXYFer6DxBcqXjgyr9X3z0_f4GlJfpZMErP2oGHX74fUnXpWA29CNgnCyZ_phC8IyV0exIV6hg3iyQ==@com.sixt.reservation/:[email]:[password] https://members.persil-service.de/login/:[email]:[password] https://www.nicotel.de/index.php:[email]:[password] https://www.hellofresh.de/login:[email]:[password] https://login.live.com/login.srf:[email]:[password] https://accounts.login.idm.telekom.com/factorx:[email]:[password] https://grillhaus-bei-reimann.order.dish.co/register:[email]:[password] https://signup.sipgateteam.de/:[email]:[password] https://www.baur.de/kasse/registrieren:[email]:[password] https://buchung.carlundcarla.de/28572879/schritt-3:[email]:[password] https://www.qvc.de/checkout/your-information.html:[email]:[password] https://de.omio.com/app/search-frontend/booking/96720342-e20e-4de7-8b21-ddefc0fa44bd/passenger-details:[email]:[password] https://www.shop-apotheke.com/nx/login/:[email]:[password] https://druckmittel.de/checkout/confirm:[email]:[password] https://www.global-carpet.de/checkout/confirm:[email]:[password] https://software-hero.de/checkout/confirm:[email]:[password] https://myenergykey.com/login:[email]:[password] https://www.sixt.de/:[email]:[password] https://www.wlan-shop24.de/Bestellvorgang:[email]:[password] https://www.cyberport.de/checkout/anmelden.html:[email]:[password] https://waschmal.de/registerCustomer:[email]:[password] https://www.wgv.de/app/moped201802/rechner/abschluss/moped:[email]:[password] https://www.persil-service.de/signup:[email]:[password] https://nicotel.de/:[email]:[password] https://temial.vorwerk.de/register/checkout:[email]:[password] https://accounts.bahn.de/auth/realms/db/login-actions/required-action:[email]:[password]. https://www.petsdeli.de/login:[email]:[password] https://www.netflix.com/de/login:[email]:[password] https://login.live.com/login.srf:[email]:[password] https://accounts.login.idm.telekom.com/factorx:[email]:[password] https://www.netflix.com/de/login:[email]:[password] https://www.zoll-portal.de/registrierung/benutzerkonto/daten:[email]:[password] https://v3.account.samsung.com/iam/passwords/register:[email]:[password] https://www.amazon.pl/ap/signin:[email]:[password] https://www.amazon.de/:[email]:[password] https://meinkonto.telekom-dienste.de/wiederherstellung/passwort/web-pw-setzen.xhtml:[email]:[password] https://www.netflix.com/de/login:[email]:[password] https://steuer.check24.de/customer-center/aff/check24/authentication [email]:[password] https://www.disneyplus.com/de-de/reset-password [email]:[password] https://auth.rtl.de/auth/realms/rtlplus/protocol/openid-connect/auth [email]:[password] https://www.tink.de/checkout/login [email]:[password] https://signin.ebay.de/ws/eBayISAPI.dll [email]:[password] https://vrr-db-ticketshop.de/authentication/login [email]:[password] https://www.planet-sports.de/checkout/register [email]:[password] https://www.bstn.com/eu_de/checkout/ [email]:[password] https://www.lico-nature.de/index.php [email]:[password] https://ticketshop.mobil.nrw/authentication/register [email]:[password] https://softwareindustrie24.de/checkout/confirm/as/customer [email]:[password] https://www.zurbrueggen.de/checkout/register [email]:[password] https://www.hertz247.de/ikeage/de-de/SignUp/Profile [email]:[password] https://www.bluemovement.com/de-de/checkout2 [email]:[password] android://pfDvxsQIIXYFer6DxBcqXjgyr9X3z0_f4GlJfpZMErP2oGHX74fUnXpWA29CNgnCyZ_phC8IyV0exIV6hg3iyQ==@com.sixt.reservation/[email]:[password] https://members.persil-service.de/login/ [email]:[password] https://www.nicotel.de/index.php [email]:[password] https://www.hellofresh.de/login [email]:[password] https://login.live.com/login.srf [email]:[password] https://accounts.login.idm.telekom.com/factorx [email]:[password] https://grillhaus-bei-reimann.order.dish.co/register [email]:[password] https://signup.sipgateteam.de/ [email]:[password] https://www.baur.de/kasse/registrieren [email]:[password] https://buchung.carlundcarla.de/28572879/schritt-3 [email]:[password] https://www.qvc.de/checkout/your-information.html [email]:[password] https://de.omio.com/app/search-frontend/booking/96720342-e20e-4de7-8b21-ddefc0fa44bd/passenger-details [email]:[password] https://www.shop-apotheke.com/nx/login/ [email]:[password] https://druckmittel.de/checkout/confirm [email]:[password] https://www.global-carpet.de/checkout/confirm [email]:[password] https://software-hero.de/checkout/confirm [email]:[password] https://myenergykey.com/login [email]:[password] https://www.sixt.de/ [email]:[password] https://www.wlan-shop24.de/Bestellvorgang [email]:[password] https://www.cyberport.de/checkout/anmelden.html [email]:[password] https://waschmal.de/registerCustomer [email]:[password] https://www.wgv.de/app/moped201802/rechner/abschluss/moped [email]:[password] https://www.persil-service.de/signup [email]:[password] https://nicotel.de/ [email]:[password] https://temial.vorwerk.de/register/checkout [email]:[password] https://accounts.bahn.de/auth/realms/db/login-actions/required-action [email]:[password]. https://www.petsdeli.de/login [email]:[password] https://www.netflix.com/de/login [email]:[password] https://login.live.com/login.srf [email]:[password] https://accounts.login.idm.telekom.com/factorx [email]:[password] https://www.netflix.com/de/login [email]:[password] https://www.zoll-portal.de/registrierung/benutzerkonto/daten [email]:[password] https://v3.account.samsung.com/iam/passwords/register [email]:[password] https://www.amazon.pl/ap/signin [email]:[password] https://www.amazon.de/ [email]:[password] https://meinkonto.telekom-dienste.de/wiederherstellung/passwort/web-pw-setzen.xhtml [email]:[password] https://www.netflix.com/de/login [email]:[password] https://steuer.check24.de/customer-center/aff/check24/authentication:[email]:[password] https://www.disneyplus.com/de-de/reset-password:[email]:[password] https://auth.rtl.de/auth/realms/rtlplus/protocol/openid-connect/auth:[email]:[password] https://www.tink.de/checkout/login:[email]:[password] https://signin.ebay.de/ws/eBayISAPI.dll:[email]:[password] https://vrr-db-ticketshop.de/authentication/login:[email]:[password] https://www.planet-sports.de/checkout/register:[email]:[password] https://www.bstn.com/eu_de/checkout/:[email]:[password] https://www.lico-nature.de/index.php:[email]:[password] https://ticketshop.mobil.nrw/authentication/register:[email]:[password] https://softwareindustrie24.de/checkout/confirm/as/customer:[email]:[password] https://www.zurbrueggen.de/checkout/register:[email]:[password] https://www.hertz247.de/ikeage/de-de/SignUp/Profile:[email]:[password] https://www.bluemovement.com/de-de/checkout2:[email]:[password] android://pfDvxsQIIXYFer6DxBcqXjgyr9X3z0_f4GlJfpZMErP2oGHX74fUnXpWA29CNgnCyZ_phC8IyV0exIV6hg3iyQ==@com.sixt.reservation/:[email]:[password] https://members.persil-service.de/login/:[email]:[password] https://www.nicotel.de/index.php:[email]:[password] https://www.hellofresh.de/login:[email]:[password] https://login.live.com/login.srf:[email]:[password] https://accounts.login.idm.telekom.com/factorx:[email]:[password] https://grillhaus-bei-reimann.order.dish.co/register:[email]:[password] https://signup.sipgateteam.de/:[email]:[password] https://www.baur.de/kasse/registrieren:[email]:[password] https://buchung.carlundcarla.de/28572879/schritt-3:[email]:[password] https://www.qvc.de/checkout/your-information.html:[email]:[password] https://de.omio.com/app/search-frontend/booking/96720342-e20e-4de7-8b21-ddefc0fa44bd/passenger-details:[email]:[password] https://www.shop-apotheke.com/nx/login/:[email]:[password] https://druckmittel.de/checkout/confirm:[email]:[password] https://www.global-carpet.de/checkout/confirm:[email]:[password] https://software-hero.de/checkout/confirm:[email]:[password] https://myenergykey.com/login:[email]:[password] https://www.sixt.de/:[email]:[password] https://www.wlan-shop24.de/Bestellvorgang:[email]:[password] https://www.cyberport.de/checkout/anmelden.html:[email]:[password] https://waschmal.de/registerCustomer:[email]:[password] https://www.wgv.de/app/moped201802/rechner/abschluss/moped:[email]:[password] https://www.persil-service.de/signup:[email]:[password] https://nicotel.de/:[email]:[password] https://temial.vorwerk.de/register/checkout:[email]:[password] https://accounts.bahn.de/auth/realms/db/login-actions/required-action:[email]:[password]. https://www.petsdeli.de/login:[email]:[password] https://www.netflix.com/de/login:[email]:[password] https://login.live.com/login.srf:[email]:[password] https://accounts.login.idm.telekom.com/factorx:[email]:[password] https://www.netflix.com/de/login:[email]:[password] https://www.zoll-portal.de/registrierung/benutzerkonto/daten:[email]:[password] https://v3.account.samsung.com/iam/passwords/register:[email]:[password] https://www.amazon.pl/ap/signin:[email]:[password] https://www.amazon.de/:[email]:[password] https://meinkonto.telekom-dienste.de/wiederherstellung/passwort/web-pw-setzen.xhtml:[email]:[password] steuer.check24.de/customer-center/aff/check24/authentication:[email]:[password] www.disneyplus.com/de-de/reset-password:[email]:[password] auth.rtl.de/auth/realms/rtlplus/protocol/openid-connect/auth:[email]:[password] www.tink.de/checkout/login:[email]:[password] signin.ebay.de/ws/eBayISAPI.dll:[email]:[password] vrr-db-ticketshop.de/authentication/login:[email]:[password] www.planet-sports.de/checkout/register:[email]:[password] www.bstn.com/eu_de/checkout/:[email]:[password] www.lico-nature.de/index.php:[email]:[password] ticketshop.mobil.nrw/authentication/register:[email]:[password] softwareindustrie24.de/checkout/confirm/as/customer:[email]:[password] www.zurbrueggen.de/checkout/register:[email]:[password] www.hertz247.de/ikeage/de-de/SignUp/Profile:[email]:[password] www.bluemovement.com/de-de/checkout2:[email]:[password] members.persil-service.de/login/:[email]:[password] www.nicotel.de/index.php:[email]:[password] www.hellofresh.de/login:[email]:[password] login.live.com/login.srf:[email]:[password] accounts.login.idm.telekom.com/factorx:[email]:[password] grillhaus-bei-reimann.order.dish.co/register:[email]:[password] signup.sipgateteam.de/:[email]:[password] www.baur.de/kasse/registrieren:[email]:[password] buchung.carlundcarla.de/28572879/schritt-3:[email]:[password] www.qvc.de/checkout/your-information.html:[email]:[password] de.omio.com/app/search-frontend/booking/96720342-e20e-4de7-8b21-ddefc0fa44bd/passenger-details:[email]:[password] www.shop-apotheke.com/nx/login/:[email]:[password] druckmittel.de/checkout/confirm:[email]:[password] www.global-carpet.de/checkout/confirm:[email]:[password] software-hero.de/checkout/confirm:[email]:[password] myenergykey.com/login:[email]:[password] www.sixt.de/:[email]:[password] www.wlan-shop24.de/Bestellvorgang:[email]:[password] www.cyberport.de/checkout/anmelden.html:[email]:[password] waschmal.de/registerCustomer:[email]:[password] www.wgv.de/app/moped201802/rechner/abschluss/moped:[email]:[password] www.persil-service.de/signup:[email]:[password] nicotel.de/:[email]:[password] temial.vorwerk.de/register/checkout:[email]:[password] accounts.bahn.de/auth/realms/db/login-actions/required-action:[email]:[password]. www.petsdeli.de/login:[email]:[password] login.live.com/login.srf:[email]:[password] accounts.login.idm.telekom.com/factorx:[email]:[password] www.netflix.com/de/login:[email]:[password] www.zoll-portal.de/registrierung/benutzerkonto/daten:[email]:[password] v3.account.samsung.com/iam/passwords/register:[email]:[password] www.amazon.pl/ap/signin:[email]:[password] www.amazon.de/:[email]:[password] meinkonto.telekom-dienste.de/wiederherstellung/passwort/web-pw-setzen.xhtml:[email]:[password] |

حتی بدون دیدن نام کاربری و پسورد، نقطه مشترک اونا اینه که اغلبشون سایتهای آلمانی هستن. در حالیکه ایمیل در همه اشون مشترکه، اما پسورد نه. در 168 مورد یکسانه اما در بقیه یک یا دو کارکترشون متفاوت هستن. البته یسری ردیفها هم تکراری مثلا 9 تا ردیف به Netflix اشاره میکنن. سوالی که است اینه که آیا این اطلاعات درسته یا نه؟ قربانی اینجوری پاسخ داده :

داده ها درسته. البته من برخیشون رو تغییر دادم چون ارائه دهنده هشدار داده که اکانتم هک شده بود. جالبه که پسورد Telekom رو چیزی انتخاب کرده بودم که قابل حدس زدن نباشه (Generated). من پسوردهام رو در فایرفاکس ذخیره میکنم، ممکنه از اونجا سرقت شده باشن؟

با این جواب صحت داده ها تایید شده. در خصوص سوالشون هم بدافزارهای سارق اطلاعات میتونن این کار رو انجام بدن. البته مشکلی در ارائه دهنده سرویس یا فایرفاکس وجود نداره، اما اگه دستگاهی به یکی از این بدافزارها آلوده بشه که بتونه رمزهای عبور رو مستقیماً از فیلدهایی که در مرورگر وارد شدن بدست بیاره، دیگه بازی تمومه.

قربانی در ادامه توضیح داده که این قضیه حدود 6 ماه پیش شروع شد. من از آیفون و مک استفاده میکنم و فقط یک کامپیوتر ویندوزی در محل کارم دارم که شاید اونجا اتفاق افتاده. هفته پیش حملات شدید اسپم به جیمیل داشتم و در همون زمان یسری چیزای گرون قیمت با اکانت من سفارش دادن که خوشبختانه امکان لغو رو داشتن. (با اسپم کردن صندوق پستی، خواستن متوجه خریدها نشه)

قربانی بعدی، فردی بود که از نقض های قبلی منتشر شده در HIBP قسر در رفته بود، اما 53 ردیف در این داده هارو به خودش اختصاص داده:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 |

[email]:Gru[redacted password] [email]:fux[redacted password] [email]:zWi[redacted password] [email]:6ii[redacted password] [email]:qTM[redacted password] [email]:Pre[redacted password] [email]:i8$[redacted password] [email]:9cr[redacted password] [email]:fuc[redacted password] [email]:kuM[redacted password] [email]:Fuc[redacted password] [email]:Pre[redacted password] [email]:Vxt[redacted password] [email]:%3r[redacted password] [email]:But[redacted password] [email]:1qH[redacted password] [email]:^VS[redacted password] [email]:But[redacted password] [email]:Nbs[redacted password] [email]:*W2[redacted password] [email]:$aM[redacted password] [email]:DA^[redacted password] [email]:vPE[redacted password] [email]:Z8u[redacted password] [email]:But[redacted password] [email]:aXi[redacted password] [email]:rPe[redacted password] [email]:b4F[redacted password] [email]:2u&[redacted password] [email]:5%f[redacted password] [email]:Lmt[redacted password] [email]:p [email]:Tem[redacted password] [email]:fuc[redacted password] [email]:*e@[redacted password] [email]:(k+[redacted password] [email]:Ste[redacted password] [email]:^@f[redacted password] [email]:XT$[redacted password] [email]:25@[redacted password] [email]:Jav[redacted password] [email]:U8![redacted password] [email]:LsZ[redacted password] [email]:But[redacted password] [email]:g$V[redacted password] [email]:M9@[redacted password] [email]:!6D[redacted password] [email]:Fac[redacted password] [email]:but[redacted password] [email]:Why[redacted password] [email]:h45[redacted password] [email]:blo[redacted password] [email]:azT[redacted password] |

این قربانی هم صحت داده هارو تایید کرده و اعلام کرده که از یک اکانت جیمیل برای کارهای کم اهمیت استفاده میکنه ، اما باید در اسرع وقت پسورد اونارو تغییر بده. همچنین گفته که این داده ها، میتونن رفتار مشکوک برای چند اکانتش رو توضیح بدن.

قربانی دیگه 35 ردیف داده داشته و گفته که این موضوع رو بدلیل نقض داده LastPass میدونسته، اما در جریان برخیشون نبوده که باید اونارو هم تغییر بده.

یه قربانی جالب دیگه 14 ساله بوده و 13 ردیف داده داشته که اغلبشون مربوط به سایتهای بازی بودن. احتمالا یک برنامه مخرب رو نصب کرده و آلوده شده. این قربانی هم اطلاعات رو تایید کرده و گفته که اخیرا ایمیلی رو دریافت کرده که میخواستن ازش 1300 دلار در قالب بیت کویت اخاذی کنن. با اشتراک پیام مشخص بود که این پیام بصورت انبوه ارسال شده، بنابراین محقق توصیه کرده که این ایمیل مستقیما ایشون رو هدف قرار نمیده. اما قربانی یک ایمیل دیگه رو براش ارسال کرده که یک کلاهبرداری کلاسیکه و در اون کلاهبردارها اعلام کرده بودن که ” شمارو در حال تماشای فیلمهای غیراخلاقی مشاهده کردن و … ” .

خودتون رو جای این پسر بزارید و ببینید چقدر براش استرس زا بوده. این همون چیزیه که مجرمین با مراجعه به این کانالهای تلگرامی منتشر کننده داده ها، ازشون سوء استفاده میکنن. محقق برای کمک به این پسر، راهنمایی هایی رو براش ارسال کرده.

محقق این کار ادامه داده و تونسته از چندین قربانی دیگه هم صحت داده هارو بگیره. بنابراین میشه بطور کلی صحت داده هارو تایید کرد.

بدافزارهای سارق اطلاعات، اخیرا خیلی ترند شدن و پشت خیلی از هک های بزرگ از جمله مایکروسافت، CircleCi و … بودن.

در ادامه محقق برای اینکه گرفتار چنین نشت های داده ای نشیم، توصیه هایی کرده :

- دستگاهتون رو بروز نگه دارید.

- از نرم افزارهای امنیتی استفاده کنید. خودش گفته از دیفندر مایکروسافت استفاده میکنه.

- از رمزهای عبور قوی و منحصر به فرد استفاده کنید. برای این کار میتونید از یک password manager استفاده کنید.

- فعال کردن 2FA هر جایی که این امکان رو به شما میده.

محقق گفته با تماسی که با قربانیها گرفته، همه اشون حداقل یکی از موارد بالارو رعایت نکردن.

یه نکته ای هم که وجود داره و در بالا هم اشاره شد، با دونستن این نقض داده ها، میتونید رفتارهای مشکوک اخیر رو هم درک کنید و بتونید جلوی این رفتارهارو هم بگیرید.