در سری پست های “بررسی هفتگی آسیب پذیری های منتشر شده در ZDI” ، به بررسی 24 آسیب پذیری منتشر شده، بین 21 تا 26 جولای/ 30 تیر تا 5 مرداد در پلتفرم ZDI پرداختیم. این هفته 5 زیرودی هم داریم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری فعالیت داره. بطور کلی این پلتفرم بعنوان یک واسط در حوزه زیرودی ، عمل میکنه . برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب کار میکنه، آسیب پذیری هایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

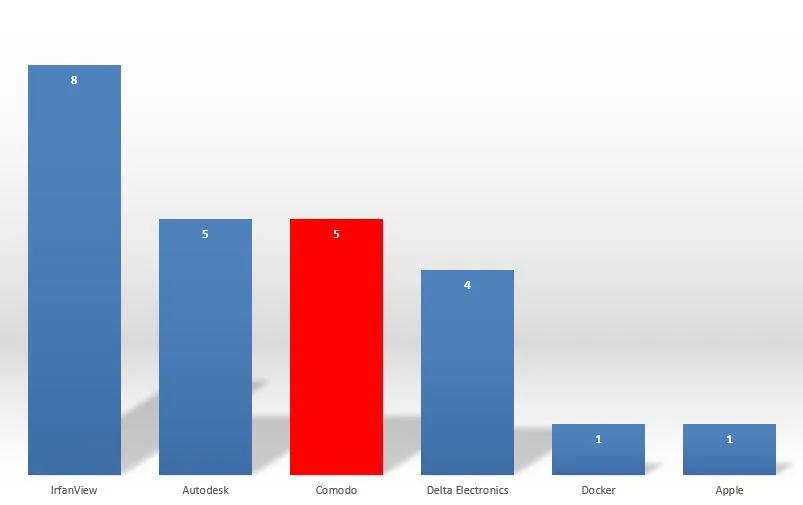

این هفته 6 کمپانی داشتیم که محصول آسیب پذیر داشتن و کمپانی IrfanView با 8 آسیب پذیری در صدر بود. محصول آسیب پذیر این کمپانی IrfanView هستش، که ابزاری برای مدیریت، مشاهده و ویرایش تصاویر هستش.

این هفته 5 آسیب پذیری زیرودی هم داریم که همشون در Internet Security Pro از کمپانی Comodo هستن.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

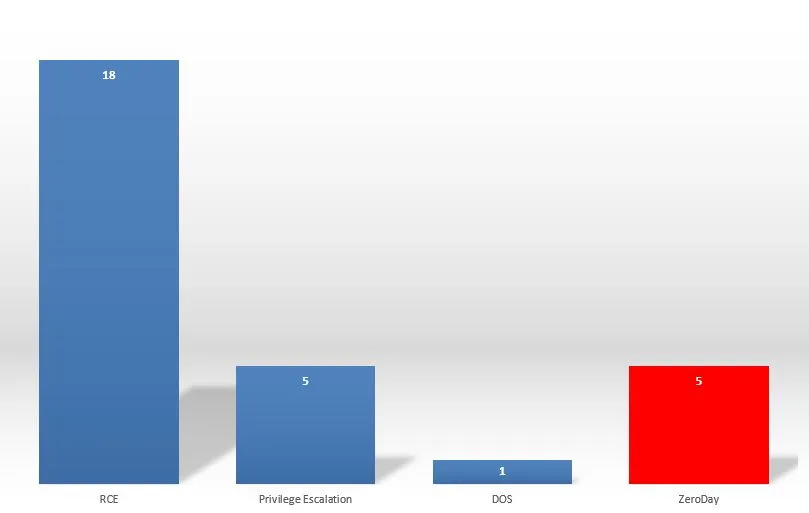

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 18

- افزایش امتیاز: 5

- منع سرویس: 1

- زیرودی : 5

در نهایت 24 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2024-6822 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای CIN هستش. |

| CVE-2024-6821 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای CIN هستش. |

| CVE-2024-6820 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای AWD هستش. |

| CVE-2024-6819 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای PSP هستش. |

| CVE-2024-6818 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای PSP هستش. |

| CVE-2024-6817 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای PSP هستش. |

| CVE-2024-6816 | 7.8 | IrfanView | IrfanView | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای PSP هستش. |

| CVE-2024-6815 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای RLE هستش. |

| CVE-2024-5652 | 6.1 | Docker | Desktop | External Control of File Path | مهاجم محلی امکان DOS داره. آسیب پذیری در Daemon CLI هستش. |

| CVE-2024-27829 | 8.8 | Apple | macOS | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MOV در پروسس VTDecoderXPCService هستش. |

| CVE-2024-23147 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STEP و X_B هستش. |

| CVE-2024-23146 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای X_T هستش. |

| CVE-2024-23152 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. |

| CVE-2024-37007 | 7.8 | Autodesk | AutoCAD | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای X_T هستش. |

| CVE-2024-37005 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای X_T هستش. |

| ZDI-24-957 | 7.8 | Comodo | Internet Security Pro | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در اجرایی cmdagent و 0Day هستش. مهاجم با ایجاد یک symbolic link میتونه یک فایل رو حذف کنه. |

| ZDI-24-956 | 7.8 | Comodo | Internet Security Pro | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در اجرایی cmdagent و 0Day هستش. مهاجم با ایجاد یک symbolic link میتونه یک فایل ایجاد کنه. |

| ZDI-24-955 | 7.8 | Comodo | Internet Security Pro | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در اجرایی cmdagent و 0Day هستش. مهاجم با ایجاد یک symbolic link میتونه یک فایل رو حذف کنه. |

| ZDI-24-954 | 7.8 | Comodo | Internet Security Pro | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در اجرایی cmdagent و 0Day هستش. مهاجم با ایجاد یک symbolic link میتونه یک فایل رو حذف کنه. |

| ZDI-24-953 | 7.8 | Comodo | Internet Security Pro | Directory Traversal | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در مکانیسم بروزرسانی و 0Day هستش. |

| CVE-2024-39881 | 7.8 | Delta Electronics | CNCSoft-G2 | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای DPAX هستش. |

| CVE-2024-39883 | 7.8 | Delta Electronics | CNCSoft-G2 | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای DPAX هستش. |

| CVE-2024-39882 | 7.8 | Delta Electronics | CNCSoft-G2 | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای DPAX هستش. |

| CVE-2024-39880 | 7.8 | Delta Electronics | CNCSoft-G2 | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای DPAX و ALM و CMT هستش. |