یه روش جدید دور زدن WAF توسط محققین claroty معرفی شده که میتونه تو فرایند باگ بانتی کمکتون کنه، تو این روش از سینتکس JSON تو پیلودهای SQLi استفاده میشه، که WAFها نمیتونن اونارو تجزیه کنن.

این تکنیک روی Amazon Web Services و Cloudflare و F5 و Imperva و Palo Alto Networks جواب داده ، البته اینا یسری برزورسانی برای مقابله با این حمله انجام دادن.

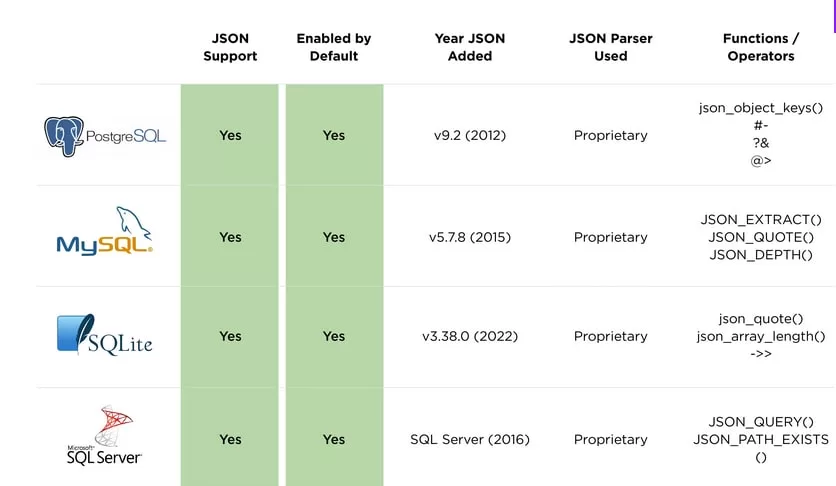

این تکنیک روی قابلیت هایی که دیتابیس های مختلف برای کار با JSON استفاده میکنن ، متکی هستش. در شکل زیر خلاصه ای از این قابلیت ها رو میتونید مشاهده کنید :

در ادامه چند مثال از نحوه استفاده از این تکنیک برای دیتابیس های مختلف رو مشاهده میکنید :

PostgreSQL:

‘{“b”:2}’::jsonb <@ ‘{“a”:1, “b”:2}’::jsonb Is the left JSON contained in the right one? True

SQLite:

‘{“a”:2,”c”:[4,5,{“f”:7}]}’ -> ‘$.c[2].f’ = 7 Does the extracted value of this JSON equals 7? True

MySQL:

JSON_EXTRACT(‘{“id”: 14, “name”: “Aztalan”}’, ‘$.name’) = ‘Aztalan’ Does the extracted value of this JSON equals to ‘Aztalan’? True