سازمان MITRE لیست 25 مورد از خطرناکترین نقاط ضعف نرمافزاری امسال رو در قالب CWE Top 25 منتشر کرده، که در این پست بررسی میکنیم.

CVE (Common Vulnerabilities and Exposures)

CVE یک شناسه یکتا برای آسیبپذیریهای واقعی است. مثلا CVE-2025-54100، مشخص کننده یک آسیب پذیری در پاورشل هستش. CVE برای ما مشخص میکنه که آسیب پذیری کجاست، چه چیزی دقیقا اشتباهه، اطلاعاتی در خصوص شدت و امتیاز و لینکهایی به تحلیل یا نسخه های اصلاحیه ارائه میده. معمولا برای شناسایی آسیبپذیریهای واقعی، Patch management، تهیه اکسپلویت برای یک آسیب پذیری خاص، اسکن امنیتی و … کاربرد داره.

CWE (Common Weakness Enumeration)

CWE یک طبقهبندی برای انواع ضعفهای برنامهنویسی است. یعنی یک نوع باگ رو شرح میده، نه یک آسیبپذیری خاص رو. مثلا برای CVE-2025-54100، مشخص میکنه که در دسته بندی CWE-77: Command Injection قرار داره یا علت این آسیب پذیری، CWE-77 هستش. CWE توضیح میده که چرا یک آسیب پذیری رخ میده، نوع اشتباه برنامه نویس چی بوده، الگو/علت/راهحل کلی چیه و نحوه ی جلوگیری از اون چی هستش. معمولا برای تحلیل علت اصلی آسیبپذیریها، آموزش کدنویسی امن، دستهبندی و استانداردسازی، ارزیابی کد و … کاربرد داره. برای هر نقطه ضعف امنیتی یک CWE ID مشخص میشه. مثلا در مثال بالا 77 مشخص کننده Command Injection هستش.

CWE TOP 25:

MITRE هر ساله، لیست 25 مورد از خطرناکترین CWEهای سال رو ارائه میده که میتونه از جنبه های مختلف کاربردی باشه:

- برنامه نویس ها متوجه میشن که کجا بیشتر اشتباه میکنن و در نتیجه نقاط ضعفشون رو بهبود میدن.

- هکرها متوجه میشن، کجاها بیشتر آسیب پذیرِ و در نتیجه روی این بخش ها تمرکز میکنن.

- شرکتها و سازمانها براساس ماهیتی که دارن:

- میتونن آموزشهای مرتبط با این نقاط ضعف ارائه بدن.

- میتونن محصولاتی برای شناسایی، اسکن و … با تمرکز بر این نقاط ضعف تولید کنن.

- میتونن بیشتر روی بهبود این نقاط ضعف، سرمایه گذاری کنن تا سازمانشون امنتر بشه.

- مدلهای هوش مصنوعی برای بهبود این نقاط ضعف ارائه بدن.

- و … .

- همچنین نگاه به افزایش/کاهش/اضافه شدن و حذف CWEها نشان دهنده ی مکانیسم های دفاعی جدید، ابزارها و روش های جدید برای کشف و … است.

لیست CWE Top 25 برای سال 2025، از بررسی 39,080 مورد CVE، بین ۱ ژوئن ۲۰۲۴ تا ۱ ژوئن ۲۰۲۵ (12 خرداد 1403 تا 11 خرداد 1404) بدست اومده. بعد از جمع آوری CVEها، از یک فرمول امتیازدهی برای محاسبه رتبه بندی نقاط ضعف استفاده شده که فراوانی (تعداد دفعاتی که یک CWE علت اصلی یک آسیبپذیری است) رو با میانگین شدت هر یک از اون آسیبپذیریها (که توسط Common Vulnerability Scoring System (CVSS) v3.0 یا v3.1 اندازهگیری میشه) ترکیب کردن تا به لیست زیر رسیدن.

| Rank | ID | Name | Score | KEV CVEs | Change |

|---|---|---|---|---|---|

| 1 | CWE-79 | Cross-site Scripting | 60.38 | 7 | 0 |

| 2 | CWE-89 | SQL Injection | 28.72 | 4 | +1 |

| 3 | CWE-352 | Cross-Site Request Forgery (CSRF) | 13.64 | 0 | +1 |

| 4 | CWE-862 | Missing Authorization | 13.28 | 0 | +5 |

| 5 | CWE-787 | Out-of-bounds Write | 12.68 | 12 | -3 |

| 6 | CWE-22 | Path Traversal | 8.99 | 10 | -1 |

| 7 | CWE-416 | Use After Free | 8.47 | 14 | +1 |

| 8 | CWE-125 | Out-of-bounds Read | 7.88 | 3 | -2 |

| 9 | CWE-78 | OS Command Injection | 7.85 | 20 | -2 |

| 10 | CWE-94 | Code Injection | 7.57 | 7 | +1 |

| 11 | CWE-120 | Classic Buffer Overflow | 6.96 | 0 | N/A |

| 12 | CWE-434 | Unrestricted Upload of File with Dangerous Type | 6.87 | 4 | -2 |

| 13 | CWE-476 | NULL Pointer Dereference | 6.41 | 0 | +8 |

| 14 | CWE-121 | Stack-based Buffer Overflow | 5.75 | 4 | N/A |

| 15 | CWE-502 | Deserialization of Untrusted Data | 5.23 | 11 | +1 |

| 16 | CWE-122 | Heap-based Buffer Overflow | 5.21 | 6 | N/A |

| 17 | CWE-863 | Incorrect Authorization | 4.14 | 4 | +1 |

| 18 | CWE-20 | Improper Input Validation | 4.09 | 2 | -6 |

| 19 | CWE-284 | Improper Access Control | 4.07 | 1 | N/A |

| 20 | CWE-200 | Exposure of Sensitive Information | 4.01 | 1 | -3 |

| 21 | CWE-306 | Missing Authentication for Critical Function | 3.47 | 11 | +4 |

| 22 | CWE-918 | Server-Side Request Forgery (SSRF) | 3.36 | 0 | -3 |

| 23 | CWE-77 | Command Injection | 3.15 | 2 | -10 |

| 24 | CWE-639 | Authorization Bypass via User-Controlled Key | 2.62 | 0 | +6 |

| 25 | CWE-770 | Allocation of Resources w/o Limits or Throttling | 2.54 | 0 | +1 |

در لیست بالا منظور از KEV (Known Exploited Vulnerabilities) یعنی: لیستی از آسیبپذیریهایی که بطور قطعی در حملات واقعی مورد اکسپلویت قرار گرفتن. این واژه معمولا به لیست KEV Catalog اشاره میکنه که توسط CISA منتشر و مدیریت میشه. برای دسترسی به این لیست، میتونید از منوی “لیستهای ویژه” در سایت استفاده کنید.

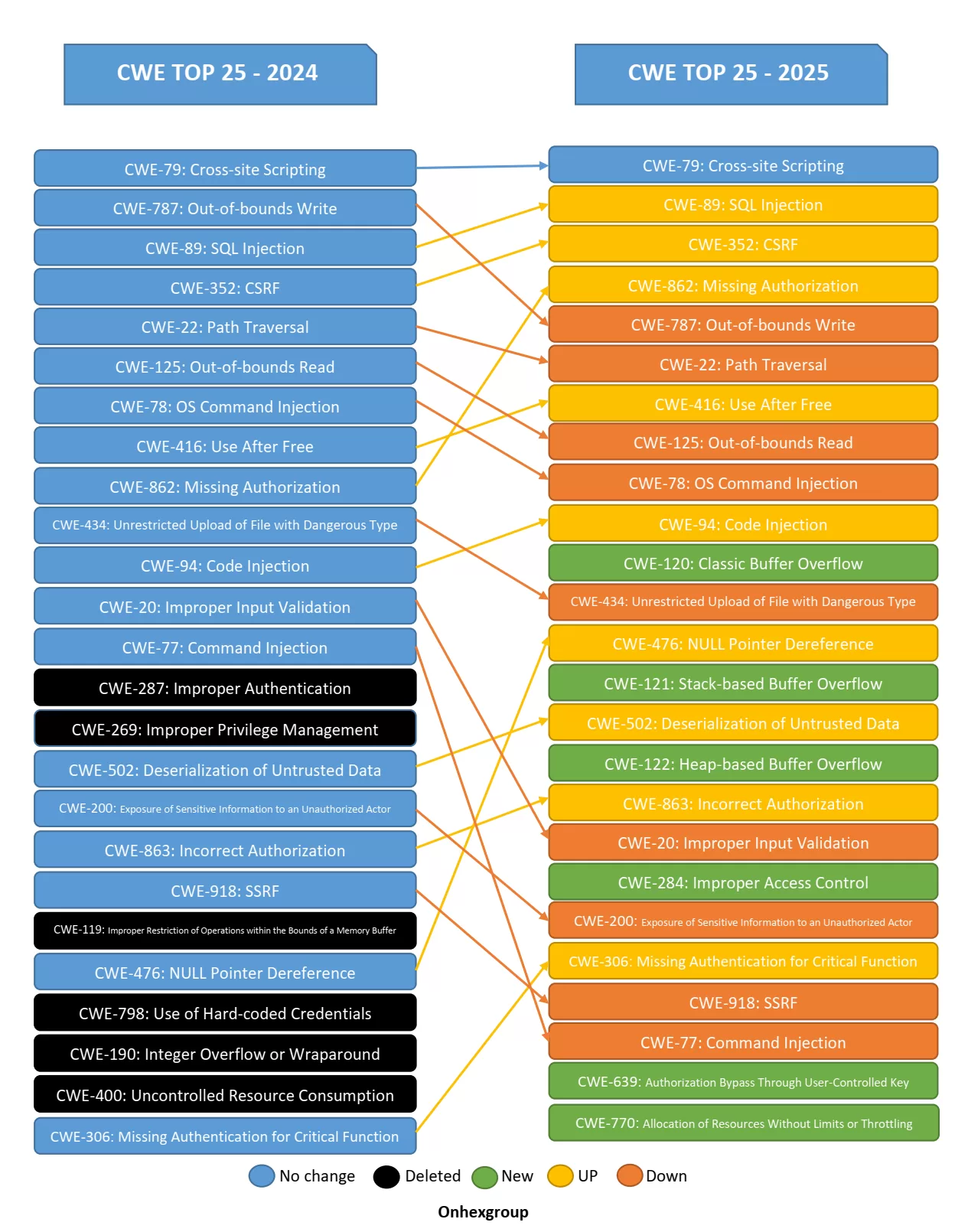

قبل از اینکه CWEهای موجود در لیست CWE TOP 25 2025 رو بررسی کنیم، شکل زیر مقایسه ای بین لیست 2025 و 2024 رو ارائه میده.

رتبه اول: CWE-79: Improper Neutralization of Input During Web Page Generation (‘Cross-site Scripting’)

نقاط ضعف Cross-Site Scripting یا XSS همچنان رتبه ی اول خطرناک ترین آسیب پذیری های سال رو به خودشون اختصاص دادن. وقتی برنامه ورودی کاربر رو بدون پاکسازی درست، در خروجی قرار میده، باعث اجرای ورودی مخرب میشه. برای نمونه آسیب پذیری CVE-2024-49038 جزء این دسته است.

رتبه دوم: CWE-89: Improper Neutralization of Special Elements used in an SQL Command (‘SQL Injection’)

این آسیب پذیری سال پیش رتبه ی سوم رو داشت و امسال با یک پله صعود به رتبه ی دوم رسیده. آسیب پذیری زمانی اتفاق می افته که برنامه، ورودی کاربر رو به درستی کنترل نمیکنه و اونو مستقیما در یه کوئری دیتابیس قرار میده. برای نمونه آسیب پذیری CVE-2024-6847 جزء این دسته است.

رتبه سوم: CWE-352: Cross-Site Request Forgery (CSRF)

سال پیش رتبه ی چهارم رو داشت اما امسال با یک پله صعود، رتبه سوم رو به خودش اختصاص داده. آسیب پذیری زمانی اتفاق می افته که برنامه وب به اندازه مورد نیاز، تأیید نمیکنه که آیا درخواست توسط کاربری که درخواست رو ارسال کرده، ارائه شده یا نه، که میتونه از یک عامل غیرمجاز باشه. آسیب پذیری CVE-2004-1703، جزء این نوع آسیب پذیریهاست.

رتبه ی چهارم: CWE-862: Missing Authorization

سال پیش رتبه ی نهم رو داشت اما امسال با 5 پله صعود، رتبه چهارم رو به خودش اختصاص داده. آسیب پذیری زمانی رخ میده که برنامه وقتی یک عامل سعی در دسترسی به منبع یا انجام عملی داره، بررسی مجوز انجام نمیده. آسیب پذیری CVE-2024-6845 در این دسته بندی قرار میگیره.

رتبه پنجم: CWE-787: Out-of-bounds Write

سال پیش رتبه ی دوم رو داشت اما امسال با سه پله سقوط رتبه ی پنجم رو به خودش اختصاص داده. آسیب پذیری زمانی رخ میده که برنامه دادهها رو بعد از پایان یا قبل از شروع بافر مورد نظر بنویسه. آسیب پذیری CVE-2025-27363 در این دسته قرار میگیره.

رتبه ششم: CWE-22: Improper Limitation of a Pathname to a Restricted Directory (‘Path Traversal’)

سال قبل در رده ی پنجم قرار گرفته بود اما امسال با یک پله سقوط، رتبه ی ششم رو به خودش اختصاص داده. این ضعف امنیتی زمانی رخ میده که برنامه از ورودی کاربر برای ساختن مسیر یک فایل یا پوشه استفاده میکنه. مسیر موردنظر باید فقط داخل یک فولدر مشخص و محدود باشه. اما برنامه ورودی کاربر رو به درستی بررسی و پاکسازی نمیکنه، و کاربر میتونه با استفاده از بخشهای خاص مسیر مانند \.. یا /.. مسیر رو طوری تغییر بده که فایلهایی خارج از فولدر مجاز رو بخونه یا بنویسه. آسیب پذیری CVE-2024-37032 از این نوع بود.

رتبه ی هفتم: CWE-416: Use After Free

سال پیش رتبه ی هشتم رو داشت و امسال با یک پله صعود، رتبه ی هفتم رو به خودش اختصاص داده. این ضعف زمانی رخ میده که برنامه از حافظهای استفاده میکنه که قبلا آزاد (free) شده. آسیب پذیری CVE-2022-20141 در این دسته قرار میگیره.

رتبه ی هشتم: CWE-125: Out-of-bounds Read

سال پیش رتبه ی ششم رو داشت، امسال با دو پله سقوط، رتبه ی هشتم شده. آسیب پذیری زمانی رخ میده که برنامه دادهها رو بعد از پایان یا قبل از شروع بافر مورد نظر بخونه. آسیب پذیری CVE-2023-1018 در این دسته قرار میگیره.

رتبه نهم: CWE-78: Improper Neutralization of Special Elements used in an OS Command (‘OS Command Injection’)

سال پیش رتبه ی هفتم رو داشت و امسال با دو پله سقوط، رتبه نهم رو داره. این ضعف زمانی رخ میده که برنامه یک دستور سیستمعاملی رو با استفاده از ورودی که از بیرون دریافت کرده، میسازه. اما برنامه این ورودی رو به درستی فیلتر یا پاکسازی نمیکنه. در نتیجه مهاجم میتونه با وارد کردن کاراکترهای خاص، دستور اصلی رو تغییر بده و باعث اجرای دستورات دلخواه روی سیستم بشه. آسیب پذیری CVE-2024-53899 در این دسته قرار داره.

رتبه دهم: CWE-94: Improper Control of Generation of Code (‘Code Injection’)

سال پیش رتبه ی 11 رو داشت و امسال با یک پله صعود، دهم شده. این ضعف زمانی اتفاق میافته که برنامه بخشی از کد رو با استفاده از ورودی که از بیرون دریافت کرده تولید یا ایجاد میکنه. اما برنامه این ورودی رو به درستی پاکسازی یا فیلتر نمیکنه. در نتیجه، مهاجم میتونه با وارد کردن کاراکترها یا بخشهایی از کد، ساختار یا رفتار کد اصلی رو تغییر بده و باعث اجرای کد دلخواه بشه. آسیب پذیری CVE-2024-5565 از این نوع است.

رتبه یازدهم: CWE-120: Buffer Copy without Checking Size of Input (‘Classic Buffer Overflow’)

آسیب پذیری در لیست سال قبل اصلا وجود نداشت و امسال رتبه ی 11 رو به خودش اختصاص داده. این ضعف زمانی رخ میده که برنامه یک بافر ورودی رو بدون بررسی اندازهاش به یک بافر خروجی کپی میکنه. اگه اندازهی ورودی بزرگتر از بافر مقصد باشه، دادهها از محدودهی حافظهی مجاز خارج میشن و باعث خرابی دادهها، کرش برنامه یا اجرای کد مخرب میشن. این همان آسیب پذیری هستش که در دوره ها و مقالات پایه ی اکسپلویت با عنوان Vanilla Buffer Overflow ارائه میشه. آسیب پذیری CVE-2003-0595 در این دسته قرار میگیره.

رتبه دوازدهم: CWE-434: Unrestricted Upload of File with Dangerous Type

سال پیش در رتبه 10 بود و امسال با 2 پله سقوط، رتبه دوازدهم رو داره. این ضعف زمانی رخ میده که برنامه اجازه میده یک فایل خطرناک (مثل فایل اجرایی، اسکریپت، php، js، aspx و…) بدون هیچ محدودیتی آپلود یا منتقل بشه. اگه این نوع فایل در محیط برنامه بصورت خودکار پردازش یا اجرا بشه، مهاجم میتونه از اون برای اجرای کد مخرب استفاده کنه. آسیب پذیری CVE-2023-5227 در این دسته قرار میگیره.

رتبه سیزدهم: CWE-476: NULL Pointer Dereference

سال پیش رتبه ی 21ام رو داشت و امسال با 8 پله صعود، به رتبه ی سیزدهم رسیده. این ضعف زمانی رخ میده که برنامه یک اشارهگر رو استفاده (Dereference) میکنه، در حالیکه مقدارش NULL است. برنامه انتظار داره این اشارهگر معتبر باشه، اما چون مقدارش NULL است، استفاده از اون باعث خطا، کرش، یا رفتار غیرقابل پیشبینی میشه. آسیب پذیری CVE-2024-41130 در این دسته بندی قرار میگیره.

رتبه چهاردهم: CWE-121: Stack-based Buffer Overflow

سال پیش در لیست 25 ضعف امنیتی خطرناک نبود، اما امسال در رتبه ی چهاردهم قرار گرفته. این ضعف زمانی رخ میده که برنامه بافری رو که روی پشته (stack) قرار داره، بیش از اندازه پر میکنه. وقتی دادهی بیش از حد وارد بافر بشه، میتونه اطلاعات موجود در پشته رو خراب کنه، که ممکنِ باعث کرش برنامه یا اجرای کد مخرب بشه. برای آشنایی با پشته، میتونید قسمت دوازدهم از فصل دوم دوره رایگان مهندسی معکوس نرم افزار رو مشاهده کنید. آسیب پذیری CVE-2021-35395 در این دسته قرار میگیره.

رتبه پانزدهم: CWE-502: Deserialization of Untrusted Data

سال پیش شانزدهم بود و امسال با یک رتبه صعود، در رتبه ی پانزدهم قرار گرفته. این ضعف زمانی رخ میده که برنامه دادهای رو که از منبع غیرقابل اعتماد اومده، سریالزدایی (Deserialize) میکنه، بدون اینکه بررسی کنه داده نتیجهای معتبر و امن داره. سریالزدایی یعنی تبدیل دادههای ذخیره شده یا منتقل شده به یک شیء یا ساختار داخلی برنامه. اگه داده مخرب باشه، مهاجم میتونه اجرای کد دلخواه، کرش برنامه، یا دسترسی غیرمجاز داشته باشه. آسیب پذیری CVE-2024-37052 در این دسته قرار میگیره.

رتبه شانزدهم: CWE-122: Heap-based Buffer Overflow

سال پیش در لیست 25 ضعف امنیتی خطرناک نبود اما امسال در رتبه شانزدهم قرار گرفته. نکته جالب اینکه 6 آسیب پذیری در لیست KEV، از این نوع بودن. این ضعف امنیتی زمانی رخ میده که برنامه یک بافر رو که در حافظه هیپ (Heap) قرار داره، بیش از حد پر میکنه. بافر هیپ معمولا با توابعی مثل malloc(), calloc(), new یا توابع مشابه تخصیص داده میشه. وقتی دادهی بیش از اندازه وارد بافر بشه، میتونه اطلاعات موجود در هیپ رو خراب کنه و باعث کرش برنامه یا اجرای کد مخرب بشه. آسیب پذیری CVE-2025-46687 از این نوع است. برای آشنایی با حافظه ی هیپ، میتونید قسمت دهم از دوره ی رایگان بررسی ساختار فایلهای PE رو مشاهده کنید.

رتبه ی هفدهم: CWE-863: Incorrect Authorization

سال پیش در رتبه ی هجدهم بود اما امسال با یک پله صعود، در رتبه ی هفدهم قرار گرفته. این ضعف امنیتی زمانی رخ میده که برنامه هنگام دسترسی به یک منبع یا انجام یک عملیات، بررسی مجوز انجام میده، اما این بررسی به درستی انجام نمیشه. یعنی برنامه فکر میکنه که بررسی انجام شده، اما در واقع کاربر غیرمجاز هم ممکنِ دسترسی پیدا کنه. در نتیجه باعث دسترسی غیرمجاز به منابع یا عملیات حساس میشه. آسیب پذیری CVE-2025-24839 در این دسته قرار میگیره.

رتبه هجدهم: CWE-20: Improper Input Validation

سال پیش در رتبه ی دوازدهم بود اما امسال با شش پله سقوط، در رتبه ی هجدهم قرار گرفته. این ضعف زمانی رخ میده که برنامه داده یا ورودی دریافت میکنه، اما اون رو چک نمیکنه که معتبر باشه، یا به درستی چک نمیکنه تا مطمئن بشه ورودی ویژگیهای لازم برای پردازش امن و صحیح رو داره. آسیب پذیری CVE-2024-37032 در این دسته قرار داره.

رتبه نوزدهم: CWE-284: Improper Access Control

در لیست سال پیش نبود، اما امسال در رتبه ی نوزدهم قرار گرفته. این ضعف زمانی رخ میده که برنامه دسترسی به یک منبع رو برای کاربران غیرمجاز محدود نمیکنه، یا به درستی محدود نمیکنه. یعنی برنامه نمیتونه تضمین کنه که فقط کاربران مجاز میتونن به یک فایل، API، یا عملیات حساس دسترسی داشته باشن. در نتیجه باعث میشه کاربران یا مهاجمان غیرمجاز بتونن منابع یا عملکردهای محافظت شده رو دستکاری یا استفاده کنن. آسیب پذیری CVE-2023-26463 در این دسته بندی قرار میگیره.

رتبه ی بیستم: CWE-200: Exposure of Sensitive Information to an Unauthorized Actor

نسبت به سال قبل، 3 پله سقوط داشته. این ضعف زمانی رخ میده که برنامه اطلاعات حساس (مثل پسورد، توکن، دادههای شخصی یا کلیدهای امنیتی) رو به کسی نشان میده که مجاز به دسترسی به اون نیست. اطلاعات ممکنِ در صفحات وب، لاگها، پاسخهای API، یا فایلهای قابل دسترس قرار بگیرن. در نتیجه باعث میشه، مهاجم بتونه از این اطلاعات برای دسترسی غیرمجاز، سرقت هویت یا اکسپلویتهای دیگه استفاده کنه. آسیب پذیری CVE-2022-31162 در این دسته بندی قرار میگیره.

رتبه ی بیست و یکم: CWE-306: Missing Authentication for Critical Function

سال قبل در رتبه ی بیست و پنجم بود و امسال با 4 پله صعود، در رتبه ی بیستم قرار گرفته. این ضعف امنیتی زمانی رخ میده که برنامه هیچ احراز هویتی برای عملیاتی که نیاز به شناسایی مطمئن کاربر داره یا منابع مهمی مصرف میکنه، انجام نمیده. یعنی برنامه اجازه میده یک کاربر ناشناس یا غیرمجاز، عملکرد یا عملیاتی رو اجرا کنه که باید محدود به کاربران معتبر باشه. نتیجه این میشه که مهاجم میتونه از این ضعف برای اجرای عملکرد حساس، مصرف منابع سرور یا دسترسی غیرمجاز استفاده کنه. آسیب پذیری امنیتی CVE-2024-11680 در این دسته بندی قرار میگیره.

رتبه ی بیست و دوم: CWE-918: Server-Side Request Forgery (SSRF)

سال پیش در رتبه ی نوزدهم بود که نشون میده امسال سه پله سقوط کرده. این ضعف زمانی رخ میده که وبسرور یک URL یا درخواست مشابه از کاربر یا مولفه ی بالادستی دریافت میکنه و محتوای اون رو میگیره، اما برنامه به درستی بررسی نمیکنه که درخواست به مقصد مورد انتظار ارسال شده یا نه. مهاجم میتونه با این ضعف، سرور رو مجبور کنه به منابع داخلی یا سیستمهای دیگه درخواست بفرسته. در نتیجه منجر به افشای اطلاعات داخلی، دسترسی به سرویسهای داخلی، یا حتی اجرای کد روی سرور میشه. آسیب پذیری امنیتی CVE-2024-3095 در این دسته قرار میگیره.

رتبه بیست و سوم: CWE-77: Improper Neutralization of Special Elements used in a Command (‘Command Injection’)

سال پیش در رتبه ی سیزدهم بود و امسال با 10 پله سقوط، رتبه ی بیست و سوم رو به خودش اختصاص داده. این ضعف امنیتی زمانی رخ میده که برنامه یک دستور رو با استفاده از ورودی خارجی میسازه، اما برنامه ورودی رو درست پاکسازی یا فیلتر نمیکنه. در نتیجه، مهاجم میتونه با وارد کردن کاراکترهای خاص، دستور اصلی رو تغییر بده و دستورات دلخواه رو اجرا کنه. آسیب پذیری امنیتی CVE-2024-5184 در این دسته قرار میگیره.

رتبه بیست و چهارم: CWE-639: Authorization Bypass Through User-Controlled Key

سال پیش رتبه ی سی ام رو داشت، اما امسال با 6 پله صعود، در رتبه ی بیست و چهارم قرار گرفته. این ضعف امنیتی زمانی رخ میده که سیستم اجازه میده یک کاربر با تغییر مقدار کلیدی که برای شناسایی داده یا رکورد استفاده میشه، به دادههای کاربر دیگه دسترسی پیدا کنه. مهاجم میتونه با تغییر یک ID، کلید، یا پارامتر URL دادههای سایر کاربران رو مشاهده یا تغییر بده. آسیب پذیری امنیتی CVE-2021-36539 در این دسته قرار میگیره.

رتبه بیست و پنجم: CWE-770: Allocation of Resources Without Limits or Throttling

سال پیش در رتبه ی بیست و ششم بود، اما امسال با یک رتبه صعود، به رده ی بیست پنجم رسیده. این ضعف زمانی رخ میده که برنامه منابعی مثل حافظه، فایل، پردازنده یا اتصالات شبکه رو برای کاربر تخصیص میده، اما هیچ محدودیتی روی تعداد یا اندازه منابع اعمال نمیکنه. در نتیجه یک کاربر میتونه تمام منابع سیستم رو مصرف کنه و باعث کاهش عملکرد سیستم، کرش برنامه یا ایجاد شرایط DoS بشه. آسیب پذیری امنیتی CVE-2020-7218 در این دسته قرار میگیره.

ضعف های امنیتی جدید و حذف شده:

براساس لیست بالا، ضعف های امنیتی زیر، جدیدا به CWE TOP 25 اضافه شدن:

- CWE-120: Buffer Copy without Checking Size of Input (‘Classic Buffer Overflow’): در لیست سال قبل نبود و امسال یازدهم شده.

- CWE-121: Stack-based Buffer Overflow: در لیست سال قبل نبود و امسال رتبه ی چهاردهم رو داره.

- CWE-122: Heap-based Buffer Overflow: در لیست سال قبل نبود اما امسال در رتبه ی شانزدهم قرار گرفته.

- CWE-284: Improper Access Control: در رتبه بندی سال قبل نبوده اما امسال در رتبه ی نوزدهم قرار گرفته.

- CWE-639: Authorization Bypass Through User-Controlled Key: از رتبه ی سی ام در سال قبل به لیست 25تایی رسیده و در رتبه ی بیست چهارم قرارگرفته.

- CWE-770: Allocation of Resources Without Limits or Throttling: از رتبه ی بیست و ششم در سال قبل به رتبه ی بیست و پنجم رسیده.

همچنین ضعف های امنیتی زیر در لیست سال قبل بودن اما امسال در لیست 25 تایی قرار نگرفتن:

- CWE-269: Improper Privilege Management: از رتبه ی پانزدهم در سال قبل به رتبه ی بیست و نهم رسیده.

- CWE-190: Integer Overflow or Wraparound: از رتبه ی بیست و سوم به رتبه ی سی ام رسیده.

- CWE-287: Improper Authentication: از رتبه ی چهاردهم در سال قبل به رتبه ی سی و یکم رسیده.

- CWE-400: Uncontrolled Resource Consumption: ار رتبه ی بیست و چهارم به رتبه ی سی و دو رسیده.

- CWE-798: Use of Hard-coded Credentials: از رتبه ی 22 در سال قبل به رتبه ی 35ام در لیست امسال رسیده.

- CWE-119: Improper Restriction of Operations within the Bounds of a Memory Buffer: سال قبل در رتبه ی بیستم بود و در رده بندی امسال در رتبه ی سی و نهم قرار گرفته.