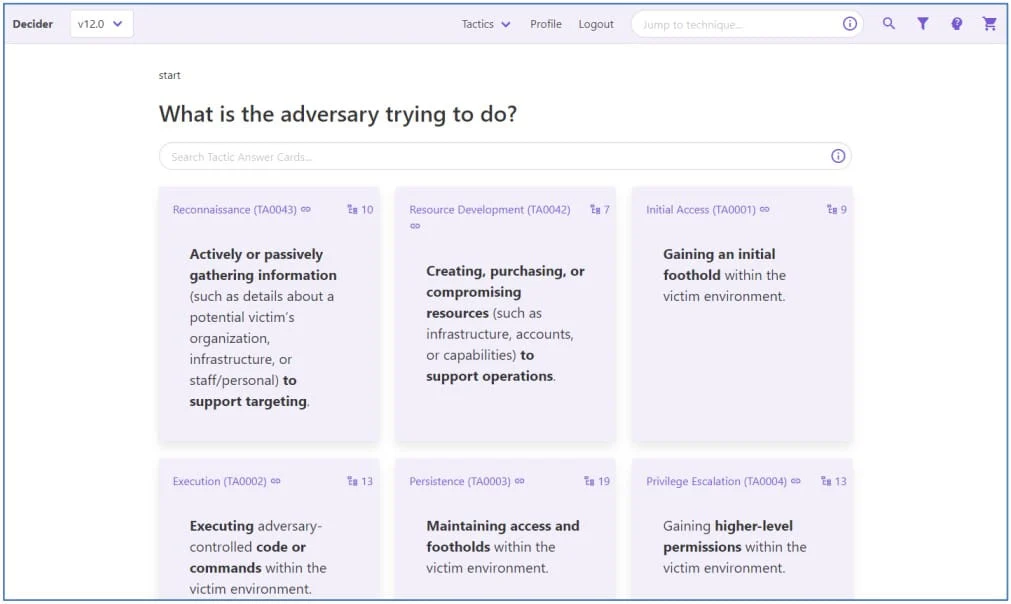

آژانس CISA یه ابزاری بنام Decider رو توسعه داده که به تیم های آبی امکان میده خیلی ساده و سریع ، رفتار عامل تهدید رو براساس استانداردهای MITER ATT&CK بدست بیارن.

چارچوب MITER ATT&CK یه چارچوب استاندارد برای شناسایی و ردیابی تاکتیک ها و تکنیک های مهاجمین هستش. مدافعین سایبری با استفاده از این استاندارد ، میتونن TTP حملات جدید رو بصورت یه زبان قابل درک برای همه به اشتراک بزارن و باعث امن تر شدن جامعه سایبری بشن.

این ابزار که بصورت وب اپلیکیشن و مبتنی بر پایتون 3 ارائه شده، با ارائه سوالات مشخص، عملکرد جستجو و فیلتر قدرتمند ، قابلیت استخراج نتایج در قالب های مختلف ،به مدافعین سایبری کمک میکنه.

CISA جامعه امنیت رو ترغیب کرده که از این ابزار استفاده کنن تا بتونن سریعتر گزارشات MITER ATT&CK رو انتشار بدن. با ارائه این گزارشات، مدافعین به قدم های بعدی برای دفع عامل تهدید کمک میکنن از جمله :

- امکان نمایش یافته ها در ATT&CK Navigator

- اشتراک گذاری یافته با سایر محققین

- یافتن IoCها و تجزیه و تحلیل ها تکنیک ها برای شناسایی اونها

- کشف اقدامات کاهشی در وهله اول برای کاهش عملکرد تکنیک ها

- ارائه طرحهای شبیهسازی تهدید ،برای تایید دفاع در مقابل اون

این ابزار با مشارکت Homeland Security Systems Engineering and Development Institute و MITRE بصورت متن باز ارائه شده، که میتونید از اینجا دانلود کنید.