محققا یه آسیب پذیری به شناسه ی CVE-2023-50387 و بنام KeyTrap در ویژگی Domain Name System Security Extensions (DNSSEC) پیدا کردن که روی همه ی پیاده سازی ها و سرویس های معروف DNS تاثیر میزاره و منجر به عدم دسترسی به اینترنت برای مدت طولانی میشه.

مهاجم راه دور با ارسال فقط یه پکت DNS ، امکان DOS طولانی مدت روی Resolverهای آسیب پذیر رو داره.

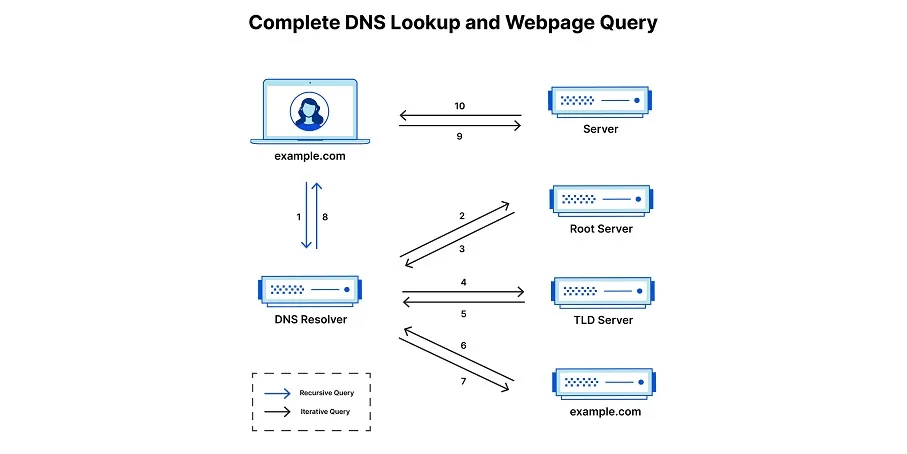

DNS یه ویژگی هست که به ما این امکان رو میده تا بجای وارد کردن IP یک سایت، از نام دامنه ی اون استفاده کنیم.

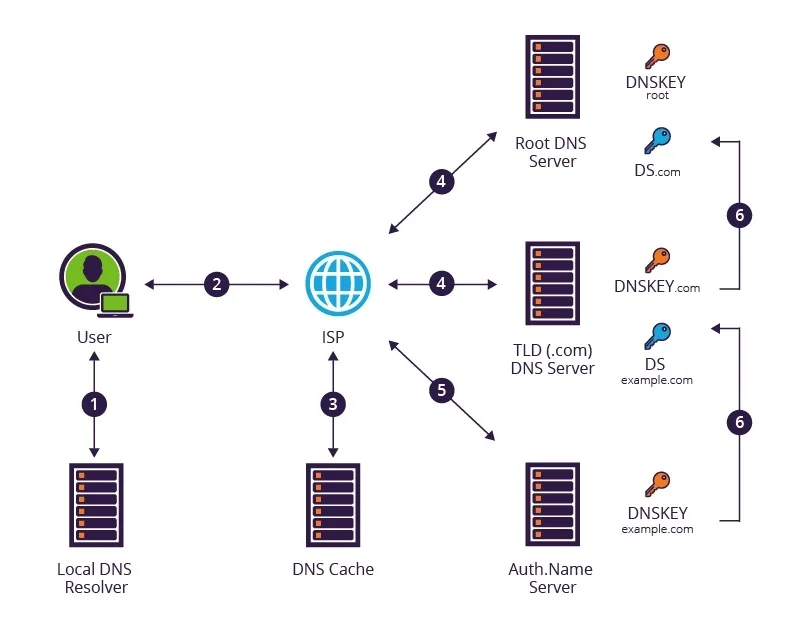

DNSSEC هم یه ویژگی در DNS هستش که امضاهای رمزنگاری شده رو به رکوردهای DNS اضافه میکنه، بنابراین امکان احرازهویت رو به پاسخ ها میده. این احراز هویت باعث میشه که مطمئن بشیم ، پاسخی که از یه سرور دریافت کردیم از یه منبع معتبر میاد و در مسیر دستکاری نشده.

آسیب پذیری KeyTrap به مدت بیش از دو دهه در استاندارد DNSSEC وجود داشته و توسط محققای مرکز تحقیقات ملی امنیت سایبری کاربردی ATHENE و دانشگاه Goethe فرانکفورت و Fraunhofer SIT و دانشگاه فنی Darmstadt کشف و گزارش شده.

آسیب پذیری KeyTrap بدلیل الزام DNSSEC برای ارسال همه ی کلیدهای رمزنگاری برای رمزهای پشتیبانی شده و امضاهای مربوطه برای تایید اعتبار ناشی میشه. البته اگه برخی از کلیدهای DNSSEC پیکربندی بدی داشته باشن ، نادرست یا متعلق به رمزهایی باشن که پشتیبانی نمیشن، بازم همین اتفاق می افته.

با استفاده از این آسیب پذیری، محققا کلاس جدیدی از حملات پیچیده الگوریتمی (Algorithmic Complexity Attacks) مبتنی بر DNSSEC بنام KeyTrap رو توسعه دادن که 2 میلیون برابر بیشتر تعداد دستورالعمل های CPU رو در یک DNS resolver افزایش میده و در نتیجه منجر به تاخیر در پاسخ دهی اونا میشه.

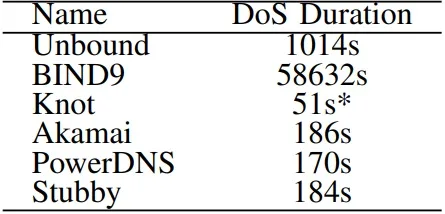

مدت زمان این DOS بستگی به پیاده سازی Resolver داره، اما محققا اعلام کردن که یک درخواست حمله میتونه پاسخ رو از 56 ثانیه تا 16 ساعت افزایش بده.

ارائه دهندگان DNS از این حمله بعنوان بدترین حمله کشف شده در DNS تاکنون یاد کردن.

محققای ATHENE اعلام کردن که اکسپلویت این آسیب پذیری عواقب شدیدی رو برای هر برنامه ای که از اینترنت استفاده میکنه داره از جمله عدم دسترسی به فناوریهایی مانند وب ، ایمیل، پیامرسان ها و … . با KeyTrap یه مهاجم میتونه ، اینترنت بخش بزرگی از دنیا رو از کار بندازه.

محققا از اوایل نوامبر 2023 ، تاثیر حمله ی KeyTrap رو روی ارائه دهندگان DNS مثله گوگل و کلودفلر نشون دادن و با اونا روی توسعه ی اقدامات کاهشی کار کردن.

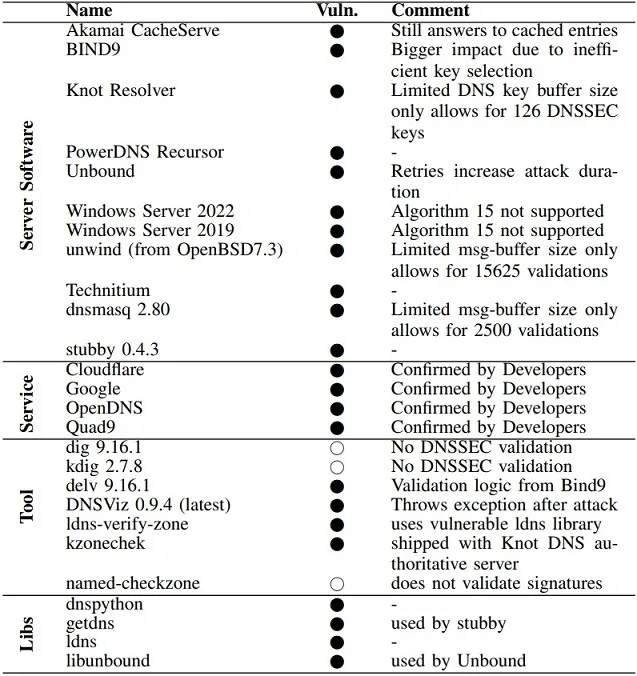

شکل زیر پیاده سازی های DNS آسیب پذیر رو نشون میده :

محققای ATHENE گفتن که این آسیب پذیری از سال 1999 در استانداردهای پرکابرد وجود داشته و نزدیک به 25 سال مورد توجه قرار نگرفته. علت مهم این بی توجهی رو هم پیچیدگی الزامات اعتبارسنجی DNSSEC عنوان کردن.

اگرچه ارائه دهندگان DNS ، قبلا آسیب پذیری رو اصلاح کردن یا در حال کاهش خطرات KeyTrap هستن، اما محققا اعلام کردن که اگه بخواییم این مشکل رو بصورت اساسی حل کنیم باید یه ارزیابی مجدد روی فلسفه ی طراحی DNSSEC انجام بدیم.

برای اصلاح این آسیب پذیری ، Akamai ، بین دسامبر 2023 و فوریه 2024 ، اقدامات کاهشی برای DNSi Recursive Resolver های خودش از جمله CacheServe و AnswerX و همچنین راه حل های ابری و مدیریت شده خودش انجام داده.

Akamai گفته : این نقص امنیتی امکان میداد تا مهاجمان اختلال عمده ای روی اینترنت ایجاد کنن و روی یک سوم سرورهای DNS حملات DOS کارآمد انجام بدن و بطور بالقوه 2 میلیارد کاربر رو تحت تاثیر قرار بدن.

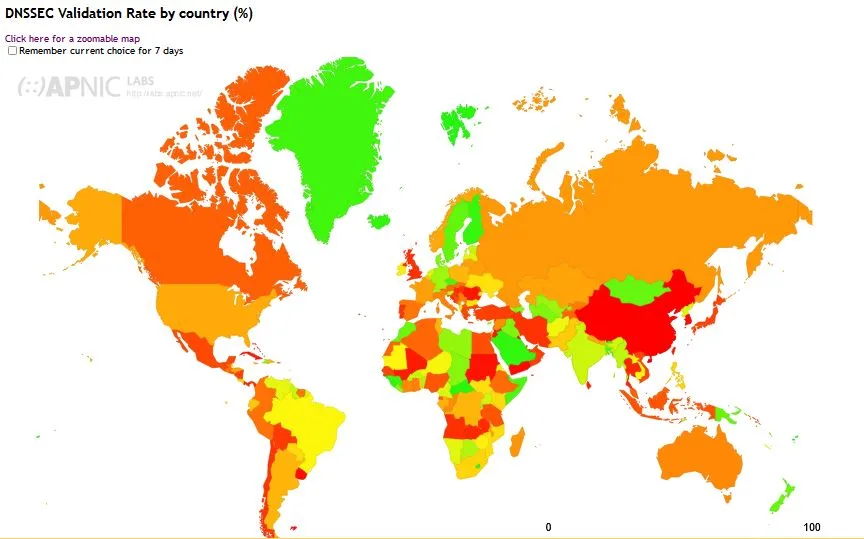

Akamai همچنین اعلام کرده که براساس داده های APNIC ، تقریبا 35 درصد کاربران آمریکایی و 30 درصد کاربران جهان، به DNS resolver هایی متکی هستن که اعتبارسنجی DNSSEC روشون فعاله و در نتیجه آسیب پذیر به KeyTrap هستن.

اگرچه این شرکت توضیحی در خصوص اقداماتی که انجام داده منتشر نکرده اما طبق مقاله محققا ، باید خرابی رمزنگاری رو تا حداکثر به 32 محدود کنن که تخلیه ی منابع CPU و ایجاد توقف رو غیرممکن کنه.

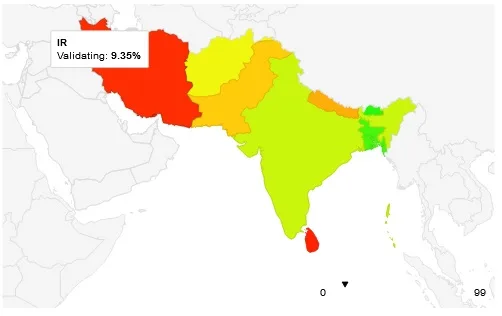

مقدار اعتبارسنجی DNSSEC برای ایران 9.35% هستش که سهم ارائه دهندگان مختلف بصورت زیر هستش:

| ASN | AS Name | DNSSEC Validates | Partial Validation | Samples |

|---|---|---|---|---|

| AS13335 | CLOUDFLARENET | 100.00% | 0.00% | 196 |

| AS58224 | TCI | 86.83% | 10.24% | 410 |

| AS42337 | RESPINA-AS | 74.16% | 19.10% | 178 |

| AS205647 | AFAGH | 16.67% | 1.28% | 78 |

| AS16322 | PARSONLINE Tehran – IRAN | 8.17% | 91.55% | 355 |

| AS31549 | RASANA | 6.43% | 2.46% | 855 |

| AS197207 | MCCI-AS | 4.86% | 91.87% | 16,095 |

| AS1756 | HAMYAR-AS | 0 | 0 | 1 |

| AS6736 | IRANET-IPM Institute for Research in Fundamental Sciences IPM | 0 | 0 | 5 |

| AS9147 | JN-AS | 0 | 0 | 3 |

| AS12660 | SHARIF-EDU-NET | 0 | 0 | 4 |

| AS12880 | DCI-AS | 0 | 0 | 2 |

| AS24631 | FANAPTELECOM-FCP | 0 | 0 | 24 |

| AS25184 | AFRANET from AS58267 accept AS58267 | 0 | 0 | 19 |

| AS29068 | UT-AS | 0 | 0 | 9 |

| AS29079 | IRNA-AS IRAN News Agency. | 0 | 0 | 2 |

| AS35043 | ALLAMEH-UNIVERSITY-AS | 0 | 0 | 1 |

| AS35372 | IRANDATA | 0 | 0 | 2 |

| AS41620 | IUSTCC-AS | 0 | 0 | 5 |

| AS41881 | FANAVA-AS Fanava Group Communication Co. | 0 | 0 | 38 |

| AS43212 | PEJVAK-ERTEBATAT | 0 | 0 | 2 |

| AS43395 | ERTEBATAT-DOORBORD-FARS impot export for shatel | 0 | 0 | 11 |

| AS43510 | MEHVARMACHINE-AS | 0 | 0 | 1 |

| AS43965 | TUMS-IR-AS | 0 | 0 | 3 |

| AS44090 | MAHANNET-AS | 0 | 0 | 13 |

| AS44244 | IRANCELL-AS | 0 | 0 | 34 |

| AS44400 | IR-FCP | 0 | 0 | 1 |

| AS44889 | AZMA-AS | 0 | 0 | 2 |

| AS47554 | ALMASNET-AS | 0 | 0 | 1 |

| AS47981 | IUMS-AS | 0 | 0 | 1 |

| AS48309 | AGS-AS | 0 | 0 | 5 |

| AS48359 | HESABGAR-AS | 0 | 0 | 2 |

| AS48431 | MAXNET-AS | 0 | 0 | 14 |

| AS48944 | ASKHALIJFARSONLINE | 0 | 0 | 38 |

| AS49100 | IR-THR-PTE | 0 | 0 | 6 |

| AS49103 | IR-ASRETELECOM-AS | 0 | 0 | 16 |

| AS49666 | TIC-GW-AS | 0 | 0 | 2 |

| AS49847 | RAYAZMA-AS | 0 | 0 | 2 |

| AS50591 | BOOMERANG | 0 | 0 | 5 |

| AS50749 | YAGHOOT | 0 | 0 | 1 |

| AS51785 | KARAFARIN-AS | 0 | 0 | 2 |

| AS56402 | DADEHGOSTAR-AS AS12880 – Data Communication Company of Iran | 0 | 0 | 10 |

| AS56548 | NEGINTEL-AS | 0 | 0 | 2 |

| AS56765 | SBU-AS | 0 | 0 | 3 |

| AS56815 | OLKA | 0 | 0 | 1 |

| AS57745 | TMU-ASN | 0 | 0 | 1 |

| AS58256 | REFATEC | 0 | 0 | 9 |

| AS59506 | IR-SUMS | 0 | 0 | 1 |

| AS59573 | SARISYSTEMBANDARABASCOMPANY | 0 | 0 | 34 |

| AS59838 | NAK-AS | 0 | 0 | 1 |

| AS60627 | RA-AS | 0 | 0 | 4 |

| AS60976 | POL | 0 | 0 | 1 |

| AS62250 | ATINET | 0 | 0 | 2 |

| AS197343 | TRLCO | 0 | 0 | 6 |

| AS200370 | FPCC-AS | 0 | 0 | 4 |

| AS201691 | WEIDE | 0 | 0 | 3 |

| AS202391 | AFRARASA-AS-1 | 0 | 0 | 10 |

| AS202571 | KHARAZMI-AS | 0 | 0 | 1 |

| AS203102 | KMU | 0 | 0 | 1 |

| AS204393 | PARVAZ-SYSTEM-INFORMATION-TECHNOLOGY-COMPANY Parvaz System Information Technology Company Ltd | 0 | 0 | 1 |

| AS204650 | ERTEBATATESABETEAVAARVAND | 0 | 0 | 5 |

| AS204813 | SHAHREKORD_UNIVERSITY | 0 | 0 | 1 |

| AS204834 | SHABAKIEH-ESFAHAN | 0 | 0 | 3 |

| AS205207 | ABRENIK | 0 | 0 | 1 |

| AS206065 | FDI | 0 | 0 | 3 |

| AS206495 | IR-RESANEHPARDAZ | 0 | 0 | 6 |

| AS207381 | AFRARASA-AS-2 | 0 | 0 | 1 |

| AS209638 | PTCO | 0 | 0 | 1 |

| AS212036 | PARSWAY-SHOMAL | 0 | 0 | 1 |

| AS216054 | VIP-HOST | 0 | 0 | 1 |

سرویسهای گوگل و کلودفلر هم از قبل، اصلاحاتی رو انجام دادن.

برای دریافت مقاله میتونید از این لینک یا کانالمون استفاده کنید.

منابع :