محققای IOActive ، یه تحقیقی روی پهپادها انجام دادن و متوجه شدن که اغلبشون پتاسیل هک در برابر حملات EMFI رو دارن.

شرکت IOActive یه شرکت امنیتی در خصوص تحقیقات و ارزیابی امنیت سایبری هستش و قبلا یسری آسیب پذیری در خودروها ، هواپیماها از جمله بوئینگ ، کشتی ، سیستم کنترل صنعتی ، پروتکل های ارتباطی و سیستم عامل ها کشف و گزارش کرده.

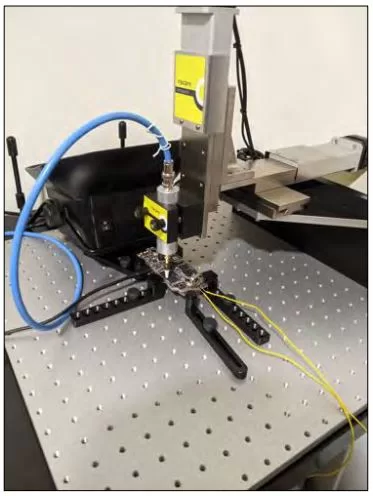

تحقیقات اخیرشون توسط ، Gabriel Gonzalez ، مدیر امنیت سخت افزار شرکت، با هدف حملات کانال جانبی الکترومغناطیسی و حملات fault injection ،با تمرکز روی اجرای کد روی پهپاد ها انجام شده.

حملات EMFI یا ElectroMagnetic Fault Injection ، حملاتی هستن که در اون با استفاده از یه میدان الکترومغناطیسی قوی، موجب ایجاد تغییرات موقت یا دائمی روی یه تراشه میشن. حمله از طریق قرار دادن یه سیسم پیچ (coil) در نزدیکی تراشه انجام میشه.

این حمله زمانی کاربرد داره که مهاجم دانش فنی در خصوص ساختار داخلی پهپاد نداره و اصطلاحا میخواد حمله BlackBox انجام بده.

آزمایش رو روی پهپاد DJI Mavic Pro انجام دادن که دارای فریمور امضاء شده و رمزگذاری شده هستش ، بوت امن (secure boot) و Trusted Execution Environment (TEE) داره .

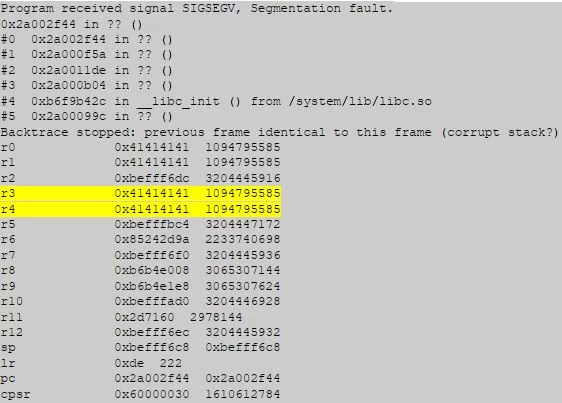

محققا در این تحقیق نشون دادن که مهاجمی که دسترسی فیزیکی به پهپاد داره، میتونه بعد از راه انذازی فرایند بروزرسانی فریمور، حمله EMFI رو انجام بده ، که منجر به خرابی حافظه میشه.

در این آزمایش محققا تونستن با تزریق یه خطای خاص EM در یه زمان خاصی از فرایند بروزرسانی فریمور، کد دلخواه روی پردازنده اجرا کنن و بتونن به سیستم عامل اندروید که عملکردهای اصلی رو اجرا میکنه، دسترسی داشته باشن.

محققا تونستن خرابی حافظه رو ثابت کنن اما نتونستن یه اکسپلویت کامل برای کنترل کامل پهپاد توسعه بدن.

Gonzalez گفته که اگه آسیب پذیری منطقی یا نرم افزاری برای هک پهپاد وجود نداشته باشه، تکنیک fault injection تنها راه اجرای کد در پهپاد هستش. این تکنیک امکان دسترسی به بروزرسانی های فریمور در دستگاههایی که فریمورشون رمزنگاری شده، نشت کلیدهای رمزنگاری و دسترسی به داده های حساسی که در حافظه داخلی دستگاه ذخیره شدن، رو میده.

شرکت IOActive یسری اقدامات کاهشی هم برای شرکتها ارائه داده تا بتونن در برابر حملات EMFI ایمن باشن اما مشکلی که هست اینه که اقدامات کاهشی سخت افزاری ممکنه پر هزینه باشه و باید در مراحل اولیه طراحی در نظر گرفته بشه، در نتیجه برای دستگاههایی که در بازار هستن کاربردی نیست. اقدامات کاهشی نرم افزاری هم بعدا میشه در دستگاه اعمال کرد اما خیلی موثر نیست و قابل دور زدن هست.

اگرچه این حمله روی پهپاد DJI تست شده، اما اگه موثر بودن حمله EMFI ثابت بشه، میشه روی هر پهپادی پیاده سازی کرد.

برای جزییات بیشتر در خصوص این تحقیق ،میتونید مقاله منتشر شده توسط محققین رو از این لینک یا کانالمون مشاهده کنید.