بازیگران تهدید با استفاده از آسیب پذیری CVE-2021-21974 اقدام به استقرار باج افزار در سرورهای VMware ESXi میکنن.

این آسیب پذیری از نوع heap overflow , در سرویس OpenSLP رخ میده. دارای شدت بالا و امتیاز 8.8 هستش. آسیب پذیری در 23 فوریه 2021 ، 5 اسفند 1399 ، انتشار و اصلاح شده. مهاجمی که در شبکه ESXi هستش و دسترسی به پورت 427 داره میتونه این آسیب پذیری اکسپلویت و کد دلخواه رو اجرا کنه.

| محصول | نسخه آسیب پذیر | نسخه اصلاح شده | راه حل ها |

| ESXi | 7.0 | ESXi70U1c-17325551 | KB76372 |

| ESXi | 6.7 | ESXi670-202102401-SG | KB76372 |

| ESXi | 6.5 | ESXi650-202102101-SG | KB76372 |

برای جلوگیری از آسیب پذیری باید بروزرسانی کنید، اگه نتونید باید سرویس SLP رو غیرفعال کنید.

با اینکه آسیب پذیری دو سال پیش منتشر شده ، اما هنوز هم سرورهای آسیب پذیری وجود دارن.

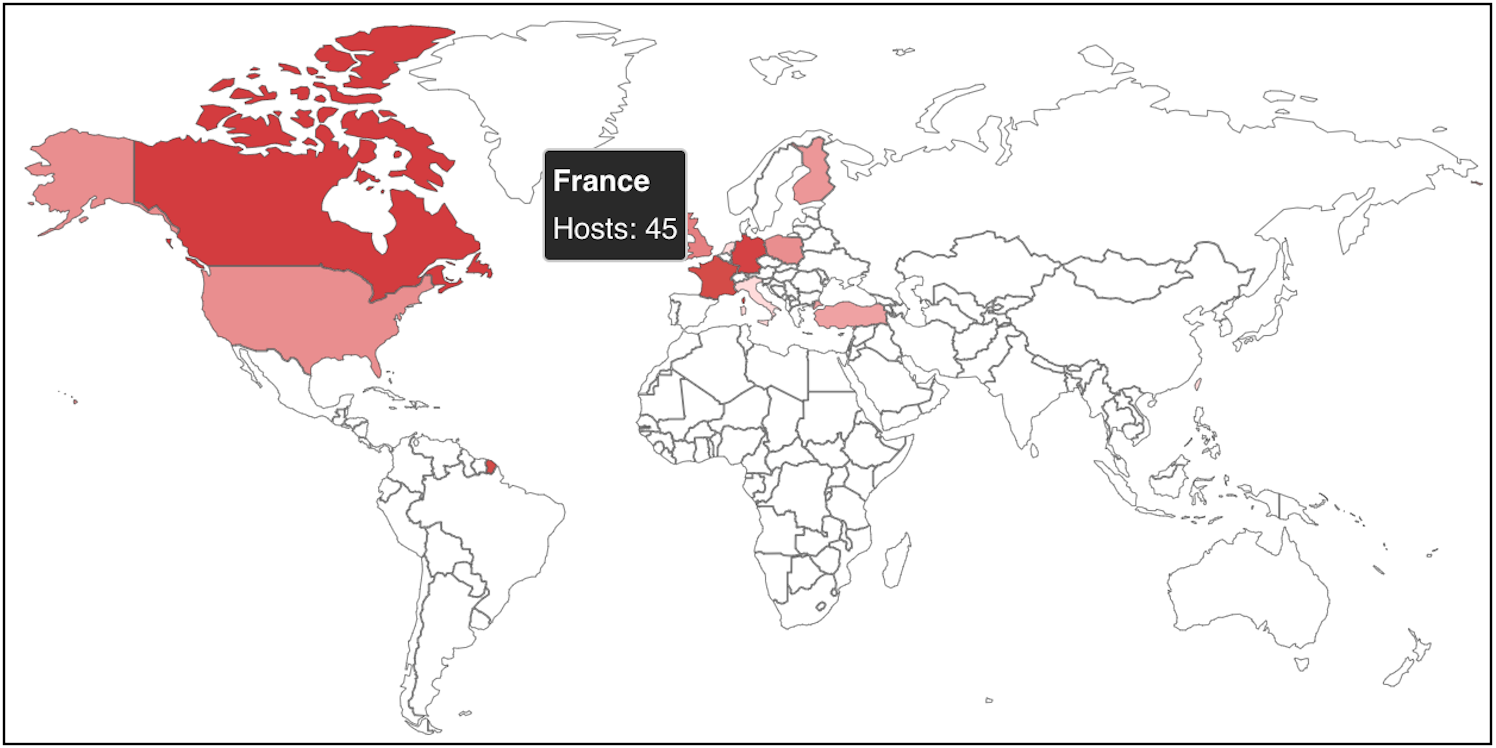

CERT فرانسه در این خصوص هشداری صادر کرده و توصیه کرده که اصلاحیه رو اعمال کنید و اگه سروری دارید که اصلاحیه رو اعمال نکردید ، حتما بررسی کنید که هک نشده باشید.

کمپانی فرانسوی OVHcloud هم هشداری صادر کرده و احتمال دادن که این حملات مرتبط با باج افزار Nevada دونسته.

در زمان نگارش این مقاله 120 سرور VMware ESXi از سراسر جهان در این کمپین آلوده شدن. 45 موردش فقط برای فرانسه هستش.

باج افزار ESXiArgs :

با تحقیقاتی که انجام شده ، حملات منتسب به یه باج افزار جدید بنام ESXiArgs هستش. این باج افزار فایلهای .vmxf, .vmx, .vmdk, .vmsd, و.nvram رو رمزگذاری میکنه و یه فایل .args برای هر فایل رمز شده با متادیتا (احتمالا برای رمزگشایی) ایجاد میکنه.

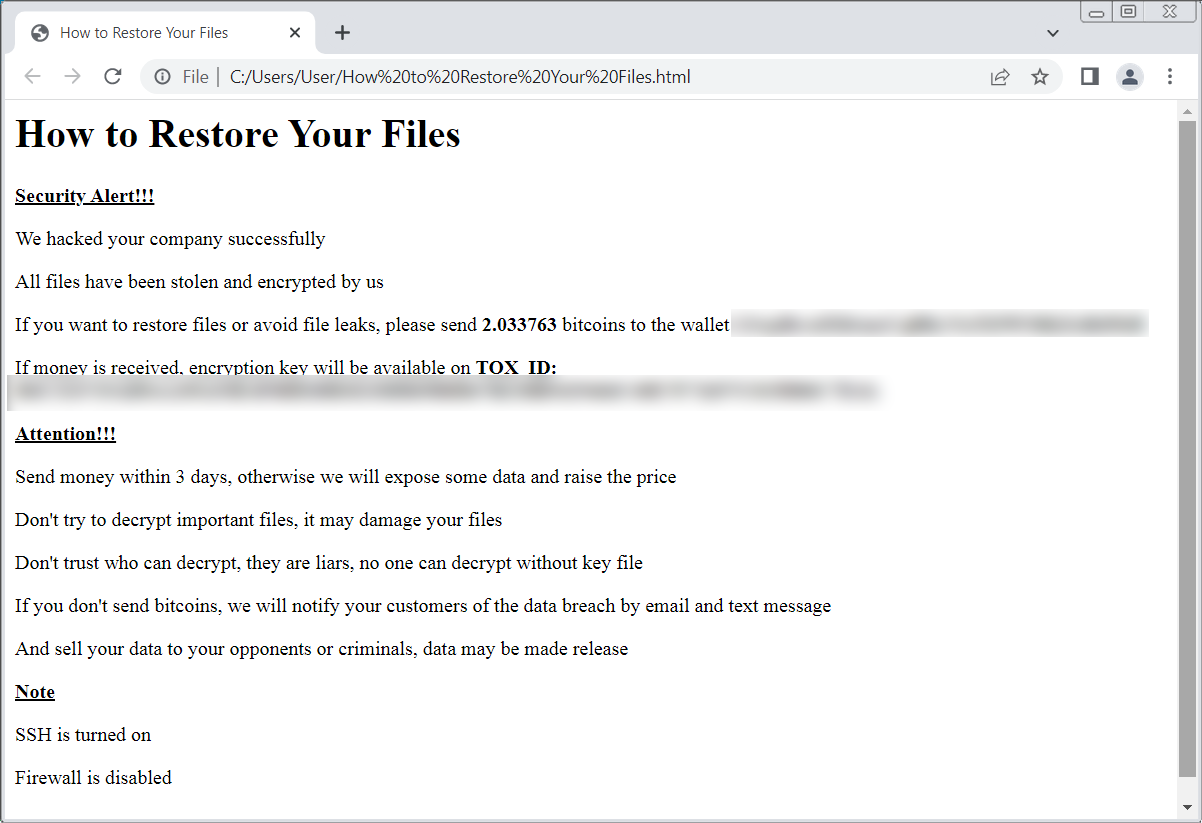

اگرچه گروه باج افزاری در یادداشت خود اعلام کرده فایلهای قربانی ها رو هم به سرقت بردن اما برخی اعلام کردن که با بررسی ترافیک 90 روزه متوجه شدن که چنین چیزی نبوده.

همچنین برخی قربانیان اعلام کردن که بعد از رمزگذاری دو فایل ransom.html و How to Restore Your Files.html ایجاد شده ، عده ای هم گفتن فایهای متنی ساده رو مشاهده کردن.

این باج افزار توسط ID Ransomware با نام ESXiArgs معرفی شده. برای جزییات بشتر نیاز به نمونه های بیشتر هستش.