همونطور که قبلا در سایت اشاره کرده بودیم، مسابقه ی معروف مهندسی معکوس FLARE-On 12 از 26 سپتامبر 2025 برابر با 4 مهر 1404 شروع و دیروز در 24 اکتبر 2025 برابر با 2 آبان 1404 تموم شد. در این پست میخواییم یک نگاه آماری به این رویداد معروف مهندسی معکوس بندازیم.

این دوره از مسابقات طی 4 هفته برگزار شد که نسبت به دوره های قبل، مدت کوتاه تری داشت و تونست ۴۱۳۹ نفر رو برای ثبت نام جذب کنه.

در این دوره 9 چالش طراحی شده بود که تنها 273 نفر تونستن، هر 9 چالش رو حل کنن.

بازخوردهایی مثبتی از این دوره از مسابقات شده، تا جاییکه بسیاری از شرکت کنندگان، این دوره رو یکی از محبوب ترین دوره های تاریخ برگزاری مسابقات FLARE-On معرفی کردن.

شرکت کنندگانی که واجد شرایط جایزه هستن، یک کیف پارچهای کاربردی و شیک FLARE-On Challenge Canvas Tote دریافت خواهند کرد.

چالش های این دوره از مسابقات، توسط افراد زیر طراحی شده:

- Drill Baby Drill! – Nick Harbour (@nickharbour)

- Project Chimera – Ana Martinez Gomez

- Pretty Devilish File – Ange Albertini (@corkami)

- UnholyDragon – Christopher Gardner (@t00manybananas)

- ntfsm – Vince Weyell

- chat_client – Blas Kojusner (@bkojusner)

- The Boss Needs Help – Moritz Raabe (@m_r_tz)

- Flare Authenticator – Mustafa Nasser (@d35hax)

- 10000 – Sam Kim

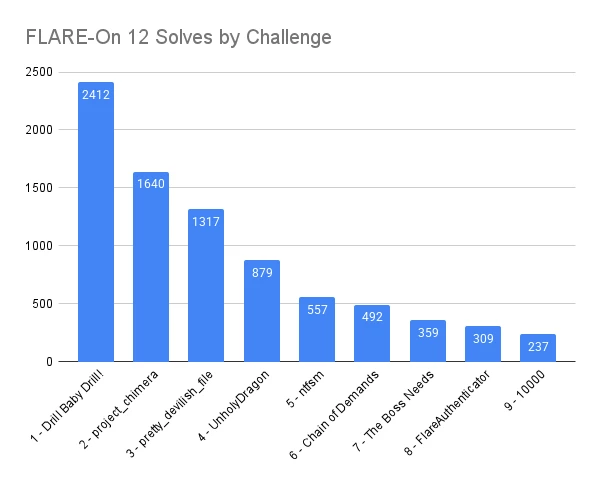

نمودار زیر نشون دهنده ی تعداد کسانی هستش که تونستن با موفقیت، هر چالش رو حل کنن. همونطور که از نمودار قابل مشاهده هستش، از میان ۴۱۳۹ کاربر ثبت نام شده، ۲۴۱۲ نفر توانستن حداقل یکی از مراحل رو حل کنن و 237 شرکت کننده تونستن با موفقیت آخرین چالش رو حل کنن.

همچنین براساس نمودار بالا، منحنی سختی چالشها در این دوره هم بسیار روان و متعادل بوده و بیشتر شرکت کنندگان در همان پنج چالش نخست از دور مسابقه خارج شدن. چالشهای شماره ۶ تا ۹ برای بسیاری دشوارتر بودن و تنها کسانی که تا اون مرحله پیش رفته بودن، تونستن درصد موفقیت بالایی در پایان مسابقه کسب کنن.

نمودار زیر 10 نفر اولی که تونستن هر 9 چالش رو در کمترین زمان ممکن، حل کنن رو نشون میده. برای مثال نفر اول از چین، در عرض یک روز و سه ساعت و 47 دقیقه از شروع مسابقه، تونسته با موفقیت هر 9 چالش رو حل کنه.

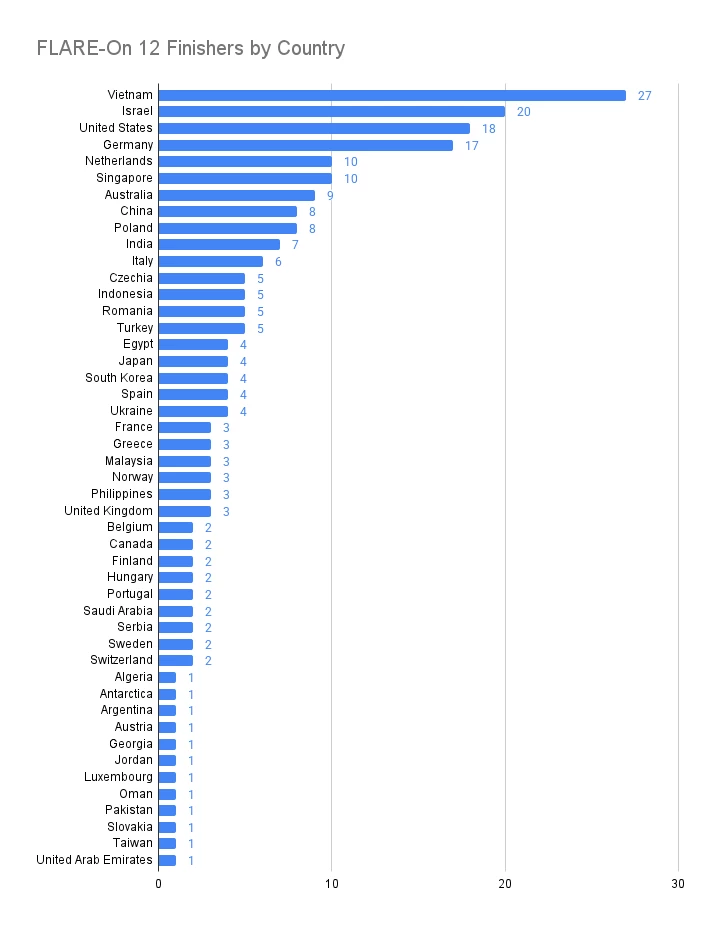

نمودار زیر مشخص کننده تعداد شرکت کنندگان، از هر کشور هستش که تونستن به مرحله ی آخر برسن. همونطور که مشاهده میکنید، کشور ویتنام با ۲۷ نفر برنده بار دیگه صدرنشین شد و اسرائیل هم با عملکردی غافلگیرکننده در این دوره، با ۲۰ نفر برنده در جایگاه دوم قرار گرفته.

با توجه به تحریم بودن ایران و قابلیت شرکت بصورت ناشناس، براساس کشور انتخابی موقع ثبت نام، چندین شرکت کننده از ایران هم داشتیم که تا مرحله ی سوم تونستن بیان بالا، که برای این شرکت کنندگان هم آرزوی موفقیت داریم.

برای مشاهده ی آمار دوره های دهم و یازدهم میتونید از سایتمون استفاده کنید، برای دسترسی به چالشهای دوره های قبل میتونید اینجا رو ببینید. برای دسترسی به چالش های این دوره، از این لینک استفاده کنید، و برای مشاهده ی راه حل های رسمی این دوره، میتونید از اینجا اقدام کنید. همچنین میتونید از طریق کانال تلگراممون، به چالش ها و راه حلها دسترسی پیدا کنید.

برای عضویت در فهرست ایمیل FLARE و دریافت اطلاعیه های مرتبط با فعالیتهای جامعهی FLARE، میتونید به آدرس زیر ایمیل بزنید:

|

1 |

flare-external@google.com |