شرکت امنیت سایبری Fortinet، نقض داده در این شرکت رو تایید کرده.

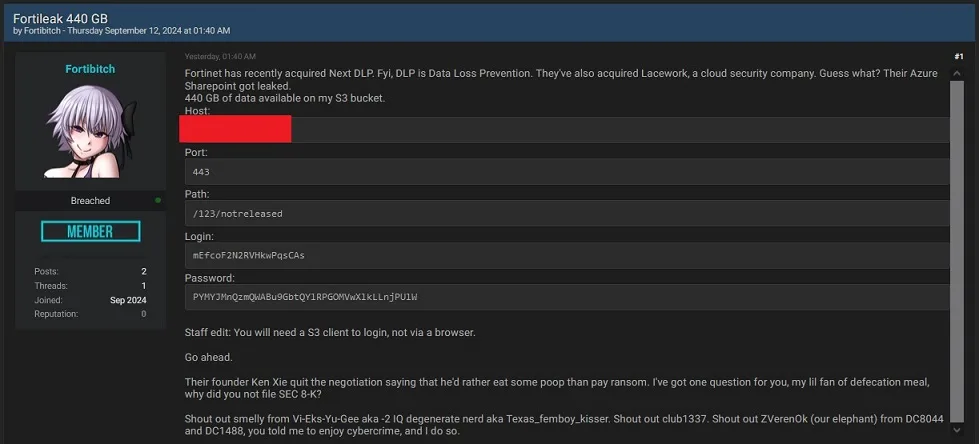

ماجرا از اونجایی شروع شده که یک بازیگر تهدید بنام Fortibitch در یکی از فرومهای هکری ادعا کرده که 440 گیگ داده از Azure Sharepoint این شرکت استخراج کرده. برای عدم انتشارT درخواست باج کرده اما شرکت زیر پرداخت باج نرفته. برای همین این بازیگر تهدید این 440 گیگ رو ریخته داخل S3 bucket و برای دانلود در اختیار بقیه قرار داده.

Fortinet یکی از بزرگترین شرکت های امنیت سایبری در جهان هستش که محصولات شبکه امن مانند فایروال، روترها و دستگاه های VPN رو میفروشه. این شرکت همچنین راه حل های SIEM، مدیریت شبکه و EDR/XDR و همچنین خدمات مشاوره ای رو هم ارائه میده.

فورتی نت گفته طبق این نقض داده ای، مهاجم تنها تونسته به تعدادی فایل روی Azure Sharepoint دسترسی داشته باشه که این فایلها حاوی 0.3 درصد از کل مشتریاشون بوده و هیچ فعالیت مخربی روی مشتریاشون انجام نگرفته. شرکت با افرادی که تحت تاثیر این حمله بودن بزودی تماس میگیره.

همچنین فورتی نت گفته که این حمله از نوع رمزگذاری داده، باج افزار یا دسترسی به شبکه سازمانی شرکت نبوده.