در یک رویداد امنیتی نگرانکننده، شرکت Gravy Analytics، که یک کارگزار دادههای مکانی هستش، ظاهراً قربانی یک نفوذ سایبری گسترده شده. این نفوذ، که میتونه منجر به افشای دادههای حساس مکانی میلیونها کاربر بشه، خطرات جمعآوری دادههای مکانی رو بطور جدی برجسته کرده. اگه این نفوذ تأیید بشه، میتونه اولین مورد نفوذ به یک کارگزار دادههای مکانی در این مقیاس باشه و نگرانیهای مربوط به حریم خصوصی رو برای افراد و سازمانها، افزایش بده.

شرکت Gravy Analytics به دلیل فروش دادههای مکانی گوشیهای هوشمند از طریق شرکت تابعه خود به نام Venntel به مشتریان مختلف، از جمله چندین سازمان دولتی ایالات متحده مانند وزارت امنیت داخلی (DHS) و FBI و سازمان مالیاتی (IRS) شناخته میشه.

Location Data Broker یا «کارگزار دادههای مکانی» به شرکتها یا سازمانهایی گفته میشه که دادههای مکانی کاربران رو جمعآوری، تحلیل و به سایر مشتریان یا شرکتها میفروشن. این دادهها معمولاً از طریق دستگاههای هوشمند مانند گوشیهای موبایل، اپلیکیشنها، دستگاههای GPS یا سایر منابعی که مکان کاربران رو ردیابی میکنن، جمعآوری میشن. در حقیقت این شرکتها این داده هارو جمع آوری میکنن، روشون تحلیلهایی انجام میدن، مثلا مکانهای پرتردد رو شناسایی میکنن، رفتارشناسی میکنن و … . بعد این داده های تحلیل شده رو به سازمانها و شرکتهای دیگه مانند شرکتهای تبلیغاتی، سازمانهای دولتی، موسسات تحقیقاتی و … می فروشن.

افشای این دادههای حساس، سطح جدیدی از خطر رو برای حریم خصوصی به همراه داره، چون این نفوذ ممکن است نه تنها حرکات افراد، بلکه هویت افرادی رو که هدف سازمانهای دولتی و مجری قانون بودن رو هم فاش کنه.

این پست به بررسی جزئیات این رویداد، دادههای سرقت شده و پیامدهای گستردهتر اون برای حریم خصوصی، مقررات و صنعت دادههای مکانی خواهد پرداخت. همچنین یک نگاه اوسینتی به این داده ها انداخته شده.

چه اتفاقی رخ داده؟

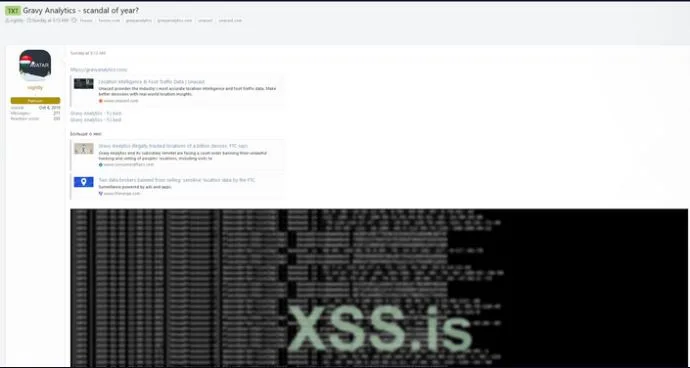

داستان از اونجایی شروع شد که یک هکر بنام nightly در فروم هکری XSS، ادعا کرد که تونسته به شرکت Gravy Analytics نفوذ کنه. هکر اعلام کرده که تونسته به سرورهای این شرکت دسترسی Root داشته باشه، کنترل دامنه های اونارو بدست بیاره و به Amazon S3 storage bucket این شرکت دسترسی پیدا کنه که حاوی اطلاعات حساس هستش.

گفته میشه دادههای سرقتشده شامل میلیونها مختصات دقیق GPS، زمانبندیها (timestamps)، و تاریخچه مکانی افراد است که احتمالاً چندین سال رو پوشش میده.

شرکت Gravy Analytics، که در اواخر سال 2023 با شرکت Unacast ادغام شد، یکی از بازیگران کلیدی در صنعت دادههای مکانی است. نگرانیها در مورد این دادهها بدلیل استفاده از اونا توسط سازمانهای دولتی مانند وزارت امنیت داخلی (DHS)، FBI و سازمان مالیاتی (IRS) بیشتر شده. این نفوذ نشون دهنده ارزش بالای شرکت Gravy Analytics به عنوان یک هدف است، چون نقشی حیاتی در تأمین دادههای مکانی برای مقاصد اجرای قانون و اطلاعاتی داره.

گزارشها حاکی از آن است که هکرها به لیست مشتریان و اطلاعات داخلی، از جمله طبقهبندیهای جا به جایی و دادههای جغرافیایی از مناطق مختلف دست یافتن، که دامنه این رویداد نگرانکننده رو گسترش داده.

چه دادههایی سرقت شده؟

این نفوذ منجر به افشای دادههای بسیار حساس و ارزشمند زیر شده است:

- مختصات GPS و زمانبندیها: هکرها ظاهراً به میلیونها رکورد دسترسی پیدا کردن که مکانهای دقیق کاربران، همراه با زمانبندی رو مشخص میکنه. این دادهها تصویری دقیق از حرکت افراد در طول زمان رو ارائه میدن. مثلا مشخص میکنن که فلانی ساعت چند، کجا بوده. از کجا به کجا رفته.

- دسته بندی جا به جایی: دادهها شامل دسته بندی هایی مانند «احتمالاً در حال رانندگی» (LIKELY_DRIVING) هستن که فعالیتها و حرکات افراد رو دستهبندی میکنه. این اطلاعات بینش عمیقتری در مورد روال روزانه و الگوهای سفر افراد ارائه میده.

- لیست مشتریان: هکرها ادعا کردن که به لیست مشتریانی دست یافتن که شامل شرکتهای بزرگی مانند Apple، Uber، Equifax و … است. روابط این شرکتها با Gravy Analytics اهمیت این دادهها رو افزایش داده و اطلاعات مربوط به شرکتها و مصرفکنندگان رو به خطر انداخته.

- پیمانکاران دولتی: گزارشها نشون میدن که این نفوذ ممکن است برخی از پیمانکاران دولتی که قبلاً دادههایی از این شرکت دریافت کرده بودن رو هم تحت تأثیر قرار میده.

تهدیدها و درخواستهای هکرها

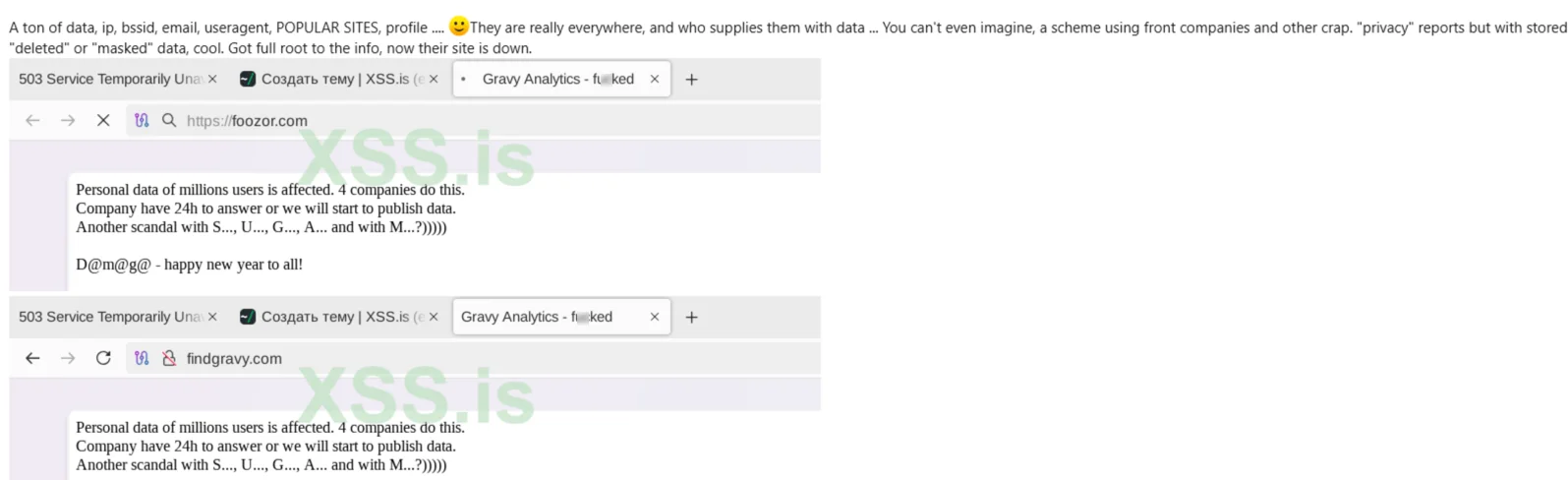

پس از نفوذ، هکرها به سرعت شرایط رو تشدید کردن. اونا ضربالاجلی 24 ساعته برای Gravy Analytics تعیین کردن تا به تهدیدهای اونا پاسخ بده، در غیر این صورت دادههای سرقت شده بصورت عمومی منتشر خواهد شد.

طبق آخرین بروزرسانیها، وبسایت Gravy Analytics از دسترس خارج شده و این شرکت هیچ بیانیه رسمی درباره این نفوذ یا درخواستهای هکرها منتشر نکرده. این سکوت تنها فشارها بر این شرکت رو افزایش داده، چون دادهها همچنان در معرض خطر افشا برای عموم قرار دارن و این امر میتونه حریم خصوصی افراد و شرکتهای برجسته رو به خطر بندازه.

تهدید هکرها تنها به افشای دادهها محدود نمیشه، بلکه میتونه یک تغییر اساسی در استانداردهای حریم خصوصی و امنیت در صنعت دادههای مکانی ایجاد کنه. عدم واکنش Gravy Analytics ممکن است راه رو برای جرایم سایبری خطرناکتر در آینده هموار کنه.

نقض Gravy Analytics به چه معناست:

نفوذ به شرکت Gravy Analytics خطرات فوری و بلندمدت قابل توجهی برای حریم خصوصی افراد و مسائل امنیتی گستردهتر به همراه داره.

یکی از خطرات جدی، شناسایی افراد از طریق دادههای بظاهر ناشناس است. دادههای سرقتشده شامل مختصات دقیق GPS ، زمانبندیها، و الگوهای حرکتی است که به راحتی میشه از اونا برای شناسایی افراد خاص استفاده کرد. این موضوع امکان ردیابی مکان، رفتارها، و حتی برنامههای روزانه افراد رو برای عوامل مخرب فراهم کنه، بویژه برای افرادی که در معرض خطر بالا هستن یا گروههای آسیبپذیر مانند فعالان، روزنامهنگاران، سلبریتیها و کارکنان دولتی.

ردیابی افراد یا سازمانهای حساس نیز نگرانی دیگه ای است. این دادهها میتونن به مهاجمان اجازه بدن افراد مرتبط با فعالیتهای حساس یا افرادی که مورد توجه هستن رو دنبال کنن. این نظارت هدفمند ممکن است منجر به آزار، تهدیدهای فیزیکی، یا حتی تعقیب فیزیکی توسط دشمنان بشه و این افراد رو در معرض خطر جدی قرار بده.

علاوه بر این، این نفوذ مکانهای حساس مانند مدارس، کلینیکها، و ساختمانهای دولتی رو در معرض خطر قرار میده. با دسترسی به دادههای دقیق حرکتی، بازیگران مخرب میتونن مکانهای تأسیسات حیاتی رو شناسایی کنن و فرصتهای جدیدی برای حملات فیزیکی یا سایبری ایجاد کنن. این اطلاعات در دست افراد نادرست میتونه به برنامهریزی برای نفوذ یا حملات بیشتر به این مکانها کمک کنه.

شاید نگران کنندهترین موضوع، افزایش تهدید فروش دادهها در دارک وب یا استفاده از اونا برای سوء استفاده بیشتر باشه. با توجه به ماهیت این نفوذ و ارزش بالای دادههای مکانی، احتمال زیادی وجود داره که اطلاعات سرقت شده به بازارهای زیرزمینی راه پیدا کنن، معاملات غیرقانونی رو تقویت کنن و خطر سوء استفاده در آینده رو افزایش بدن. این موضوع میتونه منجر به زنجیرهای از حملات بشه که افراد، سازمانها یا نهادهای دولتی رو هدف قرار میده. پیامدهای بلندمدت این حادثه میتونه عمیق باشه و بر امنیت عمومی، حریم خصوصی، و اعتماد به صنعت دادههای مکانی تأثیر بذاره.

نفوذ به شرکت Gravy Analytics نگرانیهای قابل توجهی رو برای صنعت دادههای مکانی، بویژه در مورد جمعآوری، فروش، و حفاظت از دادههای حساس ایجاد کرده.

اگه این نفوذ تأیید بشه، احتمالاً منجر به وضع مقررات سختگیرانهتر برای کارگزاران دادههای مکانی و افزایش نظارت بر خرید چنین دادههایی توسط دولت خواهد شد. مدافعان حریم خصوصی پیشتر خواستار تدابیر قویتری برای جلوگیری از سوءاستفاده، شدن، و این نفوذ ممکن است قانونگذاران رو به تصویب قوانین جامعتری برای حفاظت بهتر از حرکات و اطلاعات شخصی افراد ترغیب کنه.

در واکنش به این نفوذ، شرکت Gravy Analytics هنوز بیانیه عمومی صادر نکرده، اما کمیسیون تجارت فدرال (FTC) در دسامبر 2024 برای چنین مواردی اقداماتی انجام داد. این کمیسیون، Gravy و شرکت تابعه اون، Venntel، رو از فروش دادههای حساس مکانی به جز در شرایط محدود، منع کرد. FTC همچنین دستور حذف دادههای زمانی رو صادر کرد که نظارت بر این صنعت رو تقویت میکنه.

با افزایش فشار برای شفافیت در صنعت دادههای مکانی، کسبوکارها و سازمانهای دولتی باید رویههای حریم خصوصی قویتری رو اتخاذ کنن تا از بروز نفوذهای مشابه در آینده جلوگیری بشه و حریم خصوصی افراد به شکل بهتری حفظ بشه.

در فروم روسی XSS نسبت به این هک واکنش نشون دادن، از جمله bratva گفته که: مجریان قانون که نمیتونن از نظر قانونی این داده هارو جمع آوری کنن، مشتری اصلی این شرکتها هستن. این شرکتها که بصورت خصوصی راه اندازی میشن، بدون در نظر گرفتن محدودیتهای قانونی، میتونن داده های بازاریابی و تبلیغاتی رو جمع آوری و اونارو تحلیل و در اختیار بقیه قرار بدن. مقامات یسری کار میکنن و اونو با صدای بلند انجام میدن ولی یک دفتر جدید باز میکنن و باز همون کارهای قبلی رو انجام میدن. هیچ کس گوگل رو بدلیل سیاست افشای مکانی مرتبط با شناسه های تبلیغاتی، لعنت نکرد. الان nightly (هکر پشت این هک) اومده این داده هارو بصورت افشای مسئولانه منتشر کرده تا باعث تغییر در ردیابی مکانی بشه، البته این بار نه برای چند تا شرکت کوچک بلکه در حد گوگل و اپل. البته اونا باز میان هکرهای روسی رو قربانی میکنن و شهروندان آمریکایی هرگز نخواهند فهمید که همین هکرهای روسی مشکلات جهان رو برجسته میکنن که به نظر برای موارد خاصی ایجاد شدن تا همه رو درگیر کنن.

نگاه اوسینتی به این ماجرا:

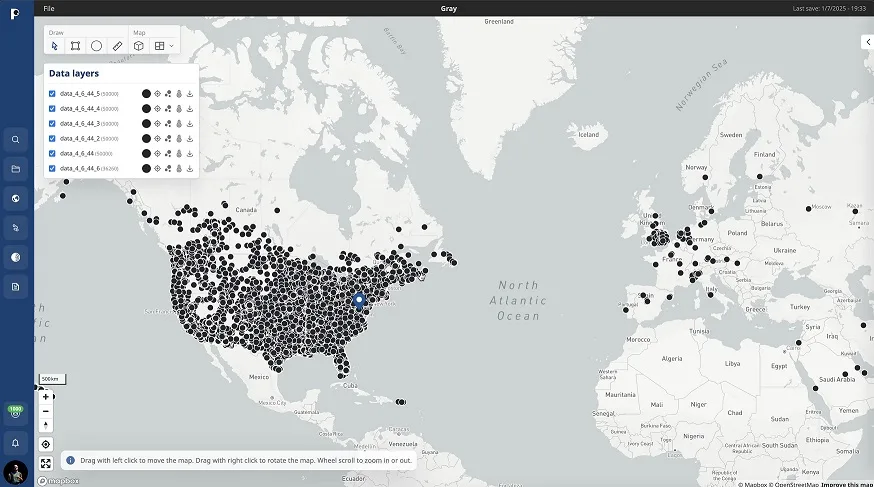

محقق امنیتی آقای Baptiste Robert اومده این قضیه رو از دید اوسینتی (OSINT) بررسی کرده. هکرها برای اینکه ثابت کنن به این شرکت نفوذ کردن، نمونه هایی حاوی میلیونها اطلاعات مکانی از جاهای مختلف رو منتشر کردن.

این اطلاعات مکانهای حساسی مانند، کاخ سفید، کرملین، واتیکان، پایگاههای نظامی و … رو پوشش میدن.

این محقق امنیتی گفته که بصری سازی این داده ها (مکان دقیقشون رو روی نقشه مشخص کنن، چیزی که در بالا میبینید)، کار سختی هستش. ایشون برای این کار از Google Earth Pro استفاده کرده که روی 500 هزار نقطه کرش کرده. پلتفرم اوسینتی هم که خودشون توسعه دادن تا 1.5 میلیون نقطه رو پشتیبانی کرده. ایشون گفتن که اگه این موارد عمومی شده و فقط در حد یک نمونه باشن، رندر کردن اونا، چالش های خودش رو داره.

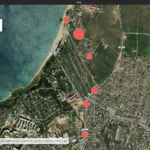

برنامه های موبایلی شما، موقعیت های مکانیتون رو با شرکتهایی مانند Gravy Analytics به اشتراک میزارن. برای مثال شکل زیر مکانهای کاربران Tinder در بریتانیا رو نشون میده:

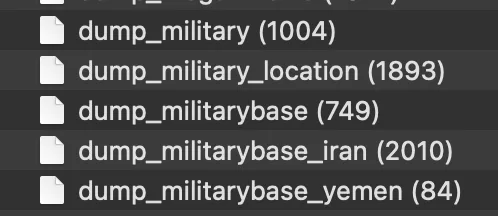

محقق اومده نام پکیج های برنامه های اندرویدی که منجر به نشت موقعیت مکانی کاربران میشن رو استخراج کرده که تعدادشون 3455 مورد بوده. نکته اینجاست که اینارو فقط از فایلهای نمونه استخراج کرده. لیست کامل رو میتونید از اینجا بدست بیارید. در بینشون بازی پاسور حکم، از ایران هم هستش. (بقیه رو کامل بررسی نکردم).

موقعیتهای موجود در این نمونهها به یک شناسه تبلیغاتی مرتبط هستن: AAID برای اندروید و IDFA برای iOS.

- AAID (Android Advertising ID) : یک شناسه منحصر به فرد است که توسط سیستم عامل اندروید برای هر دستگاه تولید میشه و برای ردیابی تبلیغاتی استفاده میشه. این شناسه به تبلیغکنندگان اجازه میده که رفتار کاربران رو در اپلیکیشنها و وبسایتهای مختلف ردیابی کنن و تبلیغات هدفمند ارائه بدن. مثلا اگه شما علاقمند به فوتبال هستید، با ورود به سایتی مثلا دیجی کالا، محصولات مرتبط با فوتبال رو در صفحه اول مشاهده میکنید.

- IDFA (Identifier for Advertisers): مشابه AAID است اما برای دستگاههای iOS طراحی شده. این شناسه توسط Apple ارائه میشه و به تبلیغکنندگان امکان میده تا کاربران رو در اپلیکیشنهای مختلف ردیابی کنن و تبلیغات هدفمند نشون بدن.

آقای Baptiste Robert گفتن با جداسازی شناسه تبلیغاتی یک هدف از این نمونه های منتشر شده توسط هکرها، میشه تاریخچه مکانی اون رو ردیابی کنید. مثلا در شکل زیر نشون دادن که یک بنده خدایی به مدت یک هفته، در هتلی در Sevastopol اقامت داشتن.

ایشون در ادامه گفتن، در حالیکه اروپا سال ها، صرف بحث در مورد مقررات داده ها کرده، اما واقعیت غم انگیز همچنان باقیست.

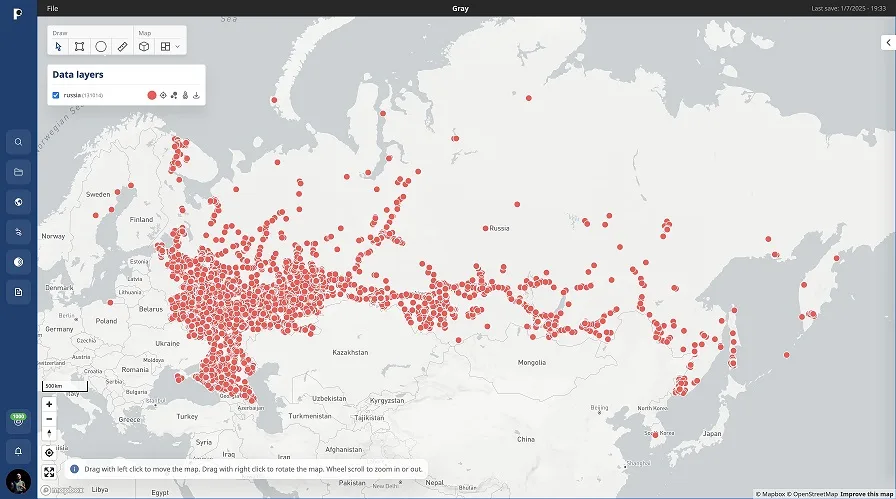

بحث اونجایی جالبتر میشه که پای پایگاههای نظامی و ایران هم میاد وسط. در بین نمونه هایی که هکرها منتشر کردن، اطلاعات مکانی یسری پایگاه نظامی از جمله ایران و یمن هم وجود داره.

با این داده ها، میشه پرسنل این بخش های نظامی رو مشخص کرد. بنابراین این داده ها میتونن امنیت ملی رو هم به خطر بندازن. مثلا محقق رفته سراغ پرسنل نظامی روسیه:

حجم کل نمونه 1.4 گیگابایته که شامل 30,449,271 مکان هستش. بر اساس ادعای هکر، مبنی بر داشتن 10 ترابایت سابقه، کل مجموعه داده احتمالاً شامل 217,494,792,857 مکان هستش.

داده های مکانیِ نمونه، نسبتاً جدید هستن و از 5 ژانویه 2024 تا 2 ژانویه 2025 رو پوشش میدن. البته، فقط نیمی از رکوردها دارای زمان بندی هستن.

محققای RedSense و Huntress با بررسی نمونه ها، معتبر بودن اونارو تایید کردن.

امن سازی:

اگه به WIFI و موقعیت مکانی نیازی ندارید، اونارو غیر فعال کنید.

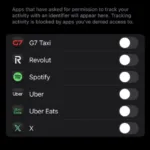

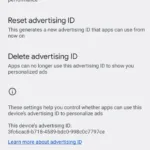

برای اینکه بتونید برنامه هایی که از شناسه تبلیغاتی شما استفاده میکنن رو غیرفعال کنید، میتونید از مسیرهای زیر استفاده کنید:

|

1 2 3 4 5 |

Android: Settings < Privacy < Ads < Delete advertising ID iOS: Settings < Privacy & Security < Tracking < Allow Apps to Request To Track |

منابع: