اولین نسخه ی کالی برای سال 2024 با اضافه شدن 5 ابزار جدید و یسری تغییرات گرافیکی و داخلی منتشر شد. با توجه به اینکه اولین نسخه ی سال هستش، تغییرات گرافیکی زیادی روش اعمال شده.

استفاده از Micro Mirror Free Software CDN :

کالی اعلام کرده که بدلیل استفاده از Micro Mirror Free Software CDN که کمپانی FCIX Software Mirror، در اختیارشون گذاشته، شبکه ی Mirrorهاش رو گسترده کرده و الان امکان دسترسی به کالی با 32 Mirror وجود داره.

Micro Mirror CDN شبکه ای از Mirror های اختصاص داده شده به لینوکس و نرم افزارهای آزاد هستش. برخلاف Mirrorهای سنتی که میزبان 50 ترابایت فایل پروژه بودن، Micro Mirror ها ماشین هایی تنها با چند ترابایت ذخیره سازی هستن که برای میزبانی پروژه های پرتقاضا استفاده میشن. بعبارت دیگه اونا پهنای باند رو در جایی که بیشتر نیاز هست فراهم میکنن.

یک تفاوت دیگه ای که Micro Mirrorها با Mirror های سنتی دارن، اینه که توسط اسپانسرها مدیریت نمیشن.

Themeهای جدید :

طبق رسمی که کالی داره، تم های 1.**20 همیشه بروزرسانی میشن تا رابط کاربریشون مثله ابزارهاشون ، بروز و پیشرفته باشه. تغییرات در منوی بوت، صفحه لاگین، والپیپرهای دسکتاپ اعمال شده.

همچنین یسری تصاویر دیگه با عنوان Nord و Dracula هم اضافه شده که برای دسترسی به این تصاویر، میتونید بسته kali-community-wallpapers رو نصب کنید.

سایر تغییرات مرتبط با دسکتاپ:

Xfce :

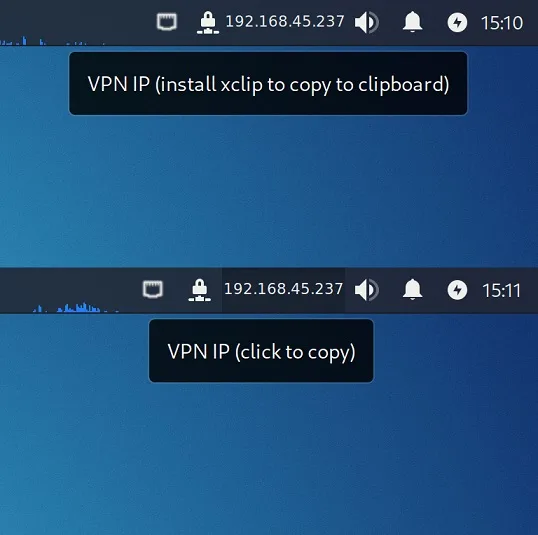

یکی از ویژگی هایی که به این نسخه اضافه شده، بهبود کار با VPN هستش و امکان کپی VPN IP به کلیپبورد فقط با یک کلیک فراهم شده. برای استفاده از این عملکرد باید xclip روی سیستمتون نصب شده باشه.

|

1 |

sudo apt update && sudo apt -y install xclip |

همچنین یسری اصلاحیه برای Kali-undercover و cpugraph هم دادن.

Gnome-Shell :

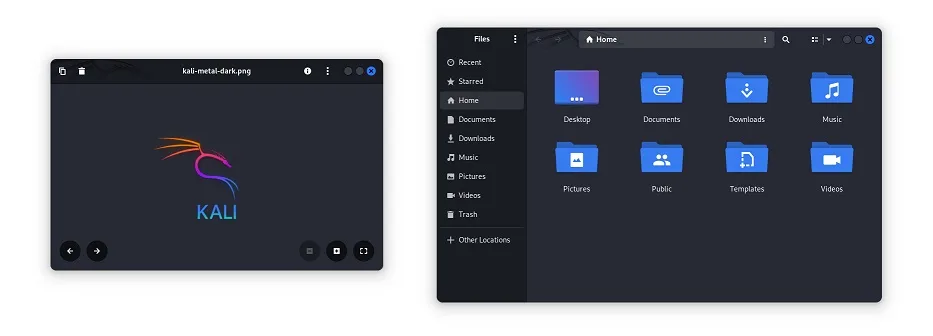

برای Gnome desktop ، تغییر جشمیگری که داشتن، جایگزینی eye-of-gnome (eog) با Loupe هستش که امکان انتقال به برنامه های مبتنی بر GTK4 رو ساده تر میکنه. همچنین بروزرسانی Nautilus به مخازن کالی رسیده ، سرعت جستجوی فایلها افزایش یافته، همچنین طراحی نوارکناری بروز شده.

بروزرسانی آیکونها :

یسری آیکون جدید هم به این نسخه کالی اضافه شده.

بروزرسانی های Kali NetHunter :

امکان نصب NetHunter روی Samsung Galaxy S24 Ultra امکانپذیر و بدون نیاز به ROOT قابل نصب هستش. همچنین با توجه به اینکه Android 14 امکان غیرفعال کردن محدودیت child process رو در developer settings میده، دیگه نیاز نیست که برای فعال کردن KeX از خط فرمان adb استفاده کنیم. همچنین مستندات در این خصوص هم بروزرسانی شده.

همچنین yesimxev تونسته با موفقیت حمله ی Bad Bluetooth HID رو NetHunter app هم برای گوشی و هم ساعت هوشمند اضافه کنه.

همچنین یسری تغییرات در آیکونهای برنامه های NetHunter و NHTerm دادن و بهبودهایی در کدها برای سازگاری با آخرین نسخه های اندروید انجام دادن.

به کمک مشارکت بالای جامعه کالی ، کرنل های زیر هم توسعه داده شده :

Realme C15

TicWatch Pro 3

(Updated) Samsung Galaxy S9+

Xiaomi Poco X3 NFC

ابزارهای جدید کالی :

ابزارهای جدیدی که به این نسخه اضافه شدن :

- blue-hydra : یک سرویس کشف دستگاههای بلوتوث

- opentaxii: یک پیاده سازی خوب پایتونی از TAXII Services

- readpe : یک تجزیه کننده فایلهای PE ویندوزی

- snort: ابزاری برای هشدار نفوذ (IDS) و جلوگیری از نفوذ (IPS)

علاوه بر این ابزارها یسری بسته رو هم بروزرسانی کردن و کرنل کالی رو به نسخه ی 6.6 ارتقاء دادن.

ابزار above ، که یک ابزار برای اسنیف پروتکلها برای شناسایی آسیب پذیری هستش ، به پیشنهاد جامعه به کالی اضافه شده.

سایر موارد:

علاوه بر موارد بالا، بروزرسانی های زیر هم در این نسخه اعمال شده :

- بدلیل تغییرات usr-merge/ در دبیان، ایمیج های netboot برای 2023.4 یا قبلتر دیگه کار نمیکنن و برای استفاده یا باید از ایمیج های هفتگی استفاده کنید یا از نسخه ی 2024.1

- اگه برای کپی/پست از کلیدهای میانبر استفاده میکنید و کاراکترهای عجیب و غریب میگیرید، پیش فرض ctrl+shift+c و ctrl+shift+v هستش. ctrl+c در یونیکس برای بستن برنامه ها استفاده میشه. البته میتونید این ویژگی رو در ترمینال تغییر بدید.

- همچنین یسری بروزرسانی در اسناد، سایت و بلاگشون هم انجام دادن.

نسخه ی KALI 2024.1 رو چطوری نصب یا ارتقاء بدیم؟

اگه بخوایین یه نسخه ی جدید از کالی رو دانلود و نصب کنید، میتونید فایل ایمیج رو از این لینک دریافت کنید. همونطور که قبلا هم در سایت اشاره کرده بودیم، تیم کالی هر سه ماه یکبار نسخه ی جدید میده، اما بصورت هفتگی هم نسخه هایی رو میزارن. البته این نسخه های هفتگی بصورت اتوماتیک بروز میشن.

اگه یه نسخه از کالی رو دارید و صرفا میخوایید اونو بروز کنید، میتونید از دستورات زیر استفاده کنید:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

┌──(kali㉿kali)-[~] └─$ echo "deb http://http.kali.org/kali kali-rolling main contrib non-free non-free-firmware" | sudo tee /etc/apt/sources.list [...] ┌──(kali㉿kali)-[~] └─$ sudo apt update && sudo apt -y full-upgrade [...] ┌──(kali㉿kali)-[~] └─$ cp -vrbi /etc/skel/. ~/ [...] ┌──(kali㉿kali)-[~] └─$ [ -f /var/run/reboot-required ] && sudo reboot -f |

بعد از اینکار باید خروجی اینجوری بشه (البته بسته به معماریتون خروجی uname -r ممکنه فرق داشته باشه) :

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

┌──(kali㉿kali)-[~] └─$ grep VERSION /etc/os-release VERSION="2024.1" VERSION_ID="2024.1" VERSION_CODENAME="kali-rolling" ┌──(kali㉿kali)-[~] └─$ uname -v #1 SMP PREEMPT_DYNAMIC Kali 6.6.9-1kali1 (2024-01-08) ┌──(kali㉿kali)-[~] └─$ uname -r 6.6.9-amd64 |