مایکروسافت در برنامه باگ بانتیش، یه برنامه جدید با عنوان Microsoft Defender Bounty Program ایجاد کرده و تا 20 هزار دلار بانتی میده.

Defender یکی از برندهای مایکروسافت هستش که شامل محصولات و سرویس های مختلفی هستش که برای افزایش امنیت مشتریان و کاربران مایکروسافت طراحی شدن.

برنامه ی Microsoft Defender Bounty Program با هدف کشف آسیب پذیری در این محصولات و سرویس ها ایجاد شده. برای شروع ، اسکوپ برنامه محدوده و فقط شامل Microsoft Defender for Endpoint APIs هستش، اما به مرور گسترده تر میشه و محصولات و سرویس ها دیگه ای از Microsoft Defender رو شامل میشه.

این برنامه علاوه بر قوانین و سیاست هایی که برنامه های باگ بانتی مایروسافت دارن، شامل موارد زیر هم میشه :

آسیب پذیری های واجد شرایط بانتی:

- آسیب پذیری ها باید در دامنه برنامه باگ بانتی باشن، همچنین قبلا گزارش نشده باشن و یا به روشهای دیگه ای افشاء نشده باشن.

- آسیب پذیری ها باید شدت مهم یا بحرانی داشته باشن و روی آخرین نسخه که کاملا اصلاح شده ، قابل تکرار باشن.

- مراحل باید بصورت واضح بیان بشن، چه در گزارش متنی و چه در گزارش ویدیویی.

- گزارش هم باید طوری باشه که اطلاعات لازم برای بازتولید سریع، درک و رفع مشکل رو به مهندسای مایکروسافت بده.

- مایکروسافت مشخص میکنه که چه آسیب پذیری طبق این معیارها واجد شرایط هست یا نه.

مایکروسافت درخواست کرده که اطلاعات زیر رو برای کمک به ارزیابی سریعتر ارسال کنید :

- گزارش ها رو از طریق پورتال MSRC ارسال کنید.

- در گزارش مشخص کنید که آسیب پذیری شما برای کدوم سناریو، تاثیر با شدت بالا میزاره (البته در صورت وجود)

- بردار حمله رو برای آسیب پذیری شرح دهید

دامنه ی برنامه :

دامنه برنامه همونطور که بالا اشاره شد، فعلا شامل APIهای عمومی محصول Microsoft Defender for Endpoint هستش :

Overview of Management and APIs Documentation

اگه آسیب پذیری ارسالیتون در Azure یا Azure DevOps یا سرویس های مرتبط با Identity مایکروسافت باشه، در برنامه های باگ بانتی M365 Bounty Program ، Azure Bounty Program ، Azure DevOps Bounty Program ، Microsoft Dynamics 365 Bounty Program یا Microsoft Identity Bounty Program قرار میگیره. با توجه به اینکه همه گزارشها بررسی میشن، بنابراین نگران نباشید، گزارش رو ارسال کنید، خودش حلش میکنن.

برای شروع یسری لینک هم داده که میتونه مفید باشه :

- Public APIs Documentation

- Get started with a 3-month Trial tenant

بانتی های این برنامه :

میزان بانتی های این برنامه در جدول زیر قابل مشاهده هستش. فقط دو تا نکته اینکه، بانتی برای آسیب پذیریهای مهم و بحرانی هستش، بعلاوه اینکه کیفیت گزارش هم رو مبلغ نهایی تاثیر میزاره. خب الان از کجا بدونیم کیفیت گزارش ما از چه قراره؟ از اینحا

آسیب پذیریهای واجد شرایط :

- Cross site scripting (XSS)

- Cross site request forgery (CSRF)

- Server side request forgery (SSRF)

- Cross-tenant data tampering or access

- Insecure direct object references

- Insecure deserialization

- Injection vulnerabilities

- Server-side code execution

- Significant security misconfiguration (when not caused by user)

- Using components with known vulnerabilities

- Requires full proof of concept (PoC) of exploitability. For example, simply identifying an out-of-date library would not qualify for an award.

آسیب پذیری هایی که خارج از دامنه ی برنامه هستن :

- Vulnerabilities requiring physical access to hardware components

- URL Redirects (unless combined with another vulnerability to produce a more severe vulnerability)

- Cookie replay vulnerabilities

- Sub-Domain Takeovers

- Denial of Service issues

- Low-impact CSRF bugs (such as logoff)

- Server-side information disclosure such as IPs, server names, and most stack traces

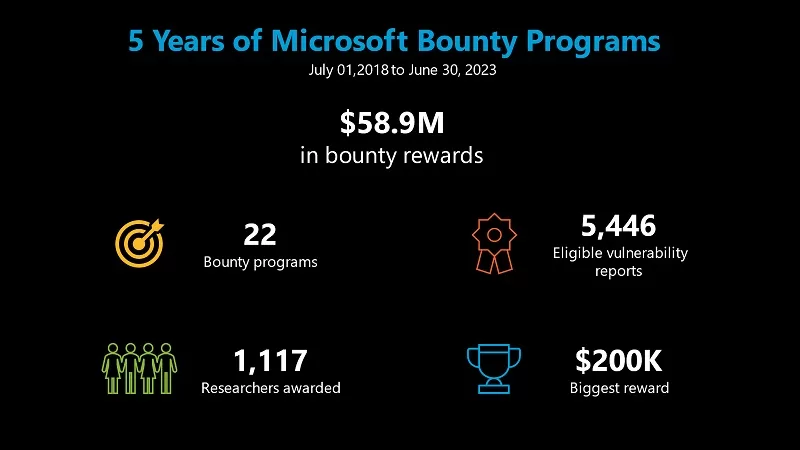

علاوه بر انتشار این برنامه جدید، مایکروسافت یسری آمار و ارقام هم برای برنامه های باگ بانتیش منتشر کرده. کلا مایکروسافت 10 سالی هستش که برنامه باگ بانتی برای محصولاتش برگزار میکنه. از سال 2013 تا الان بیش از 60 میلیون دلار بانتی برای هزاران محقق از 70 کشور دنیا پرداخت کرده.

طبق اعلام این شرکت، در 5 سال اخیر ، مایکروسافت 58.9 میلیون دلار بانتی به 1117 محقق امنیتیش در 22 برنامه باگ بانتیش پرداخت کرده. 5446 گزارش واجد شرایط دریافت کرده و بیشترین پرداختی هم که داده 200 هزار دلار بوده.

منابع