نسخه ی 14 از ATT&CK ، با بهبودهایی در زمینه ی یادداشتهای تشخیص ، سیستم های کنترل صنعتی (ICS) و موبایل ،توسط MITRE منتشر شد.

ATT&CK یه چارچوب محبوب و پایگاه دانش تکنیکها و تاکتیکهای استفاده شده توسط مهاجمین سایبری هستش. هدف این چارچوب ، ارائه یه لیست دسته بندی شده از رفتار مهاجمین سایبری در حملات دنیای واقعی هستش. این پایگاه دانش بصورت مکرر در حال بروزرسانی هستش تا رفتارهای جدید مهاجمین در تعامل با دستگاهها، شبکه ها و سیستم ها رو شامل بشه.

اصولا این چارچوب به سازمانها در زمینه ی ایجاد مدل تهدید ، ارزیابی قابلیت های محصولات سازندگان و … میتونه کمک کنه. این چارچوب که در ابتدا یه فایل اکسل بود و یه مهاجم و یه تاکتیک رو شامل میشد، کم کم پیشرفت کرد و تبدیل به یه چارچوب شد که توسط افراد مختلف در سراسر جهان مورد استفاده قرار میگیره.

MITRE ATT&CK شامل ماتریس هایی برای :

- سازمانها : که شامل تکنیکها و تاکتیکهایی برای هدف قرار دادن : ویندوز ، macOS ، لینوکس ، PRE ، پلتفرم های ابری (Azure AD ، Office 365 ، Google Workspace ، SaaS ، IaaS) ، دستگاههای شبکه و کانتینرها هستش.

- موبایل : اندروید و iOS

- سیستم های کنترل صنعتی

نسخه ی جدید ATT&CK ، هر شش ماه یکبار بروز میشه.

تغییراتی که در این نسخه اعمال شدن :

- اضافه شدن تکنیکهای مهندسی اجتماعی و فریب که ممکنه مولفه ی فنی مستقیمی نداشته باشن مانند جعل هویت، سرقت مالی ، فیشینگ صوتی

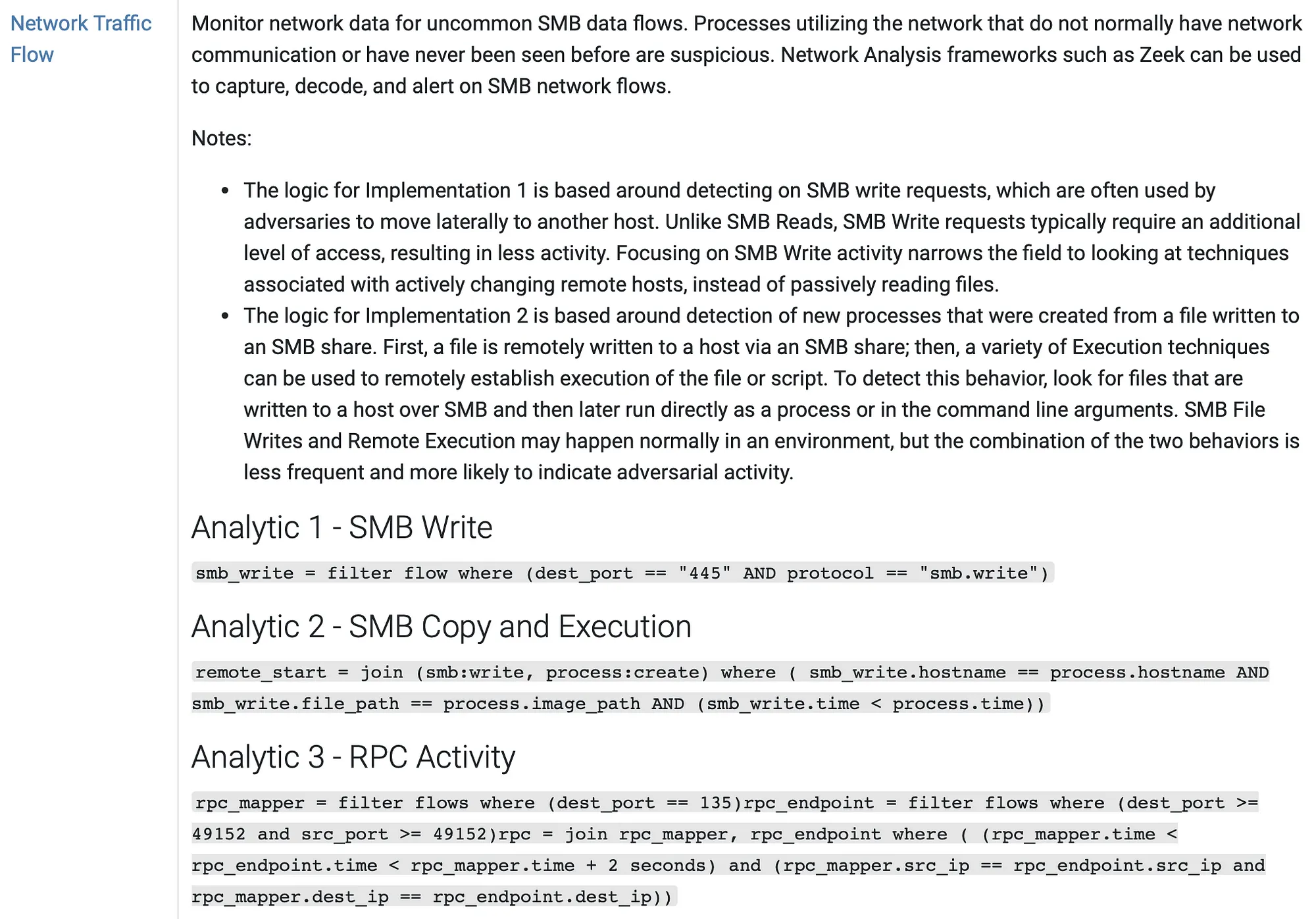

- بهبود در قسمت یادداشتهای تشخیص و تجزیه و تحلیل

- بهبود ارتباط بین تشخیص ها ، منابع داده ای و اقدامات کاهشی

- اضافه شدن دستگاهها و سیستم های جدید مانند HMI ، PLC ، RTU ، ایستگاههای کاری و … به ماتریس ICS

- افزایش ماتریس موبایل، مثلا یسری بردار فیشینگ جدید مانند quishing ، smishing ، vishing رو اضافه کردن.

نسخه ی جدید 760 نرم افزار ، 143 گروه و 24 کمپین رو پوشش میده.

MITRE همچنین داره روی D3FEND ،که یه پایگاه دانش فنی از اقدامات متقابل دفاعی برای تکنیکهای تهاجمی رایج در چارچوب ATT&CK هستش ، کار میکنه.

برای مشاهده جزییات نسخه ی جدید، اینجا رو مشاهده کنید، لیست موارد جدید مانند تکنیکها ، گروهها و … رو هم از اینجا مشاهده کنید.