مسابقات Pwn2Own Toronto 2023 طی 4 روز، 24 تا 27 اکتبر ، برگزار شد و در نهایت Team Viettel با کسب 180 هزار دلار جایزه نقدی و 30 امتیاز Master of Pwn مقام اول رو بدست آورد. برای آشنایی با این مسابقات، میتونید این لینک مشاهده کنید.

در این مسابقات، در مجموع 1,038,500 دلار جایزه نقدی داده شده و 58 آسیب پذیری زیرودی منحصر به فرد کشف شده و به سازنده ها گزارش دادن تا نهایتا طی 90 روز ، اونارو اصلاح کنن. احتمالا در بررسی هفتگی ، آسیب پذیری هایی که در پلتفرم ZDI منتشر میشن، بزودی مشاهده میکنیم. قبل مسابقات هم اغلب سازنده های اصلاحیه هایی رو برای محصولاتشون ارائه داده بودن و این مسابقات با آخرین بروزرسانیها برگزار شد.

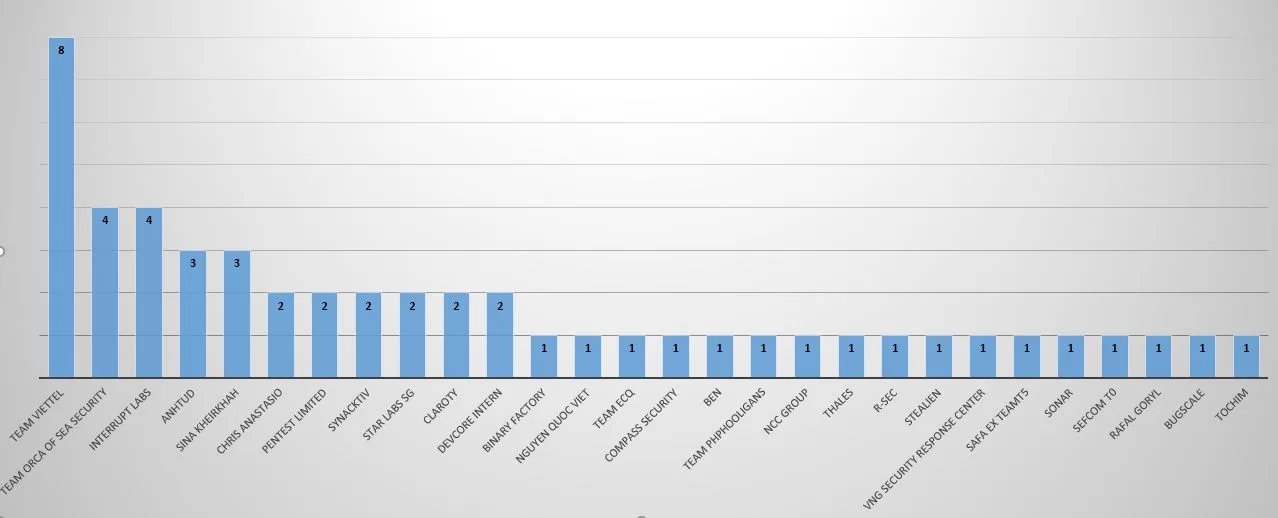

در این مسابقه 32 شرکت کننده حضور داشتن :

Peter Geissler

Binary Factory

Pentest Limited

Team Viettel

Nguyen Quoc Viet

Synacktiv

Team Orca of Sea Security

Team ECQ

Compass Security

Ben

Team PHPHooligans

STAR Labs SG

Interrupt Labs

NCC Group

Thales

R-sec

DEVCORE Intern

ToChim

Claroty

STEALIEN

Rafal Goryl

ANHTUD

Sina Kheirkhah

Chris Anastasio

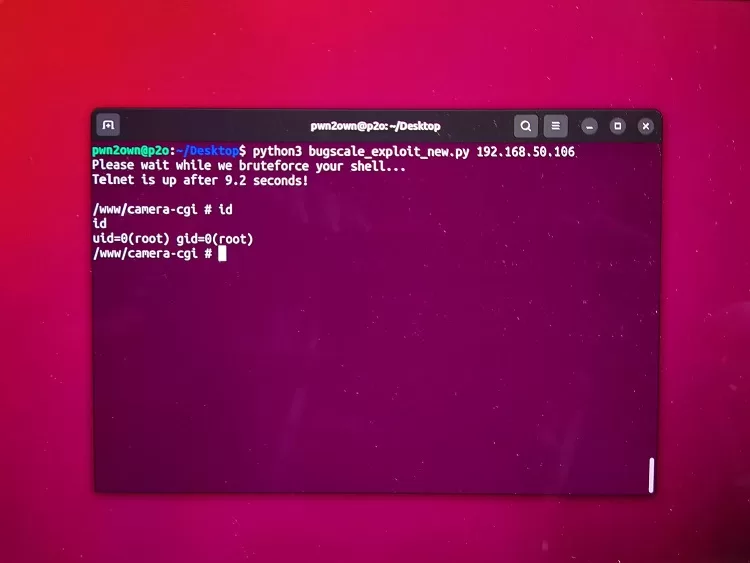

Bugscale

Eason Liu

SAFA ex Teamt5

VNG Security Response Center

Sonar

SEFCOM T0

Nettitude

Foundry Zero

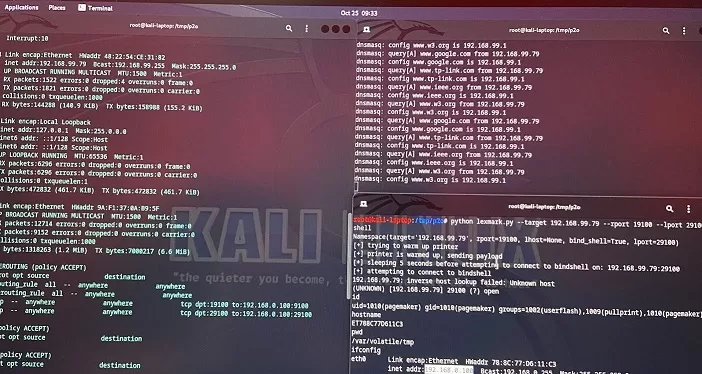

همونطور که در لیست شرکت کنندگان مشاهده میکنید، آقای سینا خیرخواه هم شرکت کرده بودن که تونستن در مجموع 35 هزار دلار جایزه نقدی و 7 امتیاز Master of Pwn بدست بیارن. ایشون در دو برنامه ای که داشتن ، تونستن سه محصول TP-Link Omada Gigabit Router و Lexmark CX331adwe و Synology BC500 رو اکسپلویت کنن.

نمودار زیر نشون دهنده ، تعداد اکسپلویت موفق هر شرکت کننده هستش :

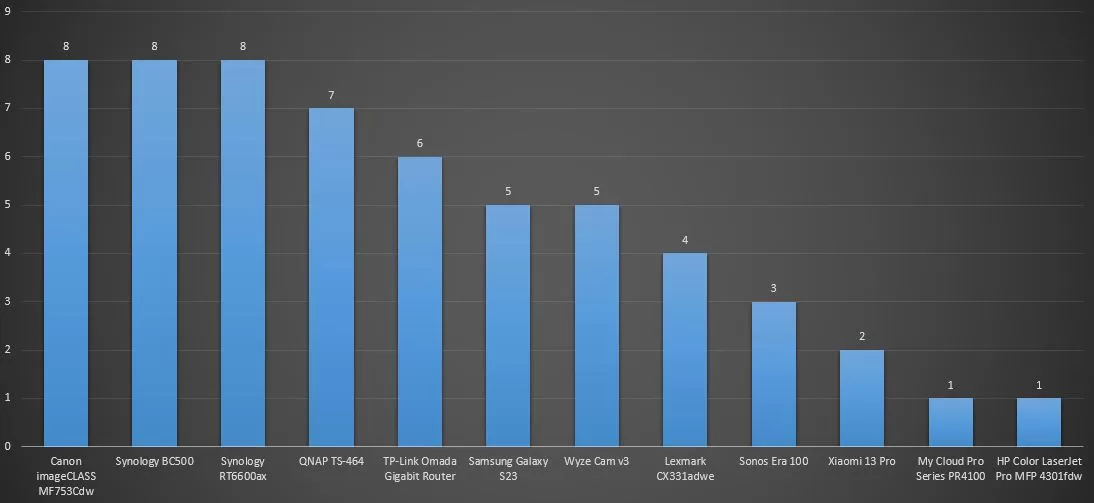

لیست 12 محصولی که در این مسابقه به دست هکرها ، اکسپلویت شدن و الان میشه گفت که آسیب پذیر هستن :

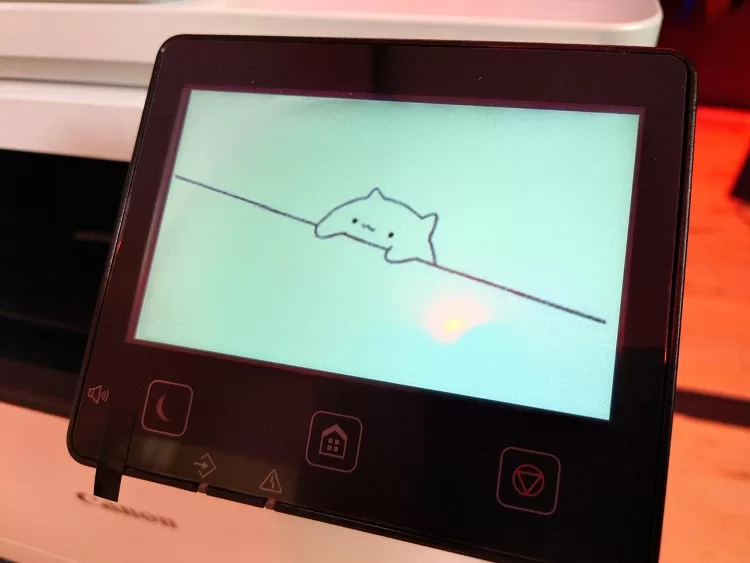

Canon imageCLASS MF753Cdw

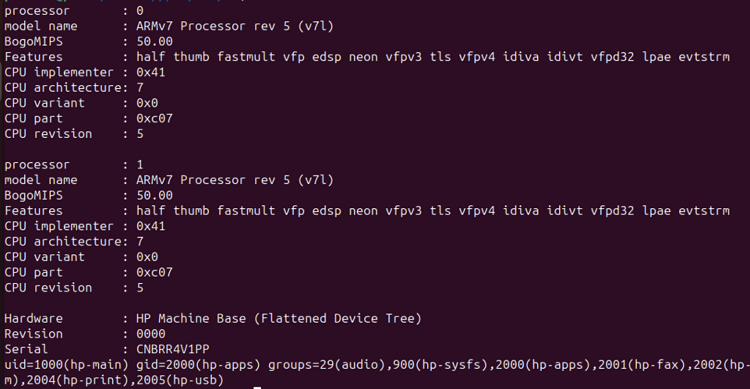

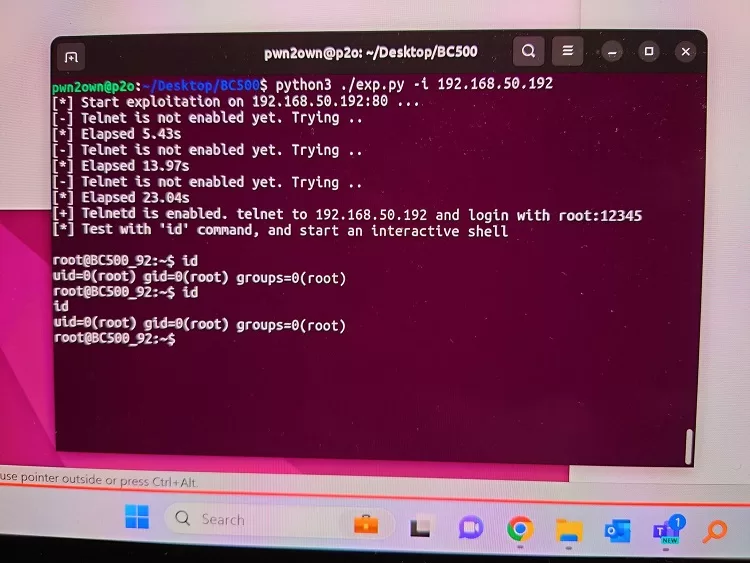

Synology BC500

My Cloud Pro Series PR4100

Xiaomi 13 Pro

Sonos Era 100

QNAP TS-464

Samsung Galaxy S23

Lexmark CX331adwe

TP-Link Omada Gigabit Router

Wyze Cam v3

HP Color LaserJet Pro MFP 4301fdw

Synology RT6600ax

نمودار زیر تعداد اکسپلویت شدن هر محصول رو نشون میده :

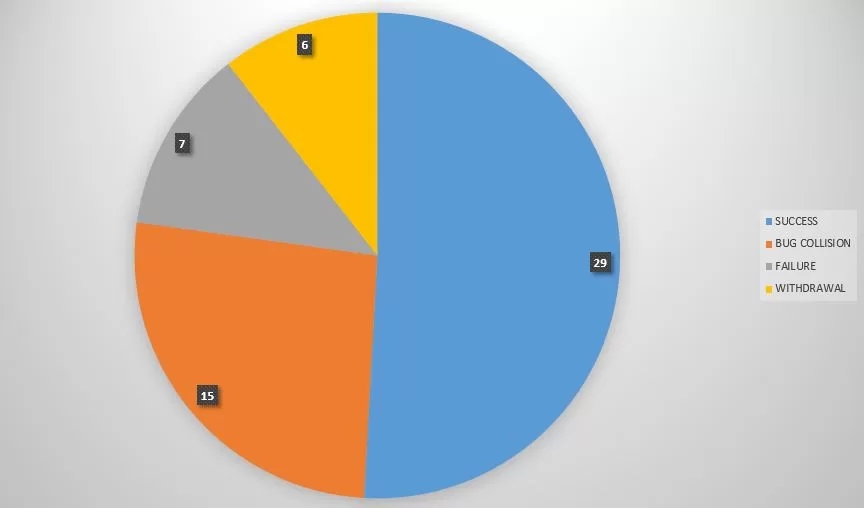

در مجموع 57 برنامه ارائه شده که نتیجه 29 موردش موفقیت آمیز، 15 موردش موفق اما باگها قبلا شناخته شده بودن، 7 موردش شکست خورده و در 6 مورد هم شرکت کننده انصراف داده :

در برخی برنامه ها هکرها دو محصول اداری/خونگی رو اکسپلویت کردن که بهشون SOHO Smashup میگن.

روز اول مسابقه :

روز اول مسابقه ، با Peter Geissler شروع شد، ایشون قرار بود که Canon imageCLASS MF753Cdw رو اکسپلویت کنه، اما نتونست این کار در فرصت که داده بودن، تموم کنه و در نتیجه FAILURE شد.

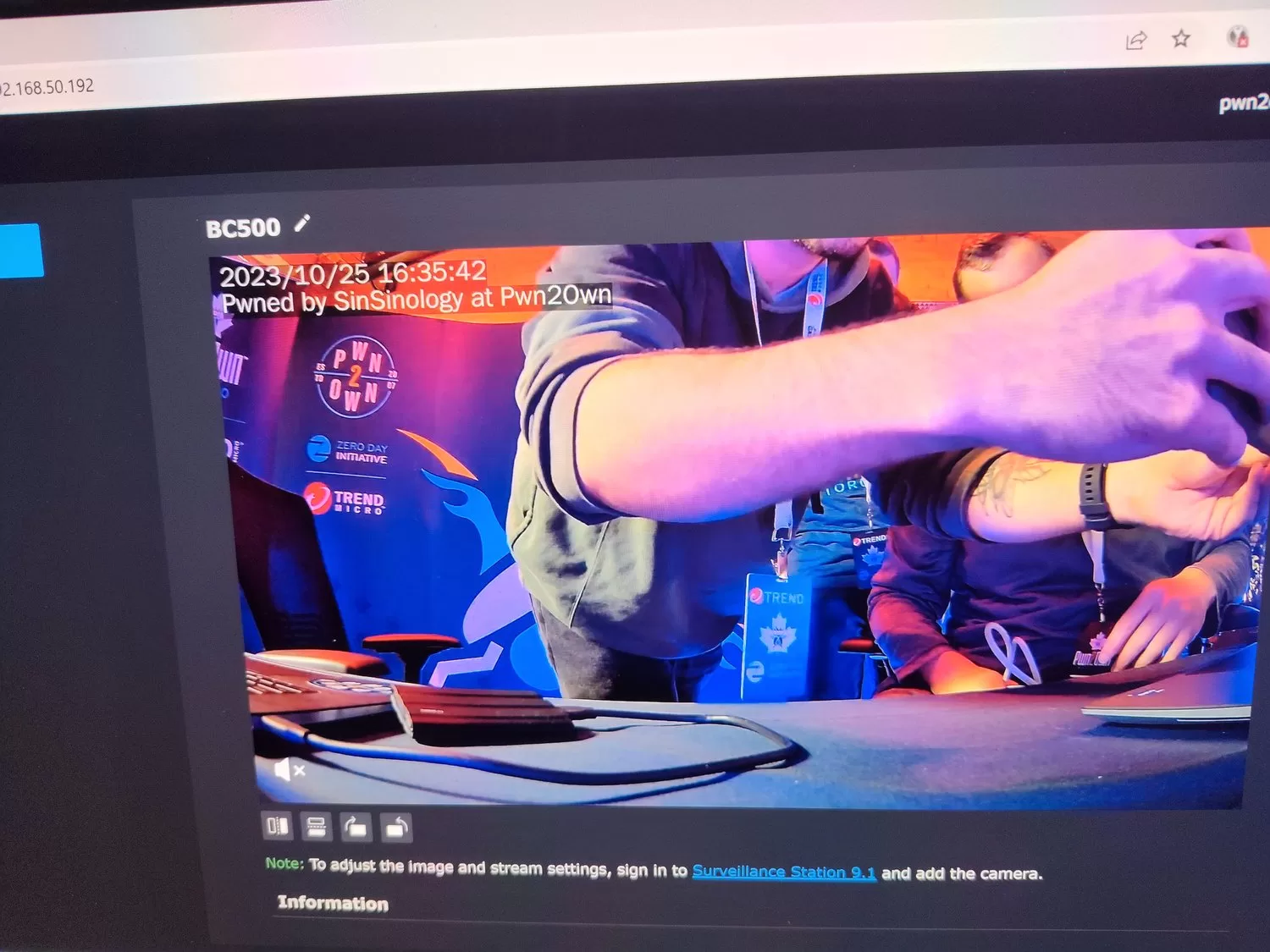

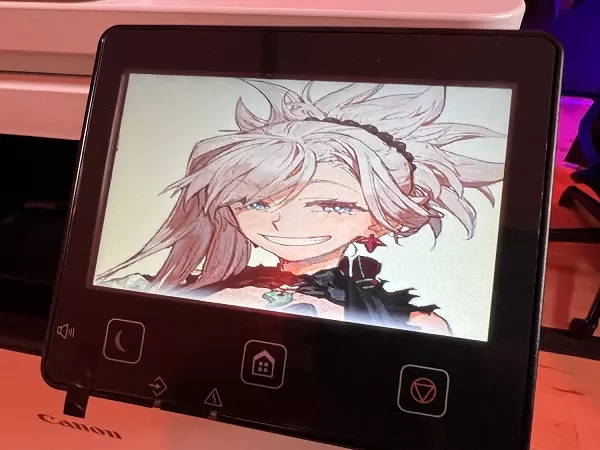

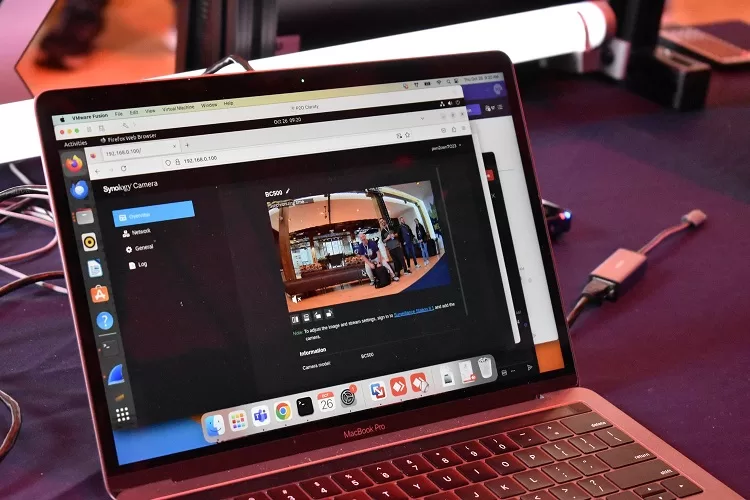

Binary Factory تونست با stack buffer overflow ، محصول Synology BC500 رو اکسپلویت کنه و 30 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn کسب کرد.

Pentest Limited با زنجیره کردن دو باگ DoS و SSRF ، تونستن My Cloud Pro Series PR4100 رو اکسپلویت کنه. 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn کسب کردن.

Team Viettel با استفاده از یه باگ، Xiaomi 13 Pro رو اکسپلویت و 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn کسب کرد.

Nguyen Quoc Viet تونسته با آسیب پذیری buffer overflow محصول Canon imageCLASS MF753Cdw رو اکسپلویت کنه. 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn کسب کرد.

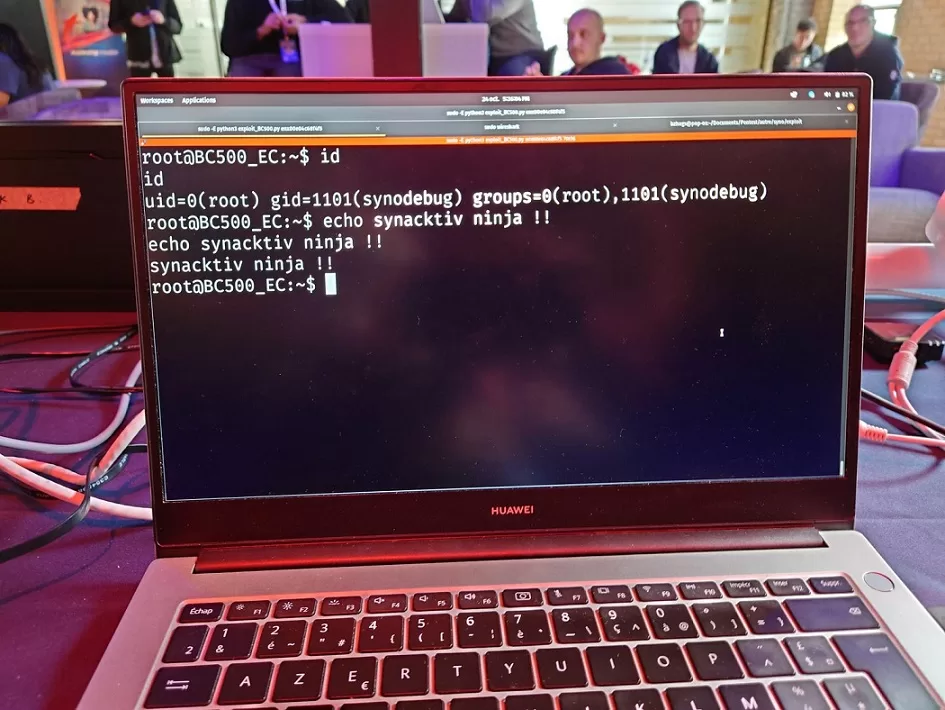

Synacktiv، با زنجیره کردن سه آسیب پذیری روی Synology BC500 ، تونست این محصول رو اکسپلوی کنه و 15 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn کسب کرد.

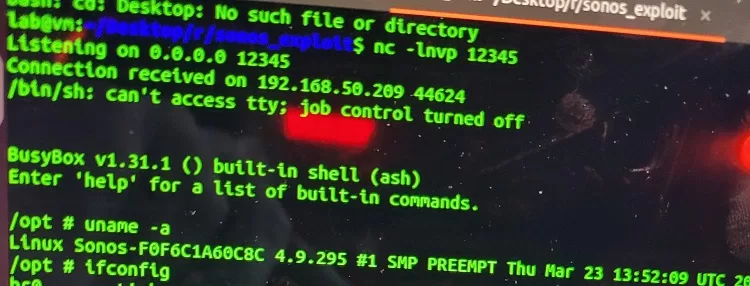

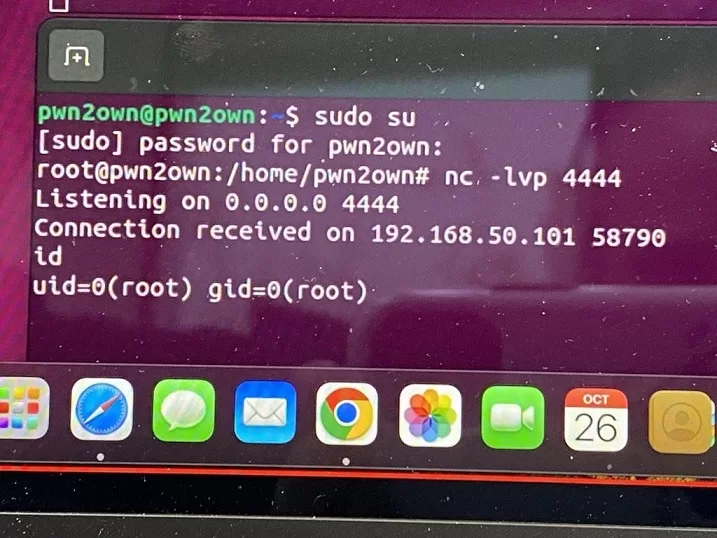

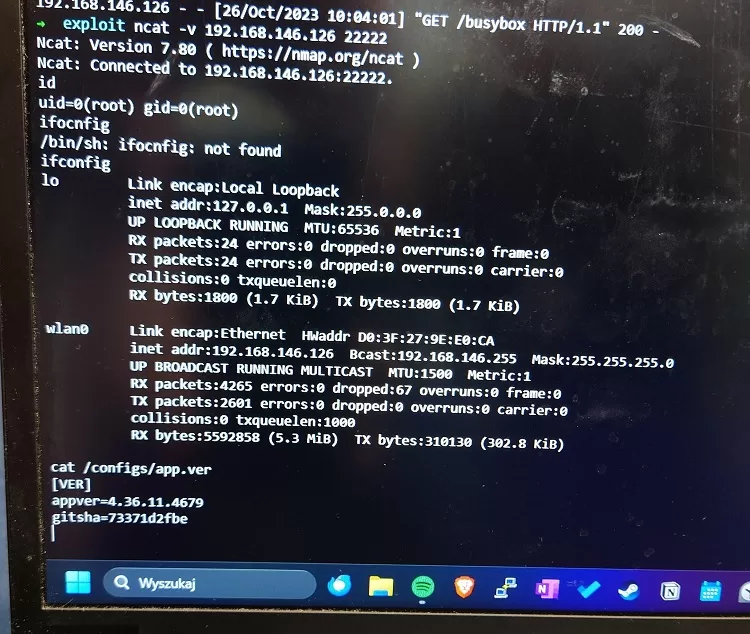

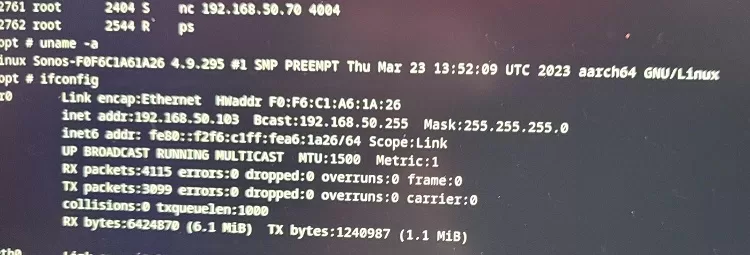

Team Orca of Sea Security با زنجیره کردن دو باگ OOB Read و UAF تونستن Sonos Era 100 رو اکسپلویت کنه و 60 هزار دلار جایزه نقدی و 6 امتیاز Master of Pwn دریافت کرد.

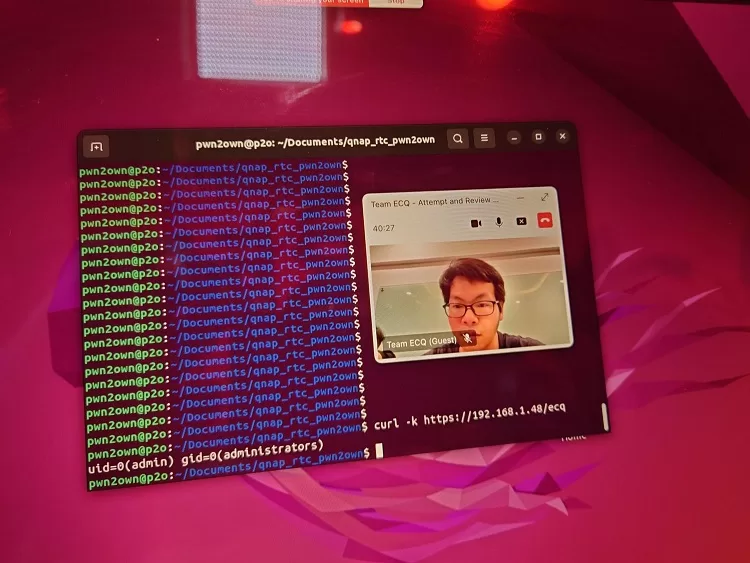

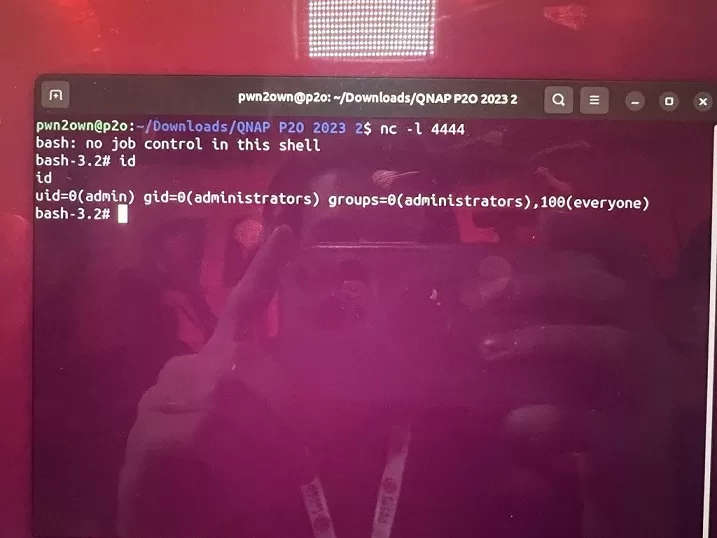

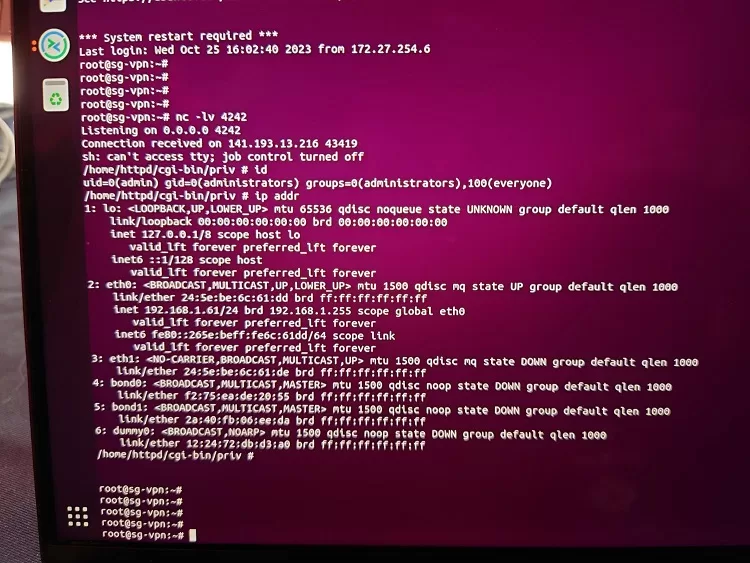

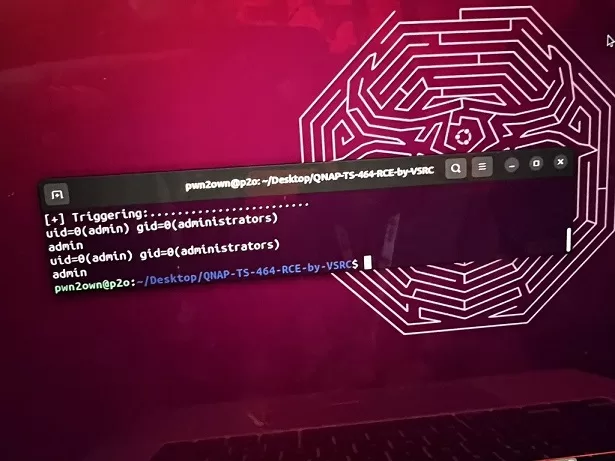

Team ECQ با زنجیره کردن سه باگ که یکیش SSRF و دوتاش injection بود، تونستن QNAP TS-464 رو اکسپلویت کنه. 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn کسب کرد.

Compass Security تونست با استفاده از آسیب پذیری stack overflow ، محصول Synology BC500 رو اکسپلویت کنه، اما اکسپلویتی که استفاده کردن قبلا شناخته شده بود و در نتیجه 3,750 دلار جایزه نقدی و 0.75 امتیاز Master of Pwn کسب کردن.

Ben تونست با استفاده از آسیب پذیری stack overflow ، محصول Canon imageCLASS MF753Cdw رو اکسپلویت کنه و 10 هزار دلار جازه نقدی و 2 امتیاز Master of Pwn کسب کرد.

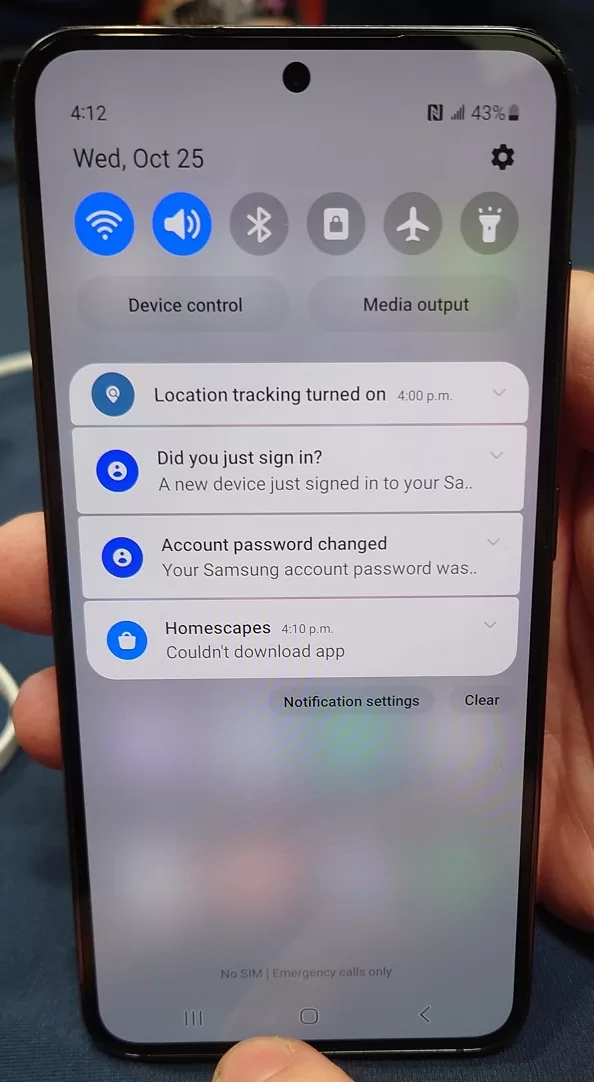

Pentest Limited تونست با استفاده از آسیب پذیری Improper Input Validation ، سامسونگ Galaxy S23 رو اکسپلویت کنه. 50 هزار دلار جایزه نقدی و 5 امتیاز Master of Pwn بدست آورد.

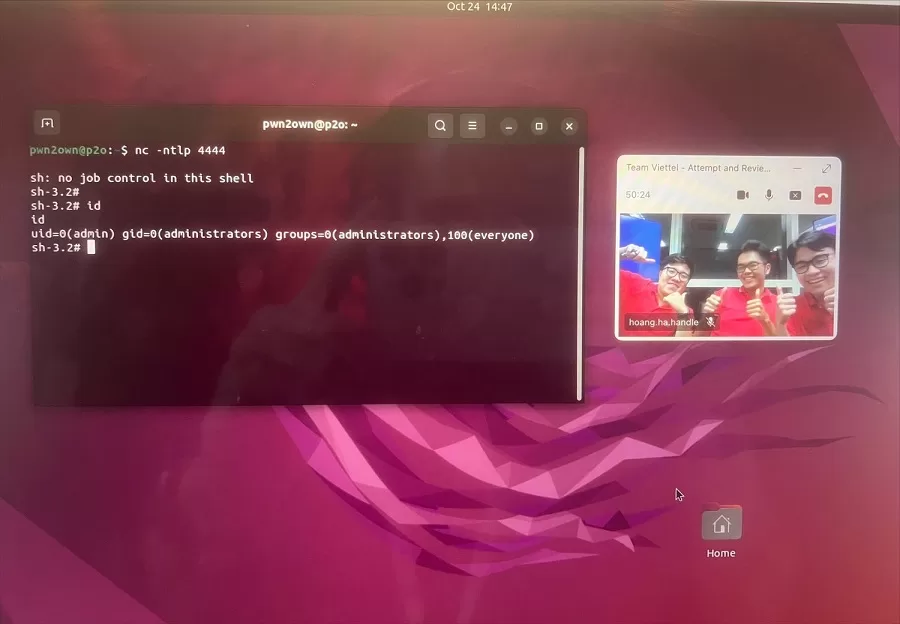

Team Viettel با زنجیره کردن دو آسیب پذیری تونست QNAP TS-464 رو اکسپلویت کنه و 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn کسب کرد.

Team PHPHooligans با استفاده از آسیب پذیری memory corruption تونستن روی Lexmark CX331adwe اجرای کد از راه دور اجرا کنه و 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn کسب کرد.

STAR Labs SG با زنجیره کردن دو آسیب پذیری directory traversal و command injection ، تونست QNAP TS-464 رو اکسپلویت کنه و 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn دریافت کرد.

Interrupt Labs نتونست در زمانی که بهش اختصاص داده بودن، Lexmark CX331adwe رو اکسپلویت کنه و در نتیجه FAILURE شدن.

NCC Group تونستن Xiaomi 13 Pro رو اکسپلویت کنه و 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn کسب کرد.

Team Viettel با استفاده از آسیب پذیری stack buffer overflow تونست Canon imageCLASS MF753Cdw رو اکسپلویت کنه و 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آورد.

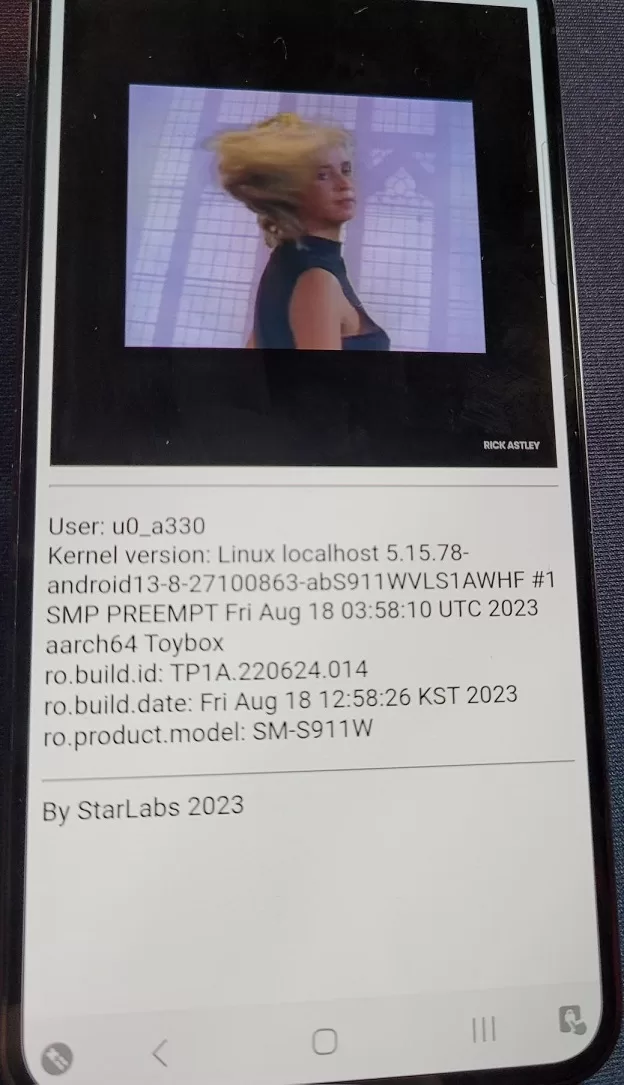

STAR Labs SG با استفاده از آسیب پذیری permissive list of allowed inputs تونست Samsung Galaxy S23 رو اکسپلویت کنه و 25 هزار دلار جایزه نقدی و 5 امتیاز Master of Pwn کسب کرد.

Thales تونسته QNAP TS-464 رو اکسپلویت کنه ، اما چون اکسپلویتشون قبلا شناخته شده بود، 12,500 دلار جایزه نقدی و 2.5 امتیاز Master of Pwn کسب کرد.

R-sec با استفاده از آسیب پذیری stack buffer overflow تونست Canon imageCLASS MF753Cdw رو اکسپلویت کنه ، اما چون اکسپلویتشون قبلا شناخته شده بود، 2,500 دلار جایزه نقدی و 0.5 امتیاز Master of Pwn بدست آوردن.

روز دوم مسابقه :

Team Viettel با استفاده از آسیب پذیری OOB تونست Sonos Era 100 رو اکسپلویت کنه و 30 هزار دلار جایزه نقدی و 6 امتیاز Master of Pwn بدست آورد.

Chris Anastasio تونست با موفقیت TP-Link Omada Gigabit Router و Lexmark CX331adwe رو اکسپلویت کنه و 100 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn بدست آورد.

Bugscale تونست با موفقیت یه آسیب پذیری stack buffer overflow رو روی Synology BC500 اکسپلویت کنه ، اما اکسپلویتی که استفاده کرده شناخته شده بود، 3,750 دلار جایزه نقدی و 0.75 امتیاز Master of Pwn بدست آورد.

DEVCORE Intern تونست با موفقیت یه اکسپلویت stack overflow روی TP-Link Omada Gigabit Router و دو تا باگ روی QNAP TS-464 رو اکسپلویت کنه و 50 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn رو کسب کرد.

Team Viettel تونست با موفقیت یه اکسپلویت stack overflow روی HP Color LaserJet Pro MFP 4301fdw رو اکسپلویت کنه و 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn کسب کرد.

Peter Geissler از هک Wyze Cam v3 و QNAP TS-464 ، همچنین Eason Liu از هک Xiaomi 13 Pro ، و Chris Anastasio از هک Lexmark CX331adwe انصراف دادن.

Interrupt Labs تونست با موفقیت آسیب پذیری stack buffer overflow رو روی Canon imageCLASS MF753Cdw اکسپلویت کنه، اما چون اکسپلویتشون شناخته شده بود، 2,500 دلار جایزه نقدی و 0.5 امتیاز Master of Pwn کسب کردن.

SAFA ex Teamt5 تونست با موفقیت آسیب پذیری stack buffer overflow رو روی Synology BC500 اکسپلویت کنه ، اما چون اکسپلویتشون شناخته شده بود، 3,750 دلار جایزه نقدی و 0.75 امتیاز Master of Pwn کسب کردن.

Team Orca of Sea Security تونست با یه باگ Synology RT6600ax و با سه باگ QNAP TS-464 رو اکسپلویت کنه و 50 هزار دلار جایزه نقدی و 50 امتیاز Master of Pwn کسب کرد.

VNG Security Response Center تونست با موفقیت دو آسیب پذیری رو در QNAP TS-464 اکسپلویت کنه ، اما چون اکسپلویتشون شناخته شده بود، 5,000 دلار جایزه نقدی و 1 امتیاز Master of Pwn بدست آوردن.

Sina Kheirkhah تونست یه آسیب پذیری RCE رو روی Synology BC500 اکسپلویت کنه، اما چون اکسپلویتی که استفاده کرده بود قبلا شناخته شده بود، 3,750 دلار جایزه نقدی و 0.75 امتیاز Master of Pwn بدست آورد.

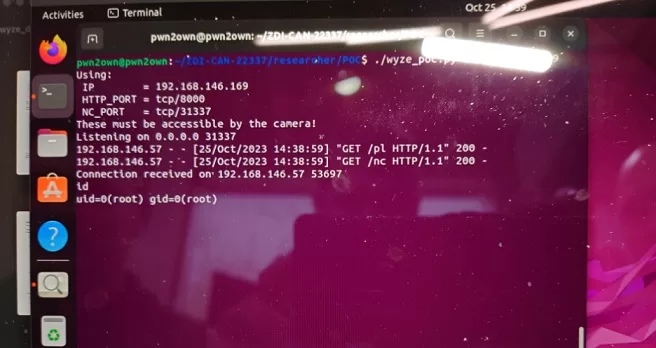

Sonar تونست با موفقیت یه command injection رو روی Wyze Cam v3 اکسپلویت کنه و 30 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn بدست آورد.

SEFCOM T0 تونست با موفقیت یه command injection رو روی Wyze Cam v3 اکسپلویت کنه ، اما چون اکسپلویتشون قبلا شناخته شده بود ، 3,750 دلار جایزه نقدی و 0.75 امتیاز Master of Pwn بدست آورد.

Interrupt Labs تونست با موفقیت یه آسیب پذیری improper input validation رو روی Samsung Galaxy S23 اکسپلویت کنه و 25 هزار دلار جایزه نقدی و 5 امتیاز Master of Pwn بدست آوردن.

Nettitude نتونست در زمانی که داشت، Canon imageCLASS MF753Cdw رو اکسپلویت کنه.

ToChim تونست با موفقیت یه آسیب پذیری permissive list of allowed inputs رو روی Samsung Galaxy S23 اکسپلویت کنه و 25 هزار دلار جایزه نقدی و 5 امتیاز Master of Pwn کسب کرد.

ANHTUD تونست یه آسیب پذیری stack buffer overflow رو روی Canon imageCLASS MF753Cdw اکسپلویت کنه و 10هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn کسب کرد.

روز سوم مسابقات :

DEVCORE نتونست در فرصتی که داشته ، Canon imageCLASS MF753Cdw رو اکسپلویت کنه.

Interrupt Labs تونست با موفقیت یه RCE روی Synology BC500 انجام بده، اما چون اکسپلویتشون قبلا شناخته شده بود، 3,750 دلار جایزه نقدی و 0.75 امتیاز Master of Pwn رو کسب کرد.

Team Orca of Sea Security نتونست در زمانی که داشته، Xiamoi 13 Pro رو اکسپلویت کنه.

ToChim از هک Xiaomi 13 Pro و ANHTUD هم از هک Xiaomi 13 Pro انصراف داد.

Claroty تونست با موفقیت 4 باگ رو روی TP-Link Omada Gigabit Router و Synology BC500 اکسپلویت کنه اما چون باگهایی که اکسپلویت کردن قبلا شناخته شده بود، 40,750 دلار جایزه نقدی و 8.25 امتیاز Master of Pwn بدست آوردن.

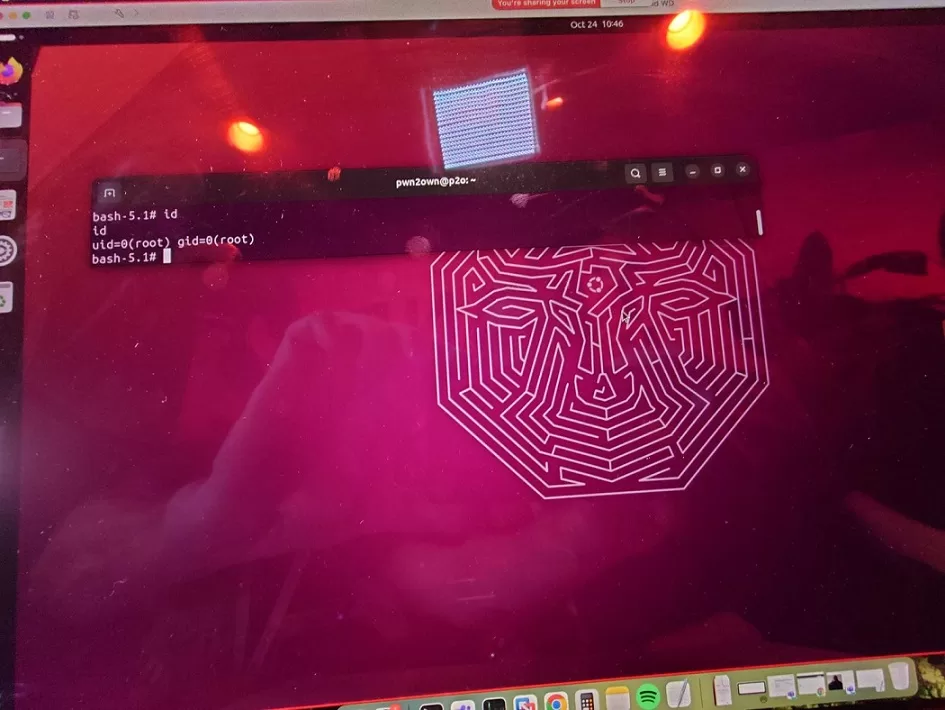

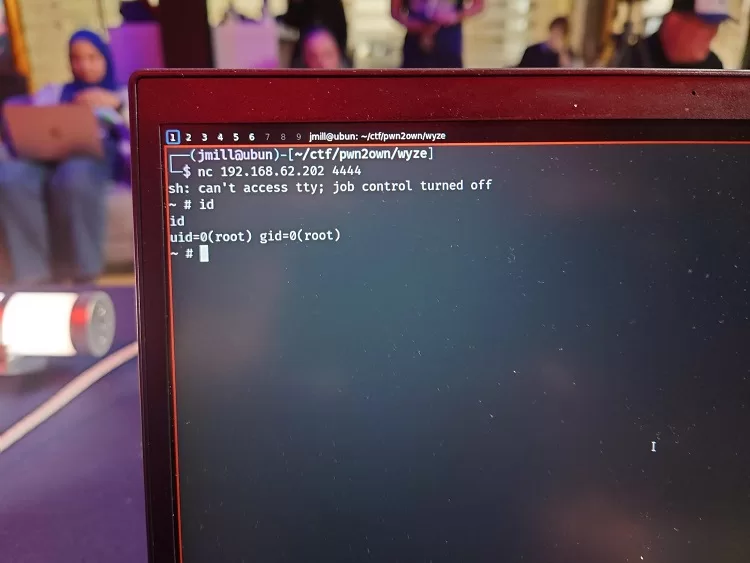

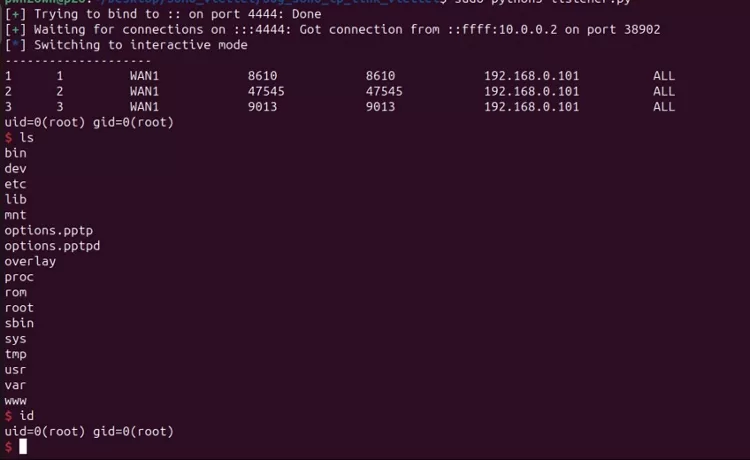

STEALIEN تونست با موفقیت یه stack buffer overflow رو روی Wyze Cam v3 اکسپلویت کنه که منجر به root shell شده. 15 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn بدست آورده.

Rafal Goryl زنجیره کردن 2 باگ، تونسته Wyze Cam v3 رو اکسپلویت کنه که منجر به root shell شده. 15 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn بدست آورده.

Team Orca of Sea Security تونست با موفقیت Samsung Galaxy S23 رو اکسپلویت کنه، اما چون باگی که استفاده کردن قبلا شناخته شده بود، 6,250 دلار جایزه نقدی و 1.25 امتیاز Master of Pwn بدست آورده.

Team Viettel تونست با موفقیت یه stack buffer overflow رو روی Lexmark CX331adwe اکسپلویت کنه که منجر به RCE شده. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آورده.

Interrupt Labs در زمانی که داشت، نتونست Xiaomi 13 Pro رو اکسپلویت کنه.

Synacktiv تونست یه heap buffer overflow رو در کرنل از طریق WiFi روی Wyze Cam v3 اکسپلویت کنه که منجر به RCE میشه. 15 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn کسب کرده.

Sina Kheirkhah تونست با موفقیت یه stack buffer overflow و یه missing authentication for critical function رو روی TP-Link Omada Gigabit Router و Lexmark CX331adwe اکسپلویت کنه، اما چون باگهایی که استفاده کرده بود، قبلا شناخته شده بود، 31,250 دلار جایزه نقدی و 6.25 امتیاز Master of Pwn بدست آورد.

روز چهارم و نهایی مسابقات :

Foundry Zero نتونست در زمانی که فرصت داشت، Lexmark CX331adwe رو اکسپلویت کنه.

ANHTUD تونست با استفاده از دو باگ stack buffer overflows با موفقیت TP-Link Omada Gigabit Router و Canon imageCLASS MF753Cdw رو اکسپلویت کنه، اما چون باگهایی که اکسپلویت کردن، قبلا شناخته شده بودن، 31,250 دلار جایزه نقدی و 6.25 امتیاز Master of Pwn کسب کردن.

Interrupt Labs با استفاده از زنجیره کردن دو آسیب پذیری UAF و integer underflow با موفقیت Sonos Era 100 رو اکسپلویت کنه، اما چون باگی که استفاده کرده بودن، قبلا شناخته شده بود، 18,750 دلار جایزه نقدی و 3.75 امتیاز Master of Pwn بدست آوردن.

Team Viettel با استفاده از آسیب پذیری های heap buffer overflow و stack buffer overflow ، تونست TP-Link Omada Gigabit Router و Canon imageCLASS MF753Cdw اکسپلویت کنه. 50 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn بدست آوردن.

eyval beheshon , koli money zadan be jib