یه محقق امنیتی لهستانی بنام Dawid Potocki یه تحقیقی روی مادربوردهای MSI کرده و متوجه ناامن بودن UEFI Secure Boot پیش فرض این مادربوردها شده.

UEFI Secure Boot :

UEFI Secure Boot یه ویژگی امنیتی هستش که در فریمورهای مادربردهای UEFI گنجونده شده. هدف از این کار هم اینه که ، موقع بوت سیستم ، نرم افزارهایی که اجرا میشن رو بررسی میکنه تا قابل اعتماد باشن. (امضا شده باشن)

در صورتیکه یه نرم افزار امضا نداشته باشه یا تغییراتی در امضاش رخ داده باشه ، سیستم یه خطا منتشر میکنه و فرایند بوت هم متوقف میکنه.

این فرایند باعث ایمن شدن سیستم از بدافزارهایی مانند بوت کیت و روت کیت میشه.

تنظیمات پیش فرض ناامن MSI:

در 18 ژانویه 2022 ، 28 دی 1400 ، MSI برای فریمورش یه نسخه بروزرسانی با کد 7C02v3C ، منتشر کرده ، که تغییراتی در تنظیمات پیش فرض Secure Boot میده .

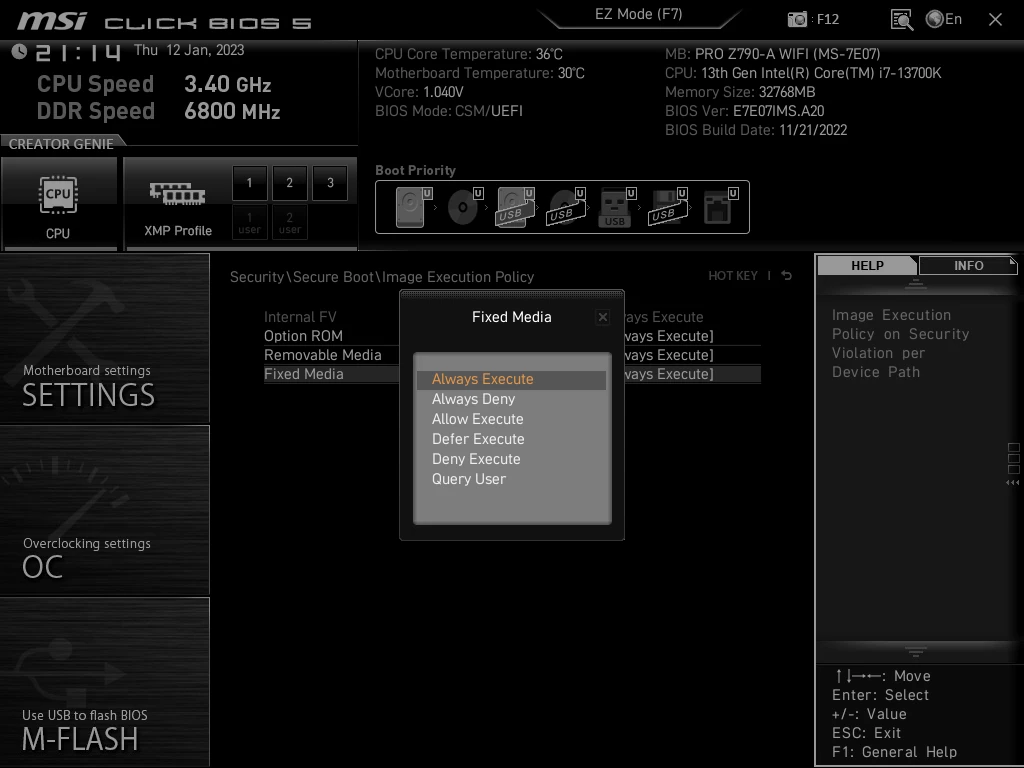

در این تغییرات تنظیمات Image Execution Policy روی Always Execute تنظیم میشه.

تو این تغییرات، اگه در فرایند بوت ، یه نقص امنیتی رخ بده ، سیستم بدون اعلام اون ، فرایند بوت رو ادامه میده. در این صورت سیستم میتونه فایلهای مخرب رو اجرا کنه.

ایشون این نقص امنیتی رو با ابزار sbctl که امکان مدیریت کلیدهای secure boot و رهگیری فایلهایی که در فرایند بوت باید امضا داشته باشن، کشف کرده.

این نقص روی 290 مادربرد MSI مبتنی بر اینتل یا AMD تاثیر میزاره که میتونید این لیست ، از اینجا مشاهده کنید.

برای حل این مشکل ، وارد تنظیمات BIOS شده و Image Execution Policy برای Removable Media و Fixed Media روی Deny Execute قرار بدین.

ایشون این آسیب پذیری در 11 دسامبر 2022 ، 20 آذر 1401، کشف و گزارش داده، اما MSI توضیحاتی در خصوص این تغغیرات نداده ، همچنین این تغییرات مستند هم نکرده.