در تاریخ 9 آوریل/21 فروردین، یک ویدیو منتشر شد که نشون میداد ، یک آسیب پذیری 0day در Telegram Desktop کشف شده، که به مهاجمین امکان اجرای کد دلخواه رو میده.

تلگرام همون روز ، در توییتر اعلام کرد که این ویدیو رو نمیتونه بعنوان یک آسیب پذیری تایید کنه و اگه آسیب پذیری وجود داره ، اونو در برنامه ی باگ بانتیش ثبت کنن و جایزه بگیرن.

روز بعدش یک POC در فروم هکری XSS منتشر شد که نشون میداد ، اگه یک فایل pyzw رو به کاربر ارسال کنیم و کاربر روی اون کلیک کنه، کد داخلش اجرا میشه.

در 10 آوریل/22 فروردین، یک درخواست pull در مخزن گیتهاب Telegram Desktop ثبت شده که نشون دهنده ی یک آسیب پذیری در تلگرام دسکتاپ هستش که مهاجم با ارسال یک فایل مخرب pyzw میتونه در سیستم قربانی ، کد دلخواه اجرا کنه.

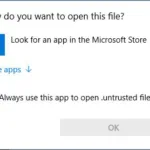

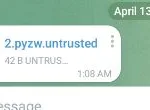

تلگرام برای حل این مشکل از یک راه حل سمت سرور استفاده کرده. اگه فایل pyzw رو ارسال کنید، به آخرش یک untrusted اضافه میکنه و در نتیجه اگه روش کلیک کنید، مستقیما اجرا نمیکنه و پیام ویندوز مبنی بر اینکه با چه برنامه ای باز کنه، نمایش میده.

نکته : خطای فایل خطرناک رو همچنان نمیده و احتمالا در نسخه های آتی بطور کامل اصلاح میشه.

سیستم آسیب پذیر :

- آسیب پذیری فقط روی پلتفرم ویندوز گزارش شده.

- آسیب پذیری فقط روی Telegram Desktop گزارش شده.

- برای اکسپلویت ، حتما باید روی سیستم قربانی پایتون نصب شده باشه.

- برای اکسپلویت نیاز به تعامل کاربر هستش. یعنی کاربر باید اونو دانلود و اجرا کنه (روش کلیک کنه).

- تلگرام گفته که تنها 0.01% از کاربراش تحت تاثیر این آسیب پذیری بودن، یعنی هم ویندوزی بودن، هم نسخه ی دسکتاپ استفاده میکردن، هم رو سیستمشون پایتون نصب شده داشتن. یه سوالی که محققا پرسیدن اینه که از کجا فهمیدن چه برنامه هایی رو سیستم کاربرا نصب شده. چون در بخش Privacy Policy بیان نشده.

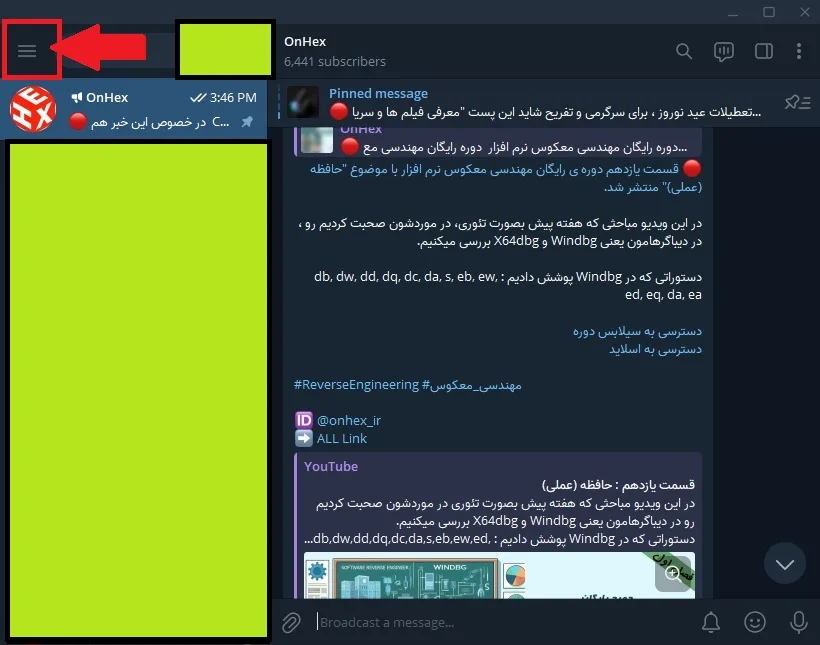

- آسیب پذیری نسخه ی 4.16.6 و پایین تر رو تحت تاثیر قرار میده. برای مشاهده ی نسخه میتونید ، از سه تا خط ، بالا گوشه چپ استفاده کنید.

نگاه فنی :

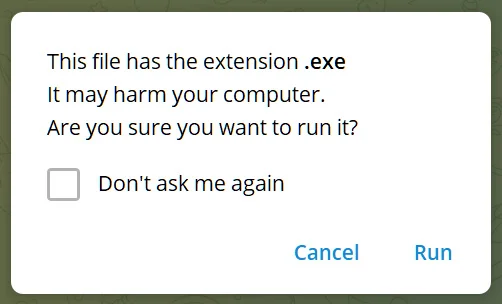

در کلاینت Telegram Desktop ، یسری از فرمتهارو بعنوان فرمت خطرناک لیست کردن. مثلا فایلهای اجرایی مثله exe .

وقتی یکی این فرمت فایلها رو ارسال کنه و کاربر روش کلیک کنه، قبل از اینکه فایل اجرا بشه، یه هشداری به کاربر نمایش داده میشه.

اگه ما یک فرمت فایل ناشناخته رو ارسال کنیم و کاربر روش کلیک کنه، فایل بصورت خودکار اجرا میشه و این ویندوز هست که تصمیم میگیره با چه برنامه ای اونو اجرا کنه.

بنابراین اگه کاربر، پایتون رو در سیستمش نصب شده داشته باشه و فایل pyzw ارسال بشه، ویندوز تصمیم میگیره که این فایل رو با پایتون اجرا کنه.

پسوند pyzw در Python ZIP Application مورد استفاده قرار میگیره. Python zipapp یک کتابخونه داخلی در پایتون هستش که از نسخه ۳.۵ به بعد اضافه شده. این کتابخونه به شما امکان میده تا کد پایتون خودتون رو بهمراه همه وابستگی هایش (کتابخونه های مورد نیاز) در یک فایل ZIP فشرده کنید. این فایل ZIP قابل اجراست و میتونید اونرو مستقیماً با استفاده از مفسر پایتون اجرا کنید.

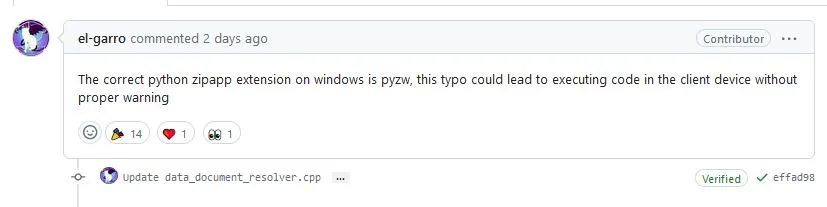

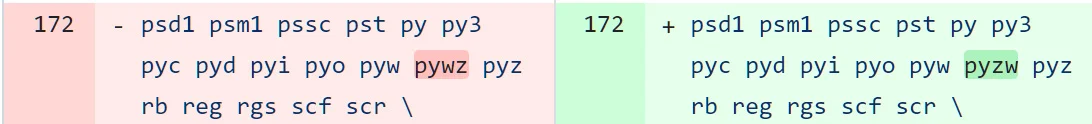

توسعه دهندنگان متوجه بودن که این فرمت فایل میتونه خطرناک باشه و اونو به لیست فایلهای اجرایی اضافه کرده بودن، اما مشکلی که وجود داشته بجای pyzw از pywz استفاده کردن. در حقیقت کل آسیب پذیری زیرودی روی یک اشتباه تایپی بوده.

در نتیجه اگه این فرمت فایل از طریق تلگرام ارسال بشه، در لیست فایل های اجرایی نیست و هشداری داده نمیشه و ویندوز از طریق پایتون اونو اجرا میکنه.

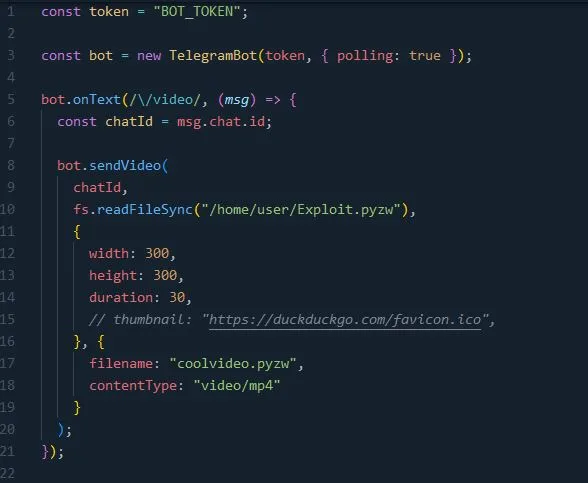

مشکل این روش اینه که ، هر کسی بدلیل فرمتی که داره روش کلیک نمیکنه. بنابراین مهاجمها اومدن یک باتی رو نوشتن و موقع ارسال فایل، mime type اونرو به video/mp4 تغییر میدن و یک Thumbnail هم براش در نظر میگیرن. کد بات هم در جاوااسکریپت توسعه داده شده.

برای همین مورد بوده که قبلا محققا اینجوری فکر میکردن که مشکل در mime type ها هستش.

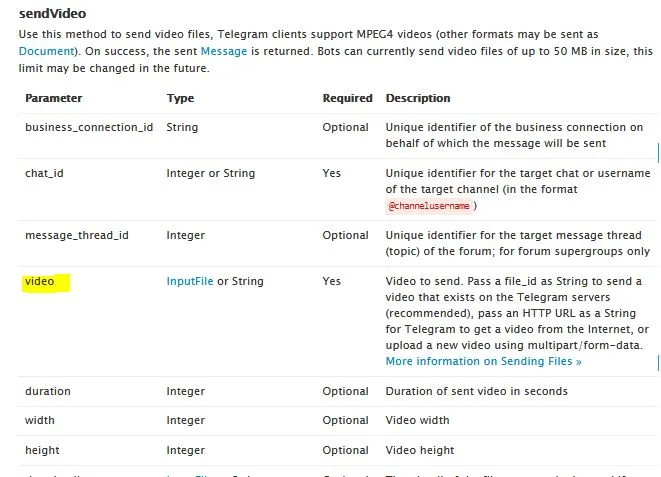

در باتی که نوشتن از sendvideo API استفاده کردن. این متد، پارامترهای مختلفی رو میگیره :

پارامتری که برای ما مهمه، پارامتر video هستش که در اصل، ویدیو رو برای ارسال، میگیره. این پارامتر رو میشه به دو صورت استفاده کرد :

- String : در این روش file_id ویدیویی که میخواد ارسال بشه ، بصورت رشته گرفته میشه. این فایل در سرور تلگرام هستش.

- InputFile : یک HTTP URL رو بعنوان یک رشته به تلگرام میده تا تلگرام اونو از اینترنت بگیره یا هم که یک فایل جدید رو با استفاده از multipart/form-data ارسال میکنه.

آسیب پذیری در حالت دوم هستش.

MIME (Multipurpose Internet Mail Extension) در حقیقت یک استاندارد شناسایی فایل هستش. بطور کلی برای مشخص کردن اینکه سیستم ، چطوری یک فرمت فایل رو باز کنه از MIME استفاده میکنن. روشی هم که استفاده میکنن یک تگ با عنوان Mime type دارن که در اون مشخص میکنن این فایل چیه و چه فرمتی داره ، مثلا Video/mp4 یعنی یک فایل ویدیویی از نوع mp4 .

پس بخواییم دوباره آسیب پذیری رو در این سناریو توضیح بدیم، وقتی مهاجم یک فایل مخرب pyzw رو ارسال میکنه و Mime type اونو بصورت Video/mp4 تنظیم میکنه،کلاینت تلگرام کاربر با این فایل ، بعنوان یک فایل ویدیویی رفتار میکنه.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

{ "dcId": number, "location": { "_": "inputDocumentFileLocation", "id": "*", "access_hash": "*", "file_reference": [ *, *, *, * ] }, "size": 42, "mimeType": "video/mp4", "fileName": "***.pyzw" } |

کد POC :

برای آسیب پذیری ، کد POC منتشر شده. کافیه این کد رو داخل یک فایل متنی بنویسید و اونو با پسوند pyzw ذخیره کنید : (ماشین حساب رو اجرا میکنه)

|

1 |

__import__("subprocess").call(["calc.exe"]) |

بروزرسانی : 24 فروردین 00:00 – کد PoC و منبع و اصلاحیه اضافه شد.

بروزرسانی : 25 فروردین – اصلاح و بروزرسانی بخش فنی

منابع: