اخیرا یک مشکل امنیتی در نسخه ی ویندوزی WhatsApp گزارش شده که میشه با ارسال پیوست های پایتونی و PHP ، کد دلخواه در سیستم هدف اجرا کرد.

البته برای حمله موفقیت آمیز، نیاز هستش که در سیستم گیرنده پایتون یا PHP نصب شده باشه. بنابراین قربانیان این حمله، محدود به توسعه دهندگان، محققین و … میشه.

چنین مشکلی رو در ماه آوریل برای نسخه ی ویندوزی تلگرام هم داشتیم. این مشکل در اوایل توسط تلگرام رد شد اما بعدا اصلاح شد. در اون حمله، مهاجم با ارسال فایلهای پایتونی pyzw میتونست کد دلخواه رو در سیستم قربانی اجرا کنه.

WhatsApp، چندین نوع فایل که امکان آسیب رسوندن به کاربران رو دارن، در لیست مسدودی قرار میده. اما قصد نداره که اسکریپت های پایتونی رو به این لیست مسدودی اضافه کنه.

این آسیب پذیری، توسط محقق امنیتی Saumyajeet Das گزارش شده. ایشون اومده انواع فایلی که میشه به مکالمات واتس آپ ضمیمه کرد رو بررسی کرده تا ببینه رفتار واتس آپ در خصوص فایلهای خطرناک چیه.

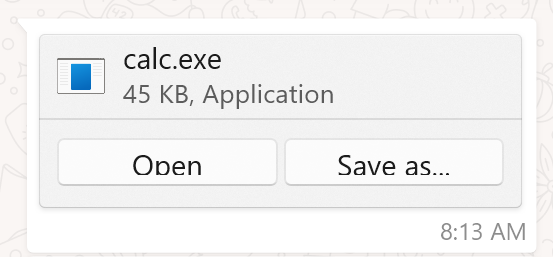

وقتی یک نوع خطرناک مانند EXE رو ارسال میکنه، واتس آپ این فایل رو بهمراه دو گزینه ی OPEN و SAVE AS به گیرنده نشون میده. گیرنده اگه بخواد فایل رو باز کنه، واتس آپ یک هشداری رو نشون میده و به کاربر میگه که باید فایل رو روی دیسک ذخیره کنه و از اونجا اجرا کنه.

چنین رفتاری برای نوع فایلهای COM ، SCR ، BAT ، Perl ، DLL ، HTA و VBS هم مشاهده شده و واتس آپ این نوع فایلهارو مسدود کرده. یعنی تنها زمانی میتونید این نوع فایلهارو اجرا کنید که اونارو روی دیسک ذخیره کنید و از اونجا اجرا کنید. در این صورت اگه بدافزار باشه، آنتی ویروس سیستم میتونه جلوی اونو بگیره.

Das در بررسیش، تونسته 3 نوع فایل پیدا کنه که واتس آپ جلوی اجرای اونارو نمیگیره:

- PYZ (Python ZIP app)

- PYZW (PyInstaller program)

- EVTX (Windows event Log file)

محققای BleepingComputer هم متوجه شدن که فایلهای PHP هم در لیست مسدودها نیست.

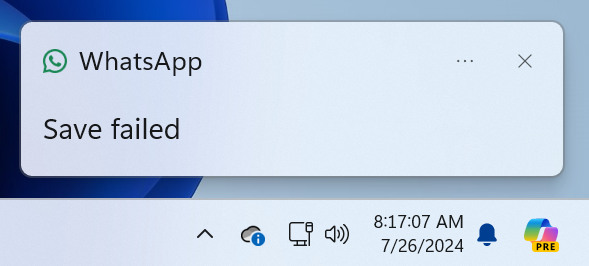

بنابراین اگه همه ی منابع روی سیستم هدف موجود باشن، یعنی مثلا روی سیستم گیرنده پایتون نصب شده باشه، با ارسال اسکریپت پایتونی، واتس آپ بدون هیچ هشداری اونو اجرا میکنه مثله اینکه براش یک عکس فرستادیم.

Das در 3 ژوئن این مشکل رو به متا گزارش داده. در 15 جولای متا جواب داده که این مشکل توسط یک محقق دیگه گزارش شده و باید قبلا رفع شده باشه و این گزارش رو با عنوان N/A بستن.

با این حال این باگ روی آخرین نسخه ی ویندوزی واتس آپ، v2.2428.10.0 و روی ویندوز 11 قابل اجراست.

BleepingComputer برای شفاف شدن قضیه با متا تماس گرفته و علت رو جویا شده و شرکت متا این مشکل رو از جانب خودشون ندونسته و این جواب رو داده:

ما گزارشی که محقق ارسال کرده رو خوندیم و ازش بابت این کار سپاسگذاریم. بدافزارها شکل های مختلفی دارن از جمله در قالب فایلهای دانلودی که با هدف فریب کاربران هستش. بنابراین ما همیشه به کاربران توصیه میکنیم که روی فایلهای دریافتی از کاربران ناشناس، هرگز کلیک نکنن و اونارو باز نکنن، صرف نظر از اینکه اونو با واتس آپ یا بدون واتس آپ دانلود کردن. واتس آپ سیستمی رو داره که به کاربران هشدار میده که این فرستنده در لیست مخاطبینش نیست و یا شماره تلفنش از یک کشور دیگه ثبت شده.

با این حال اگه مهاجم بتونه به یک اکانت دسترسی داشته باشه، میتونه به تمام مخاطبین قربانی، اسکریپت مخرب بفرسته، بدون اینکه هشداری دریافت کنن. همچنین بازیگران تهدید میتونن این اسکریپتهای مخرب رو در گروههای چت عمومی و خصوصی با هدف توزیع بدافزار ارسال کنن.

بنابراین در صورتیکه اهداف، توسعه دهندگان و شرکت های IT و … باشن، میشه از واتس آپ بعنوان یک ابزار رد تیمی استفاده کرد.

BleepingComputer گزارش عدم مسدود شدن اسکریپت های PHP رو برای متا ارسال کرده که در زمان نگارش این پست، جوابی از سمت این شرکت دریافت نکرده بود.