یکی از بخشهای مهم، ایجاد و حفظ یه جامعه ی آنلاین امن، تحقیقاتیه که در اون ، محققین امنیتی در نرم افزارهای مختلف، آسیب پذیری های مختلفی رو کشف و گزارش میکنن. بدون این تحقیقات، فقط مجرمین سایبری آسیب پذیری هارو کشف میکنن و بنابراین میتونن بی سروصدا و بدون محدودیت از این جامعه ی انلاین سوء استفاده کنن. محققین امنیتی مانند یه خط نازک، بین مجرمین و قربانیان هستن و میتونن این مرز رو پر کنن.

با توجه به محبوبیت بالای وردپرس در فضای آنلاین، میشه از محققین امنیتی برای امن تر کردن اکوسیستم وردپرس هم استفاده کرد. بر همین اساس Wordfence یه برنامه ی باگ بانتی ایجاد کرده تا همه ی محققین امنیتی دنیا ، بتونن با مشارکت در این برنامه، علاوه بر اینکه این اکوسیستم رو امنتر میکنن، بتونن به ازای گزارش آسیب پذیری، مبلغی رو بعنوان بانتی دریافت کنن.

آسیب پذیریهایی که در این برنامه ثبت میکنید، بعد از تریاژ بصورت محرمانه به توسعه دهنده گزارش میشن، توسعه دهنده یه اصلاحیه برای اون منتشر میکنه و در نهایت آسیب پذیری بعد از اصلاح در دیتابیس آسیب پذیریهای Wordfence قرار میگیره. این فرایند رو افشای مسئولانه هم میگن.

برای تمرین و بررسی آسیب پذیری های مختلف ، میتونید از پروژه ی وردپرس آسیب پذیر ما استفاده کنید. در این پروژه یسری پلاگین براساس گزارش آسیب پذیری ماهانه Wordfence ، جمع آوری و در یه وردپرس نصب شده. شما با دانلود این پروژه و نصب اون که بصورت بسته نصبی هم هستش، میتونید به چندین پلاگین آسیب پذیر وردپرس دسترسی داشته باشید و تمرین و تحقیق روشون انجام بدید. ( صفحه ی گیتهاب پروژه )

نکته اول اینکه برای شش ماهه اولی که این برنامه راه اندازی شده، 10 درصد جایزه بیشتر به هر گزارش میدن. (برنامه 9 نوامبر/18 آبان شروع شده)

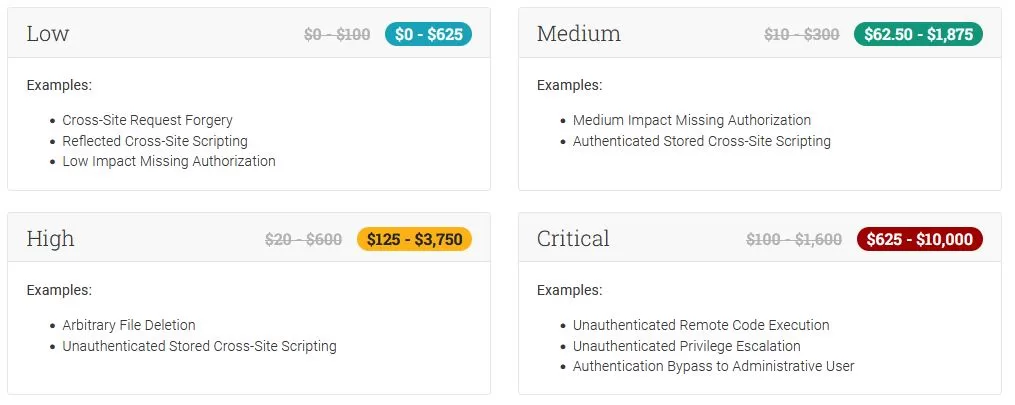

میزان بانتی که میدن براساس تعداد نصب فعال ، بحرانی بودن آسیب پذیری، سهولت اکسپلویت کردن و نوع آسیب پذیری مشخص میشه. بنابراین آسیب پذیریهای خاصی که شدت بحرانی دارن بیشترین بانتی رو دارن و آسیب پذیریهای رایجی مانند XSS بعد از فرایند احراهویت و اکسپلویت هایی با قابلیت اکسپلویت پایین و شدت پایین مانند CSRF ، بانتی کمتری رو میگیرن. هدف از این کار هم اینه که محققا روی مناطق مهمی متمرکز بشن که تاثیر زیادی روی امنیت جامعه ی آنلاین بزاره.

شکل زیر نمونه هایی از میزان بانتی رو نشون میده.

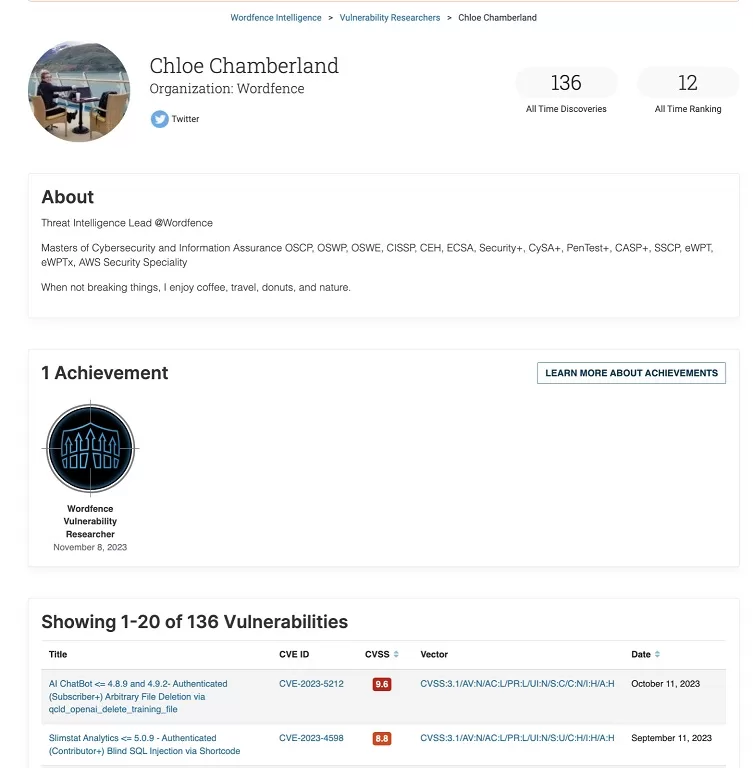

از ویژگی های این برنامه اینه که ، محققا یه پروفایل برای خودشون ایجاد میکنن که میتونن آدرس شبکه های اجتماعی خودشون، دستآوردهایی که بدست آوردن و … در اون ثبت کنن.

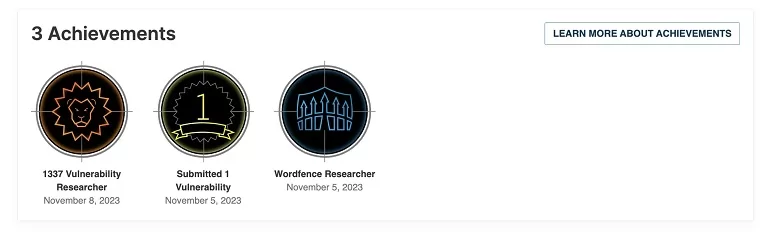

همچنین برای تشویق بیشتر، بعنوان دستآورد، یسری نشان در نظر گرفتن که با رسیدن به اون دستآوردها، اون نشانهارو میگیرید.

نحوه ی پرداخت بانتی ها :

همه ی پلاگینها و تم هایی که بیش از 50 هزار نصب فعال دارن، شامل بانتی میشه و آسیب پذیری در این پلاگینها توسط همه ی محققین امنیتی قابل ثبت و واجدشرایط بانتی هستش.

اگه به نشان 1337 برسید، شما میتونید روی پلاگینها و تم هایی که بیش از 1000 نصب فعال دارن هم کار کنید. برای اینکه به این درجه از عرفان برسید باید یسری آسیب پذیری بحرانی و جالب ثبت کنید، همچنین گزارشاتی هم که ارسال میکنید ، بصورت کامل مستند و با کیفیت باشه.

یه نکته دیگه اینکه همه محققین تنها 5 گزارش در وضعیت pending میتونن داشته باشن و البته برای محققین 1337 این مقدار برابر 30 گزارش هستش. البته میتونید گزارشهارو در وضعیتی که 5 گزارش تو حالت pending دارید هم ارسال کنید، یعنی گزارش 6و 7 و … ، اما برا اینا بانتی نمیدن. باید منتظر بشید تا گزارشها از وضعیت pending خارج بشن تا بتونید گزارش پولساز ثبت کنید. بنابراین اولویت رو روی گزارش های با شدت بالا بزارید.

فرم ارسال این فرم هستش، فقط اگه بانتی بخوایید ، باید تو پلتفرم ثبت نام و احرازهویت کنید، در غیر این صورت، اجرکم عندلله یه CVE دریافت میکنید.

نحوه ی پرداخت بانتی رو هم که بالا اشاره کردیم، آسیب پدیریهای با شدت بالا بیشتر بانتی میگیرن. برای اینکه یه برآوردی داشته باشید، چند تا مثال زده :

- برای Unauthenticated Arbitrary File Upload ، اجرای کد از راه دور ، افزایش امتیاز به ادمین ، بروزرسانی گزینه های دلخواه در یه پلاگین یا تم با بیش از یک میلیون نصب فعال ، 1600 دلار بانتی میدن.

- برای Unauthenticated Arbitrary File Deletion روی پلاگین یا تم با یک میلیون نصب فعال ، البته با فرض اینکه بشه wp-config.php رو بسادگی حذفش کرد، مبلغ 1060 دلار بانتی میدن.

- برای Unauthenticated SQL Injection روی پلاگین یا تم با بیش از یک میلیون نصب فعال ، 800 دلار بانتی میدن.

- برای Unauthenticated XSS روی پلاگین و تم با بیش از یک میلیون نصب فعال ، 320 دلار بانتی میدن.

- برای آسیب پذیری CSRF روی پلاگین و تم با بیش از یک میلیون نصب فعال و اینکه شدت قابل توجهی داشته باشه، 80 دلار بانتی میدن.

در خصوص بانتی های بالا، برای نصب های پایینتر ، مبلغ کمی داده میشه، همچنین اگه اکسپلویت کردن پیچیدگی بالایی داشته باشه، بازم بانتی کم میشه.

آسیب پذیریهایی که نیاز به امتیاز بالا دارن، Editor یا Administrator ، واجد شرایط نیستن.

اگه محققی گزارش فیک بفرسته، کیفیت گزارشهاش پایین باشه، ممکنه از دریافت بانتی محروم بشه، بنابراین حتما شرایط و ضوابط رو بصورت کامل بخونید تا زحماتتون سوخت نشه.

همونطور که بالا هم اشاره شد، برای ارسال گزارشات در بازه 6 ماهه اول برنامه، بطور خودکار سیستم 10 درصد، بانتی بیشتر میزنه. اما جوایز اضافی در این سیستم به این صورت هستن:

- اگه بتونید، روی یه محصول ، چندین آسیب پذیری رو برای اینکه شدت آسیب پذیری بیشتر بشه، زنجیر کنید، 15 درصد بانتی بیشتر میگیرید.

- اگه بتونید یه آسیب پذیری گزارش کنید که قبلا چنین موردی نبوده، یا یه روش خلاقانه برای دور زدن مکانیسمی کشف کنید که منجر به آسیب پذیری با شدت بحرانی بشه، 10 درصد بانتی بیشتر میگیرید.

- اگه گزارش طلایی بنویسید یعنی هم آسیب پذیری رو کامل مستند کنید و هم بتونید بازتولید آسیب پذیری رو ساده کنید، 10 درصد بانتی بیشتر میگیرید.

- اگه به وضعیت 1337 Wordfence Vulnerability Researcher برسید، برای هر گزارش 5 درصد بانتی بیشتر میگیرید.

- اگه یه آسیب پذیری پیدا کنید که روی 10 محصول تاثیر بزاره، 10 درصد بانتی بیشتر میگیرید.

- اگه به آسیب پذیری پیدا کنید که روی 5 عمکلرد تاثیر بزاره مثلا missing authorization ، پنج درصد بانتی بیشتر میگیرید.

- اگه محققی افشای مسئولانه رو خودش مدیریت کنه، 5 درصد بانتی بیشتر میدن.

- اگه محققی بتونه یه زیرودی رو گزارش کنه که قبل از افشا و اصلاح، در حال اکسپلویت شدن هستش، 15 درصد بانتی بیشتر میگیره. البته باید شواهد درست و محکمه پسندی ارائه بدید.

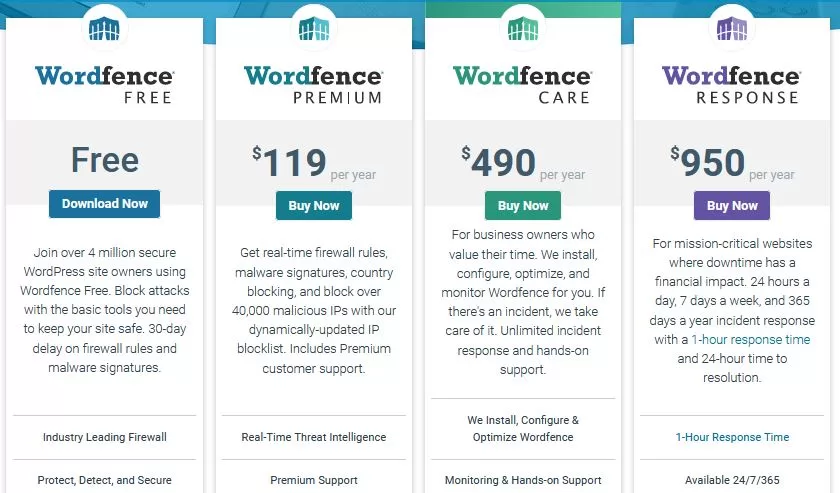

یکی از محصولاتی که خود Wordfence داره، پلاگین امنیتیشون هست که قابلیت فایروال ، اسکن بدافزار و امنیت بخش لاگین رو فراهم میکنه و برای این کارها از هوش مصنوعی هم استفاده میکنه. قطعا گزارشاتی که ثبت میکنید، روی بهبود عملکرد این پلاگین هم تاثیر میزاره.

در نهایت اینکه اگه در این برنامه باگ بانتی میخوایید شرکت کنید، خودتون قوانین و شرایط رو بخونید، چون ممکنه نسبت به این پست تغییراتی بدن.

نکته بعدی هم اینکه، علاوه بر Wordfence ، یه برنامه ی باگ بانتی برای اکوسیستم وردپرس هم توسط PatchStack برگزار میشه که علاقه مند بودید اونم چک کنید. تو اون برنامه حداکثر 2000 دلار بانتی در ماه میتونید کسب کنید.

پربرکت باشید ❤️