این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم.

این هفته 14 آسیب پذیری مهم، بین 17 تا 23 فوریه / 28 بهمن تا 4 اسفند، در پلتفرم ZDI منتشر شده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه و مثله پلتفرم باگ بانتی هکروان هستش که میتونید اونجا عضو بشید و آسیب پذیری و اکسپلویتتون رو ارائه بدید. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

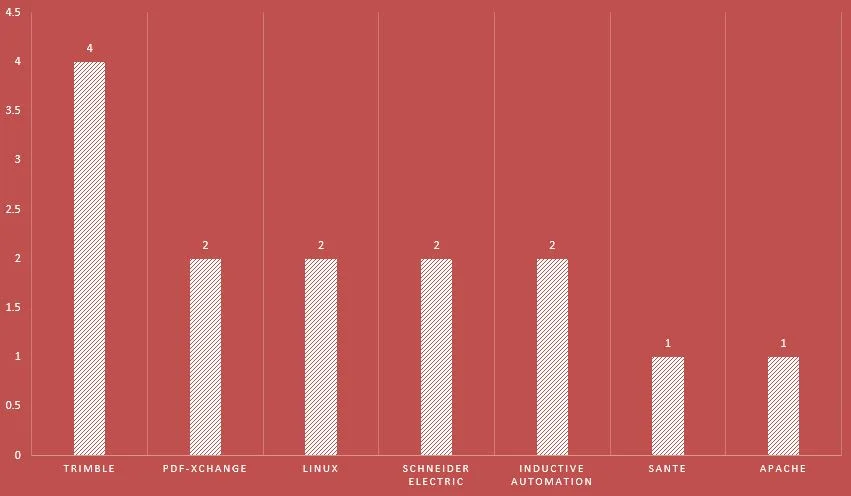

این هفته 7 کمپانی داشتیم که محصول آسیب پذیر داشتن. در صدر این لیست Trimble قرار داشت با 4 آسیب پذیری که محصول آسیب پذیرشون هم SketchUp هستش. این برنامه یه ابزار سه بعدی سازی هستش و در معماری، راه و ساختمان، مکانیک و طراحی بازی های رایانه ای کاربرد داره.

در رتبه دوم هم شرکتهای زیر قرار دارن:

- PDF-Xchange با دو آسیب پذیری در برنامه پی دی اف خوان PDF-XChange Editor

- Linux با دو آسیب پذیری در کرنلش.

- Schneider Electric با دو آسیب پذیری در EcoStruxure IT Gateway که یکی از مولفه های کلیدی EcoStruxure IT هستش، که برای نظارت، مدیریت و کنترل جامع زیرساخت یک دیتاسنتر ازش استفاده میشه.

- Inductive Automation با دو آسیب پذیری در Ignition . خود کمپانی Inductive Automation ارائه دهنده نرم افزار اسکادا (SCADA) و راه حل های اتوماسیون صنعتی هستش. Ignition یه بستر نرم افزاری یکپارچه برای سیستم اسکادا هستش و کارهای مختلفی مانند هشدار دادن، ارائه گزارش ، اسکریپت نویسی ، کنترل وضعیت Real-Time و … رو ارائه میده.

در رتبه سوم هم کمپانی های زیر قرار گرفتن:

- Sante با یک آسیب پذیری در PACS Server ، که یک نرم افزار برای ذخیره سازی، آرشیو، مدیریت، نمایش و رایت تصاویر پزشکی هستش.

- Apache با یک آسیب پذیری در OFBiz ، که مجموعه ای از برنامه های کاربردی سازمانی رو ارائه میده که بسیاری از فرآیندهای تجاری یک شرکت رو یکپارچه و خودکار میکنه.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

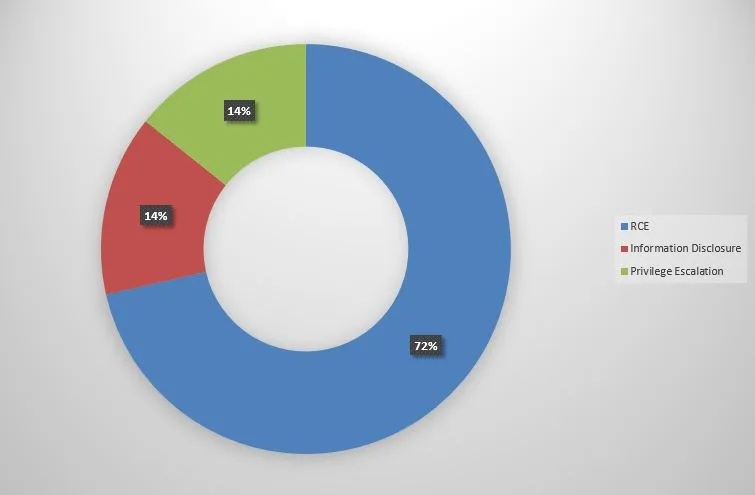

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 10

- افزایش امتیاز : 2

- افشای اطلاعات: 2

- دور زدن مکانیسم احراز هویت : 0

- منع سرویس : 0

در نهایت 14 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2024-27327 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای PDF هستش. |

| CVE-2024-27323 | 7.5 | PDF-XChange | PDF-XChange Editor | Improper Certificate Validation | مهاجم مجاور شبکه امکان اجرای کد دلخواه ، بدون تعامل کاربر داره. آسیب پذیری در عملکرد بروزرسانی رخ میده. |

| CVE-2024-26592 | 9.0 | Linux | Kernel | Race Condition | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز کرنل داره. فقط سیستم هایی تحت تاثیر آسیب پذیری هستن که ksmbd روشون فعال باشه. آسیب پذیری در مدیریت اتصال و قطع اتصال TCP هستش. |

| CVE-2024-26594 | 9.3 | Linux | Kernel | Out-Of-Bounds Read | مهاجم راه دور و بدون احرازهویت امکان افشای اطلاعات حساس داره. فقط سیستم هایی تحت تاثیر آسیب پذیری هستن که ksmbd روشون فعال باشه. آسیب پذیری در مدیریت توکن های SMB2 Mech هستش. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه، میتونه کد دلخواه اجرا کنه. |

| CVE-2024-1863 | 9.8 | Sante | PACS Server | SQL Injection | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد با امتیاز NETWORK SERVICE رو داره. آسیب پذیری در مدیریت درخواست های HTTP روی پورت 3000 و موقع تجزیه ی پارامتر token رخ میده. |

| CVE-2024-0865 | 7.8 | Schneider Electric | EcoStruxure IT Gateway | Hard-Coded Credentials | مهاجم محلی امکان افزایش امتیاز و اجرای کد دلخواه با امتیاز NETWORK SERVICE رو داره. آسیب پذیری در installer هستش. |

| CVE-2024-0865 | 7.0 | Schneider Electric | EcoStruxure IT Gateway | Hard-Coded Credentials | مهاجم محلی امکان افزایش امتیاز و اجرای کد دلخواه با امتیاز NETWORK SERVICE رو داره. آسیب پذیری در installer هستش. |

| ZDI-24-190 | 7.8 | Trimble | SketchUp | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یک فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| ZDI-24-188 | 7.8 | Trimble | SketchUp | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یک فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| ZDI-24-187 | 7.8 | Trimble | SketchUp | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یک فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| ZDI-24-186 | 7.8 | Trimble | SketchUp | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یک فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| CVE-2023-50233 | 8.8 | Inductive Automation | Ignition | Directory Traversal | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون قربانی باید به سرور مخرب مهاجم وصل بشه. آسیب پذیری در متد getJavaExecutable هستش. |

| CVE-2023-50232 | 8.8 | Inductive Automation | Ignition | Argument Injection | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون قربانی باید به سرور مخرب مهاجم وصل بشه. آسیب پذیری در متد getParams هستش. |

| CVE-2024-23946 | 5.3 | Apache | OFBiz | Information Disclosure | مهاجم راه دور و بدون احرازهویت امکان افشای اطلاعات حساس رو داره. آسیب پذیری در متد createRegister رخ میده. علت آسیب پذیری هم اینه که یه پیام خطایی رو منتشر میکنه که داخلش اطلاعات حساس هستش. اطلاعات حساسی هم که افشاء میکنه، یسری مسیر داخلی هستش. |

عالی مرسی واقعا