این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. البته با توجه به اینکه هفته پیش تنها چند آسیب پذیری منتشر شده بود، در گزارش این هفته، آسیب پذیری های دو هفته رو پوشش دادیم. این پلتفرم 34 آسیب پذیری مهم رو بین ، 2 تا 15 دسامبر / 11 تا 24 آذر منتشر کرده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

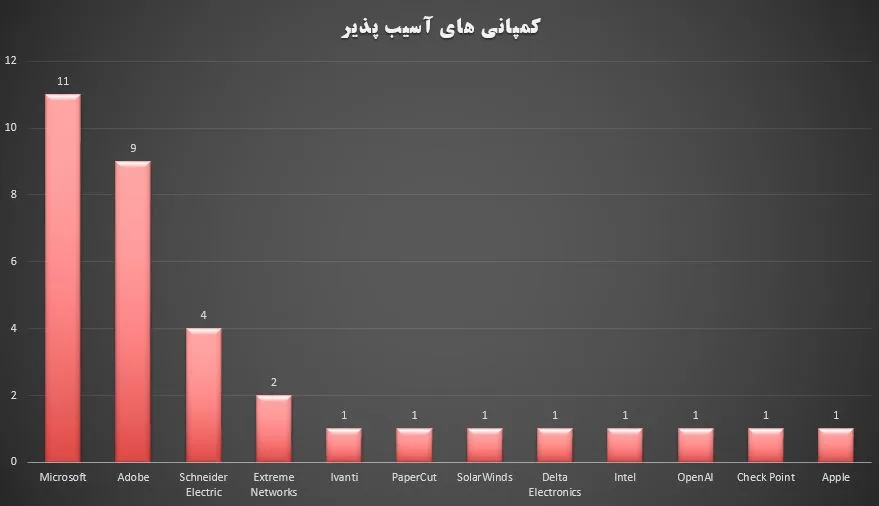

این هفته 12 کمپانی آسیب پذیر داشتیم که در بینشون مایکروسافت با 11 آسیب پذیری در صدر جدول بود. عمده آسیب پذیری ها روی محصولات آفیس بود اما Skype و Teams هم آسیب پذیری داشتن.

دومین کمپانی Adobe با 9 آسیب پذیری که برای محصولات Acrobat Reader DC و After Effects و Illustrator هستش.

سومین کمپانی Schneider Electric هستش با 4 آسیب پذیری که برای محصولات EcoStruxure Power Monitoring Expert (یه محصول که در تاسیسات مرتبط با انرژی و حیاتی برای به حداکثر رسوندن زمان کار و کارایی طراحی شده) ، C-Bus Toolkit (یه ابزار کاربردی برای پیکربندی شبکه C-Bus و توسعه ی راه حلهای مشتریها ، که از طریق کامپیوتر قابل دسترس هستش) ، APC Easy UPS Online (یه UPS همه کاره که امکان کنترل برق بطور مطمئن رو فراهم میکنه.) هستش.

در بین آسیب پذیری های این هفته، دو آسیب پذیری زیرودی هم داریم که یکیش برای اینتل هست با شناسه CVE-2023-50197 و یکی هم برای OpenAI هست که فعلا شناسه نگرفته و با شناسه پلتفرم ZDI-23-1772 مشخص شده.

نمودار زیر همه ی کمپانی های آسیب پذیر این هفته رو نشون میده :

نوع آسیب پذیری هایی که این هفته در محصولات کشف شدن :

- اجرای کد : 25

- افزایش امتیاز : 8

- منع سرویس :1

آسیب پذیری ZDI-23-1770 در Visio توسط آقای حسین لطفی و آسیب پذیری CVE-2023-5391 در EcoStruxure Power Monitoring Expert توسط سینا خیرخواه گزارش شده.

در نهایت 34 آسیب پذیری که بررسی کردیم :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-41726 | 7.8 | Ivanti | Avalanche | Incorrect Default Permissions | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در نصب کننده برنامه هستش که پرمیشن درستی به فولدرها نمیده. |

| CVE-2023-6006 | 7.0 | PaperCut | NG | Uncontrolled Search Path Element | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در پروسس pc-pdl-to-image هستش که یه فایل اجرایی رو از یه جای غیرامن لوود میکنه. |

| CVE-2023-5402 | 9.8 | Schneider Electric | C-Bus Toolkit | Exposed Dangerous Method | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز NETWORK SERVICE داره. آسیب پذیری در دستور TransferCommand هستش. |

| CVE-2023-5399 | 9.8 | Schneider Electric | C-Bus Toolkit | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز NETWORK SERVICE داره. آسیب پذیری در دستور FileCommand هستش. |

| CVE-2023-5391 | 9.8 | Schneider Electric | EcoStruxure Power Monitoring Expert | Deserialization of Untrusted Data | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز LOCAL SERVICE داره. آسیب پذیری در دستور GetFilteredSinkProvider هستش. آسیب پذیری توسط سینا خیرخواه گزارش شده. |

| CVE-2023-6407 | 5.3 | Schneider Electric | APC Easy UPS Online | Directory Traversal | مهاجم محلی امکان DoS داره. آسیب پذیری در متد deletePdfReportFile هستش. |

| CVE-2023-5944 | 7.8 | Delta Electronics | DOPSoft | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کار هستش چون باید یه صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه فایلهای DPA هستش. |

| CVE-2023-36804 | 8.8 | Microsoft | Windows | Use-After-Free | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در درایور win32kfull هستش. |

| CVE-2023-33146 | 7.8 | Microsoft | Excel | Memory Corruption | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| CVE-2023-33146 | 7.8 | Microsoft | Excel | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| CVE-2023-33146 | 7.8 | Microsoft | Excel | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| CVE-2023-33146 | 7.8 | Microsoft | Excel | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| ZDI-23-1786 | 7.8 | Microsoft | Word | Memory Corruption | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| ZDI-23-1785 | 7.8 | Microsoft | Office | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| CVE-2023-48632 | 7.8 | Adobe | After Effects | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای AEP هستش. |

| CVE-2023-48634 | 7.8 | Adobe | After Effects | Memory Corruption | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای AEP هستش. |

| CVE-2023-47074 | 7.8 | Adobe | Illustrator | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای JP2 هستش. |

| CVE-2023-47075 | 7.8 | Adobe | Illustrator | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای JP2 هستش. |

| CVE-2023-50197 | 7.8 | Intel | Driver & Support Assistant | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری زیرودی و در سرویس DSA هستش. مهاجم با ایجاد یه symbolic link میتونه فایل دلخواه ایجاد کنه. |

| ZDI-23-1772 | 6.5 | OpenAI | ChatGPT | Improper Input Validation | مهاجم راه دور و احرازهویت شده امکان دور زدن محدودیتهای خط مشی داره. آسیب پذیری زیردی و در رابط ChatGPT-Vision Data هستش. مهاجم میتونه محدودیتهای خط مشی مدل رو دور بزنه و متن تولید شده در خصوص یه موضوع در یه تصویر رو بدست بیاره. |

| ZDI-23-1770 | 7.8 | Microsoft | Visio | Memory Corruption | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای EMF هستش. این آسیب پذیری توسط حسین لطفی گزارش شده. |

| ZDI-23-1769 | 8.8 | Microsoft | Skype | XSS | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش URLهای مشاهده شده هستش. |

| ZDI-23-1768 | 7.8 | Microsoft | Word | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای SKP هستش. |

| ZDI-23-1767 | 7.1 | Microsoft | Teams | Privilege Escalation | مهاجم راه دور امکان افزایش امتیاز داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در مولفه ی Isolated Webview هستش. |

| CVE-2023-46271 | 8.8 | Extreme Networks | AP410C | Missing Authentication | مهاجم مجاور شبکه و بدون احرازهویت امکان دسترسی به عملکردهای حیاتی روتر رو داره. آسیب پذیری در سرویس ah_webui هستش که بطور پیش فرض روی پورت TCP/3009 فعاله. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه، امکان اجرای کد با امتیاز ROOT داره. |

| CVE-2023-46272 | 8.8 | Extreme Networks | HiveOS | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز ROOT داره. آسیب پذیری در سرویس ah_auth هستش که بطور پیش فرض روی پورت UDP/3001 فعاله. |

| CVE-2023-28134 | 7.8 | Check Point | ZoneAlarm Extreme Security | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در سرویس Remediation هستش. مهاجم با ایجاد یه symbolic link امکان تغییر DACL یه فولدر داره. |

| CVE-2023-42826 | 7.8 | Apple | macOS | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل با کتابخونه Hydra هستش، اما ممکنه بردار حمله متفاوت باشه. آسیب پذیری هم که در کتابخونه ی Hydra هستش. |

| CVE-2023-40056 | 8.8 | SolarWinds | Orion Platform | SQL Injection | مهاجم راه دور و احراز هویت شده، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در کلاس VimChartInfo هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فونت های تعبیه شده هستش. |