در سری پست های “بررسی هفتگی آسیب پذیری های منتشر شده در ZDI” ، به بررسی 18 آسیب پذیری منتشر شده، بین 13 تا 20 جولای/ 23 تا 29 تیر در پلتفرم ZDI پرداختیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری فعالیت داره. بطور کلی این پلتفرم بعنوان یک واسط در حوزه زیرودی ، عمل میکنه . برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب کار میکنه، آسیب پذیری هایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

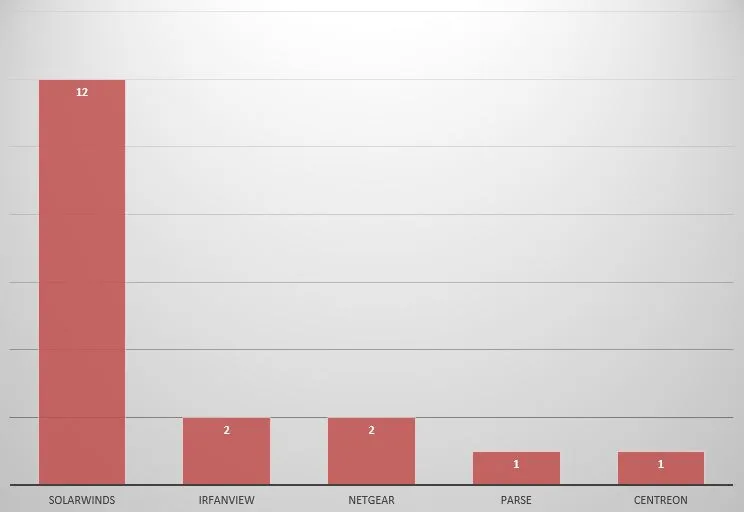

این هفته 5 کمپانی داشتیم که محصول آسیب پذیر داشتن و کمپانی SolarWinds با 12 آسیب پذیری در صدر بود. محصول آسیب پذیر این کمپانی Access Rights Manager هستش، که ابزاری برای مدیریت و کنترل دسترسی به منابع شبکه در سازمان هاست. با توجه به اینکه SolarWinds در سال 2020 توسط هکرهای روسی هک و ازش برای حملات زنجیره تامین استفاده شده بود، اغلب آسیب پذیریهایی که ازش منتشر میشه، پر سر و صداست.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

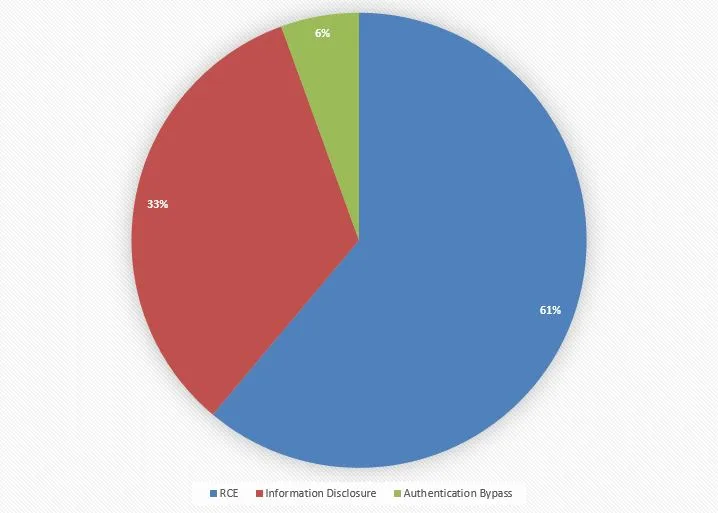

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 11

- افشای اطلاعات: 6

- دور زدن احراز هویت: 1

در نهایت 18 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2024-23475 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان خوندن و حذف فایل دلخواه با امتیاز یک کاربر دامنه با امتیاز بالا رو داره. آسیب پذیری در متد AddReportResult هستش. |

| CVE-2024-23472 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان خوندن و حذف فایل دلخواه با امتیاز یک کاربر دامنه با امتیاز بالا رو داره. آسیب پذیری در متد AddGeneratedReport هستش. |

| CVE-2024-23474 | 8.6 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان حذف فایل دلخواه و افشای اطلاعات حساس با امتیاز یک کاربر دامنه با امتیاز بالا رو داره. آسیب پذیری در متد deleteTransferFile هستش. |

| CVE-2024-23468 | 8.6 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان حذف فایل دلخواه و افشای اطلاعات حساس با امتیاز یک کاربر دامنه با امتیاز بالا رو داره. آسیب پذیری در متد deleteTransferFile هستش. |

| CVE-2024-23469 | 10 | SolarWinds | Access Rights Manager | Exposed Dangerous Method | مهاجم راه دور و بدون احراز هویت امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد EndUpdate هستش. |

| CVE-2024-23470 | 10 | SolarWinds | Access Rights Manager | Exposed Dangerous Method | مهاجم راه دور و بدون احراز هویت امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در کلاس UserScriptHumster هستش. |

| CVE-2024-23471 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احراز هویت امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد CreateFile هستش. |

| CVE-2024-23467 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احراز هویت امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد ExpandZipFile هستش. |

| CVE-2024-23466 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احراز هویت امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد Connect هستش. |

| CVE-2024-23465 | 9.0 | SolarWinds | Access Rights Manager | Exposed Dangerous Method | مهاجم راه دور امکان دور زدن احرازهویت اکتیو دایرکتوری رو داره. آسیب پذیری در کلاس ChangeHumster هستش. |

| CVE-2024-28074 | 10 | SolarWinds | Access Rights Manager | Deserialization of Untrusted Data | مهاجم راه دور و بدون احراز هویت امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد createGlobalServerChannelInternal هستش. |

| CVE-2024-28992 | 8.6 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان حذف فایل دلخواه و افشای اطلاعات حساس با امتیاز یک کاربر دامنه با امتیاز بالا رو داره. آسیب پذیری در متد deleteTransferFile هستش. |

| CVE-2024-6812 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای WSQ هستش. |

| CVE-2024-6811 | 7.8 | IrfanView | IrfanView | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای WSQ هستش. |

| CVE-2024-6813 | 8.8 | NETGEAR | ProSAFE Network Management System | SQL Injection | مهاجم راه دور و احرازهویت شده امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد getSortString هستش. |

| CVE-2024-6814 | 8.8 | NETGEAR | ProSAFE Network Management System | SQL Injection | مهاجم راه دور و احرازهویت شده امکان اجرای کد دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد getFilterString هستش. |

| CVE-2024-27298 | 8.6 | Parse | Server | SQL Injection | مهاجم راه دور و بدون احراز هویت امکان افشای اطلاعات حساس مثله اعتبارنامه ها رو داره. آسیب پذیری در متد literalizeRegexPart هستش. |

| CVE-2024-39841 | 8.8 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز کاربر آپاچی رو داره. آسیب پذیری در تابع testServiceExistence هستش. |