اولین پست از سری پست های “بررسی هفتگی آسیب پذیری های منتشر شده در ZDI” ، در سال 1403 رو با بررسی 54 آسیب پذیری مهم، بین 23 تا 29 مارس / 4 تا 10 فروردین شروع میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه . برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

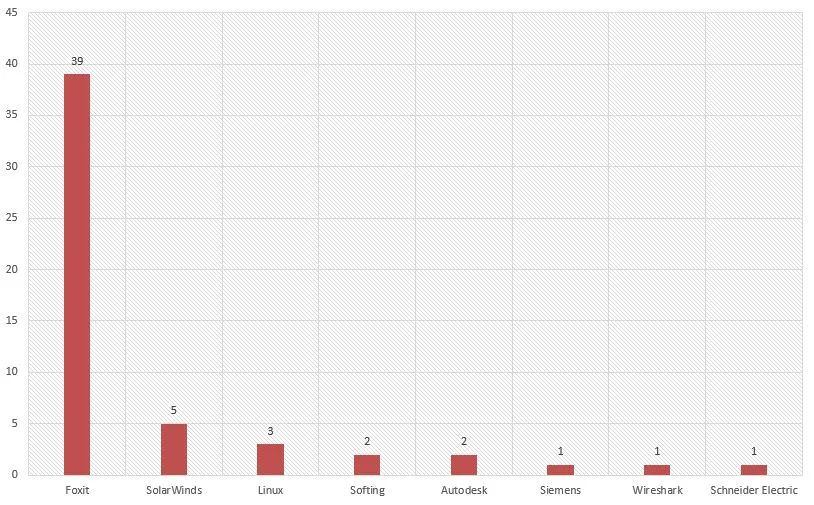

این هفته 8 کمپانی داشتیم که محصول آسیب پذیر داشتن:

- در صدر این لیست کمپانی Foxit قرار داره، با 39 آسیب پذیری در PDF Reader

- در رتبه دوم SolarWinds قرار داره با 5 آسیب پذیری در محصول Access Rights Manager که ابزاری برای مدیریت و کنترل دسترسی به منابع شبکه در سازمان هاست. از این 5 تا دو تاش امتیاز 10 دارن و دو تاش 9.9 و یکی هم 9 که نشون دهنده ی آسیب پذیریهای با شدت بالاست.

- در رتبه سوم لینوکس قرار داره با سه آسیب پذیری در کرنلش.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

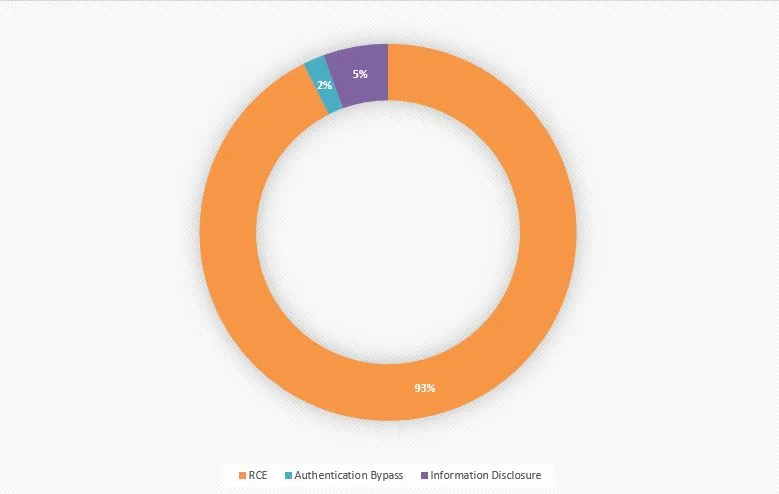

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 50

- افزایش امتیاز : 0

- افشای اطلاعات: 3

- دور زدن مکانیسم احراز هویت : 1

- منع سرویس : 0

در نهایت 54 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2024-27907 | 7.8 | Siemens | Simcenter Femap | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2023-6175 | 7.8 | Wireshark | Wireshark | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای پکت ذخیره شده در فرمت NetScreen رخ میده. |

| CVE-2024-2229 | 7.8 | Schneider Electric | EcoStruxure Power Design – Ecodial | Deserialization of Untrusted Data | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در کلاس BinSerializer هستش و توسط سیناخیرخواه گزارش شده. |

| CVE-2024-0860 | 8.0 | Softing | edgeConnector Siemens | Authentication Bypass | مهاجم مجاور شبکه و بدون احرازهویت، امکان دور زدن احرازهویت به system داره. آسیب پذیری در کنسول وب هستش که بصورت پیش فرض روی پورت TCP:8099 در حال شنود هستش. |

| CVE-2023-38126 | 7.2 | Softing | edgeConnector Siemens | Directory Traversal | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز root در application container داره. اگه مهاجم مجاور شبکه باشه، مکانیسم احرازهویت قابل دور زدنه. آسیب پذیری در کنسول وب هستش که بصورت پیش فرض روی پورت TCP:8099 در حال شنود هستش. |

| CVE-2024-23479 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در متد OpenFileStreamLocal هستش. |

| CVE-2023-40057 | 9.9 | SolarWinds | Access Rights Manager | Deserialization of Untrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز SYSTEM داره.البته فرایند احرازهویت هم قابل دور زدن هستش. آسیب پذیری در کلاس JsonSerializationHelper هستش. |

| CVE-2024-23476 | 10 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در متد OpenFile هستش. |

| CVE-2024-23477 | 9.0 | SolarWinds | Access Rights Manager | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در متد openServerFileStream هستش. |

| CVE-2024-23478 | 9.9 | SolarWinds | Access Rights Manager | Deserialization of Untrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز service account داره. آسیب پذیری در متد JsonSerializationBinder هستش. |

| CVE-2024-30371 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30367 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30366 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30365 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30360 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30362 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای PDF رخ میده. |

| CVE-2024-30361 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30355 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30352 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30353 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30354 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30357 | 7.8 | Foxit | PDF Reader | Type Confusion | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Annotation در AcroForms رخ میده. |

| CVE-2024-30358 | 7.8 | Foxit | PDF Reader | User-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30359 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای 3D در AcroForms رخ میده. |

| CVE-2024-30351 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30348 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای U3D رخ میده. |

| CVE-2024-30349 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای U3D رخ میده. |

| CVE-2024-30346 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30345 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30342 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Annotation رخ میده. |

| CVE-2024-30344 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30338 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Doc رخ میده. |

| CVE-2024-30337 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30339 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2024-30343 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Annotation رخ میده. |

| CVE-2024-30341 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Doc رخ میده. |

| CVE-2024-30325 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30326 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC رخ میده. |

| CVE-2024-30328 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30327 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای template رخ میده. |

| CVE-2024-30330 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30331 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30333 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC رخ میده. |

| CVE-2024-30334 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC رخ میده. |

| CVE-2024-30332 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC رخ میده. |

| CVE-2024-30336 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC در AcroForms رخ میده. |

| CVE-2024-30324 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای DOC رخ میده. |

| CVE-2024-30323 | 7.8 | Foxit | PDF Reader | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای template رخ میده. |

| CVE-2024-30322 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو باز کنه. آسیب پذیری در مدیریت AcroForms رخ میده. |

| CVE-2023-52628 | 7.3 | Linux | Kernel | Stack Buffer Overflow | مهاجم محلی امکان افشای اطلاعات حساس داره. مهاجم میتونه با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه، امکان اجرای کد با امتیاز کرنل داره. آسیب پذیری در تابع nft_exthdr_ipv6_eval رخ میده. |

| CVE-2023-52628 | 7.3 | Linux | Kernel | Stack Buffer Overflow | مهاجم محلی امکان افشای اطلاعات حساس داره. مهاجم میتونه با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه، امکان اجرای کد با امتیاز کرنل داره. آسیب پذیری در تابع nft_exthdr_tcp_eval رخ میده. |

| CVE-2023-52628 | 7.3 | Linux | Kernel | Stack Buffer Overflow | مهاجم محلی امکان افشای اطلاعات حساس داره. مهاجم میتونه با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه، امکان اجرای کد با امتیاز کرنل داره. آسیب پذیری در تابع nft_exthdr_sctp_eval رخ میده. |

| CVE-2024-23138 | 7.8 | Autodesk | DWG TrueView | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای DWG رخ میده. |

| CVE-2024-23139 | 7.8 | Autodesk | FBX Review | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه ی مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای ABC رخ میده. |