این هفته هم به روال هفته های قبل، به سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. این هفته 33 آسیب پذیری مهم بین ، 23 تا 29 سپتامبر ،1 تا 7 مهر ، رو بررسی کردیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه.

این پلتفرم به دلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

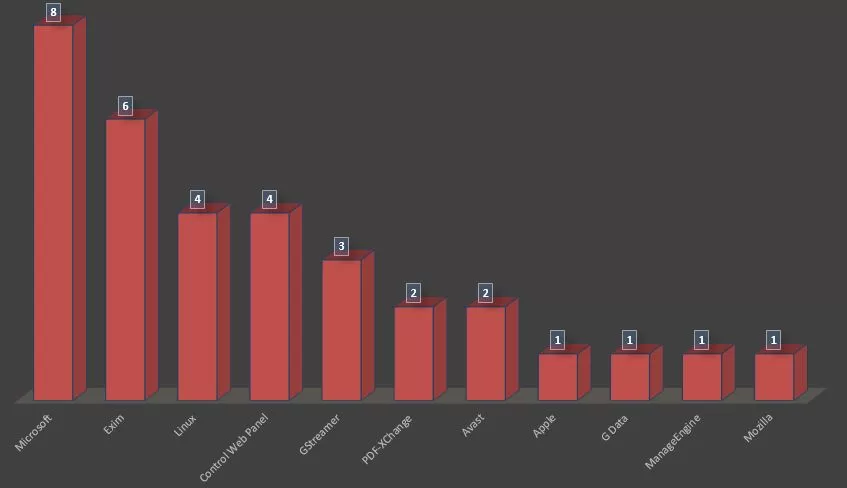

این هفته 11 کمپانی داشتیم که محصول آسیب پذیر داشتن ، که بینشون مایکروسافت با 8 آسیب پذیری در صدر بود که محصول آسیب پذیرش Visual Studio هست.

دومین کمپانی که محصول آسیب پذیر داشته ، EXIM هست که محصول آسیب پذیرشم Exim که یه نرمافزار متن باز جهت ارسال/دریافت ایمیل در سیستم عامل های Linux/Unix هستش. در زمان نگارش این پست، با جستجو در شودان، 20,297 مورد سرور EXIM در ایران از طریق اینترنت در دسترس هستن. ( البته نتایج خام هستن و اینکه آسیب پذیری روی سرویس SMTP که بصورت پیش فرض روی پورت TCP/25 فعاله، رخ میده، بنابراین نتایج کاهش پیدا میکنه)

نمودار زیر کمپانی های آسیب پذیر این هفته رو نشون میده :

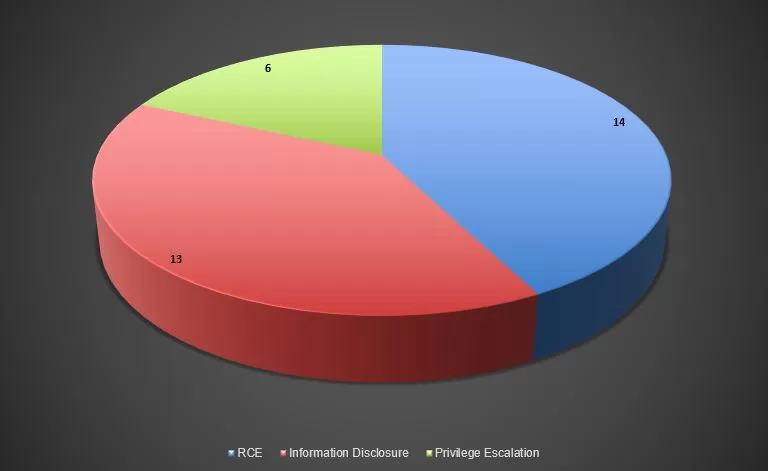

نوع آسیب پذیری هایی که این هفته بررسی کردیم :

- اجرای کد : 14

- افزایش امتیاز : 6

- افشای اطلاعات : 13

نکته ای که وجود داره از 33 مورد آسیب پذیری ، 12 موردش زیرودی هستش.

در نهایت 33 آسیب پذیری که بررسی کردیم :

| آسیب پذیری | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-38600 | 8.8 | Apple | Safari | Integer Underflow | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید صفحه یا فایل مخرب رو باز کنه. آسیبپذیری در پیاده سازی متد copyWithin هستش. |

| CVE-2023-42126 | 7.8 | G Data | Total Security | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در سرویس GDBackupSvc هستش. مهاجم با ایجاد یه symbolic link میتونه یه فایل با DACL مجاز بسازه. |

| CVE-2023-39193 | 3.2 | Linux | Kernel | Out-Of-Bounds Read | مهاجم محلی امکان افشای اطلاعات حساس رو داره. برای اکسپلویت نیازه که مهاجم امتیاز بالا برای اجرای کد داشته باشه. آسیب پذیری در Kernel XFRM و در پردازش فیلترهای وضعیت رخ میده. مهاجم میتونه با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه، افزایش امتیاز و اجرای کد با امتیاز کرنل انجام بده. |

| CVE-2023-39193 | 5.1 | Linux | Kernel | Out-Of-Bounds Read | مهاجم محلی امکان افشای اطلاعات حساس رو داره. برای اکسپلویت نیازه که مهاجم امتیاز بالا برای اجرای کد داشته باشه. آسیب پذیری در Kernel Netfilter Xtables و در تابع match_flags رخ میده. مهاجم میتونه با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه،اجرای کد با امتیاز کرنل انجام بده. |

| CVE-2023-39192 | 6.7 | Linux | Kernel | Out-Of-Bounds Read | مهاجم محلی امکان افشای اطلاعات حساس رو داره. برای اکسپلویت نیازه که مهاجم امتیاز بالا برای اجرای کد داشته باشه. آسیب پذیری در Kernel Netfilter Xtables و در تابع u32_match_it رخ میده. مهاجم میتونه با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه،اجرای کد با امتیاز کرنل انجام بده. |

| CVE-2023-39191 | 8.2 | Linux | Kernel | Improper Input Validation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز کرنل داره. برای اکسپلویت نیازه که مهاجم امتیاز بالا برای اجرای کد داشته باشه. آسیب پذیری در مدیریت برنامه های eBPF رخ میده. |

| CVE-2023-38743 | 7.2 | ManageEngine | ADManager Plus | Command Injection | مهاجم راه دور و احرازهویت شده امکام اجرای کد با امتیاز اکانت سرویس رو داره. آسیب پذیری در تابع installServiceWithCredentials هستش. |

| CVE-2023-42108 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست، چون باید صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه فایلهای EMF هستش. |

| CVE-2023-42111 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست، چون باید صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه فایلهای JPG هستش. |

| CVE-2023-42122 | 7.8 | Control Web Panel | Control Web Panel | Command Injection | مهاجم محلی امکان افزایش امتیاز و اجرای کد یا امتیاز root داره. آسیب پذیری در دستور wloggui و در پروسس cwpsrv هستش که به اینترفیس loopback گوش میده. آسیب پذیری زیرودی هست. |

| CVE-2023-42121 | 9.8 | Control Web Panel | Control Web Panel | Missing Authentication | مهاجم راه دور امکان دور زدن مکانیسم احرازهویت و اجرای کد با امتیاز کاربر معتبر CWP داره. آسیب پذیری در پیاده سازی مکانیسم احرازهویت در اینترفیس وب و زیرودی هستش. |

| CVE-2023-42120 | 8.8 | Control Web Panel | Control Web Panel | Command Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز root داره. آسیب پذیری در ماژول dns_zone_editor و زیرودی هستش. |

| CVE-2023-42123 | 8.8 | Control Web Panel | Control Web Panel | Command Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز root داره. آسیب پذیری در ماژول mysql_manager و زیرودی هستش. |

| CVE-2023-42124 | 7.8 | Avast | Premium Security | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در پیاده سازی ویژگی سندباکس هستش. مهاجم با ایجاد symbolic link میتونه arbitrary namespace object بسازه. آسیب پذیری زیرودی هستش. |

| CVE-2023-42123 | 5.3 | Avast | Premium Security | Incorrect Authorization | مهاجم محلی امکان افزایش امتیاز و اجرای کد خارج از سندباکس داره. آسیب پذیری در پیاده سازی ویژگی سندباکس و زیرودی هستش. |

| CVE-2023-42119 | 3.1 | Exim | Exim | Out-Of-Bounds Read | مهاجم مجاور شبکه و بدون احرازهویت امکان افشای اطلاعات حساس داره. آسیب پذیری در سرویس smtp هستش که بصورت پیشفرض روی پورت TCP/25 فعاله. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه امکان اجرای کد با امتیاز سرویس رو داره. آسیب پذیری زیرودی هستش. |

| CVE-2023-42118 | 7.5 | Exim | libspf2 | Integer Underflow | مهاجم مجاور شبکه و بدون احرازهویت، امکان اجرای کد با امتیاز اکانت سرویس داره. آسیب پذیری در تجزیه فایلهای SPF و زیرودی هستش. |

| CVE-2023-42117 | 8.1 | Exim | Exim | Improper Neutralization of Special Elements | مهاجم راه دور و بدون احرازهویت امکان اجرای کد داره. آسیب پذیری در سرویس smtp هستش که بصورت پیشفرض روی پورت TCP/25 فعاله. آسیب پذیری زیرودی هستش. |

| CVE-2023-42116 | 8.1 | Exim | Exim | Stack Buffer Overflow | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز اکانت سرویس داره. آسیب پذیری در مدیریت درخواستهای NTLM challenge و زیرودی هستش. |

| CVE-2023-42115 | 9.8 | Exim | Exim | Out-Of-Bounds Write | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز اکانت سرویس داره. آسیب پذیری در سرویس smtp هستش که بصورت پیشفرض روی پورت TCP/25 فعاله. آسیب پذیری زیرودی هستش. |

| CVE-2023-42114 | 3.7 | Exim | Exim | Out-Of-Bounds Read | مهاجم راه دور و بدون احرازهویت امکان افشای اطلاعات با امتیاز اکانت سرویس داره. آسیب پذیری در مدیریت درخواستهای NTLM challenge و زیرودی هستش. |

| ZDI-23-1467 | 5.4 | Mozilla | Firefox | Uninitialized Variable | مهاجم راه دور امکان اجرای کد دلخواه داره. آسیب پذیری در پیاده سازی تبدیل boolean در موتور JIT هستش. آسیبپذیری توسط حسین لطفی کشف شده. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Heap Buffer Overflow | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Heap Buffer Overflow | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای FBX هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2022-35825 | 7.8 | Microsoft | Visual Studio | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. آسیب پذیری در تجزیه فایلهای DAE هستش. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید فایل یا صفحه مخرب باز کنه. مهاجم با زنجیره کردن این آسیب پذیری با آسیب پذیری های دیگه میتونه کد دلخواه اجرا کنه. |

| CVE-2023-40476 | 8.8 | GStreamer | GStreamer | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت تعامل با این کتابخونه نیازه اما ممکنه بردارهای حمله متفاوت باشه. آسیب پذیری در تجزیه فایلهای ویدیویی انکد شده با H265 هستش. |

| CVE-2023-40475 | 8.8 | GStreamer | GStreamer | Integer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت تعامل با این کتابخونه نیازه اما ممکنه بردارهای حمله متفاوت باشه. آسیب پذیری در تجزیه فایلهای ویدیویی MXF هستش. |

| CVE-2023-40474 | 8.8 | GStreamer | GStreamer | Integer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت تعامل با این کتابخونه نیازه اما ممکنه بردارهای حمله متفاوت باشه. آسیب پذیری در تجزیه فایلهای ویدیویی MXF هستش. |