در سری پست های “بررسی هفتگی آسیب پذیری های منتشر شده در ZDI” ، به بررسی 20 آسیب پذیری منتشر شده، بین 1 تا 7 ژوئن/ 12 تا 18 خرداد در پلتفرم ZDI پرداختیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه . برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

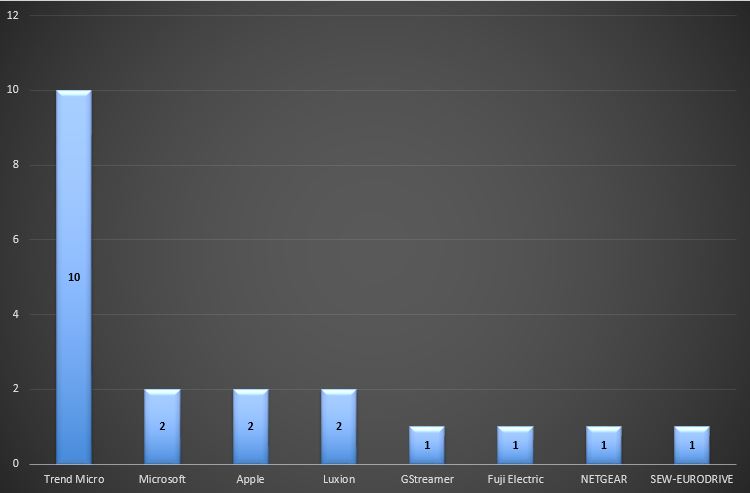

این هفته 8 کمپانی داشتیم که محصول آسیب پذیر داشتن. کمپانی ترندمیکرو با 10 آسیب پذیری در InterScan Web Security Virtual Appliance و Apex One رتبه اول این هفته رو به خودش اختصاص داده.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

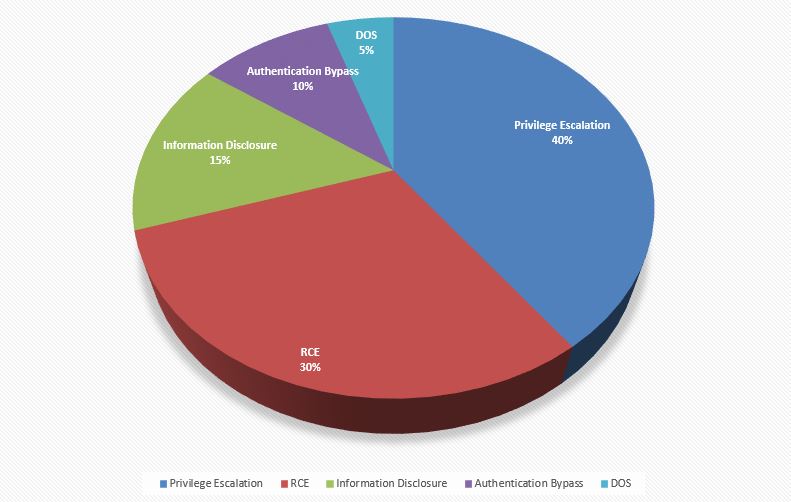

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 6

- افزایش امتیاز : 8

- افشای اطلاعات: 3

- دور زدن احراز هویت: 2

- منع سرویس: 1

در نهایت 20 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع آسیب پذیری | توضیحات |

| CVE-2024-1167 | 5.5 | SEW-EURODRIVE | MOVITOOLS MotionStudio | XXE | مهاجم راه دور امکان افشای اطلاعات حساس داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یک صفحه یا فایل مخرب اجرا کنه. آسیب پذیری در پردازش فایلهای SEWPROJ هستش. |

| ZDI-24-581 | 10 | Microsoft | Azure | Incorrect Permission Assignment | مهاجم راه دور و بدون احرازهویت امکان دور زدن مکانیسم احرازهویت داره. آسیب پذیری بدلیل پرمیشن های داده شده به یک توکن SAS رخ میده. مهاجم میتونه به کمک این آسیب پذیری یک حمله ی supply-chain رو تدارک ببینه و کد دلخواه اجرا کنه. در زمان نگارش این مقاله، CVE نگرفته. |

| ZDI-24-580 | 9.8 | Microsoft | Artifact Registry | Empty Password | مهاجم راه دور و بدون احرازهویت امکان دور زدن مکانیسم احرازهویت داره. آسیب پذیری بدلیل استفاده از اعتبارنامه ی پیش فرض،( استفاده از پسورد خالی برای root) هستش. در زمان نگارش این مقاله، CVE نگرفته. |

| CVE-2024-23257 | 7.8 | Apple | macOS | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل با فریمورک ImageIO هستش اما بردارهای حمله ممکنه متفاوت باشه. آسیب پذیری در فریمورک ImageIO هستش که اپل ازش برای خوندن و نوشتن اغلب فرمتهای تصویر استفاده میکنه. آسیب پذیری با تصاویر مخرب PPM فعال میشه. |

| CVE-2024-23286 | 3.3 | Apple | macOS | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات حساس داره. برای اکسپلویت نیاز به تعامل کاربر، چون باید یک صفحه یا فایل مخرب اجرا کنه. آسیب پذیری در فریمورک CoreGraphics هستش که برای مدیریت گرافیک دوبعدی استفاده میشه. |

| CVE-2024-37289 | 7.8 | Trend Micro | Apex One | Improper Access Control | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در Apex One Security Agent هستش. |

| CVE-2024-32849 | 7.8 | Trend Micro | Maximum Security | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در coreServiceShell هستش. مهاجم با ایجاد یک symbolic link میتونه فایل حذف کنه. |

| CVE-2024-36358 | 7.8 | Trend Micro | Deep Security | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در Anti-Malware Solution Platform هستش. مهاجم با ایجاد یک symbolic link میتونه فایل حذف کنه. |

| CVE-2024-36359 | 5.4 | Trend Micro | InterScan Web Security Virtual Appliance | XSS | مهاجم راه دور و احرازهویت شده امکان افزایش امتیاز داره. آسیب پذیری در مولفه ی HTTP Inspection هستش. مهاجم میتونه به منابع محافظت شده دسترسی داشته باشه. |

| CVE-2024-36307 | 4.7 | Trend Micro | Apex One | Link Following | مهاجم محلی امکان افشای اطلاعات حساس با امتیاز SYSTEM داره. آسیب پذیری در ماژول VsApiNT هستش. مهاجم با ایجاد یک mount point (یک نقطه اتصاله که به سیستم عامل اجازه میده تا یک فایل سیستم رو به یک دایرکتوری خاص متصل کنه و از طریق اون دایرکتوری به فایل سیستم دسترسی پیدا کنه.) میتونه محتوای یک فایل بخونه. |

| CVE-2024-36305 | 7.8 | Trend Micro | Apex One | Link Following | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در سرویس Apex One NT RealTime Scan هستش و مهاجم با ایجاد یک junction (یه نوع لینک در فایل سیستم ویندوز که به یک دایرکتوری دیگه اشاره میکنه. شبیه symbolic link در سیستم های یونیکسی). |

| CVE-2024-36304 | 7.8 | Trend Micro | Apex One | TOCTOU | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در سرویس Apex One NT RealTime Scan هستش. |

| CVE-2024-36303 | 7.8 | Trend Micro | Apex One | Origin Validation Error | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در سرویس Apex One NT RealTime Scan هستش. |

| CVE-2024-36302 | 7.8 | Trend Micro | Apex One | Origin Validation Error | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در سرویس Apex One NT Listener هستش. |

| CVE-2024-36306 | 6.1 | Trend Micro | Apex One | Link Following | مهاجم محلی امکان DOS داره. آسیب پذیری در Damage Cleanup Engine هستش که در داخل Trend Micro Common Client Real-time Scan Service اجرا میشه. مهاجم با ایجاد یک symbolic link میتونه یک فایل رو حذف کنه. |

| CVE-2024-0444 | 7.5 | GStreamer | GStreamer | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. تعامل با این کتابخونه نیازه، اما ممکنه بردارهای حمله بسته به پیاده سازی متفاوت باشه. آسیب پذیری بدلیل پردازش داه های tile list در فایلهای ویدیویی AV1 رخ میده. |

| CVE-2024-30374 | 7.8 | Luxion | KeyShot Viewer | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای KSP رخ میده. |

| CVE-2024-30375 | 7.8 | Luxion | KeyShot Viewer | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای KSP رخ میده. |

| CVE-2024-5597 | 7.8 | Fuji Electric | Monitouch V-SFT | Type Confusion | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای V9 رخ میده. |

| CVE-2024-5505 | 8.8 | NETGEAR | ProSAFE Network Management System | Directory Traversal | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در کلاس UpLoadServlet هستش. |