کمپانی BCSecurity هفته پیش نسخه 5، Empire و نسخه ،2 Starkiller رو منتشر کرده. در این پست نگاه کوتاهی به این دو ابزار انداختیم.

Empire یه فریمورک برای پست اکسپلویت و شبیه ساز حملات هستش که توسط تیم های قرمز و تست نفوذگرها استفاده میشه. این ابزار در پاورشل نوشته شده و یه سرور هم داره که با پایتون 3 توسعه داده شده. برای اینکه استفاده از اون راحت باشه ، یه ابزار دیگه بنام Starkiller در VueJS توسعه دادن ، که در حقیقت بعنوان فرانت عمل میکنه.

بصورت کلی Empire شامل listener و agent و stager و یسری ماژول هستش:

- Listenerها روی سیستم هکر قرار میگیرن و دستورات رو دریافت و انتقال میدن. Empire از Listenerهای مختلفی مانند http و https و dropbox و PHP و OneDrive پشتیبانی میکنه.

- stagerها در حقیقت فایلی هستش که قرار در سیستم قربانی اجرا بشه. فایلها میتونن در قالب های مختلفی مانند پایتون ، batch ، bash ، ماکرو و … ایجاد بشن.

- منظور از Agentها هم که همون سیستم های آلوده و وصل شده به سیستم مهاجم هستن.

- ماژول ها هم قابلیت های مختلف خود فریمورک هستن . مثلا میمیکتز ، sharpsploit و … . همچنین امکان اجرای اسکریپتهای پاورشل دلخواه هم وجود داره و میشه ماژولهای دلخواه رو هم توسعه داد.

در کل برای آشنایی بیشتر با این پروژه و نحوه استفاده از اون میتونید از مستندات خود فریمورک استفاده کنید.

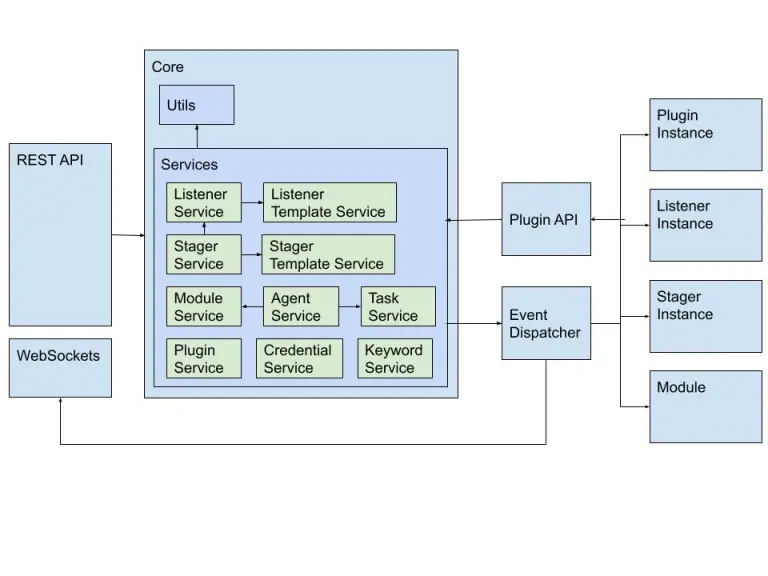

در نسخه جدید Empire در حقیقت اومدن یسری API REST v2 رو توسعه دادن تا برنامه بهتر بتونه با Starkiller و کلاینت ها ارتباط برقرار کنه. بنابراین اگه کاربر این فریمورک هستید ، چیز عجیب غریبی رو مشاهده نمی کنید. شکل زیر معماری جدید Empire رو نشون میده:

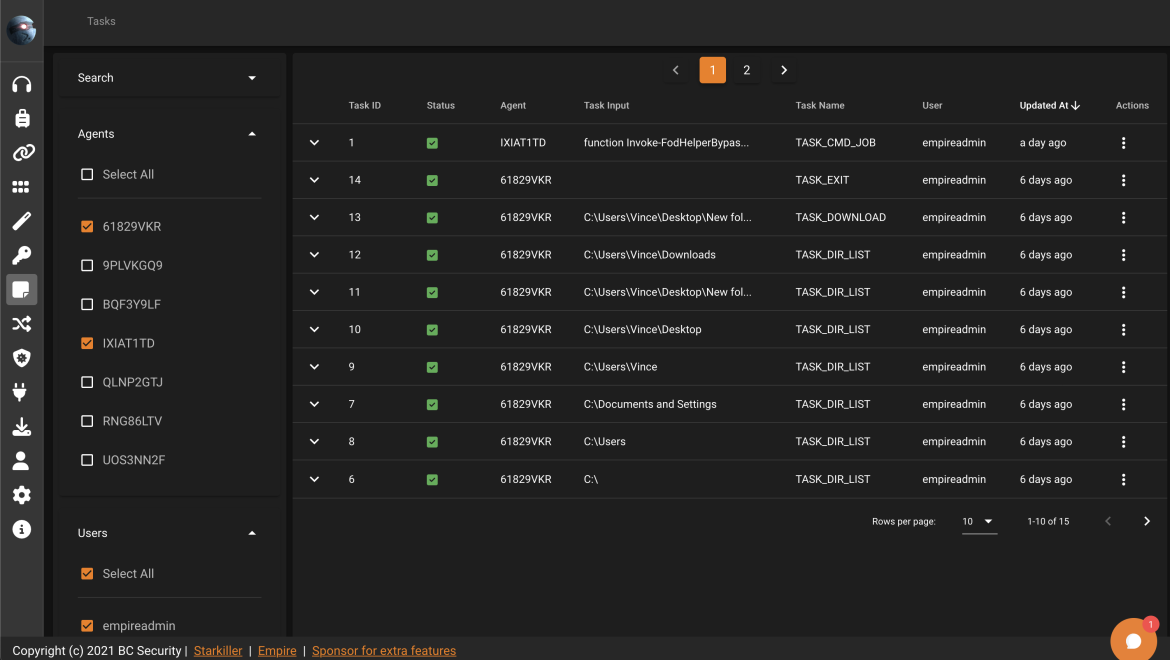

ویژگی جدیدی هم که برای Starkiller اضافه کردن، استفاده از VueJS هستش و دیگه نیازی به نصب نداره و میشه راحت رو مروگر بالا آوردش. همچنین در عملکرد اون هم بهبود دادن و یسری فیلتر هم اضافه کردن تا با مرور زمان که دیتا زیاد میشه، سنگین نشه و صفحه حتی با هزاران تسک هم سریع بالا بیاد.

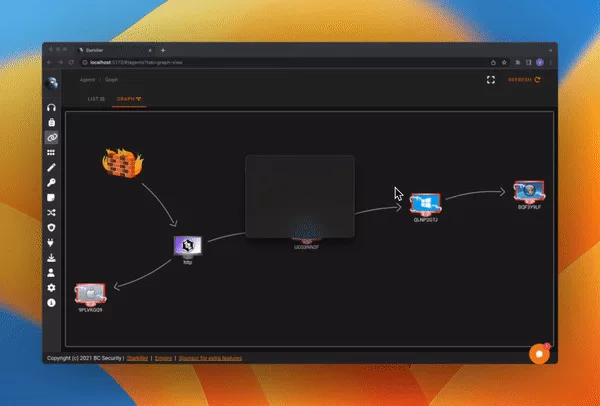

همچنین از نمایش گرافیکی برای agentها و listenerها استفاده کردن تا کار باهاش رو بهبود بدن.

امکانات دیگه مثله :

- روشن/خاموش کردن listener ها

- مشاهده تصاویر

- امکان ایجاد stager از بخش listenerها

- بهبود در بخش دانلود و مبهم سازی و مدیریت پروکسی و ساکس دادن

- بطور پیش فرض از RunOF برای اجرای Beacon Object Filesها استفاده میکنه.

- برای هر listener و پیکربندی سطح لاگها ، لاگ مجزا ایجاد میکنه.