محققا اعلام کردن که سارقین به کمک یه دستگاهی و با استفاده از تکنیک CAN injection ، اقدام به سرقت مدلهای مختلف ماشین میکنن.

این تحقیق توسط محققین Ian Tabor از EDAG Group و Ken Tindell از Canis Automotive Labs بعد از اینکه ماشین Toyota RAV4 2021 آقای Tabor سال گذشته دزدیده شد، شروع شده.

این دزدی هم اینجوری بوده که دزدها اومدن سپر ماشین در آوردن و کابل چراغارو بیرون کشیدن. اینا هم فک کردن که این فقط یه خرابکاری بوده و کاری نکردن. اما در نهایت دوباره همین اتفاق افتاده و ماشین بردن.

بعد از دزدی ، محققا روی نحوه دزدی تحقیق کردن و متوجه شدن که دزدها، سپر ماشین بیرون میکشن و کابل چراغ ها رو درمیارن تا بتونن به ECU ماشین دسترسی داشته باشن.

بعد از این دسترسی به کمک یه دستگاهی که در دارک وب به قیمت حداکثر 5000 یورو قابل خرید هستش ، در ماشین باز میکنن و ماشین روشن میکنن و می برنش.

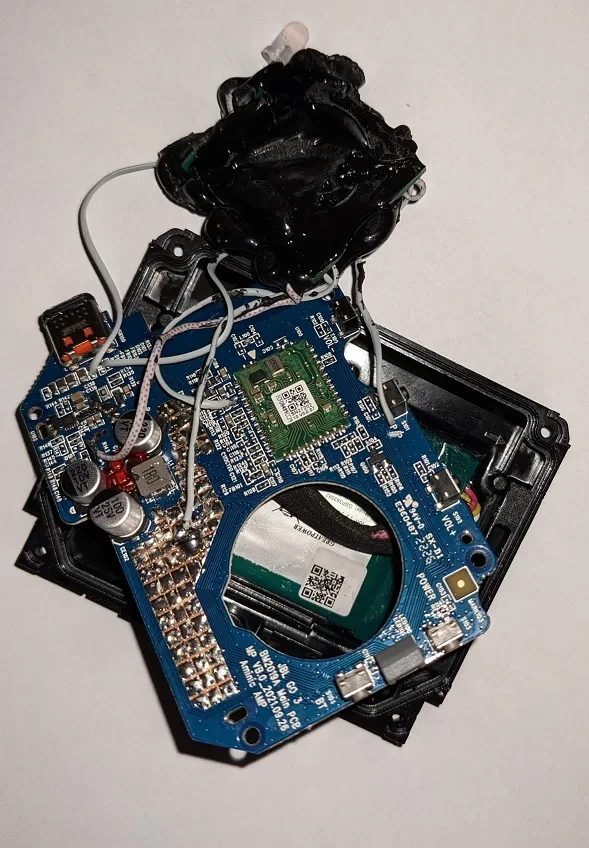

این دستگاه ها با نام emergency start در دارک وب تبلیغ میشن و برای کسایی کاربرد دارن که کلیدهاشونو گم کردن یا در زمینه قفل خودرو کار میکنن. شکل زیر نمونه ای از این دستگاه رو نشون میده که برای خودروهای تویوتا طراحی شده و در قاب یه اسپیکر بلوتوثی جاسازی شده.

این دستگاه به کمک تکنیک CAN injection قفلها رو باز میکنه. یه نمونه از این دزدی ها توسط دوربین های مدار بسته لندن ضبط شدن ( مشاهده در یوتیوب )

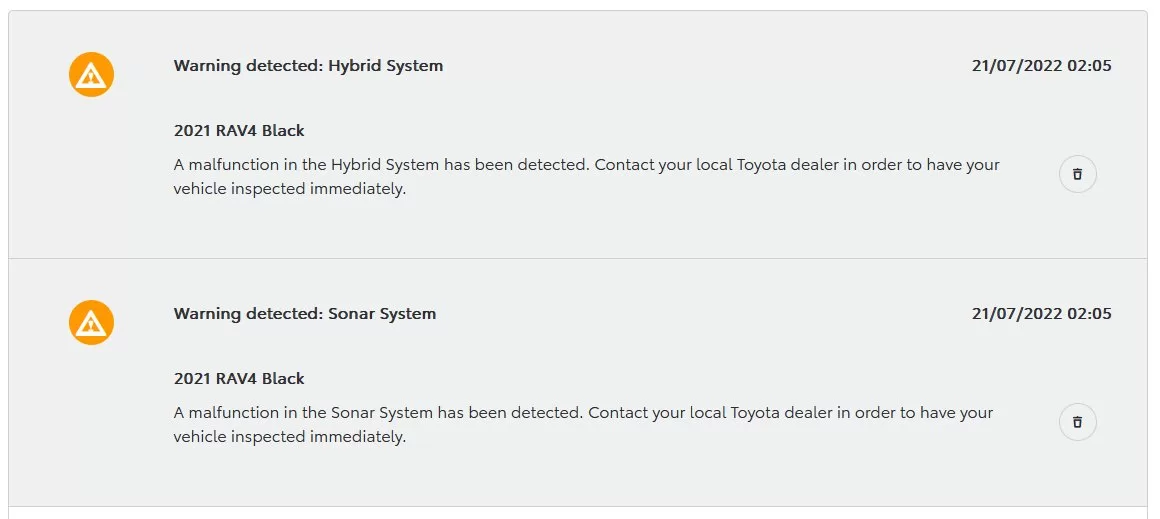

محققا اومدن داده های ماشین سرقت شده و داده های این دستگاههای CAN injection مورد تجزیه و تحلیل قرار دادن تا مشکل رو پیدا کنن.

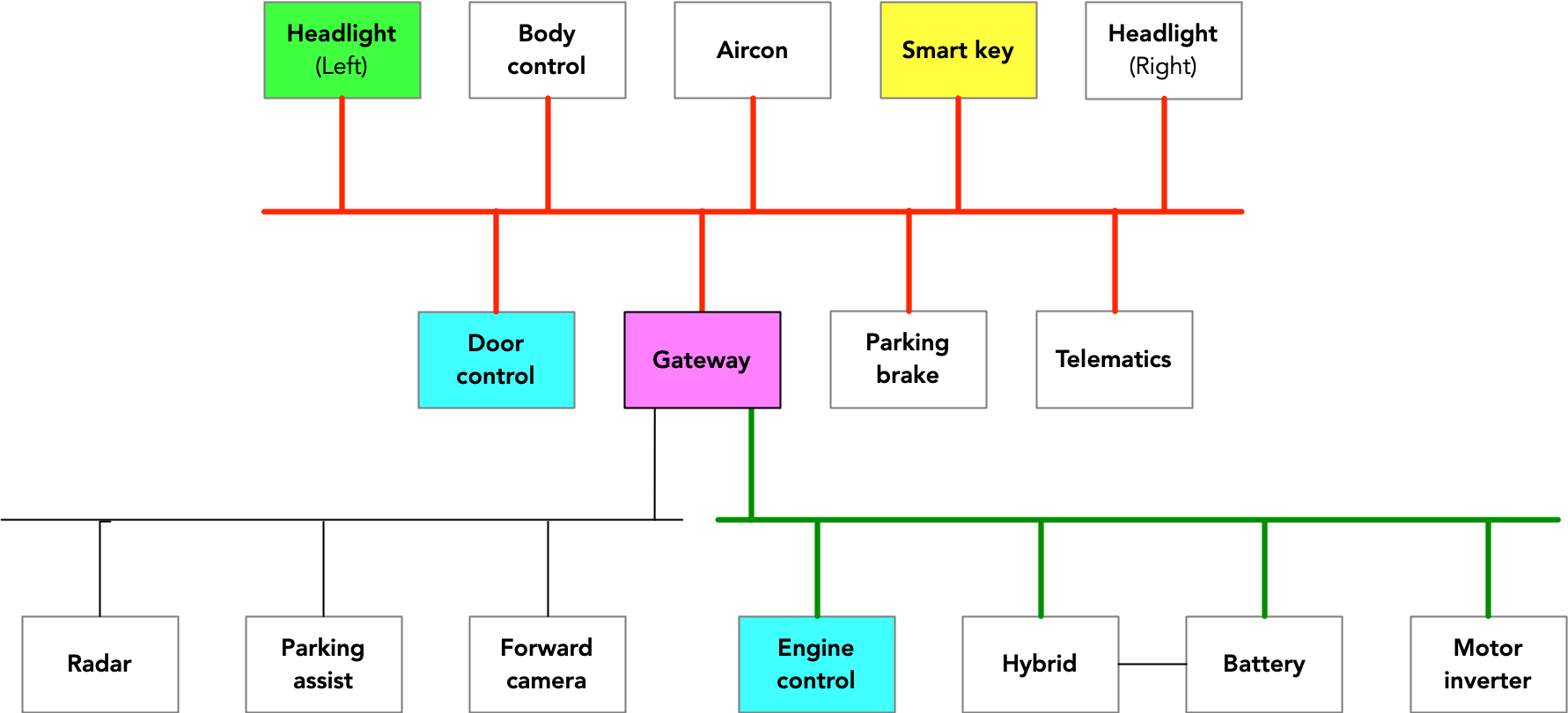

ماشینایه مدرن از چندین ECU استفاده میکنن که هر کدومشون مسئول یه سیستمی هستن مثلا سیستم چراغ جلو، سیستم کنترل دما ، سستم دوربین ها ، سیستم کنترل موتور ، سیستم کلید هوشمند درب و استارت خودرو و … . این ECUها از طریق گذرگاه های شبکه کنترل کننده (CAN) به هم متصل میشن.

بنابراین مهاجم نیازی به اتصال مستقیم به ECU کلید هوشمند نداره. چرا که میتونه با دسترسی به ECU چراغها و اینکه این ECUها با CAN به هم متصل هستن ، میتونه از چراغها به کلید هوشمند برسه.

مهاجمین دستگاه رو به سیمهای چراغ جلو وصل میکنن و یه پیام CAN دستکاری شده به گیرنده ECU کلید هوشمند ارسال میکنن که کلید معتبره . بعدش یه پیام CAN دیگه به ECU درها میفرسته و اونارو باز میکنه. بعدش سوار ماشین میشه و میره.

در این روش میشه دستگاه به سیمهای دیگه CAN هم وصل کرد، اما سیم های چراغ جلو در دسترس هستن و اتصال به اونها آسیب کمی به ماشین میزنه و کمتر بهش ضرر مالی میرسونه.

این مشکل البته مختص تویوتا نیست. دستگاههای مشابهی برای ماشین های BMW ، GMC ، Cadillac ، Chrysler ، Ford، Honda، Jaguar، Jeep، Maserati ، Nissan، Peugeot، Renault، Volkswagen هم عرضه شده.

محققا فقط تونستن یه شناسه CVE-2023-29389 در خصوص این آسیب پذیری برای هک Toyota RAV4 بگیرن.

برای دریافت جزییات بیشتر در خصوص این هک و دستگاه ، اینجا رو ببینید.