کمپانی VirusTotal در کنفرانس RSA 2023 ، ویژگی جدید خودش بنام Code Insight رو معرفی کرده که یه ویژگی تحلیل کد مبتنی بر هوش مصنوعی هستش.

این ویژگی توسط Google Cloud Security AI Workbench پشتیبانی میشه و از Sec-PaLM large language model (LLM) که برای کارایه امنیتی هستش، استفاده میکنه.

این ویژگی جدید ، اینجوری کار میکنه که شما یه فایل بهش میدید و این کدهای اونو بررسی میکنه و یه خلاصه از عملکرد کدهای اون به زبان طبیعی مینویسه. این کار میتونه کمک زیادی به تحلیلگران بدافزار و تهدیدات بکنه و یه جورایی حکم دستیار رو داره.

این قابلیت فعلا برای یسری فایل زبان پاورشلی روی VT کار میکنه و قراره بزودی فرمتهای دیگه ای رو هم اضافه کنن.

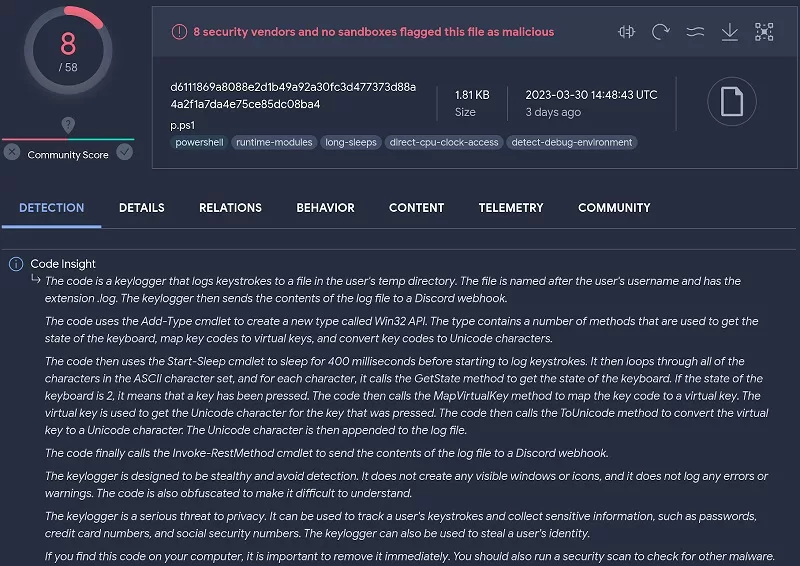

برای مثال یه فایل پاورشلی که توسط سه آنتی ویروس بعنوان مخرب شناسایی می شدن، Code Insight در موردش اینطوری نوشته :

|

1 2 3 |

The code is a Discord bot that attempts to steal Discord tokens from users. It does this by enumerating through a list of known Discord storage paths and then attempting to match the contents of each file to a regular expression that matches Discord tokens. If a match is found, the token is added to a collection. The code then converts the collection of tokens to JSON and sends it to a Discord webhook. This code is malicious and should not be executed. It is important to note that Discord tokens are not passwords, but they can be used to impersonate a user on Discord. This means that an attacker could use a stolen token to gain access to a user's account, send messages on their behalf, or join private channels. If you believe that you may have been affected by this code, it is important to change your Discord password immediately. You should also consider enabling two-factor authentication, which will add an extra layer of security to your account. |

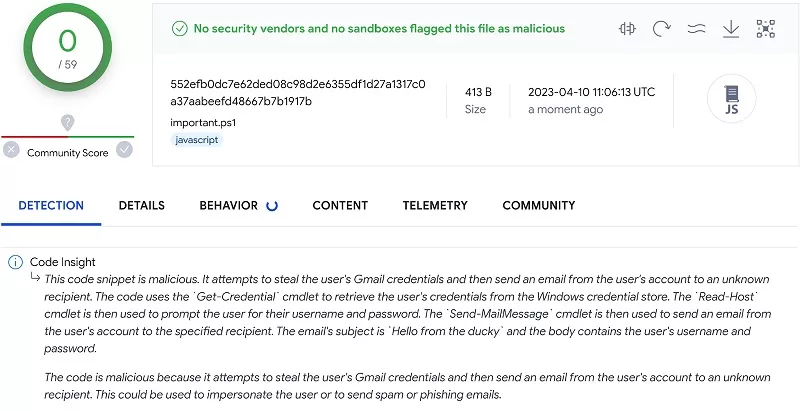

نکته ای که هست این ویژگی کارش بصورت مستقل انجام میده و به نتایج آنتی ویروسها و متادیتها کاری نداره. برای مثال این ویژگی با بررسی این فایل پاورشلی ، خروجی زیر رو داده که نشون دهنده یه بدافزار هستش اما آنتی ویروس ها اونو بعنوان مخرب تشخیص ندادن. این امر منجر به کاهش false negatives میشه.

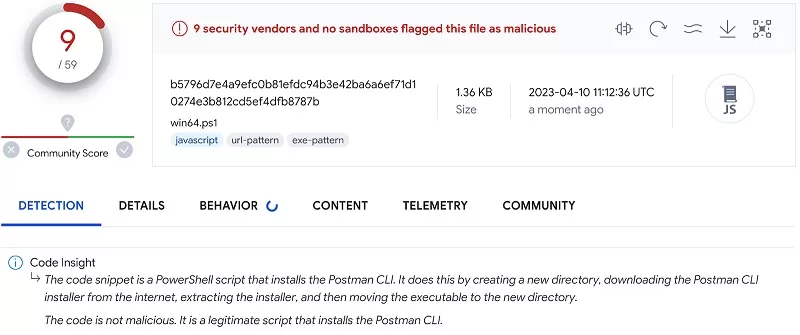

برعکس مورد بالا هم هستش. مثلا این فایل توسط 9 آنتی ویروس مخرب شناخته شدن که در حقیقت فایل مخرب نیستش. اما Code Insight توضیح میده که فقط Postman CLI نصب میکنه و در نتیجه زمانیکه یه رخداد سایبری در حال آنالیز هستش، میتونه کمک زیادی بکنه و باعث کاهش false positive بشه.

VT گفته اگرچه این ویژگی کمک زیادی به تحلیلگران میکنه، اما قطعا اون سمت ماجرا، یعنی توسعه دهندگان بدافزار هم دنبال روش هایی برای دور زدن این ویژگی خواهند بود. در نتیجه تحلیلگران باید این ویژگی ها رو بررسی کنن، چون در نهایت این اونا هستن که براساس اطلاعاتی که این ویژگی میده و سایر اطلاعات تصمیم نهایی رو میگیرن.

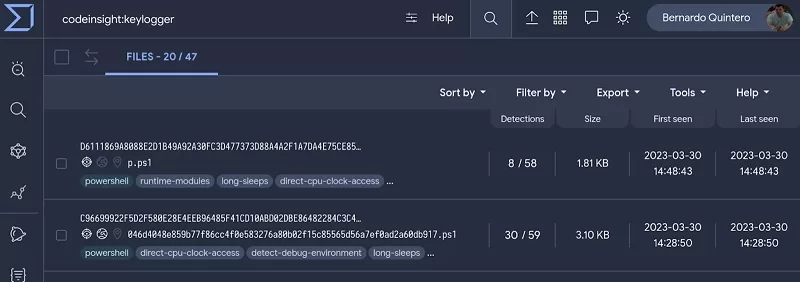

این ویژگی فقط برای آنالیز فایلها کاربرد نداره، مثلا تیم های تحلیل میتونن با استفاده از سرویس VirusTotal Intelligence تهدیدات رو در مقیاس بزرگتری تحلیل کنن. مثلا با جستجوی عبارت codeinsight:keylogger گزارش هایی از Code Insight که توشون کیلاگر وجود داره رو نشون میده . شکل زیر این نتایج رو نشون میده :

و اگه یه نمونه رو باز کنیم :