مسابقات Pwn2Own Vancouver 2023 در طی سه روز و با حضور نه تیم و 9 هدف و 19 برنامه برگزار شد . در این پست نگاهی گذرا به این سری مسابقات انداختیم.

اهدافی که قرار بود در این سری مسابقات توسط شرکت کنندگان هک بشن : (آخرین نسخه)

- Adobe Reader

- Ubuntu Desktop

- Microsoft SharePoint

- Oracle VirtualBox

- Tesla Model 3

- Windows 11

- Apple macOS

- Microsoft Teams

- VMWare Workstation

شرکت کنندگان در این رویداد هم تیم های زیر بودن:

- Haboob SA (AbdulAziz Hariri)

- last_minute_pwnie

- STAR Labs

- Qrious Security (Bien Pham)

- Synacktiv (Thomas Imbert و Thomas Bouzerar و David Berard و Vincent Dehors و Tanguy Dubroca )

- Marcin Wiązowski

- Team Viettel (hoangnx99 و rskvp93 و _q5ca و dungdm )

- ASU SEFCOM (Kyle Zeng)

- Theori (Mingi Cho)

بعد از سه روز مسابقه، تیم های اول تا پنجم به ترتیب زیر هستن :

همونطور که مشاهده میکنید تیم اول Synacktiv بودن که تونستن با کسب 53 امتیاز و 530,000 دلار + یه ماشین تسلا مدل 3، برنده این مسابقات بشن.

در مجموع در این مسابقات 27 زیرودی کشف و گزارش شد ، 1,035,000 دلار پول نقد و یه ماشین تسلا به شرکت کنندگان جایزه داده شد.

در جدول زیر اطلاعات 19 برنامه برگزار شده در این مسابقات رو مشاهده میکنید :

| تیم | هدف | نتیجه | امتیاز | پاداش | توضیحات |

| Haboob SA | Adobe Reader | SUCCESS | 5 | 50 هزار | با اکسپلویت زنجیره ای 6 باگ تونسته ،سند باکس و محدودیت APIها رو دور بزنه. |

| last_minute_pwnie | Ubuntu | FAILURE | 0 | 0 | در زمان مورد نظر نتونست هکش کنه. |

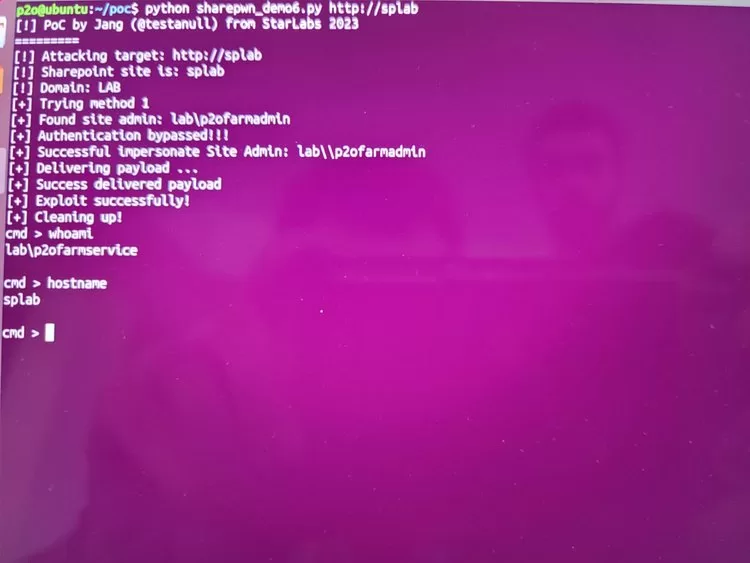

| STAR Labs | Microsoft SharePoint | SUCCESS | 10 | 100 هزار | با اکسپلویت زنجیره ای دو باگ تونسته هکش کنه. |

| Qrious Security | Oracle VirtualBox | SUCCESS | 4 | 40 هزار | از طریق OOB Read و stacked-based buffer overflow هکش کرده. |

| Synacktiv | Tesla Model 3 | SUCCESS | 10 | 100 هزار + یه ماشین Tesla Model 3 | با استفاده از حمله TOCTOU روی Tesla – Gateway |

| STAR Labs | Ubuntu Desktop | COLLISION | 1.5 | 15 هزار | اکسپلویتی که استفاده کردن قبلا وجود داشت. |

| Marcin Wiązowski | Windows 11 | SUCCESS | 3 | 30 هزار | با استفاده از باگ improper input validation تونسته افزایش امتیاز بده. |

| Synacktiv | Apple macOS | SUCCESS | 4 | 40 هزار | با استفاده از باگ TOCTOU تونستن افزایش امتیاز بدن. |

| Synacktiv | Oracle VirtualBox | SUCCESS / COLLISION | 8 | 80 هزار | با اکسپلویت 3 باگ تونستن هکش کنن که یکی از اکسپلویتها قبلا وجود داشته. |

| Team Viettel | Microsoft Teams | SUCCESS | 8 | 75 هزار | با اکسپلویت دو باگ تونستن هکش کنن. |

| Synacktiv | Tesla – Infotainment Unconfined Root | SUCCESS | 25 | 250 هزار | با استفاده از heap overflow و OOB write تونستن هکش کنن. واجد شرایط دریافت جایزه Tier 2 هستن. |

| Team Viettel | Oracle VirtualBox | SUCCESS | 4 | 40 هزار | با استفاده از uninitialized variable و UAF تونستن هکش کنن. |

| Synacktiv | Ubuntu Desktop | SUCCESS | 3 | 30 هزار | با استفاده از incorrect pointer scaling تونستن افزایش امتیاز کنن. |

| ASU SEFCOM | Ubuntu Desktop | SUCCESS | 3 | 30 هزار | با استفاده از double free تونسته هکش کنه. |

| STAR Labs | Microsoft Teams | FAILURE | 0 | 0 | در زمان مورد نظر نتونستن هکش کنن. |

| Synacktiv | Windows 11 | SUCCESS | 3 | 30 هزار | با استفاده از UAF تونستن هکش کنن. |

| Theori | Ubuntu Desktop | SUCCESS | 3 | 30 هزار | با استفاده از UAF تونستن هکش کنن. |

| STAR Labs | VMWare Workstation | SUCCESS | 8 | 80 هزار | با استفاده از uninitialized variable و UAF تونستن هکش کنن. |

| Qrious Security | Ubuntu Desktop | COLLISION | 1.5 | 15 هزار | اکسپلویتی که استفاده کردن قبلا موجود بوده. |

تصاویر مرتبط با این رویداد:

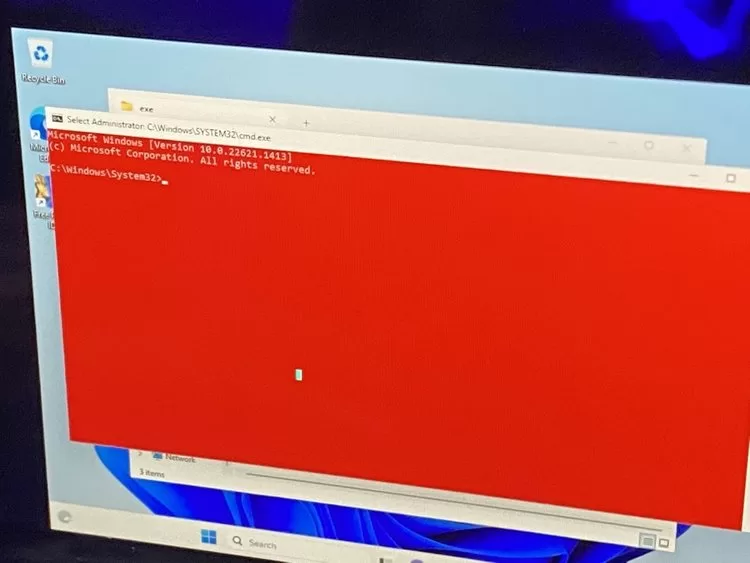

هک ویندوز11 توسط Marcin Wiązowski :

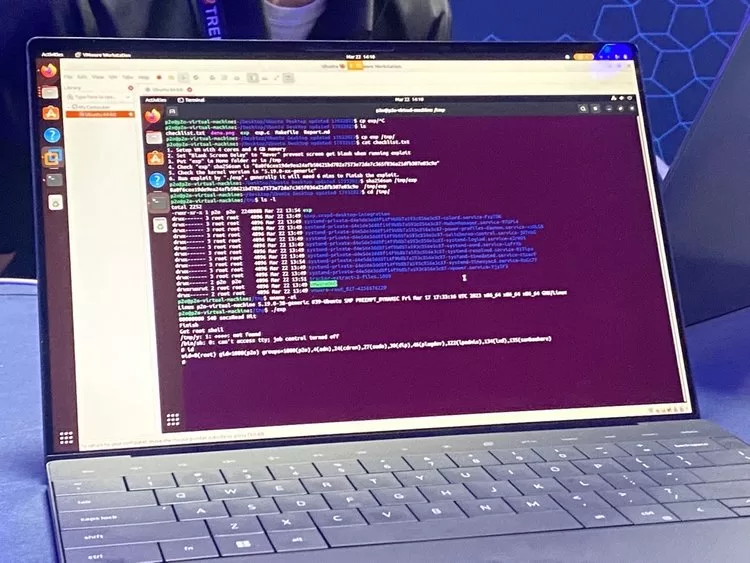

هک Ubuntu Desktop توسط STAR Labs :

تسلایی که گروه Synacktiv هکش کردن و بردنش خونه

هک Microsoft SharePoint توسط گروه STAR Labs

Thomas Imbert و Thomas Bouzerar بعد از هک Oracle VirtualBox و کسب 80هزار دلار جایزه:

David Berard و Vincent Dehors بعد از هک Tesla – Infotainment Unconfined Root و کسب 250 هزار دلار پاداش: