این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. البته با توجه به اینکه هفته پیش تنها سه آسیب پذیری منتشر شده بود، در گزارش این هفته، آسیب پذیری های دو هفته رو پوشش دادیم. این پلتفرم 39 آسیب پذیری مهم رو بین ، 18 نوامبر تا 1 دسامبر / 27 آبان تا 10 آذر منتشر کرده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

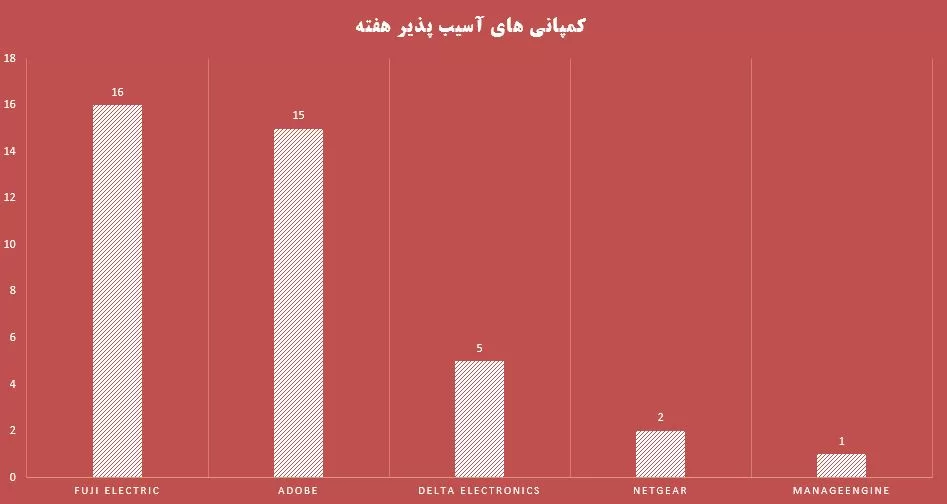

این هفته 5 کمپانی آسیب پذیر داشتیم که در بینشون Fuji Electric در صدر جدول بود. محصول آسیب پذیرشون Tellus Lite هستش که برای نظارت از راه دور دستگاههای صنعتی مانند PLCها و کنترل کننده های دما و … استفاده میشن. یه ویژگی V-Simulator هم دارن که اتفاقا آسیب پذیری در اون بوده، این امکان رو به شما میده تا عملکردهای دستگاه رو ، بدون اینکه به سخت افزار واقعی متصل بشن، شبیه سازی کنید.

دومین کمپانی Adobe هستش برای محصول Acrobat Reader DC و در رتبه سوم Delta Electronics قرار گرفته ، برای محصول InfraSuite Device Master که یه محصول نظارتی برای دستگاههای حیاتی هستش. این محصول قابلیت مشاهده وضعیت دستگاهها، جستجوی لاگ ها و … رو میده.

نمودار زیر همه ی کمپانی های آسیب پذیر این هفته رو نشون میده :

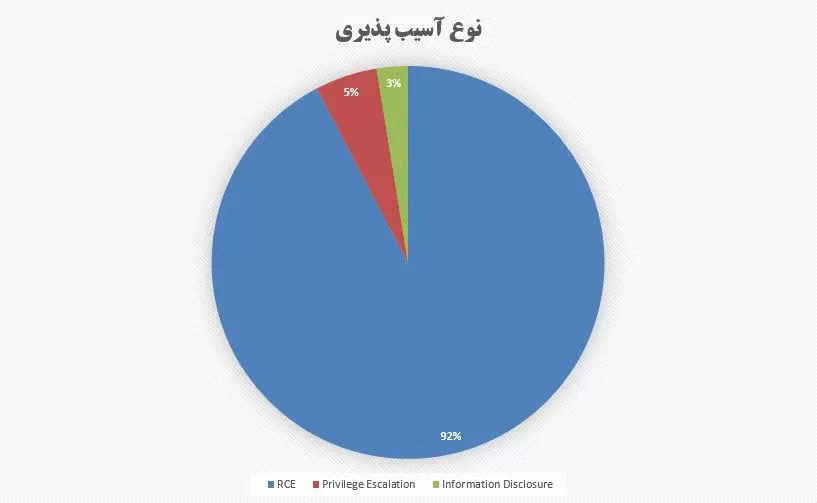

نوع آسیب پذیری هایی که این هفته در محصولات کشف شدن :

- اجرای کد : 36

- افزایش امتیاز : 2

- افشای اطلاعات :1

در نهایت 39 آسیب پذیری که بررسی کردیم :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-47279 | 7.5 | Delta Electronics | InfraSuite Device Master | Directory Traversal | مهاجم راه دور و بدون احرازهویت، امکان افشای اطلاعات حساس رو داره. آسیب پذیری در متد PlayWaveFile هستش. |

| CVE-2023-39226 | 9.8 | Delta Electronics | InfraSuite Device Master | Exposed Dangerous Method | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد دلخواه رو داره. آسیب پذیری در متد RunScript هستش. |

| CVE-2023-47207 | 9.8 | Delta Electronics | InfraSuite Device Master | Deserialization of Untrusted Data | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد دلخواه با امتیاز administrator رو داره. آسیب پذیری در سرویس Device-DataCollect هستش که بصورت پیش فرض روی پورت TCP/3000 فعاله. |

| CVE-2023-47207 | 9.8 | Delta Electronics | InfraSuite Device Master | Deserialization of Untrusted Data | مهاجم راه دور و بدون احرازهویت، امکان اجرای کد دلخواه با امتیاز administrator رو داره. آسیب پذیری در سرویس Device-DataCollect هستش که بصورت پیش فرض روی پورت TCP/3000 فعاله. |

| CVE-2023-46690 | 8.8 | Delta Electronics | InfraSuite Device Master | Directory Traversal | مهاجم راه دور و احرازهویت شده ، امکان اجرای کد دلخواه با امتیاز administrator رو داره. آسیب پذیری در تابع UploadMedia هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در مدیریت اشیای Annotation هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-44371 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فونت های تعبیه شده هستش. |

| CVE-2023-40152 | 7.8 | Fuji Electric | Tellus Lite | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-5299 | 7.3 | Fuji Electric | Tellus Lite | Incorrect Default Permissions | مهاجم محلی امکان افزایش امتیاز داره. آسیب پذیری در اینستالر برنامه هستش که موقع نصب برنامه، یسری فولدر با پرمیشن درست ایجاد نمیکنه. |

| CVE-2023-40152 | 7.8 | Fuji Electric | Tellus Lite | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-40152 | 7.8 | Fuji Electric | Tellus Lite | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-40152 | 7.8 | Fuji Electric | Tellus Lite | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-35127 | 7.8 | Fuji Electric | Tellus Lite | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پردازش فایلهای V9 توسط ماژول V-Simulator 6 هستش. |

| CVE-2023-48646 | 7.2 | ManageEngine | Recovery Manager Plus | Command Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز اکانت سرویس داره. آسیب پذیری در متد getEscapedValue هستش. |

| CVE-2023-44450 | 8.8 | NETGEAR | ProSAFE Network Management System | SQL Injection | مهاجم راه دور و احراز هویت شده، امکان اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در متد getNodesByTopologyMapSearch هستش. |

| CVE-2023-44449 | 8.8 | NETGEAR | ProSAFE Network Management System | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان افزایش امتیاز داره. آسیب پذیری در تابع clearAlertByIds هستش. |