مسابقات Pwn2own Automotive 2025 طی سه روز 22 تا 24 ژانویه (3 تا 5 دی) در کنار Automotive World در توکیو برگزار شد. در این سری از مسابقات آقای سینا خیرخواه (@SinSinology) از Summoning Team (@SummoningTeam) تونستن مقام اول این مسابقات رو کسب کنن.

ایشون در مجموع با کسب 222.250 دلار جایزه نقدی و 30.5 امتیاز، مقام اول یا Master of Pwn این دوره از مسابقات رو بدست آوردن. کسب این مقام رو به ایشون تبریک عرض میکنم و امیدوارم با سلامتی و تندرستی همچنان بدرخشن.

در زیر 5 نفر اول این مسابقات رو مشاهده میکنید:

در این سری مسابقات در مجموع 886,250 دلار نقدی پرداخت و 49 باگ 0day کشف و گزارش شد.

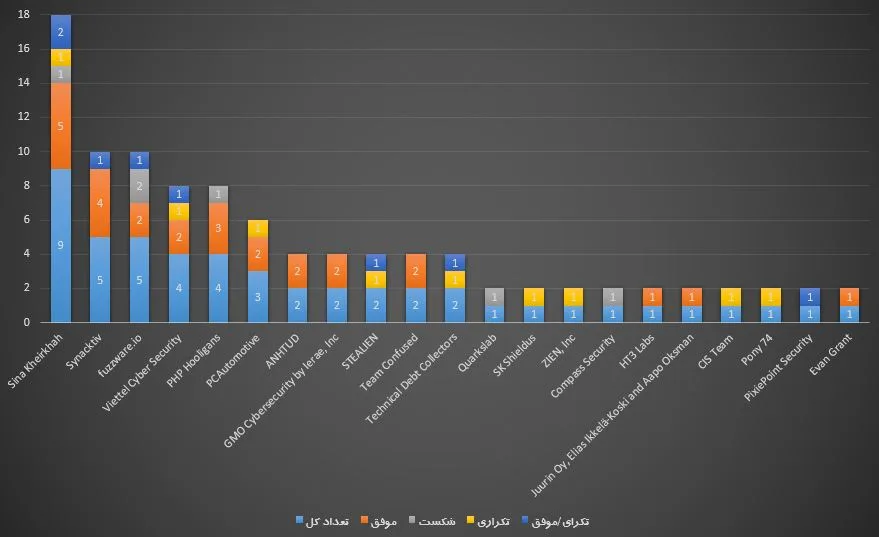

در مجموع 21 شرکت کننده حضور داشتن:

Sina Kheirkhah

Synacktiv

Viettel Cyber Security

PCAutomotive

ANHTUD

PHP Hooligans

GMO Cybersecurity by Ierae, Inc

Team Confused

fuzzware.io

SK Shieldus

Technical Debt Collectors

Quarkslab

STEALIEN

ZIEN, Inc

HT3 Labs

Pony 74

PixiePoint Security

CIS Team

Juurin Oy, Elias Ikkelä-Koski and Aapo Oksman

Compass Security

Evan Grant

عملکرد هر شرکت کننده در این دوره از مسابقات در نمودار زیر قابل مشاهده هستش :

- تعداد: تعداد کل برنامه هایی که قرار بود اجرا کنن.

- موفق: تعداد کل برنامه های موفق

- ناموفق: تعداد کل برنامه های ناموفق

- تکراری: تعداد کل برنامه هایی که در اون، باگها تکراری و شناخته شده بودن.

- تکراری/موفق: تعداد کل برنامه هایی که در اون تعدادی از باگها تکراری و بقیه زیرودی بودن.

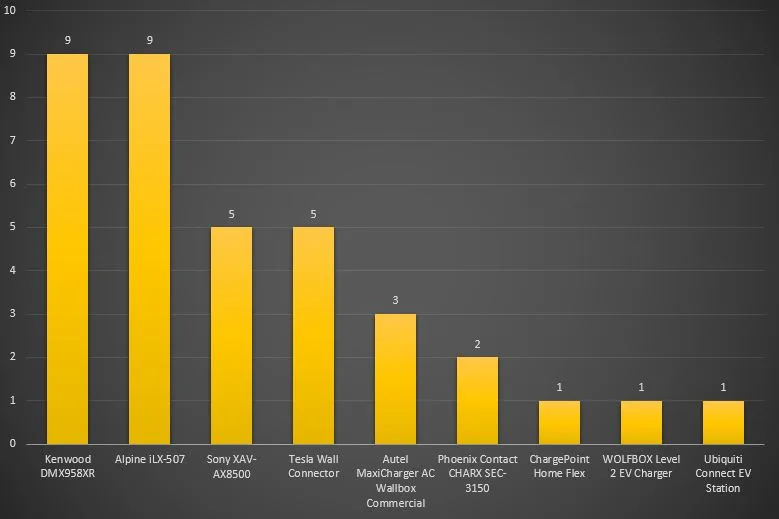

لیست دسته بندی ها و اهداف هر دسته بندی:

- Electric Vehicle Chargers

- ChargePoint Home Flex

- Phoenix Contact CHARX SEC-3150

- Autel MaxiCharger AC Wallbox Commercial

- Ubiquiti Connect EV Station

- WOLFBOX Level 2 EV Charger

- Tesla Wall Connector

- EMPORIA EV Charger Level 2

- In-Vehicle Infotainment (IVI)

- Kenwood DMX958XR

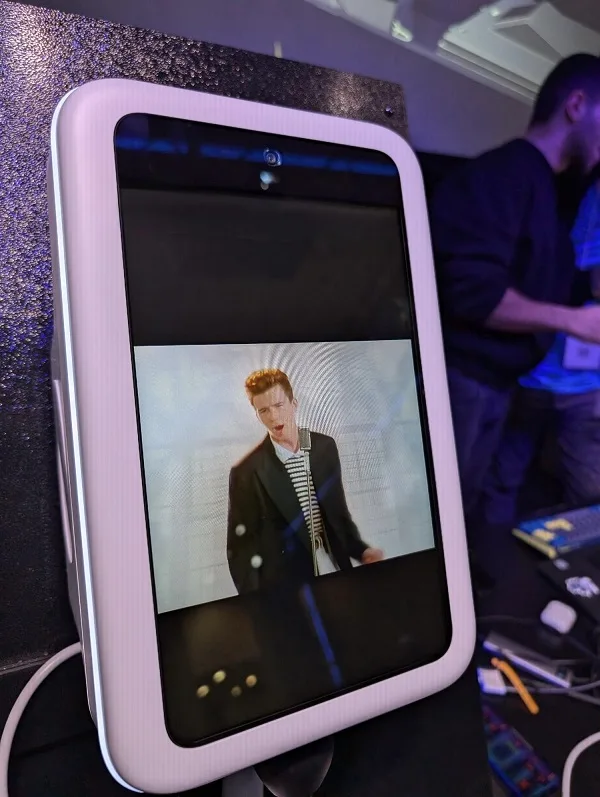

- Alpine iLX-507

- Sony XAV-AX8500

- Operating System

- Automotive Grade Linux

نمودار زیر هم تعداد اکسپلویت شدن هر محصول رو نشون میده: (مجموع موارد موفق، تکراری، موفق/تکراری)

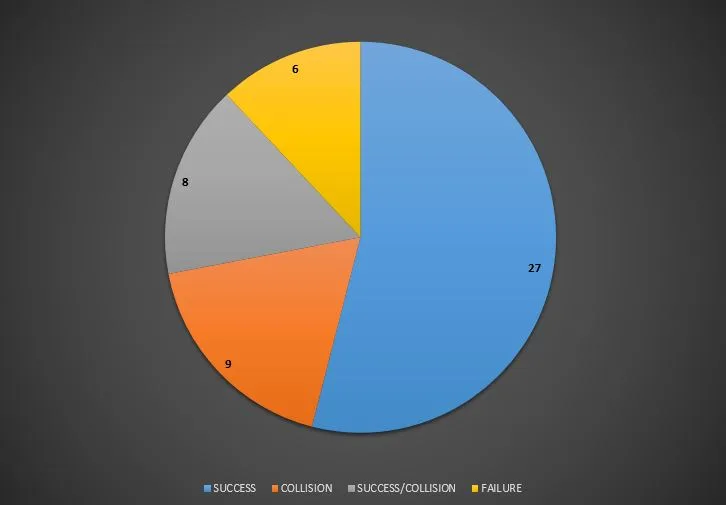

در مجموع 50 برنامه اجرا شد که سهم هر کدوم در نمودار زیر قابل مشاهده هستش:

روز اول مسابقات:

مسابقات با اجرای PCAutomotive شروع شد. این تیم از طریق آسیب پذیری stack buffer overflow، تونست با موفقیت اجرای کد روی Alpine IVI داشته باشه. 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آورد.

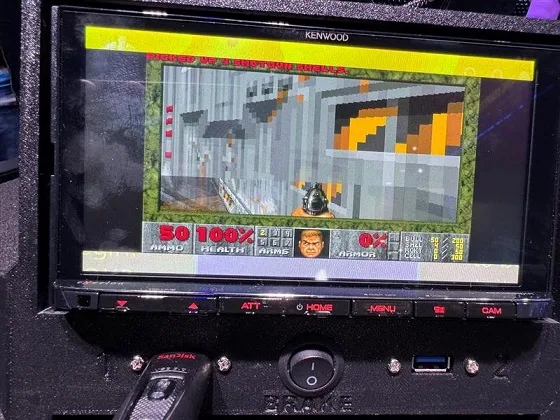

تیم Viettel Cyber Security با استفاده از OS Command Injection با موفقیت تونست اجرای کد روی Kenwood IVI داشته باشه. 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn کسب کردن.

Cong Thanh (@ExLuck99) و Nam Dung (@greengrass19000) از ANHTUD با استفاده از integer overflow تونستن با موفقیت اجرای کد روی Sony XAV-AX8500 داشته باشن. 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

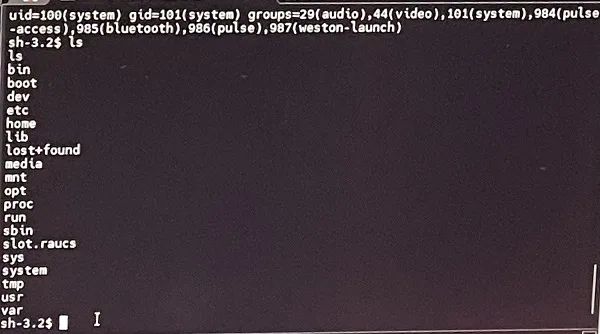

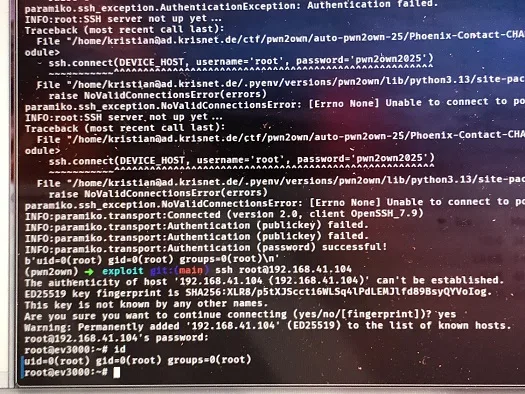

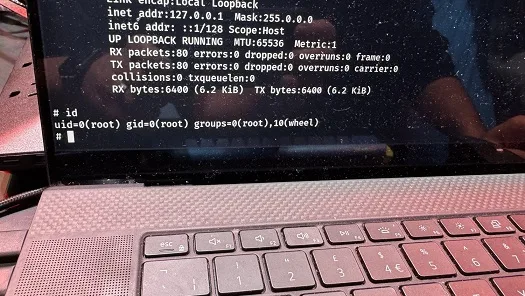

سینا خیرخواه (@SinSinology) از Summoning Team (@SummoningTeam) با زنجیره کردن 3 آسیب پذیری تونست با موفقیت Phoenix Contact CHARX SEC-3150 رو اکسپلویت کنه. یکی از آسیب پذیری ها قبلا افشاء شده بود برای همین 41,750 دلار جایزه نقدی و 4.25 امتیاز Master of Pwn بدست آورد.

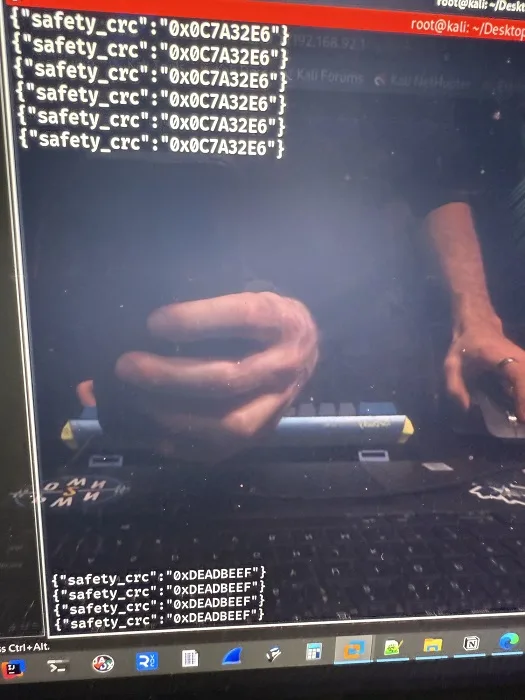

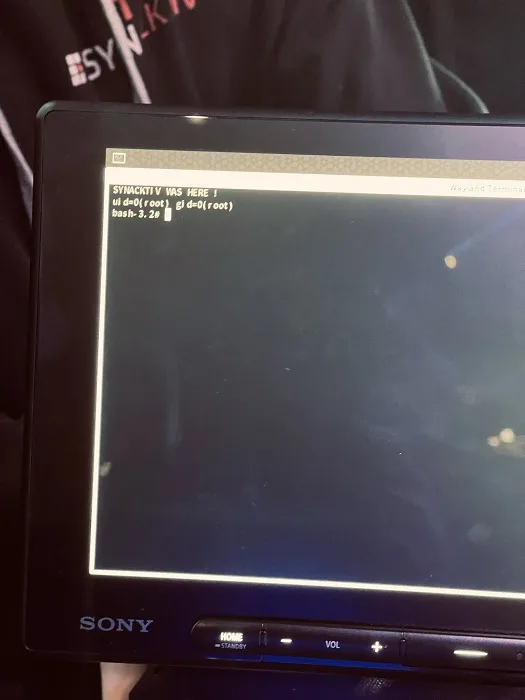

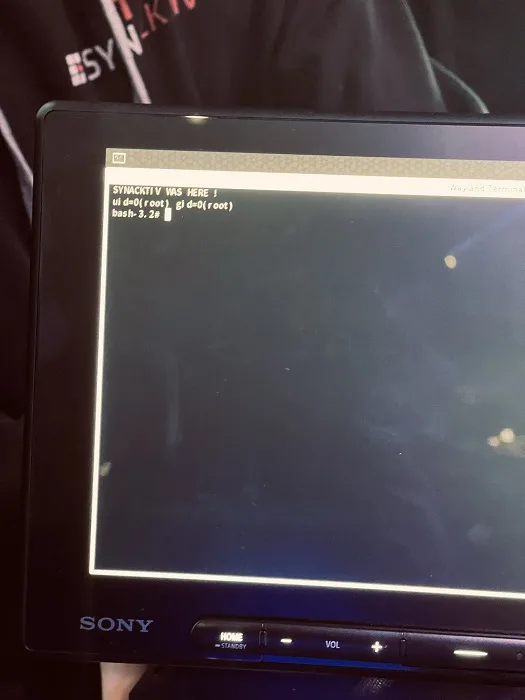

تیم Synacktiv با استفاده از یک آسیب پذیری سریز پشته و یک آسیب پذیری شناخته شده در OCPP تونستن با دستکاری سیگنال از طریق کانکتور، ChargePoint رو اکسپلویت کنن. 47,500 دلار جایزه نقدی و 4.75 امتیاز Master of Pwn بدست آوردن.

PHP Hooligans با استفاده از یک آسیب پذیری سریز پشته، تونستن با موفقیت Autel charger رو اکسپلویت کنن. 50 هزار دلار جایزه نقدی و 5 امتیاز Master of Pwn بدست اوردن.

تیم GMO Cybersecurity by Ierae, Inc، با استفاده از آسیب پذیری سریز پشته، در دور دوم تونست با موفقیت Kenwood IVI رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

تیم Viettel Cyber Security (@vcslab) با استفاده از آسیب پذیری سرریز پشته با موفقیت تونست Alpine IVI رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کردن.

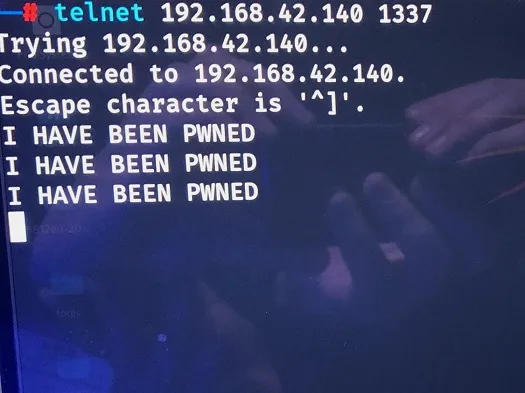

سینا خیرخواه با استفاده از یک کلید رمزنگاری هاردکد شده تونست Ubiquiti charger رو اکسپلویت کنه. 50 هزار دلار جایزه نقدی و 5 امتیاز کسب کرد.

Thanh Do (@nyanctl) از Team Confused با استفاده از آسیب پذیری heap buffer overflow با موفقیت در دور دوم، Sony IVI رو اکسپلویت کرد. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کرد.

Tobias Scharnowski (@ScepticCtf) و Felix Buchmann (@diff_fusion) و Kristian Covic (@SeTcbPrivilege) از fuzzware.io با استفاده از آسیب پذیری سرریز پشته، در دور دوم تونستن با موفقیت Autel MaxiCharger رو اکسپلویت کنن. 25 هزار دلار جایزه نقدی و 5 امتیاز کسب کردن.

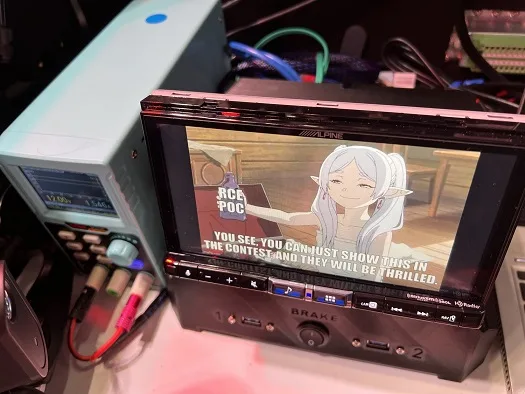

SK Shieldus (@EQSTLab) با استفاده از OS command injection تونست با موفقیت Alpine iLX-507 رو اکسپلویت کنه. نکته جالب اینه که این آسیب پذیری در مسابقات سال گذشته کشف شده بود اما Alpine براساس ISO21434، اونو اصلاح نکرده و در طبقه بندی Sharing the Risk قرار داده. این تیم برای این اکسپلویت، تونست 5 هزار دلار جایزه نقدی و 1 امتیاز بدست بیاره.

سینا خیرخواه در زمانی که داشت نتونست با موفقیت Sony IVI رو اکسپلویت کنه.

Riccardo Mori از Quarkslab (@quarkslab) نتونست در زمانی که داشت Autel MaxiCharger AC Wallbox Commercial رو اکسپلویت کنه.

Synacktiv (@Synacktiv) با استفاده از OS command injection در دور دوم تونست Kenwood DMX958XR رو اکسپلویت کنه و بازی Doom رو نمایش بده. 10 هزار دلار جایزه نقدی و 2 امتیاز بدست آوردن.

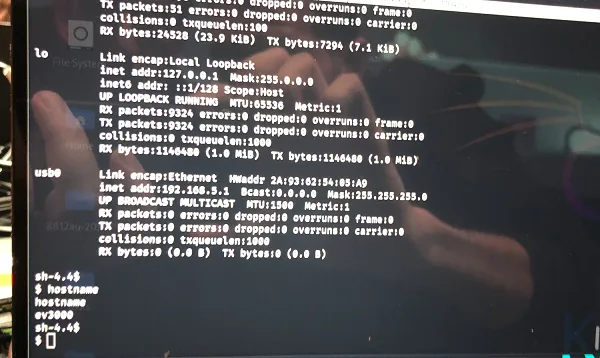

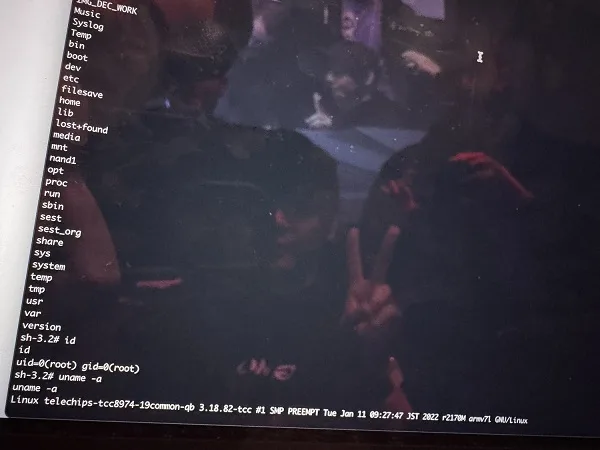

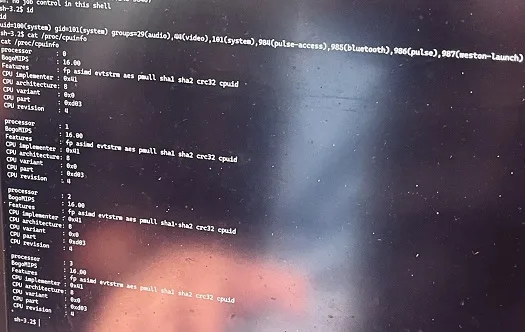

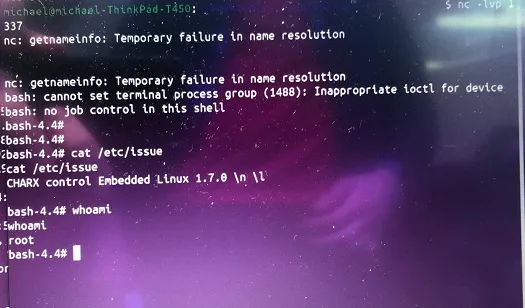

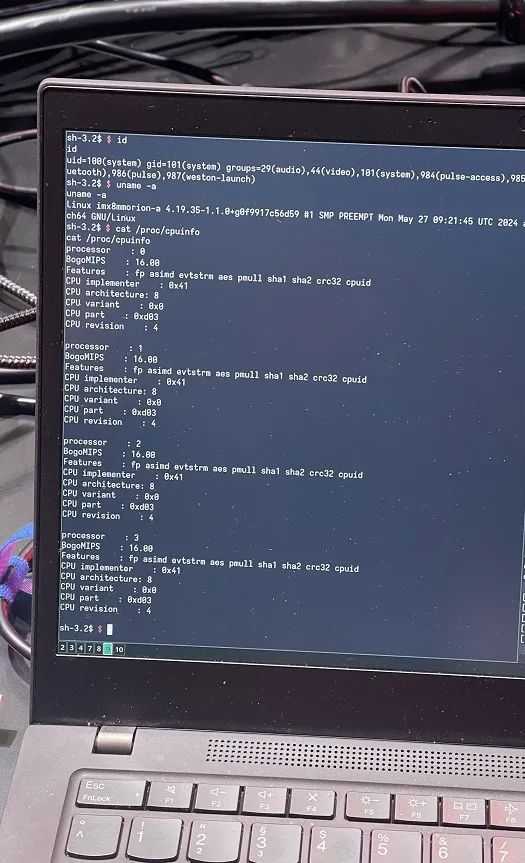

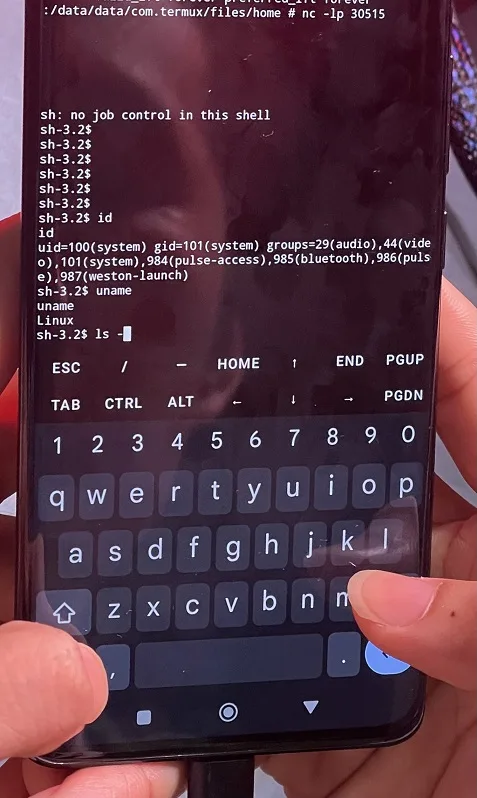

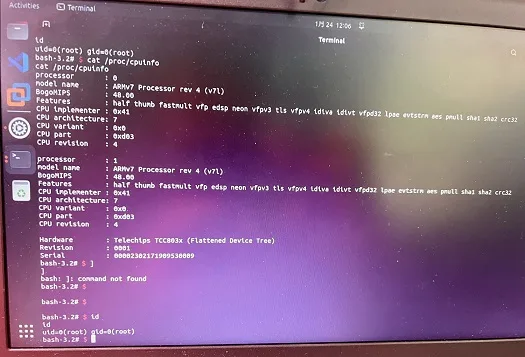

Rob Blakely و Andres Campuzano از Technical Debt Collectors تونستن با موفقیت Automotive Grade Linux رو اکسپلویت کنن، اما یکی از باگها شناخته شده بود و برای همین 33500 دلار جایزه نقدی . 3.5 امتیاز بدست آوردن.

Tobias Scharnowski (@ScepticCtf) و Felix Buchmann (@diff_fusion) و Kristian Covic (@SeTcbPrivilege) از fuzzware.io با استفاده از origin validation error تونستن با موفقیت در دور دوم Phoenix Contact CHARX SEC-3150 رو اکسپلویت کنن. 25 هزار دلار جایزه نقدی و 5 امتیاز کسب کردن.

Bongeun Koo (@kiddo_pwn) از STEALIEN با استفاده از یک آسیب پذیری که سال پیش کشف شده بود، Alpine iLX-507 رو اکسپلویت کنه. 5000 دلار جایزه نقدی و 1 امتیاز بدست آورد.

روز دوم مسابقات:

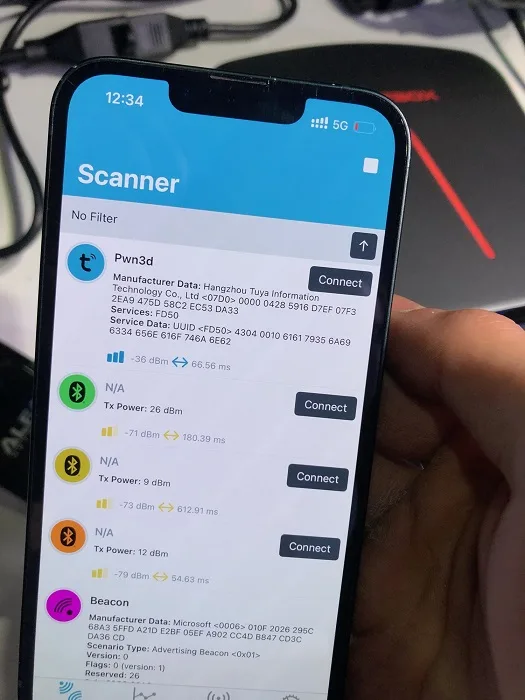

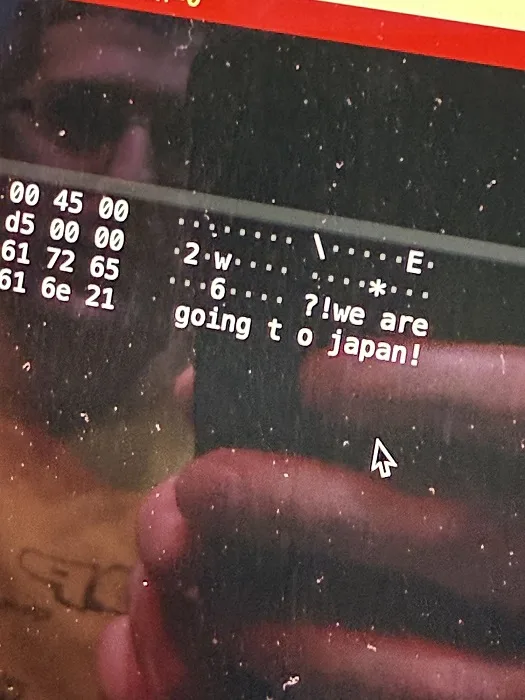

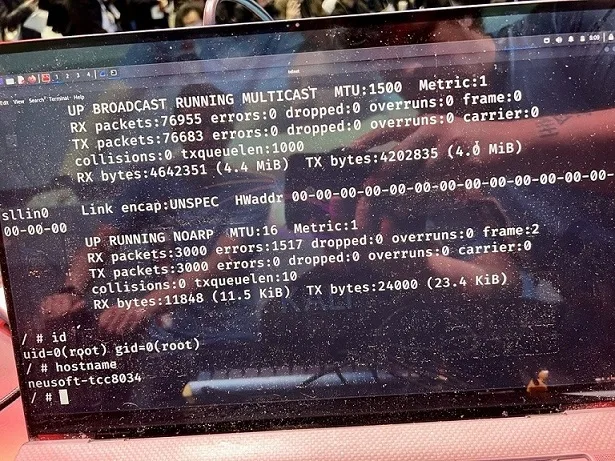

سینا خیرخواه با زنجیره کردن چندین باگ با موفقیت تونست WOLFBOX charger رو اکسپلویت کنه. 50 هزار دلار جایزه نقدی و 5 امتیاز کسب کرد.

PHP Hooligans با استفاده از Numeric Range Comparison Without Minimum Check bug (CWE-839) تونست با موفقیت تونست Tesla Wall Connector رو اکسپلویت کنه. 50 هزار دلار جایزه نقدی و 5 امتیاز بدست آوردن.

@vudq16, @tacbliw و @_q5ca از Viettel Cyber Security (@vcslab) تونستن با زنجیره کردن یک command injection با یک باگ که قبلا افشاء شده بود، ChargePoint HomeFlex رو اکسپلویت کنن. 18,750 دلار جایزه نقدی و 3.75 امتیاز کسب کردن.

Cong Thanh (@ExLuck99) و Nam Dung (@greengrass19000) از ANHTUD با استفاده از یک command injection تونستن در دور دوم Alpine iLX-507 رو اکسپلویت کنن. 10 هزار دلار جایزه نقدی و 2 امتیاز بدست آوردن.

HANRYEOL PARK (@hanR0724), HYOJIN LEE (@meixploit), HYEOKJONG YUN (@dig06161), HYEONJUN LEE (@gul9ul), DOWON KWAK (@D0uneo), YOUNGMIN CHO (@ZIEN0621) از ZIEN, Inc. (@zien_security) تونستن با موفقیت Kenwood DMX958XR رو اکسپلویت کنن. چون یکی از باگ ها شناخته شده بود، 5 هزار دلار جایزه نقدی و 5 امتیاز بدست آوردن.

HT3 Labs (@ht3labs) با زنجیره کردن missing authentication با OS command injection تونست با موفقیت در دور دوم Phoenix Contact CHARX رو اکسپلویت کنه. 25 هزار دلار جایزه نقدی و 5 امتیاز بدست آورد.

Radu Motspan (@moradek), Polina Smirnova (@moe_hw) و Mikhail Evdokimov (@konatabrk) از PCAutomotive با موفقیت Tesla Wall Connector رو اکسپلویت کردن. چون باگ مورد استفاده شناخته شده بود، 22,500 دلار جایزه نقدی و 3.5 امتیاز بدست آوردن.

Tobias Scharnowski (@ScepticCtf), Felix Buchmann (@diff_fusion) و Kristian Covic (@SeTcbPrivilege) از fuzzware.io نتونستن در زمانی که داشتن ChargePoint HomeFlex رو اکسپلویت کنن.

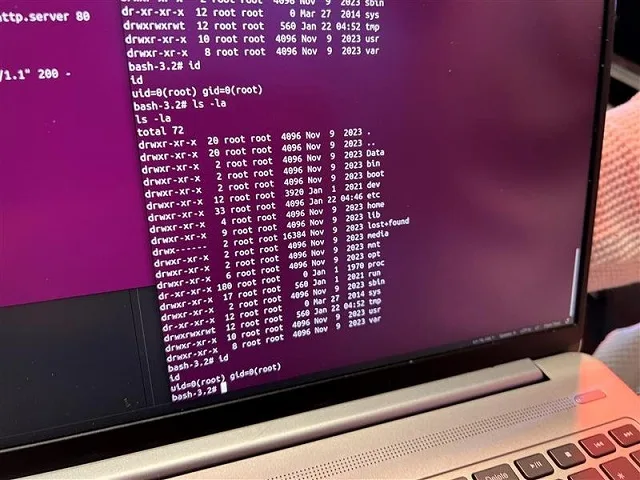

سینا خیرخواه از Summoning Team (@SummoningTeam) با زنجیره کردن 6 باگ، سرریز پشته و improper access control، تونست با موفقیت Autel MaxiCharger رو اکسپلویت کنه. چون یکی از باگها قبلا شناخته شده بود، 23 هزار دلار جایزه نقدی و 4.75 امتیاز کسب کردن.

تیم Pony 74 با موفقیت تونستن Kenwood DMX958XR رو اکسپلویت کنن اما چون باگی که استفاده کردن قبلا شناخته شده بود، 5 هزار دلار جایزه نقدی و 1 امتیاز بدست آوردن.

GMO Cybersecurity by Ierae, Inc با زنجیره کردن improper certificate validation با path traversal تونست با موفقیت در دور دوم Alpine iLX-507 رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز بدست آوردن.

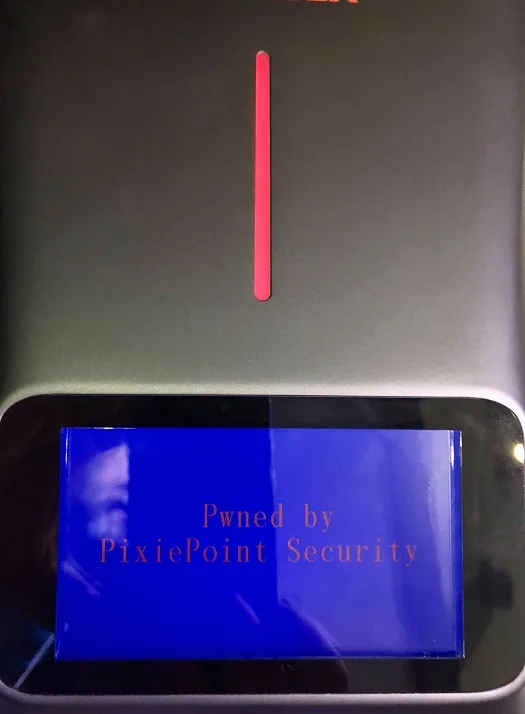

Rafal Goryl از PixiePoint Security با زنجیره کردن دو باگ تونست با موفقیت WOLFBOX Level 2 EV Charger رو اکسپلویت کنه. چون یکی از باگها قبلا شناخته شده بود 18,750 دلار جایزه نقدی و 3.75 امتیاز بدست آورد.

Radu Motspan (@moradek), Polina Smirnova (@moe_hw) و Mikhail Evdokimov (@konatabrk) از PCAutomotive با زنجیره کردن سه باگ heap overflow،authentication bypass و improper isolation تونستن با موفقیت Sony XAV-AX8500 رو بصورت زیروکلیک اکسپلویت کنن. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کردن.

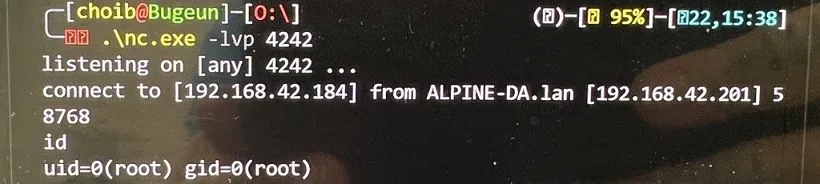

سینا خیرخواه از Summoning Team (@SummoningTeam) با استفاده از command injection با موفقیت Kenwood DMX958XR رو اکسپلویت کرد. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آورد.

تیم Synacktiv با استفاده از زنجیر کردن چندین باگ که یک موردش یک باگ منطقی بود تونستن با موفقیت Tesla Wall Connector رو از طریق Charging Connector اکسپلویت کنن. با توجه به مبتکرانه بودن کارشون، 45 هزار دلار جایزه نقدی و 7 امتیاز بدست آوردن.

CIS Team با موفقیت Alpine IVI رو اکسپلویت کرد. باگی که استفاده کردن شبیه CVE-2024-23924 بوده که Alpine اونو اصلاح نکرده. 5 هزار دلار جایزه نقدی و 1 امتیاز بدست آوردن.

PHP Hooligans در زمانی که داشت نتونست WOLFBOX Level 2 EV Charger رو اکسپلویت کنه.

fuzzware.io نتونست در زمانی که داشت EMPORIA EV Charger Level 2 EV Charger رو اکسپلویت کنه.

Compass Security (@compasssecurity) نتونست در زمانی که داشت Alpine iLX-507 رو اکسپلویت کنه.

Viettel Cyber Security (@vcslab) با موفقیت Sony XAV-AX8500 رو اکسپلویت کرد، اما چون باگی که استفاده کردن قبلا شناخته شده بود 5 هزار دلار جایزه نقدی و یک امتیاز بدست آوردن.

سینا خیرخواه از Summoning Team (@SummoningTeam) با استفاده از دو باگ تونست با موفقیت Tesla Wall Connector رو اکسپلویت کنه اما چون هر دو باگ قبلا شناخته شده بودن، 12,500 دلار جایزه نقدی و 2.5 امتیاز بدست آورد.

Juurin Oy, Elias Ikkelä-Koski و Aapo Oksman از طریق یک باگ command injection با موفقیت Kenwood DMX958XR رو اکسپلویت کردن. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کردن.

روز سوم مسابقات:

سینا خیرخواه (@SinSinology) از Summoning Team (@SummoningTeam) با استفاده از یک باگ، با موفقیت ChargePoint EV charger رو اکسپلویت کرد. 25 هزار دلار جایزه نقدی و 5 امتیاز بدست آورد.

تیم Synacktiv (@Synacktiv) با استفاده از یک باگ integer overflow تونست با موفقیت Sony IVI رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کردن.

تیم Synacktiv (@Synacktiv) با استفاده از یک آسیب پذیری سرریز پشته، تونست با موفقیت Autel MaxiCharger رو اکسپلویت کنه. 36 هزار دلار جایزه نقدی و 6 امتیاز کسب کردن.

Bongeun Koo (@kiddo_pwn) از STEALIEN با استفاده از 3 باگ تونست با موفقیت Ubiquiti charger رو اکسپلویت کنه. اما چون 2 تا از باگها قبلا شناخته شده بودن، 26,750 دلار جایزه نقدی و 4.5 امتیاز کسب کردن.

Thanh Do (@nyanctl) از Team Confused با استفاده از یک باگ سرریز پشته، تونست با موفقیت Alpine iLX-507 رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز بدست آوردن.

PHP Hooligans با استفاده از یک باگ OS command injection تونست با موفقیت در دور آخر Kenwood DMX958XR رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کردن.

Tobias Scharnowski (@ScepticCtf), Felix Buchmann (@diff_fusion)و Kristian Covic (@SeTcbPrivilege) از fuzzware.io با زنجیره کردن دو باگ که یکیش uninitialized variable بود تونستن با موفقیت WOLFBOX EV charger رو اکسپلویت کنن. اما چون یکی از باگها قبلا شناخته شده بود، 18,750 دلار جایزه نقدی و 2 امتیاز کسب کردن.

Rob Blakely و Andres Campuzano از Technical Debt Collectors با موفقیت تونستن Tesla Wall Connector رو اکسپلویت کنن. اما چون باگی که استفاده کردن قبلا شناخته شده بود، 12,500 دلار جایزه نقدی و 2.5 امتیاز کسب کردن.

سینا خیرخواه از Summoning Team (@SummoningTeam) با استفاده از یک باگ Command Injection تونست با موفقیت Alpine iLX-507 رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز کسب کرد.

Evan Grant (@stargravy) با استفاده از یک آسیب پذیری OS command injection با موفقیت تونست Kenwood DMX958XR رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز بدست اورد.