این هفته هم به روال هفته های قبل، به سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. این هفته 22 آسیب پذیری مهم بین ، 7 تا 13 اکتبر ،15 تا 21 مهر ، رو بررسی کردیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه.

این پلتفرم به دلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

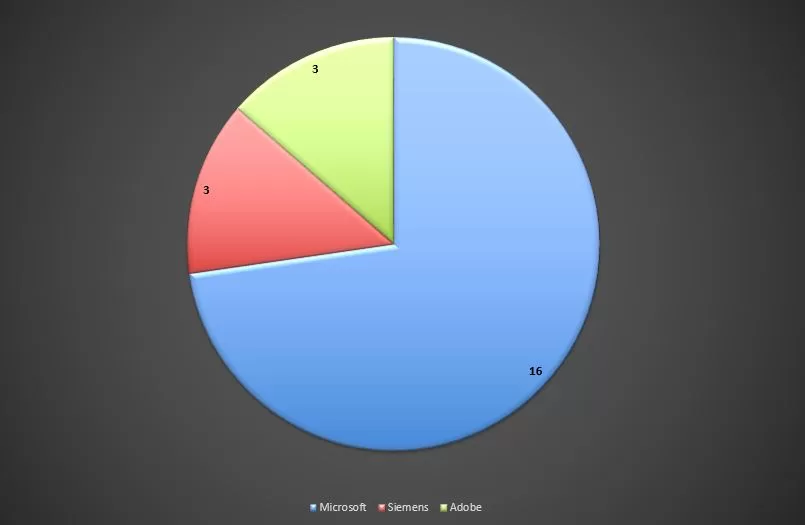

این هفته 3 کمپانی داشتیم که محصول آسیب پذیر داشتن ، که بینشون مایکروسافت با 16 آسیب پذیری در صدر بود که دو تا از آسیب پذیری ها هنوز شناسه CVE نگرفتن و مرتبط با مسابقات Pwn2Own هستن.

بعد از مایکروسافت، Adobe و زیمنس با 3 آسیب پذیری قرار گرفتن.

نمودار زیر کمپانی های آسیب پذیر این هفته رو نشون میده :

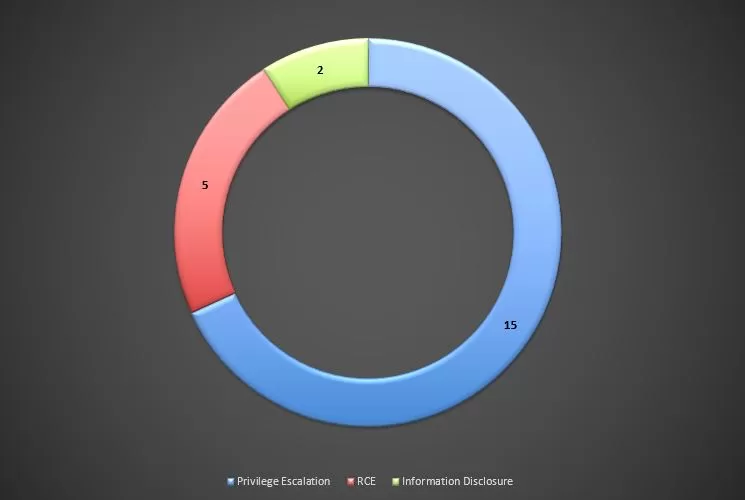

نوع آسیب پذیری هایی که این هفته بررسی کردیم :

- اجرای کد : 5

- افزایش امتیاز : 15

- افشای اطلاعات : 2

در نهایت 22 آسیب پذیری که بررسی کردیم :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-37248 | 7.8 | Siemens | Tecnomatix Plant Simulation | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای PAR هستش. |

| CVE-2023-37246 | 7.8 | Siemens | Tecnomatix Plant Simulation | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای PAR هستش. |

| CVE-2023-37247 | 7.8 | Siemens | Tecnomatix Plant Simulation | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در تجزیه ی فایلهای PAR هستش. |

| CVE-2023-38159 | 8.8 | Microsoft | Windows | Race Condition | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در مدیریت مموری نگاشت شده توسط GPU هستش. |

| CVE-2023-36731 | 8.8 | Microsoft | Windows | Improper Input Validation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع BLTRECORD::bStretch در درایور win32kfull هستش. |

| CVE-2023-36732 | 8.8 | Microsoft | Windows | Race Condition | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در کلاس DEVLOCKBLTOBJ در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvPlgBlt در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvStretchBlt در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvBitBlt در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvStretchBltROP در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvCopyBits در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvStretchBlt در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvStretchBltROP در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع IsSurfaceLockable در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvPlgBlt در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvBitBlt در درایور win32kfull هستش. |

| CVE-2023-36594 | 7.8 | Microsoft | Windows | Type Confusion | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در تابع UMPDDrvCopyBits در درایور win32kfull هستش. |

| ZDI-23-1541 | 7.5 | Microsoft | Team | Incorrect Privilege Assignment | مهاجم راه دور امکان افزایش امتیاز داره. برای اکسپلویت ، مهاجم باید امکان اجرای اسکریپت در برنامه رو داشته باشه. آسیب پذیری در پردازش تنظیمات عمومی و مرتبط با مسابقات Pwn2Own هستش. |

| ZDI-23-1540 | 5.0 | Microsoft | Team | XSS | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش، چون باید یه صفحه یا فایل مخرب رو باز کنه. آسیب پذیری در پارامتر description در فایل مانیفیست bot app و مرتبط با مسابقات Pwn2Own هستش. |

| CVE-2023-26370 | 7.8 | Adobe | Photoshop | Uninitialized Variable | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای PSD هستش. |

| CVE-2023-38217 | 3.3 | Adobe | Bridge | Out-Of-Bounds Read | مهاجم راه دور امکان افشای اطلاعات داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فونتهای تعبیه شده هستش. |

| CVE-2023-38216 | 3.3 | Adobe | Bridge | Use-After-Free | مهاجم راه دور امکان افشای اطلاعات داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فونتهای تعبیه شده هستش. |