کمپانی تایوانی D-Link ، نقض داده از شبکه خودش و فروش داده ها در اوایل ماه در فروم BreachForums رو ، تایید کرد.

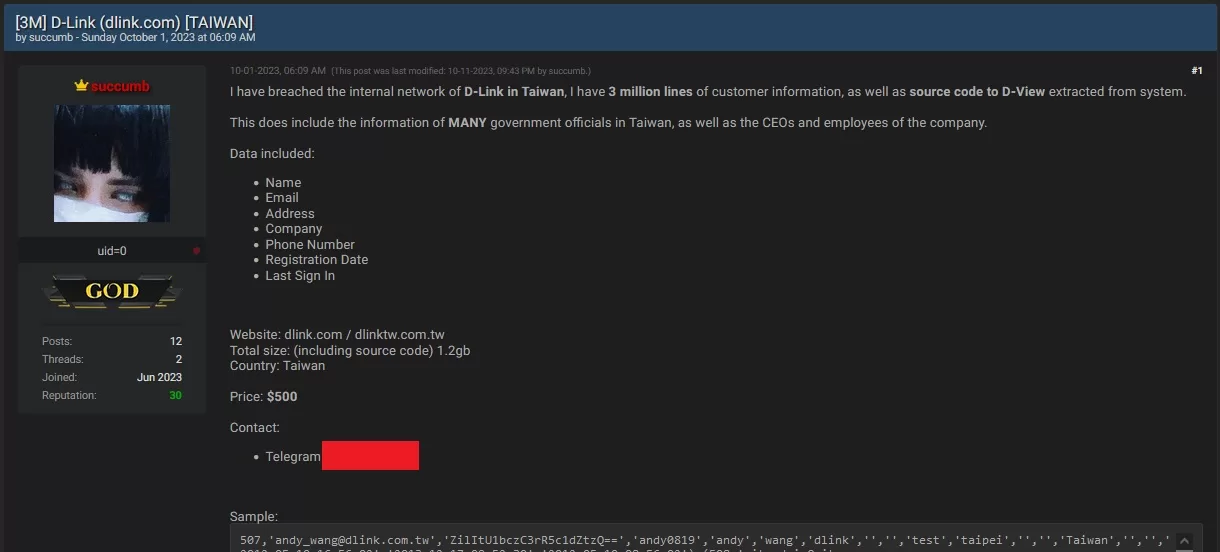

مهاجم ادعا کرده بود که سورس کد برنامه مدیریت شبکه D-View ، بهمراه میلیونها رکورد اطلاعات شخصی مشتریان و کارمندان ، از جمله اطلاعات مدیر عامل شرکت رو استخراج کرده.

داده ها شامل نام ، ایمیل ، آدرس ، تلفن، تاریخ ثبت نام و آخرین ورود کاربر هستش. مهاجم این داده ها رو از اول اکتبر به قیمت 500 دلار برای فروش در فروم گذاشته .

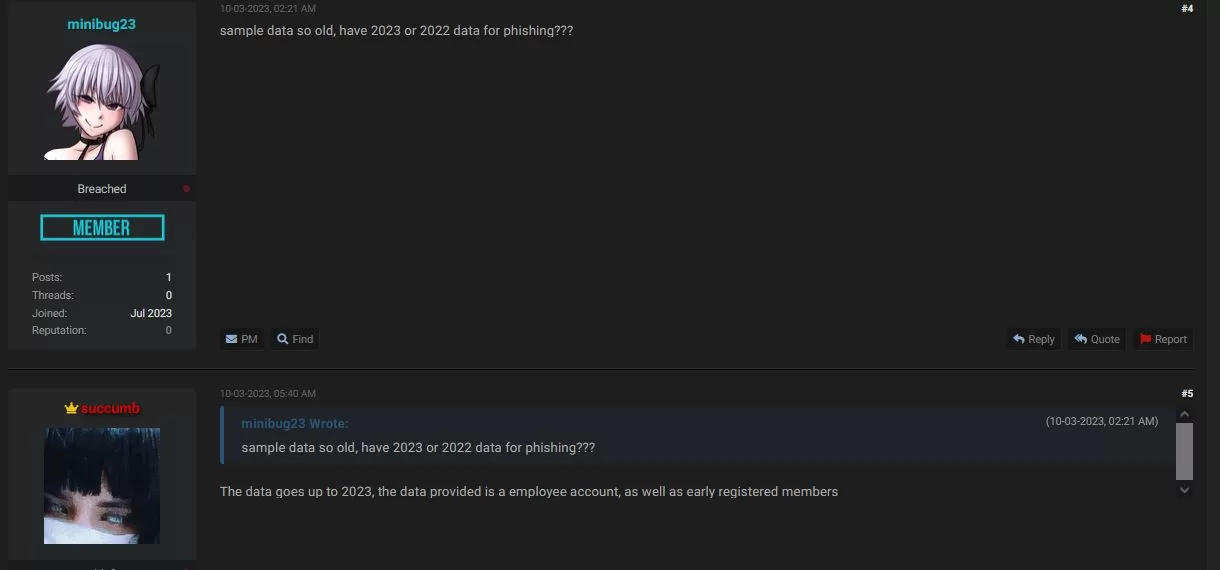

مهاجم 45 رکورد رو بعنوان PoC با تاریخ لاگین بین 2012 تا 2013 منتشر کرده بود، که یکی از کسایی که در موضوع تاپیک شرکت کرده ، گفته بود که داده ها به نظر خیلی قدیمی میان. مهاجم هم گفته که به شبکه D-Link در تایوان نفوذ کرده و 3 میلیون رکورد اطلاعات مشتری و سورس کد D-View رو استخراج کرده. داده ها شامل مقامات دولتی تایوان، مدیر عاملان و کارمندان هم هستش.

D-Link موضوع رو بهمراه محققین Trend Mirco ، بررسی کرده و اعلام کرده که هک از طریق حمله فیشینگ روی یکی از کارمنداش رخ داده که منجر به دسترسی به شبکه شرکت شده.

این شرکت اعلام کرده که هکر تونسته به سیستم ثبت محصول در محیطی که D-link بهش test lab environment میگه دسترسی پیدا کنه که یه سیستم قدیمی D-View 6 که در سال 2015 به پایان عمرش رسیده، روش در حال اجرا بوده.

مشخص نیست که چرا یه سیستمی که هفت سال پیش عمرش تموم شده و از طریق اینترنت در دسترس بوده، در شبکه D-Link وجود داشته.

D-link ادعای مهاجم مبنی بر سرقت 3 میلیون رکورد رو هم رد کرده و اعلام کرده که سیستم در معرض خطر، حاوی 700 رکورد هستش که حداقل برای هفت سال غیرفعال بودن. اطلاعات هم حاوی اطلاعات با حساسیت کم یا نیمه عمومی هستن.

این کمپانی اعلام کرده که مهاجم عمدا تاریخ لاگین کاربران رو تغییر داده تا توهم سرقت اطلاعات بروز رو ایجاد کنه و همچنین گفته که بعیده که کاربران فعلیش تحت تاثیر این حادثه قرار بگیرن.

منبع