دومین نسخه ی کالی لینوکس برای سال 2025 با اصلاح یسری باگ، بهبود در برخی بخشها و اضافه کردن یسری ابزار جدید منتشر شد. در این پست نگاهی به این نسخه انداختیم.

بروزرسانی های دسکتاپ:

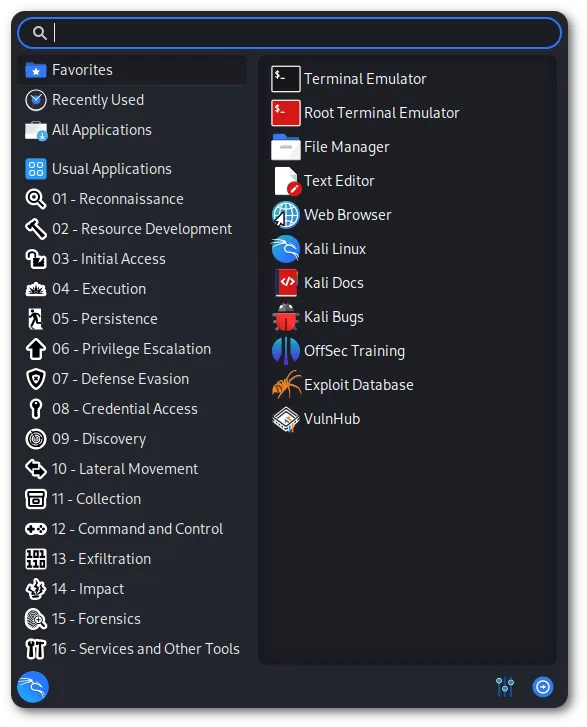

بروزرسانی منوی کالی لینوکس:

یکی از بروزرسانی هایی که در این نسخه انجام دادن، بروزرسانی منوی کالی لینوکس هستش که اونو براساس چارچوب MITRE ATT&CK بازطراحی کردن.

قبلا این منو رو براساس BackTrack طراحی کرده بودن که از WHAX الهام گرفته شده بود. یکی از مشکلاتی که این منو داشت، طراحی ساختارمندی نداشت و اضافه کردن ابزارهای جدید سخت بود و همچنین منجر به سردرگمی کابران نهایی در پیدا کردن ابزارها میشد.

در سیستم جدید، بسیاری از جنبه ها رو خودکارسازی کردن که هم مدیریتش برای تیم کالی ساده تر شده، هم کشف ابزارها برای کاربران نهایی.

نسخه ی Kali Purple از چارچوب NIST CSF استفاده میکنه.

کل ساختار منو متن باز هستش و از طریق یک فایل سادهی YAML مدیریت میشه.

گنوم 48:

نسخه ی جدید کالی لینوکس از گنوم 48 استفاده میکنه که دارای ویژگی هایی مانند: پشتیبانی از HDR، نمایش بهتر اعلانها، حفظ سلامت باتری، بروزرسانی ویرایشگر متن و … هستش.

با بروزرسانی گنوم، همه ی تم ها رو هم بروزرسانی کردن، همچنین بجای ابزار evince که برای خوندن اسناد مورد استفاده قرار میگرفت، papers رو جایگزین کردن.

در این نسخه ی گنوم، نمایش IP برای VPN رو هم اضافه کردن، همون کاری که در نسخه ی Kali 2024.1 برای Xfce انجام دادن.

KDE Plasma 6.3:

نسخهی Plasma 6.3 هم به کالی اضافه شده که دارای ویژگی هایی مانند: نمایش بهتر رنگها هنگام فعال بودن Night Light، گزارش دقیق از مصرف CPU در مانیتور، امکانات شخصی سازی بیشتر و … هستش.

والپیپرهای جدید کامیونیتی:

سه تا والپیپر (Wallpaper) جدید برای بسته ی Community Wallpapers اضافه کردن. برای دسترسی به این تصاویر کافیه kali-community-wallpapers رو نصب کنید.

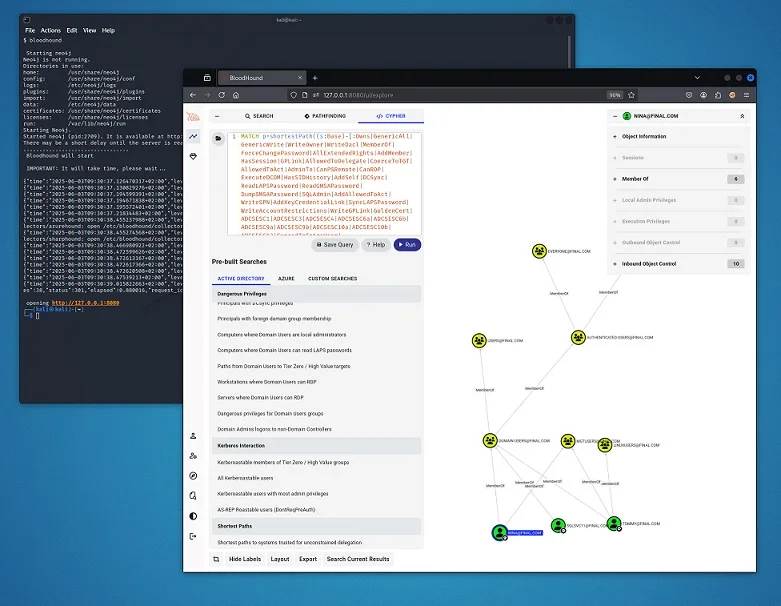

بروزرسانی BloodHound:

اگه روی Active Directory کار میکنید، نسخه ی جدید کالی لینوکس، آخرین نسخه ی BloodHound Community Edition (CE) رو اضافه کرده.

نسخه ی جدید شامل azurehound و bloodhound-ce-python (اختصاصی CE) و sharphound هستش، رابط کاربری روان تر و عملکرد بهتر و قابلیت های جدیدی برای نقشه برداری از Active Directory داره.

برای کانفیگ و نصب BloodHound Community Edition، میتونید از این لینک استفاده کنید.

ابزارهای جدید:

در این نسخه کالی لینوکس، 13 ابزار جدید اضافه شده:

- azurehound: ابزار جمع آوری کننده داده های BloodHound برای Microsoft Azure.

- binwalk3: ابزار Binwalk، ابزاری برای استخراج و شناسایی داده ها و فایلهایی هستش که در فایلهای دیگه تعبیه شدن. تمرکز اصلیش روی فریمورها هستش. binwalk3 نسخه ی بهبود یافته ی این ابزار هستش که در RUST توسعه داده شده.

- bloodhound-ce-python: یک ingestor مبتنی بر پایتون برای BloodHound CE هستش که براساس Impacket توسعه داده شده. (در BloodHound، یک ingestor ابزار یا اسکریپتی هستش که اطلاعات مربوط به محیط Active Directory رو جمعآوری کرده و اونو برای آنالیز در برنامه BloodHound آماده میکنه.)

- bopscrk: ابزاری برای تولید wordlist

- chisel-common-binaries: ترافیک TCP/UDP رو بصورت HTTP و روی یک ارتباط امن SSH انتقال میده. ابزار هم شامل کلاینت و هم سرور هستش. معمولا برای عبور از فایروال کاربرد داره اما میشه بعنوان یک نقطه پایانی امن برای شبکه هم استفاده کرد.

- crlfuzz: ابزاری برای اسکن آسیب پذیری های CRLF که در گولنگ توسعه داده شده.

- donut: ابزاری برای توسعه شلکدهایی که امکان اجرا در مموری رو دارن. کدهایی که تولید میکنه: VBScript، JScript، EXE، DLL و اسمبلی های دات نت هستش.

- gitxray: ابزاری برای اسکن و جمع آوری داده ها از مخازن و مشارکت کنندگان. معمولا برای OSINT و فارنزیک کاربرد داره.

- ldeep: ابزاری برای شمارش عمیقتر LDAP که امکان اجرا روی سرور Active Directory LDAP یا بصورت محلی روی فایلهای ذخیره شده رو داره.

- ligolo-ng-common-binaries: ابزار Ligolo-ng ابزاری ساده، سبک و سریع هستش که به متخصصان تست نفوذ اجازه میده تا با استفاده از یک رابط tun (بدون نیاز به SOCKS) از یک اتصال معکوس TCP/TLS تونل ایجاد کنن.

- Rubeus: یک مجموعه ابزار سی شارپی، که امکان تعامل و سوء استفاده از Kerberos رو میده. این ابزار از پروژه های Kekeo و MakeMeEnterpriseAdmin الهام گرفته شده.

- sharphound: ابزار جمع آوری کننده داده برای BloodHound CE

- TInjA: ابزاری برای کشف آسیب پذیری های Template Injection در صفحات وب که از 44 انجین تمپلیت در 8 زبان برنامه نویسی مختلف پشتیبانی میکنه.

علاوه بر این ابزارها، یسری کتابخونه و پکیج رو هم بروزرسانی کردن از جمله پاورشل و code-oss.

اضافه شدن Xclip:

xclip یک ابزار خط فرمان هستش که برای اجرا در هر سیستمی که از X11 پشتیبانی میکنه طراحی شده. این ابزار واسطی بین ترمینال و کلیپبورد رو فراهم میکنه.

دستور زیر منجر به کپی IP شما در کلیپ بورد میشه:

|

1 |

ip a | grep inet | xclip -selection clipboard |

خوندن اطلاعات کلیپ بورد و ارسالش به دستور بعدی:

|

1 |

xclip -o -sel c | grep FLAG |

بروزرسانی های Kali NetHunter:

Smartwatch Wi-Fi Injection:

بعد از سه سال تونستن اولین ساعت هوشمند که از wireless injection پشتیبانی میکنه رو معرفی کنن. Kali NetHunter روی TicWatch Pro 3 (همه ی مدلهایی که از bcm43436b0 استفاده میکنن) قابل نصب هستش و از مواردی مانند Wireless Injection و de-authentication و ضبط هندشیک WPA2 پشتیبانی میکنه.

برای نصب اگه نیاز به راهنمایی داشتید، میتونید از این لینک استفاده کنید.

CARsenal:

ابزار معروف CAN Arsenal بازنویسی شده و اکنون با نام جدید CARsenal منتشر شده. این ابزار در زمینه هک خودروها قابل استفاده هستش. نسخه جدید شامل ابزارهای جدید زیر هستش:

- ابزار hlcand: نسخه تغییر یافتهی slcand برای استفاده با ELM327

- ابزار VIN Info: تحلیل و رمزگشایی VIN

- ابزار CaringCaribou: شامل ماژولهای Listener، Dump، Fuzzer، Send، UDS و XCP

- ابزار ICSim: شبیهساز حرفهای برای کار با VCAN و تست ابزار بدون نیاز به سختافزار واقعی

کرنل لینوکسی که از CAN پشتیبانی میکنه برای این دستگاهها آماده هستش:

- Samsung Galaxy S9 (A13/exynos9810)

- Samsung Galaxy S10 (A14 & A15/exynos9820)

- Realme C15 (A10)

- Redmi Note 11 (A15)

سیستمهای رادیویی اندروید:

یک استفادهی جدید و احتمالاً اولین نمونه از اجرای Kali NetHunter KeX روی سیستمهای رادیویی اندروید انجام شده.

بروزرسانی کرنل های Kali NetHunter:

- Xiaomi Redmi 4/4X (A13)

- Xiaomi Redmi Note 11 (A15)

- Realme C15 (A10)

- Samsung Galaxy S10 (A14,A15/exynos9820)

- Samsung Galaxy S9 (A13/exynos9810)

بروزرسانیهای Kali برای سیستمهای ARM و بردهای SBC:

برخی از ایمیجهای مخصوص Raspberry Pi رو ادغام کردن، بنابراین دیگه نیازی به ایمیج جداگانه برای Raspberry Pi 5 نیست. از این پس، Pi 5 توسط ایمیج ۶۴ بیتی پشتیبانی میشه.

کرنل در دستگاههای Raspberry Pi، به نسخه ی 6.12 ارتقاء یافته.

امکان اجرای vgencmd بدون امتیاز ROOT رو دارید.

برای USB Armory MKII، کرنلش به 6.12 و بوت لودرش به 2025.04 بروز شده.

نسخه PowerShell در ایمیجهای ARM از 7.1.3 به 7.5.1 ارتقا یافته است.

همچنین بروزرسانی هایی در اسکریپت ساخت انجام دادن تا یسری مشکلاتش رو حل کنن و ساخت ایمیج های سفارشی رو ساده تر کنن.

بروزرسانی های دیگه:

علاوه بر موارد بالا یسری بروزرسانی در مستندات، سایت و بلاگشون انجام دادن و یسری Mirror جدید در هند و کره جنوبی ایجاد کردن. در تیمشون هم تغییراتی ایجاد کردن.

نسخه ی Kali Linux 2025.1a رو چطوری نصب یا ارتقاء بدیم:

اگه بخوایین یک نسخه ی جدید از کالی رو دانلود و نصب کنید، میتونید فایل ایمیج رو از این لینک دریافت کنید.

همونطور که قبلا هم در سایت اشاره کرده بودیم، تیم کالی هر سه ماه یکبار نسخه ی جدید میده، اما بصورت هفتگی هم نسخه هایی رو منتشر میکنن. البته این نسخه های هفتگی بصورت اتوماتیک بروز میشن.

اگه یک نسخه از کالی رو دارید و صرفا میخوایید اونو بروز کنید، میتونید از دستورات زیر استفاده کنید:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 |

┌──(kali㉿kali)-[~] └─$ echo "deb http://http.kali.org/kali kali-rolling main contrib non-free non-free-firmware" | sudo tee /etc/apt/sources.list [...] ┌──(kali㉿kali)-[~] └─$ sudo wget https://archive.kali.org/archive-keyring.gpg -O /usr/share/keyrings/kali-archive-keyring.gpg [...] ┌──(kali㉿kali)-[~] └─$ sudo apt update && sudo apt -y full-upgrade [...] ┌──(kali㉿kali)-[~] └─$ cp -vrbi /etc/skel/. ~/ [...] ┌──(kali㉿kali)-[~] └─$ [ -f /var/run/reboot-required ] && sudo reboot -f |

بعد از این کار، بسته به معماری سیستمتون، باید خروجی اینجوری بشه :

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

┌──(kali㉿kali)-[~] └─$ grep VERSION /etc/os-release VERSION_ID="2025.2" VERSION="2025.2" VERSION_CODENAME=kali-rolling ┌──(kali㉿kali)-[~] └─$ uname -v #1 SMP PREEMPT_DYNAMIC Kali 6.12.25-1kali1 (2025-04-30) ┌──(kali㉿kali)-[~] └─$ uname -r 6.12.25-amd64 |