شرکت اسرائیلی Hudson Rock که در زمینه Cybercrime intelligence فعالیت داره، اعتبارنامه های هک شده توسط بازیگران تهدید رو رصد میکنه و اونا در یه پلتفرم بنام Cavalier قرار میده تا متخصصین امنیتی بتونن از اکانتهای هک شده کارمندان و کاربران و … مطلع بشن و اقدامات لازم رو انجام بدن. این ابزار براساس فناوریهای فارنزیکی و دانش عملیاتی در واحد 8200 ارتش اسرائیل توسعه داده شده.

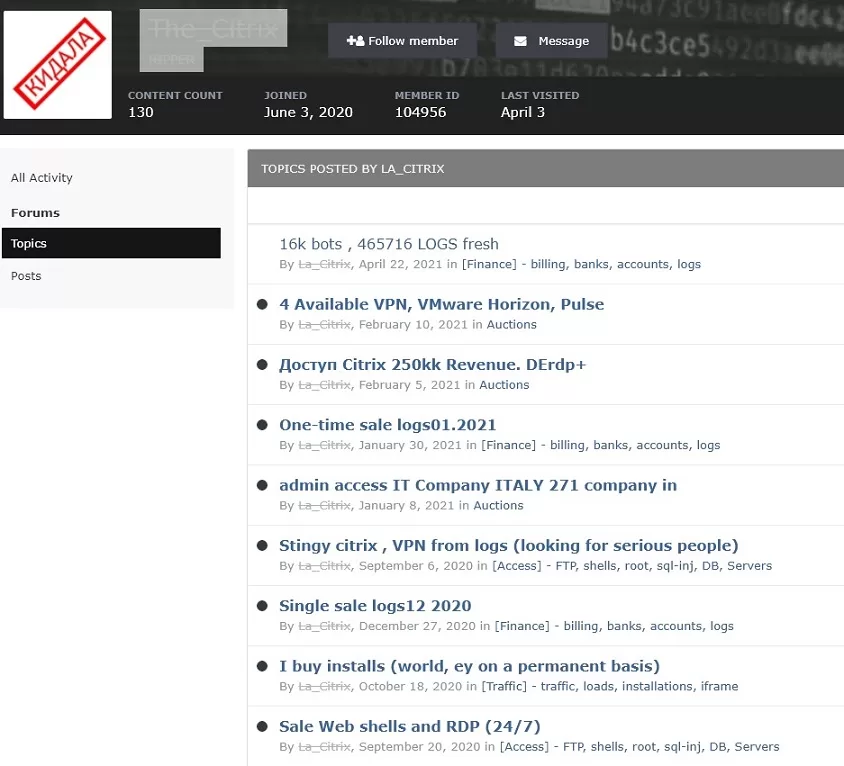

یه بازیگر تهدید بنام La_Citrix که در زمینه هک شرکتها و فروش دسترسی به سرورهای citrix/vpn/RDP و لاگ های info-stealerها از سیستم های آلوده ،از سال 2020 در انجمنهای عمدتا روسی فعالیت میکنه، که بخشیش رو در شکل زیر میبینید، در حین آلوده کردن سیستمها، اشتباهی سیستم خودش رو هم آلوده کرده و بدون بررسی اونو در کنار داده های دیگه برای فروش گذاشته.

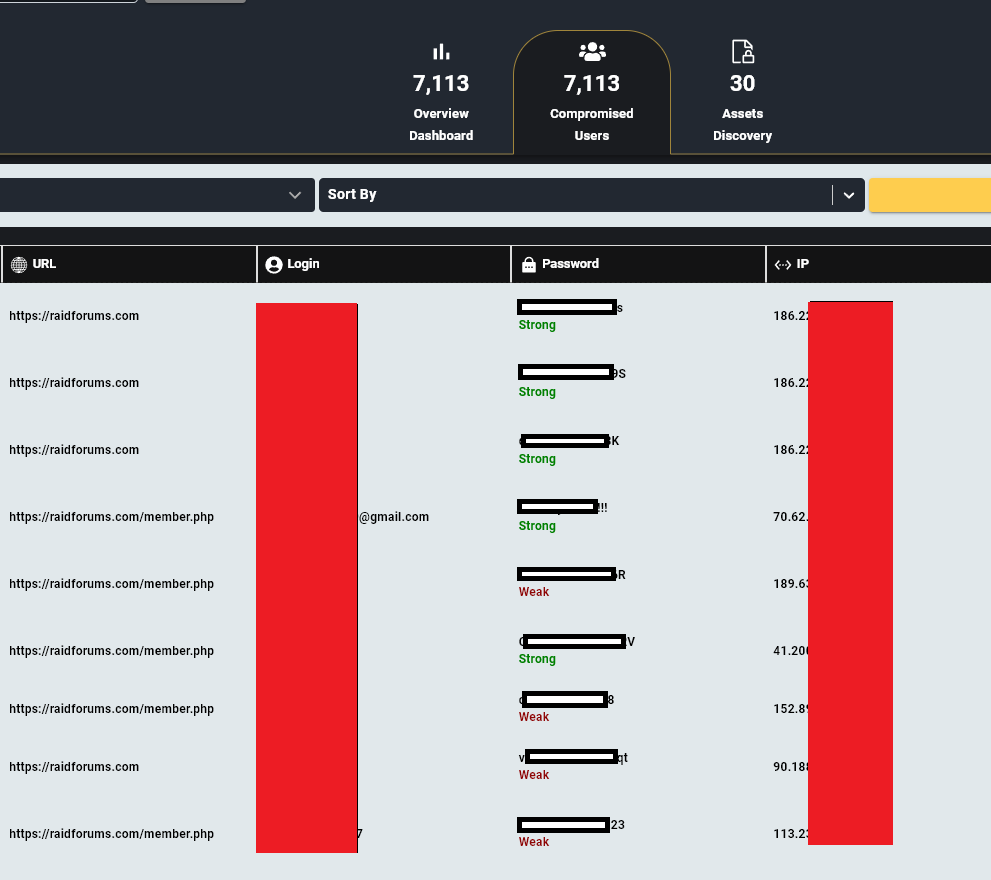

محققا ، La_Citrix حین بررسی هکرهای دیگه ای که توسط info-stealerها آلوده شدن و در فرومهای هکری فعالیت میکردن، پیدا کردن. در حقیت متوجه اعتبارنامه ها از سایتهای هکری معروف شدن و از اون به هکرها رسیدن.

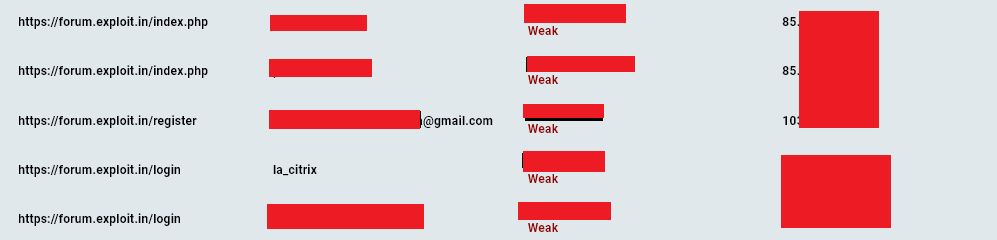

شکل زیر نمونه ای از اطلاعات این هکرهاست که مرتبط با فروم exploit.in هستش و La_Citrix هم توشون بوده.

چیزی که شاخکهای محققین رو تیز کرده اطلاعات زیر بوده که مربوط به اعتبارنامه های چندین فروم هکری بوده که توسط info-stealerها از کامپیوتر ایشون جمع شده :

اطلاعات بالا نشون میده که ایشون با نامهای کاربری La_Citrix و Lacitrix در انجمن های مختلف عضو میشده.

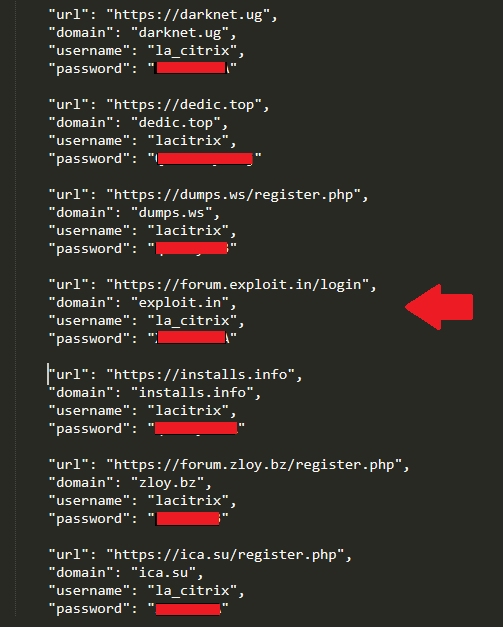

اینکه هکرها توسط برنامه های سارق اطلاعات آلوده بشن چیزی عجیبی نیست. مثلا انجمن فروش داده معروف raidforums که توسط مجریان قانون بسته شد، بیش از 7000 اکانت کاربری هک شده در دیتابیس Hudson Rock داره که بیشترشون هم اتفاقا هکر هستن.

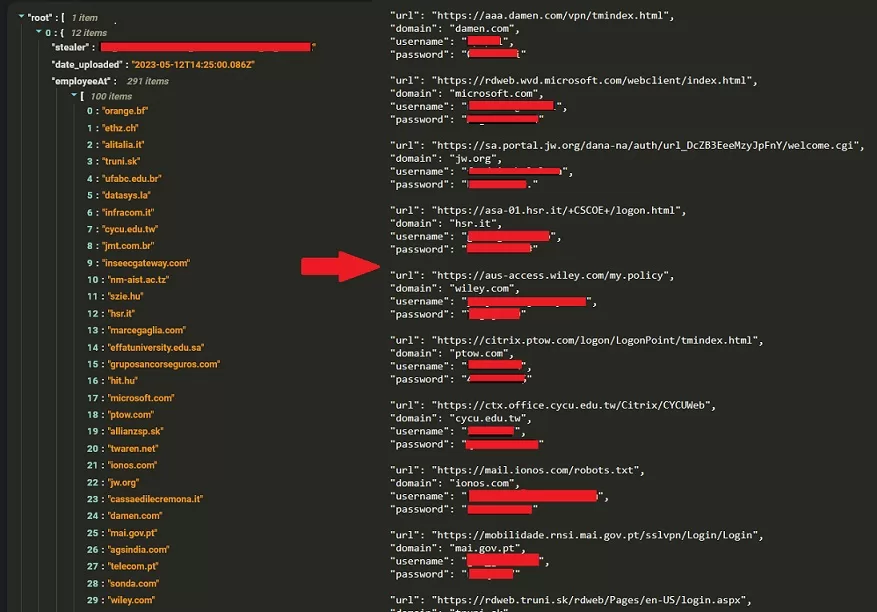

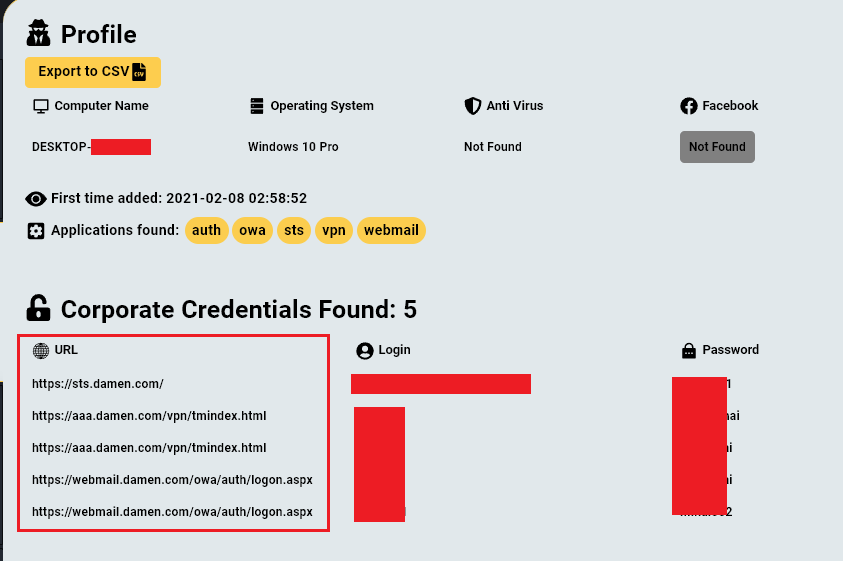

محققا اومن اطلاعات سیستم این هکر رو بررسی کردن و اعتبارنامه های کارکنان 291 شرکت مختلف رو در اون کشف کردن. در ابتدا تعجب کردن اما بعدش متوجه شدن که هکر ، همه هکهاش با سیستم خودش انجام میداده و اعتبارنامه ها رو در مرورگرهای نصب شده روی سیستمش ذخیره میکرده. در شکل زیر اعتبارنامه های واقعی شرکتها رو در سمت راست میتونید ببینید که برای دسترسی به سرورهای مختلف شرکتها استفاده میشده :

خیلی از این اعتبارنامه ها قبلا در دیتابیس Hudson Rock موجود بوده و در حقیقت اینا توسط برنامه های سارق اطلاعات جمع آوری شدن .

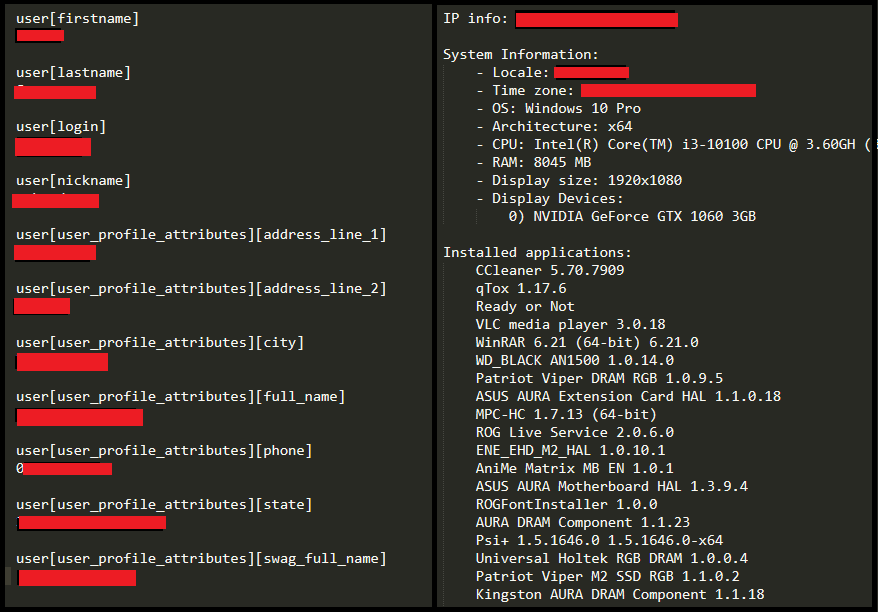

علاوه بر این داده ها ، یسری اطلاعات دیگه هم از سیستم هکر موجود بوده از جمله برنامه های نصب شده مثلا qTox که اغلب توسط گروههای باج افزاری استفاده میشه، آدرس و شماره تلفن و … که منجر به شناسایی هویت هکر هم شده.

شکل زیر سمت چپ نشون دهنده اطلاعات هویتی هکر هستش که عمدتا توسط ویژگی auto-complete مرورگرها ذخیره شده و سمت راست نشون دهنده اطلاعات مختلف از جمله برنامه های نصب شده هستش :

محققا گفتن که این اولین باری نیست که شاهد چنین موردی بودن و انتظار دارن که با افزایش برنامه های سارق اطلاعات، چنین مواردی بیشتر هم بشن.

در نهایت محققای Hudson Rock این داده هارو در اختیار مجریان قانون قرار دادن.