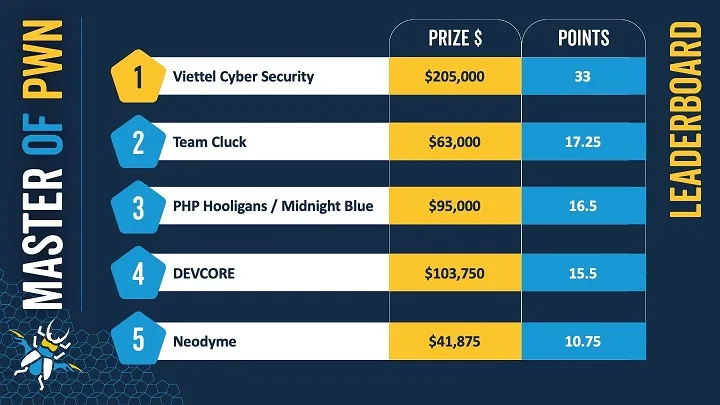

همونطور که قبلا در این پست اشاره کرده بودیم، مسابقات Pwn2Own Ireland 2024 طی چهار روز، 22 تا 25 اکتبر، یک تا چهار آبان برگزار شد و در نهایت Viettel Cyber Security با کسب 205 هزار دلار جایزه نقدی و 33 امتیاز Master of Pwn مقام اول رو بدست آورد. برای آشنایی با این مسابقات، میتونید این لینک مشاهده کنید.

جدول زیر نفرات اول تا پنجم رو نشون میده:

در این مسابقات، در مجموع 1,066,625 دلار جایزه نقدی داده شده و 70 زیرودی منحصر به فرد کشف و به سازنده ها گزارش دادن تا نهایتا طی 90 روز ، اونارو اصلاح کنن. قبل مسابقات هم اغلب سازنده ها، اصلاحیه هایی رو برای محصولاتشون ارائه داده بودن و این مسابقات با آخرین بروزرسانیها برگزار شد.

در این مسابقه 22 شرکت کننده حضور داشتن ، آقای سینا خیرخواه هم از تیم Summoning Team شرکت کننده این دوره از مسابقات بودن.

- Viettel Cyber Security

- Can Acar

- Summoning Team

- RET2 Systems

- Neodyme

- ANHTUD

- PHP Hooligans / Midnight Blue

- Synacktiv

- DEVCORE Internship Program

- STEALIEN Inc

- Rapid7

- InfoSect

- Reverse_Tactics

- Tenable Group

- Team Cluck

- Cody Gallagher and Charlie Waters

- NCC Group

- BoredPentester

- DEVCORE Research Team

- Team Smoking Barrels

- Computest Sector 7

- Compass Security

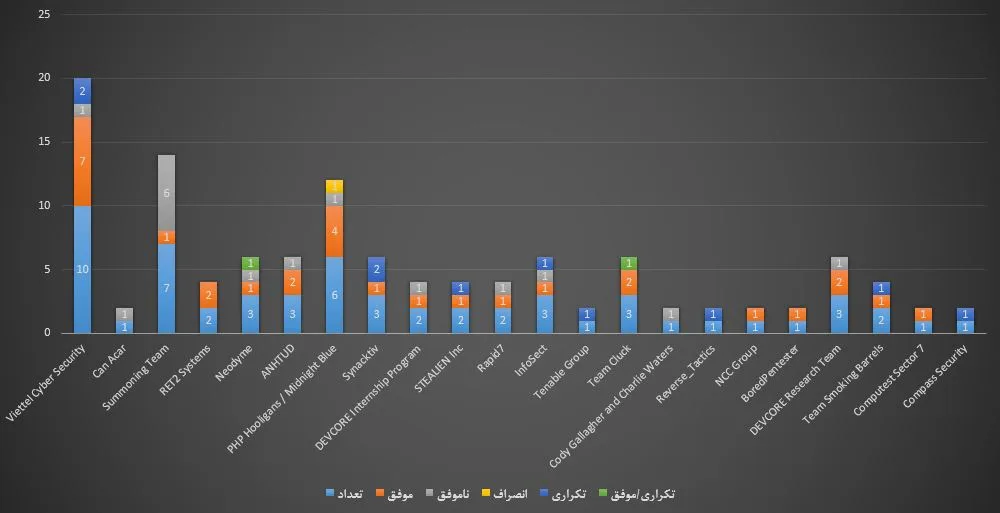

عملکرد هر شرکت کننده در این دوره از مسابقات در نمودار زیر قابل مشاهده هستش :

- تعداد: تعداد کل برنامه هایی که قرار بود اجرا کنن.

- موفق: تعداد کل برنامه های موفق

- ناموفق: تعداد کل برنامه های ناموفق

- انصراف: تعداد کل برنامه هایی که شرکت کننده انصراف داده

- تکراری: تعداد کل برنامه هایی که در اون، باگها تکراری و شناخته شده بودن.

- تکراری/موفق: تعداد کل برنامه هایی که در اون تعدادی از باگها تکراری و بقیه زیرودی بودن.

لیست دسته بندی ها و محصولات هر دسته در این سری از مسابقات:

- دسته بندی Home Automation Hubs :

- AeoTec Smart Home Hub

- دسته بندی گوشی های موبایل:

- Samsung Galaxy S24

- دسته بندی Network Attached Storage:

- QNAP TS-464

- Synology BeeStation BST150-4T

- Synology DiskStation DS1823xs+

- TrueNAS Mini X

- دسته بندی چاپگرها:

- Canon imageCLASS MF656Cdw

- HP Color LaserJet Pro MFP 3301fdw

- Lexmark CX331adwe

- دسته بندی اسپیکرهای هوشمند:

- Sonos Era 300

- دسته بندی SOHO SMASHUP:

- QNAP QHora-322 to the Canon imageCLASS MF656Cdw

- QNAP QHora-322 to the Lexmark CX331adwe

- QNAP QHora-322 to the QNAP TS-464

- QNAP QHora-322 to the TrueNAS Mini X

- Synology RT6600ax to the Canon imageCLASS MF656Cdw

- دسته بندی نظارتی:

- Lexmark CX331adwe

- Lorex 2K Indoor Wi-Fi

- Synology TC500

- Ubiquiti AI Bullet

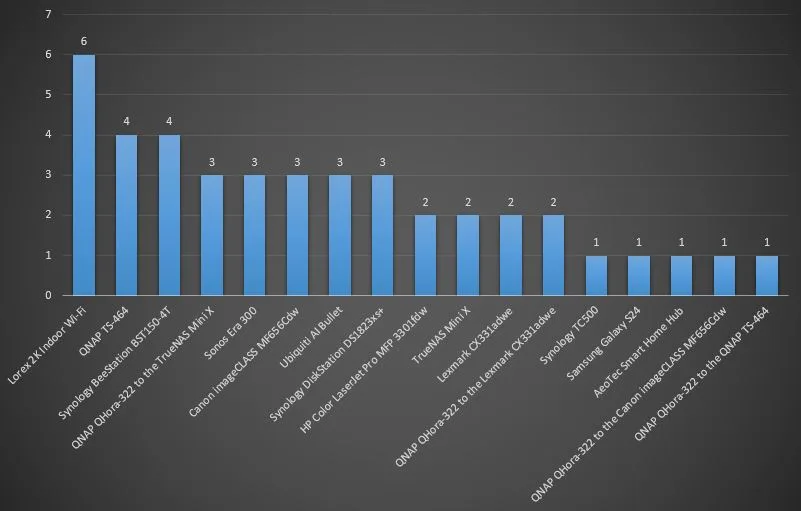

نمودار زیر تعداد اکسپلویت شدن هر محصول رو نشون میده : (موارد تکراری هم در نظر گرفتیم)

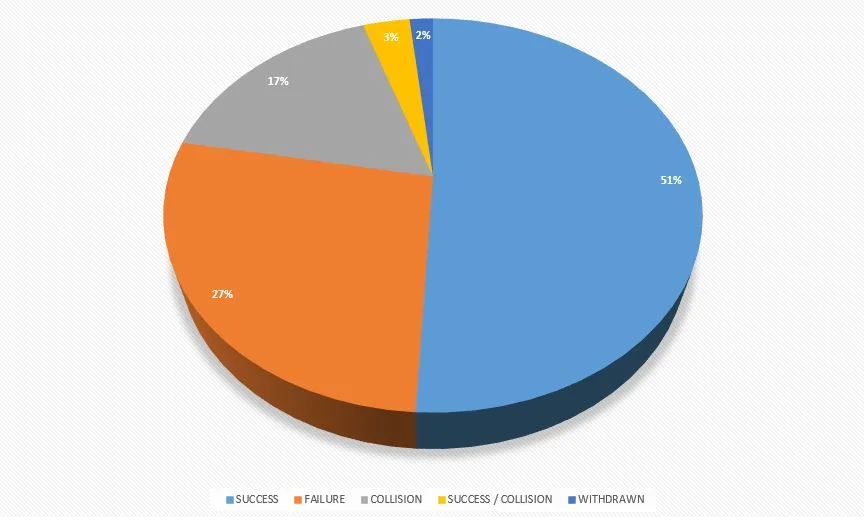

در مجموع 59 برنامه ارائه شده که نتیجه 30 موردش موفقیت آمیز، 16 مورد ناموفق، 10 مورد تکراری، 2 مورد تکرای و موفق و یک مورد هم انصرافی بود:

روز اول:

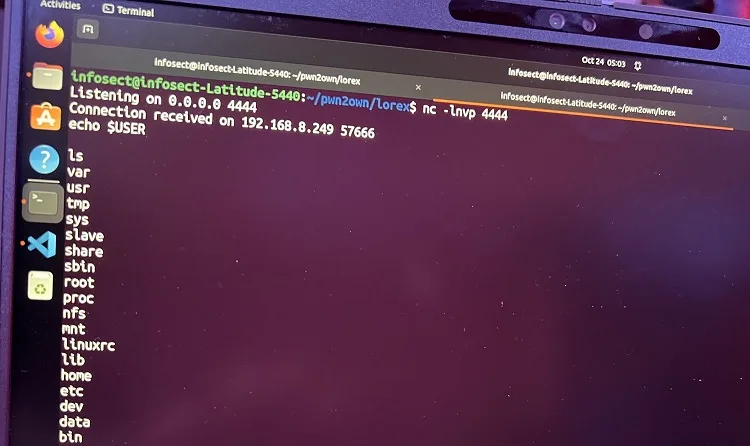

phudq و namnp از Viettel Cyber Security (@vcslab) با استفاده از سریز پشته و untrusted pointer deref تونستن دوربین Lorex 2K WiFi رو هک کنن. در مجموع 30 هزار دلار و 3 امتیاز Master of Pwn بدست آوردن.

Can Acar (@canacar_t) در زمانی که داشت، نتونست دوربین Synology TC500 رو هک کنه.

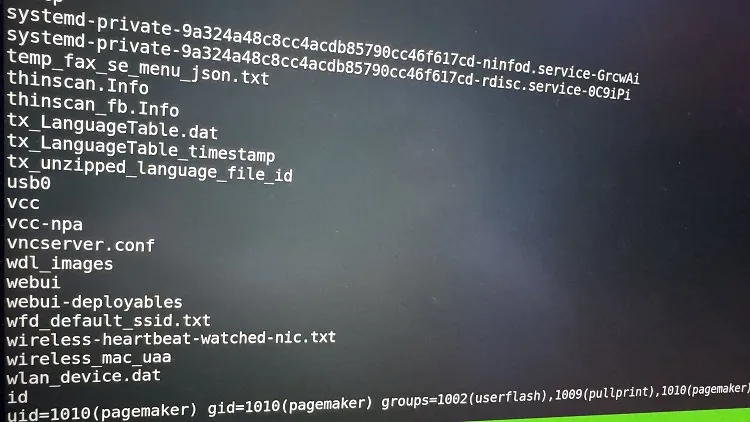

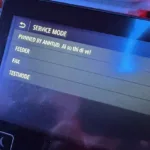

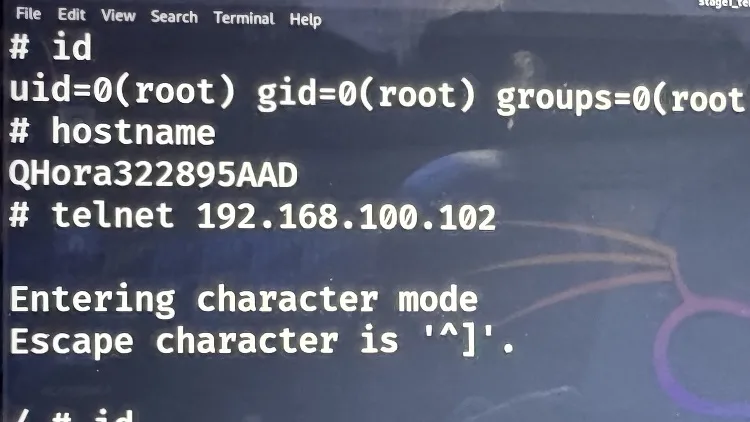

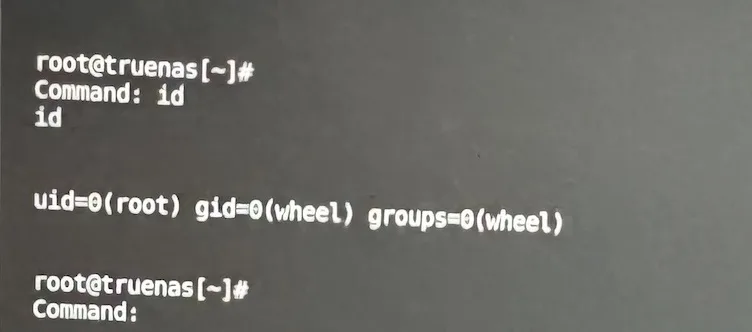

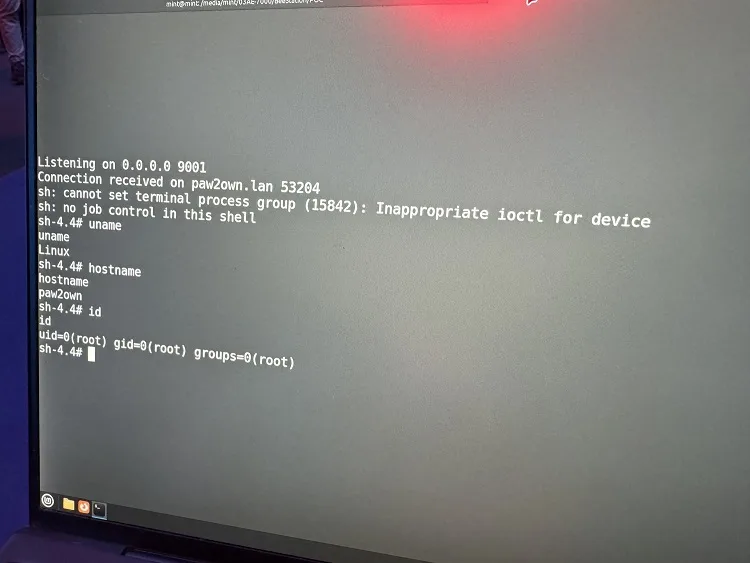

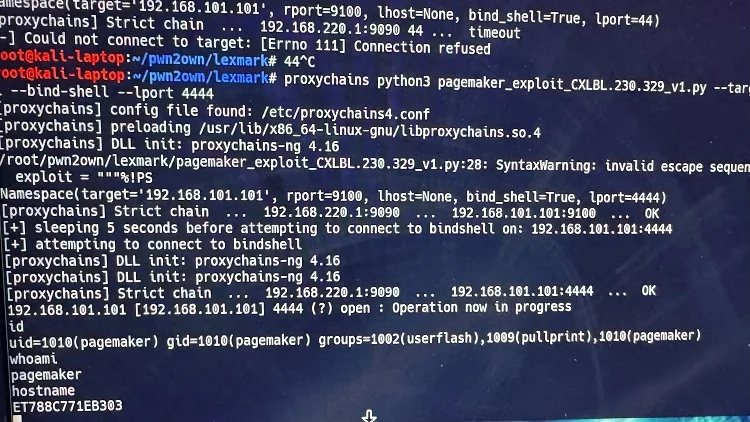

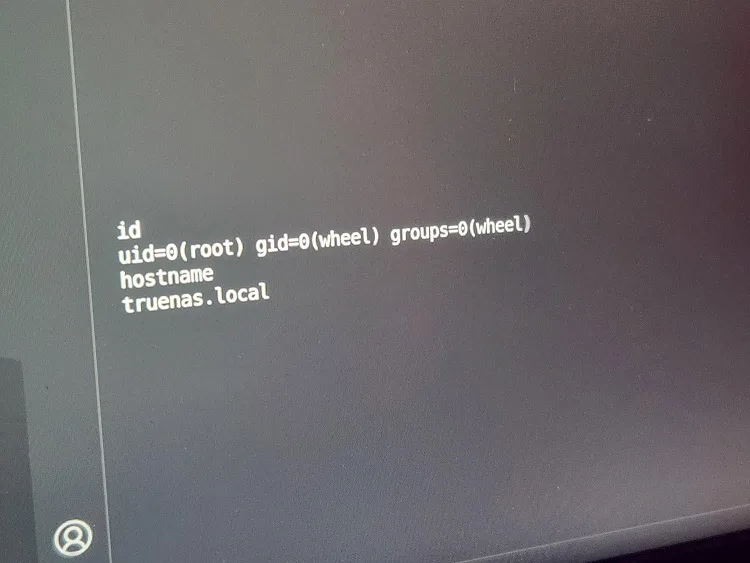

سینا خیرخواه (SinSinology@) از Summoning Team (@SummoningTeam) تونست با اکسپلویت 9 باگ مختلف از QNAP QHora-322 به TrueNAS Mini X برسه. 100 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn دریافت کردن.

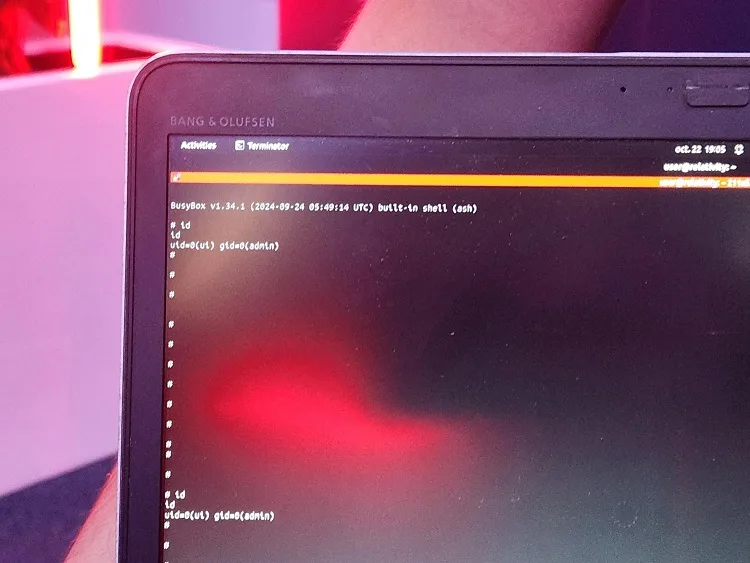

Jack Dates از RET2 Systems (@ret2systems) با استفاده از یک آسیب پذیری Out-of-Bounds write تونست با موفقیت اسپیکر Sonos Era 300 رو اکسپلویت کنه. در مجموع 60 هزار دلارو 6 امتیاز Master of Pwn بدست آورد.

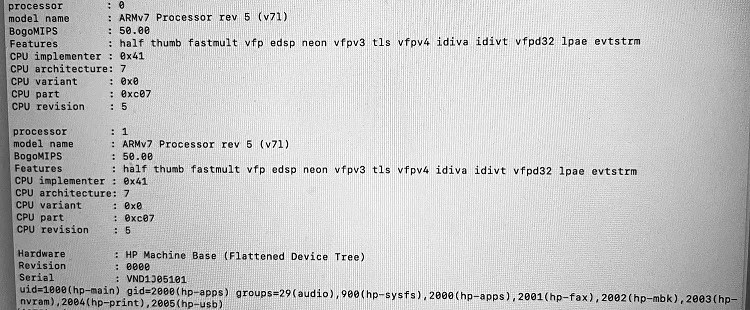

Team Neodyme (@Neodyme ) با استفاده از آسیب پذیری سرریز پشته تونست پرینتر HP Color LaserJet Pro MFP 3301fdw رو اکسپلویت کنه. 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آورده.

سینا خیرخواه نتونسته در زمانی که اختصاص داده بودن، QNAP TS-464 و Synology BeeStation BST150-4T و Synology DiskStation DS1823xs+ و Lorex 2K Indoor Wi-Fi رو اکسپلویت کنه.

PHP Hooligans / Midnight Blue (@midnightbluelab) نتونست در زمانی که داشت، دوربین Lorex 2K Indoor Wi-Fi رو اکسپلویت کنه.

YingMuo (@YingMuo) از DEVCORE Internship Program نتونست در زمان اختصاصی، Canon imageCLASS MF656Cdw رو اکسپلویت کنه.

InfoSect (@infosectcbr) team نتونست با موفقیت در فرصتی که داشت، دوربین Synology TC500 رو اکسپلویت کنه.

PHP Hooligans / Midnight Blue (@midnightbluelab) با اکسپلویت یک آسیب پذیری، تونسته پرینتر Canon imageCLASS MF656Cdw رو اکسپلویت کنه. در مجموع 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

Synacktiv team با موفقیت تونستن دوربین Lorex رو با دو باگ اکسپلویت کنن اما یکی از باگهایی که استفاده کردن قبلا شناخته شده بود، BUG COLLISION شد. 11,250 دلار جایزه نقدی و 2.25 امتیاز Master of Pwn بدست آوردن.

Viettel Cyber Security با زنجیره کردن دو باگ در روتر و 2 باگ در NAS، تونست با موفقیت از QNAP QHora-322 به TrueNAS Mini X برسه. آسیب پذیری ها SQLi و missing auth/exposed function بودن. در مجموع 50 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn بدست آوردن.

ExLuck (@pivik_) با زنجیر کردن 4 باگ improper cert verification و hardcoded cryptographic key تونست با موفقیت دستگاه QNAP TS-464 NAS رو هک کنه. در مجموع 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

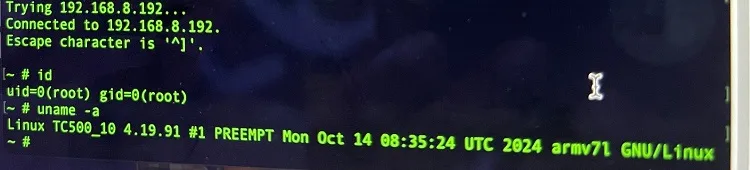

dungdm@ و tunglth@ با استفاده از آسیب پذیری سریز HEAP تونستن با موفقیت Synology TC500 رو اکسپلویت کنن. 30 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn بدست آوردن.

PHP Hooligans / Midnight Blue از اکسپلویت دوربین Synology TC500 انصراف داد.

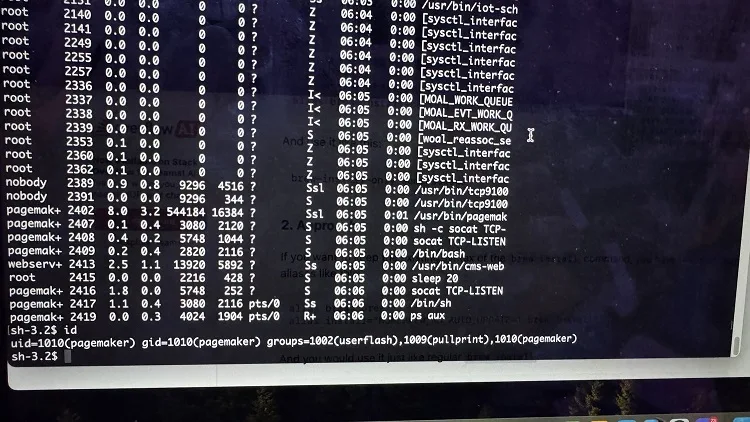

The STEALIEN Inc. team [Bongeun Koo(@kiddo_pwn), Dohyun Kim(@d0now), Junyoung Choi(@insp3ct0r_x), Wonbeen Im(@D0b6y), Juhyeop Lee(@leeju_04), Juyeong Lee(@ju_cheda), GuckHyeon Jin(@nang__lam), Jongmin Kim(@slyfizz3)] تونستن با زنجیره کردن چندین اکسپلویت Ubiquity AI Bullet رو هک و چراغهاش رو روشن کنن. همچنین root shell گرفتن. 30 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn دریافت کردن.

Ryan Emmons (@the_emmons) و Stephen Fewer (@stephenfewer) از Rapid7 تونستن با استفاده از یک باگ Improper Neutralization of Argument Delimiters ، با موفقیت Synology DiskStation DS1823xs+ رو اکسپلویت کردن. این اکسپلویت روی سایر دستگاههای Synology هم کار میکنه. در مجموع 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn دریافت کردن.

Synacktiv Team با زنجیره کردن 3 اکسپلویت، تونست با موفقیت Ubiquiti AI Bullet رو اکسپلویت کنه. در مجموع 15 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn بدست آوردن.

Jack Dates از RET2 Systems با استفاده از یک باگ OOB Write تونست با موفقیت از Synology DiskStation DS1823xs+ شل بگیره و صفحه ی لاگیتش رو دستکاری کنه. 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn دریافت کردن.

در نهایت Josh Foote (@BoredPentester) با اکسپلویت آسیب پذیری سرریز پشته، تونست با موفقیت دوربین Lorex 2K Wi-Fi رو اکسپلویت کنه. 15 هزار دلار جایزه نقدی و 3 امتیاز Master of Pwn دریافت کرده.

روز دوم:

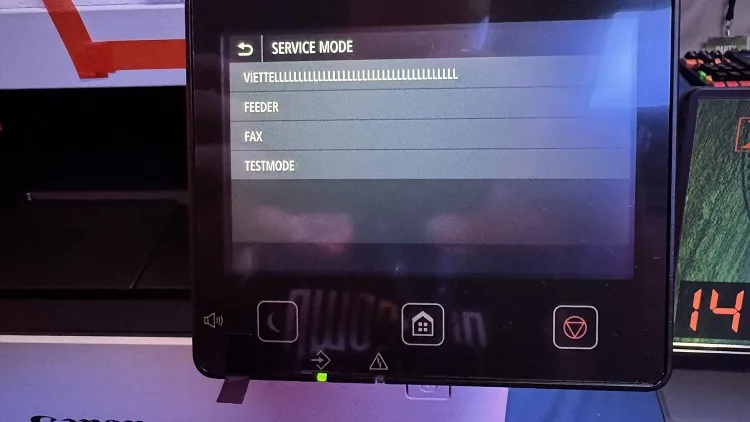

روز دوم با Pham Tuan Son (@Little_timmy) و ExLuck (@ExLuck99) از ANHTUD شروع شد. با اکسپلویت یک آسیب پذیر سرریز پشته، تونستن با موفقیت پرینتر Canon imageCLASS MF656Cdw رو هک کنن. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

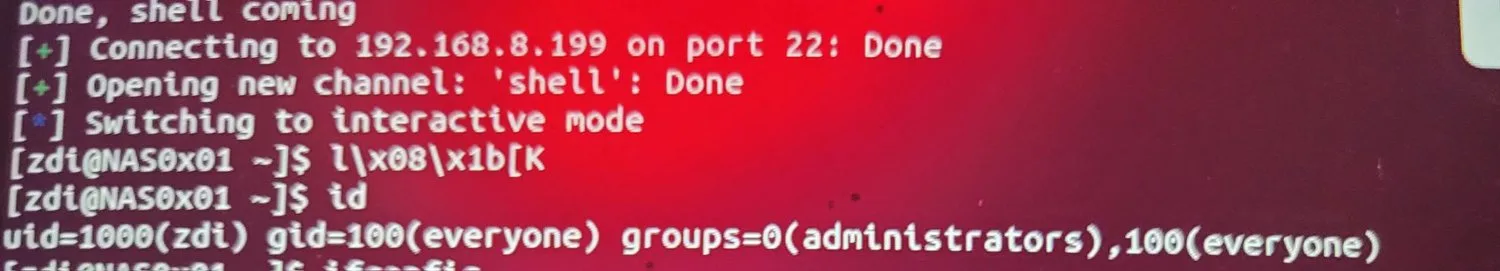

Ken Gannon (@yogehi) از NCC Group با اکسپلویت 5 باگ مختلف، از جمله یک path traversal، تونست با موفقیت از Samsung Galaxy S24 شل بگیره و یک برنامه روش نصب کنه. 50 هزار دلار جایزه نقدی و 5 امتیاز Master of Pwn دریافت کردن.

dungdm (@_piers2) با Viettel Cyber Security با استفاده از یک باگ Use-After-Free تونستن Sonos Era 300 رو هک کنن. 30 هزار دلار جایزه نقدی و 6 امتیاز Master of Pwn دریافت کردن.

Tenable Group تونستن با یک آسیب پذیری سرریز پشته، دوربین Lorex 2K رو اکسپلویت کنن. اما چون این باگ قبلا در مسابقه استفاده شده بود، COLLISION شد و 3,750 دلار جایزه نقدی و 1.5 امتیاز Master of Pwn دریافت کردن.

Viettel Cyber Security با یک باگ type confusion تونستن با موفقیت HP Color LaserJet Pro MFP 3301fdw رو اکسپلویت کنن. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

DEVCORE Research Team (@d3vc0r3) و nella17 (@nella17tw) که با DEVCORE Internship Program کار میکردن، نتونستن در زمانی که داشتن هدفشون رو اکسپلویت کنن. روتر رو اکسپلویت، اما چاپگر رو نتونستن.

Ryan Emmons (@the_emmons) و Stephen Fewer (@stephenfewer) از Rapid7 نتونستن در زمان اختصاصی، دوربین Lorex 2K رو هک کنن.

InfoSect (@infosectcbr) group با استفاده از یک سرریز Heap تونستن با موفقیت اسپیکر Sonos Era 300 رو هک کنن. 30 هزار دلار جایزه نقدی و 6 امتیاز Master of Pwn بدست آوردن.

Chris Anastasio (@mufinnnnnnn) و Fabius Watson (@FabiusArtrel) از Team Cluck با زنجیره کردن دو باگ که یکیش CLRF injection بود، با موفقیت تونستن QNAP TS-464 NAS رو اکسپلویت کنن. 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

Cody Gallagher و Charlie Waters نتونستن در زمان اختصاصی، Sonos Era 300 رو هک کنن.

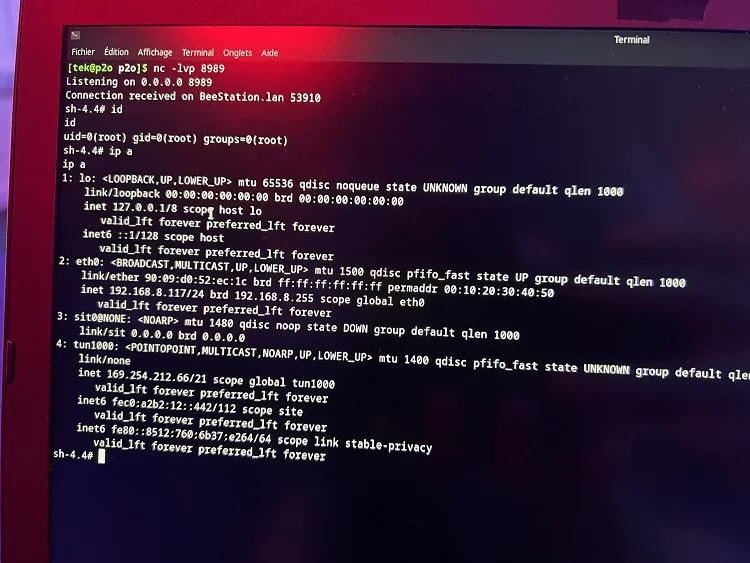

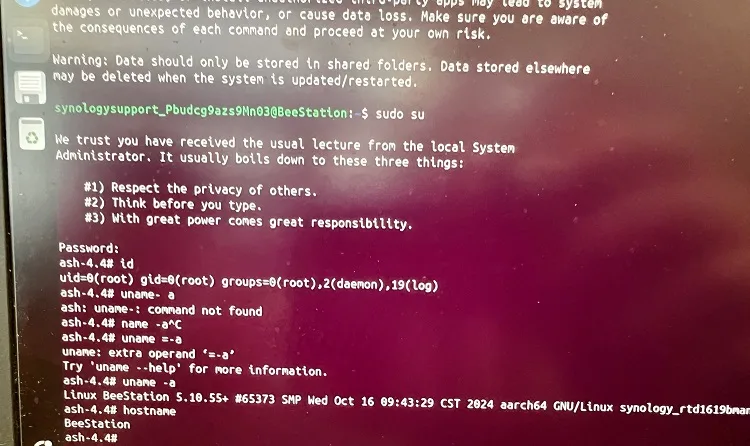

PHP Hooligans / Midnight Blue (@midnightbluelab) با استفاده از یک باگ command injection تونستن Synology BeeStation BST150-4T رو اکسپلویت و کد دلخواه اجرا کنن. 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

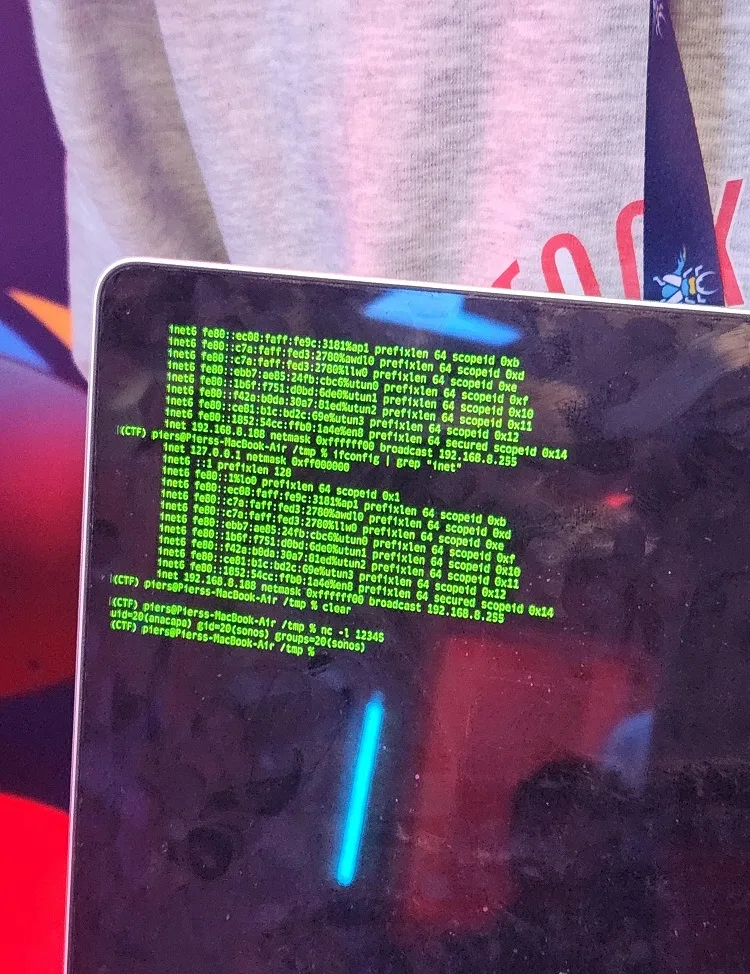

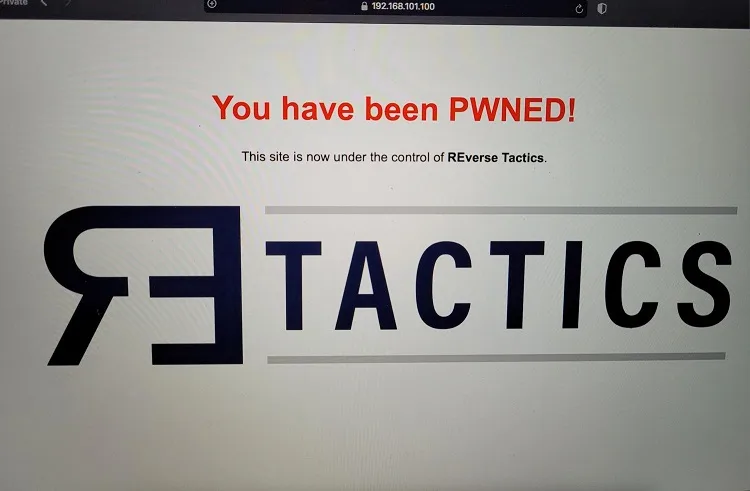

Corentin BAYET (@OnlyTheDuck) از Reverse_Tactics@ با سه باگ تونست از QNAP QHora-322 به QNAP TS-464 برسن اما چون یکی از باگها در مسابقه استفاده شده بود، COLLISION شد. 41,750 دلار جایزه نقدی و 8.5 امتیاز Master of Pwn بدست آورد.

سینا خیرخواه در زمانی که داشت، نتونست TrueNAS Mini X رو اکسپلویت کنه.

Neodyme (@Neodyme) team نتونست در زمانی که داشت، پرینتر Lexmark CX331adwe رو اکسپلویت کنن.

Chris Anastasio (@mufinnnnnnn) و Fabius Watson (@FabiusArtrel) از Team Cluck با یک باگ Improper Certificate Validation تونستن با موفقیت Synology DiskStation رو اکسپلویت کنن. 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

Synacktiv (@Synacktiv) team تونست با موفقیت Synology Beestation رو هک کنن، اما چون یکی از باگهاشون در مسابقه استفاده شده بود، COLLISION شد. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

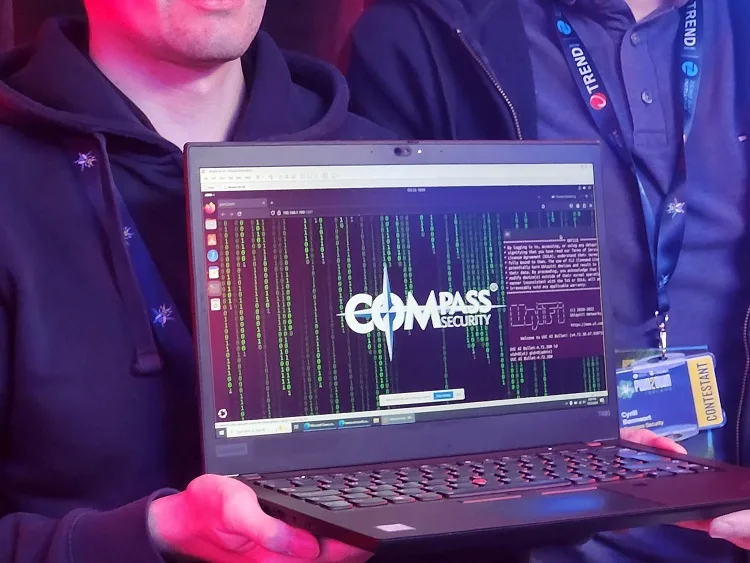

Compass Security (@compasssecurity) با موفقیت Ubiquiti AI bullet رو اکسپلویت کرد، اما بدلیل استفاده از باگ شناخته شده، COLLISION شد و 3,750 دلار جایزه نقدی و 1.5 امتیاز Master of Pwn بدست آوردن.

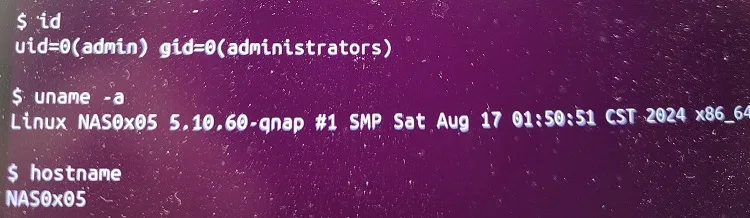

YingMuo (@YingMuo) که با DEVCORE Internship Program کار میکنه، با یک باگ argument injection و SQLi تونستن یک root shell روی QNAP TS-464 NAS بگیرن. 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

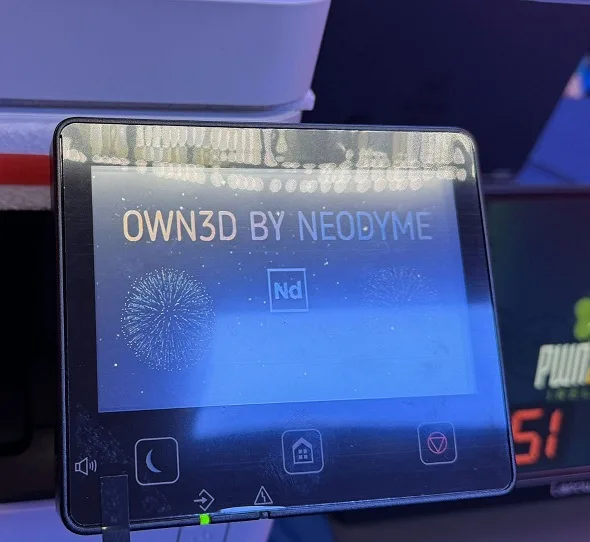

Neodyme (@Neodyme) با 4 باگ از جمله سرریز پشته، تونستن اهدافشون رو هک کنن. اما یکی از باگها تکراری و در مسابقه استفاده شده بود، بنابراین SUCCESS / COLLISION شد. در مجموع 21,875 دلار جایزه نقدی و 8.75 امتیاز Master of Pwn بدست آوردن.

InfoSect (@infosectcbr) group تونستن روی دوربین Lorex شل بگیرن اما چون باگشون در این مسابقه قبلا استفاده شده بود، COLLISION شد. در مجموع 3,750 دلار جایزه نقدی و 1.5 امتیاز Master of Pwn بدست آوردن.

در نهایت NiNi (@terrynini38514) از DEVCORE Research Team با یک باگ Improper Verification of Cryptographic Signature تونست AeoTec Smart Home Hub رو اکسپلویت کنه. 40 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست اورد.

روز سوم:

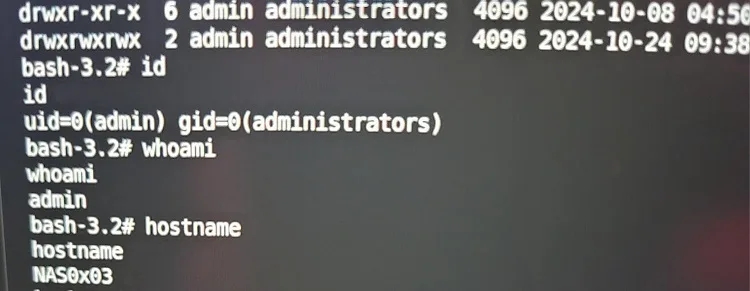

Ha The Long با Ha Anh Hoang از Viettel Cyber Security تونستن با یک باگ command injection، با موفقیت QNAP TS-464 NAS رو اکسپلویت کنن. 10 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

سینا خیرخواه و Enrique Castillo (@hyprdude) از Summoning Team نتونستن در زمانی که داشتن Ubiquiti AI Bullet رو اکسپلویت کنن.

Pumpkin Chang (@u1f383) و Orange Tsai (@orange_8361) از DEVCORE Research Team با زنجیره کردن CRLF Injection و Auth Bypass و SQL Injection تونستن با موفقیت Synology BeeStation رو اکسپلویت کنن. 20 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آوردن.

PHP Hooligans / Midnight Blue با استفاده از یک OOB Write و یک خرابی حافظه، تونست با موفقیت از QNAP QHora-322 به پرینتر Lexmark برسن و یک پرینت از دلار خودشون رو چاپ کنن. در مجموع 25 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn بدست آوردن.

Viettel Cyber Security تنها با یک باگ type confusion تونست با موفقیت پرینتر Lexmark CX331adwe رو هک کنه و در مجموع 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

STEALIEN Inc با موفقیت Lorex رو اکسپلویت کرد اما چون باگشون قبلا در مسابقه استفاده شده بود، COLLISION شد. در مجموع 3,750 دلار جایزه نقدی و 1.5 امتیاز Master of Pwn بدست آوردن.

namnp و tunglth از Viettel Cyber Security با استفاده باگهای سرریز پشته، با موفقیت پرینتر Canon رو اکسپلویت کردن اما چون باگشون قبلا در مسابقه استفاده شده بود، COLLISION شد و 5000 دلار جایزه نقدی و 1 امتیاز Master of Pwn بدست آوردن.

Team Smoking Barrels از طریق یک باگ unprotected primary channel تونست Synology BeeStation رو هک و کد دلخواه روش اجرا کرد. 10 هزار دلار جایزه نقدی و 4 امتیاز Master of Pwn بدست آورد.

Viettel Cyber Security نتونست در زمانی که داشت Ubiquiti AI Bullet رو هک کنه.

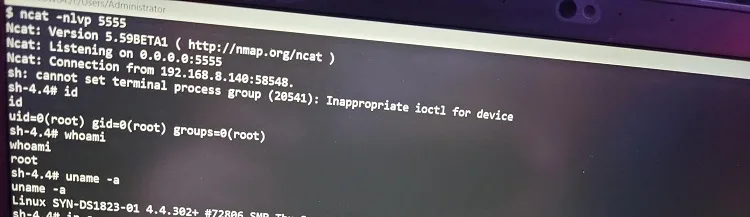

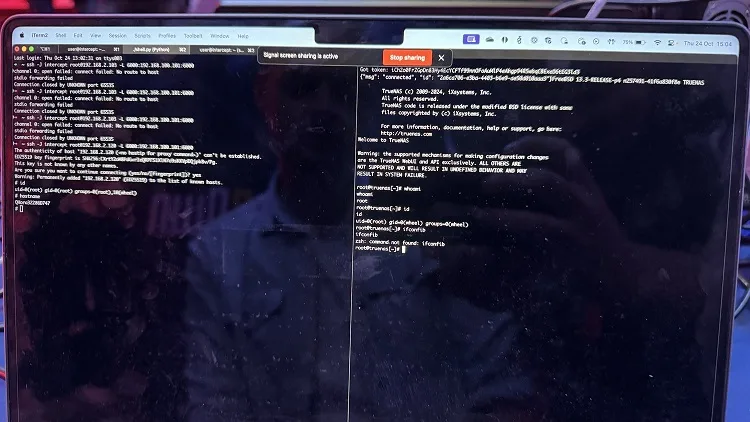

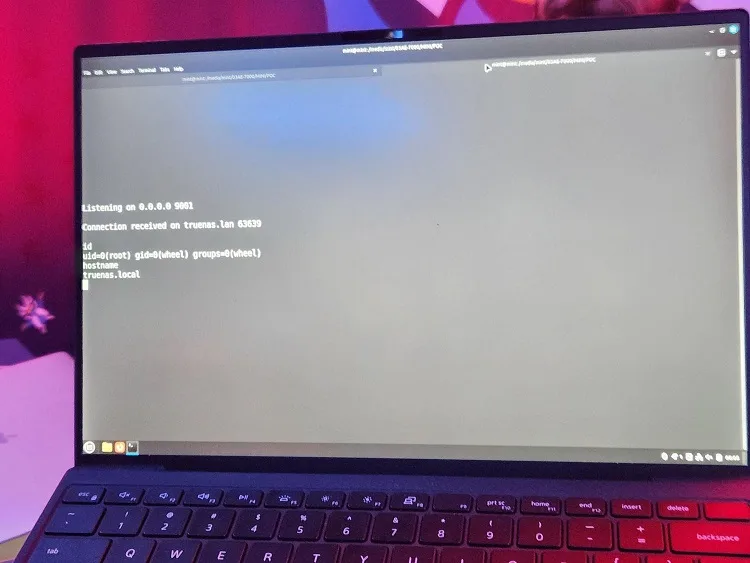

Daan Keuper (@daankeuper) و Thijs Alkemade (@xnyhps) و Khaled Nassar (@notkmhn) از Computest Sector 7 با 4 باگ شامل command injection و path traversal، تونستن از QNAP QHora-322 به TrueNAS Mini X برسن. 25 هزار دلار جایزه نقدی و 10 امتیاز Master of Pwn بدست آوردن.

در نهایت برای روز سوم، ExLuck از ANHTUD نتونست در فرصتی که داشت از روتر به چاپگر برسه. البته روتر رو هک کرد اما چاپگر رو نتونستن.

روز چهارم:

Team Smoking Barrels با دو باگ True NAS X رو اکسپلویت کرد، اما چون باگها تکراری بودن، COLLISION شد. 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آورد.

Chris Anastasio (@mufinnnnnnn) و Fabius Watson (@FabiusArtrel) از Team Cluck ، با استفاده از 6 باگ تونستن از QNAP QHora-322 به Lexmark CX331adwe برسن اما یکی از باگها تکراری بود و در نتیجه SUCCESS/COLLISION شد. 23 هزار دلار جایزه نقدی و 9.25 امتیاز Master of Pwn بدست آوردن.

Viettel Cyber Security با دو باگ TrueNAS Mini X رو هک کردن اما چون تکراری بودن، COLLISION شد و 20 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.

در آخرین برنامه از این سری مسابقات، PHP Hooligans / Midnight Blue با یک integer overflow تونست با موفقیت پرینتر Lexmark رو اکسپلویت کنه. 10 هزار دلار جایزه نقدی و 2 امتیاز Master of Pwn بدست آوردن.