گروه هکری SiegedSec مدعی شده که تونسته به Idaho National Laboratory (INL) دسترسی پیدا کنه و اطلاعات کارمندان اونو به سرقت ببره.

آزمایشگاه INL یه مرکز تحقیقات عمدتا هسته ای هستش که بخشی از وزارت انرژی آمریکا هستش و توسط Battelle Energy Alliance اداره میشه . 5700 کارمند متخصص در زمینه ی انرژی اتمی ، امنیت ملی و انرژی یکپارچه (نیروگاه هایی که هم برای برق و هم برای گرما استفاده میشن و میتونن منابع انرژی هسته ای ، تجدیدپذیر و فسیلی رو به هم مرتبط کنن) داره. بخش زیادی از دانش فعلی در خصوص رفتار و خطاهای رآکتورهای اتمی در این آزمایشگاه کشف شده.

John Grossenbacher مدیر سابق این آزمایشگاه گفته که تاریخ انرژی هسته ای برای کاربرد صلح آمیز اساساً در آیداهو نوشته شده .

این مجموعه مساحت 2,310 کیلومتر مربعی داره و 50 رآکتور هسته ای از جمله اولین رآکتورهایی که برای تولید برق و نیروی زیردریایی های هسته ای طراحی شده بودن، اونجا هستش.

این مرکز امروزه ، تحقیقاتی روی نیروگاههای هسته ای نسل بعدی، رآکتورهای آب سبک ، سیستم های کنترل امنیت سایبری ، روباتیک و … انجام میده.

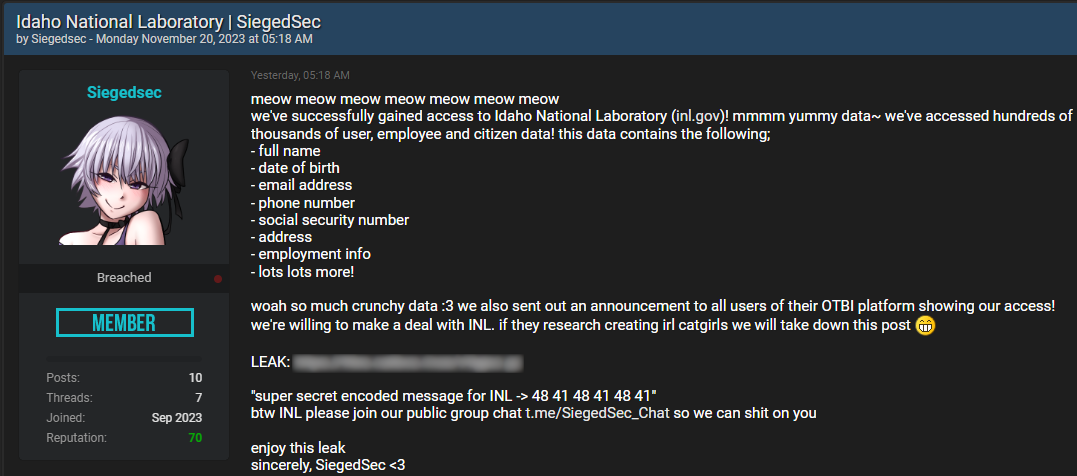

روز دوشنبه ، گروه هکری SiegedSec ادعا کرده که تونسته به داده های INL از جمله اطلاعات صدها هزار کارمند، کاربران سیستم و افراد شاغل در این مرکز دسترسی پیدا کنه و همانند نقض های قبلی این گروه، بدون دریافت باج و … ، اونارو مستقیما در کانال تلگرامی و انجمن های هکری منتشر کردن.

اطلاعات شامل :

- نام و نام خانوادگی

- تاریخ تولد

- ایمیل

- شماره های تلفن

- آدرس سکونت

- شماره ی تامین اجتماعی (SSN)

- اطلاعات استخدامی

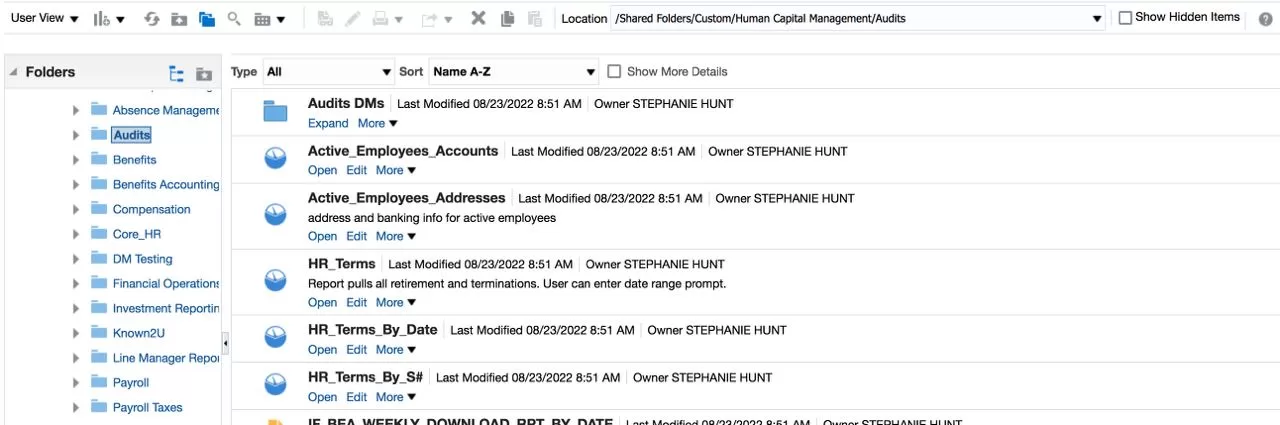

علاوه بر این داده ها ، این گروه در کانال تلگرامیشون، یسری اسکرین شات هم بعنوان PoC قرار دادن.

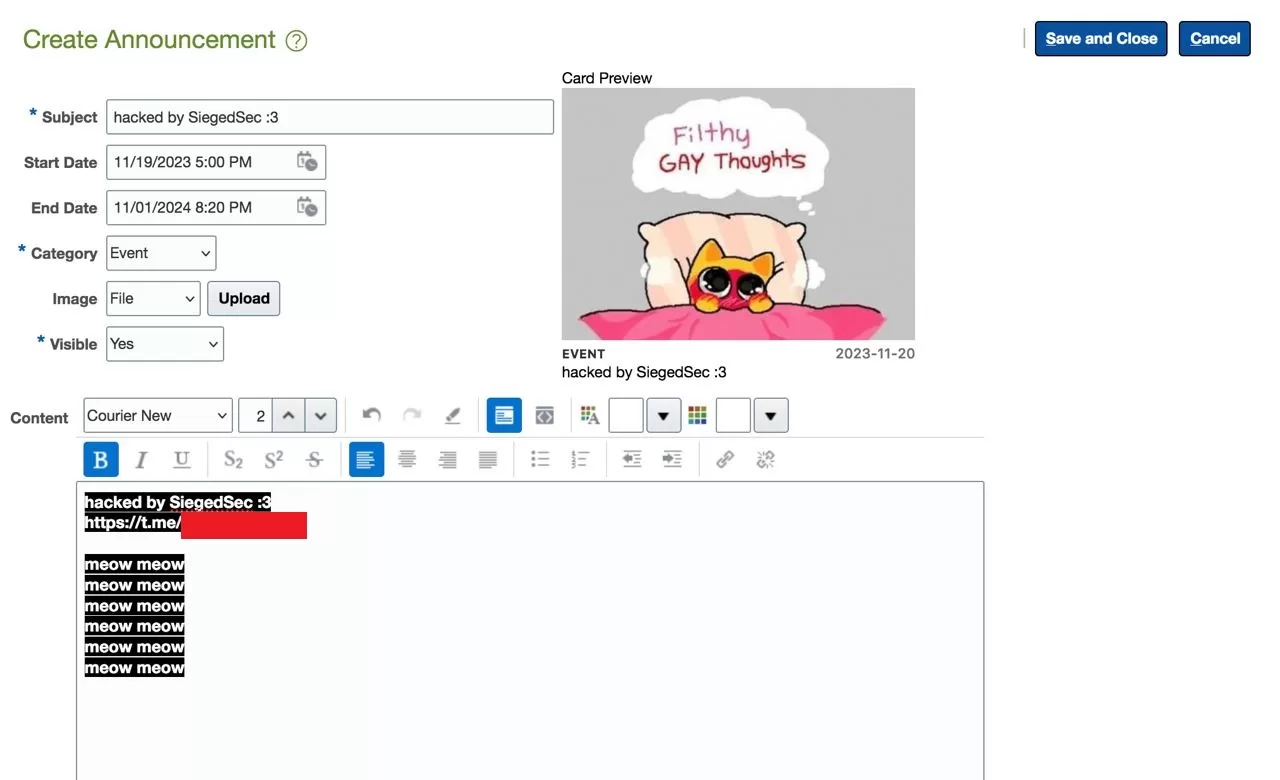

همچنین یه پیامی هم برای افراد موجود در این مرکز ارسال کردن، تا جریان هک بدونن .

INL این نقض رو تایید کرده و اعلام کرده که این حمله روی سرورهای پشتیبانی سیستم Oracle HCM ، که از برنامه های منابع انسانیشون پشتیبانی میکنه، تأثیر گذاشته و با مجریان قانون از جمله FBI و Department of Homeland Security’s Cyber Security و Infrastructure Security Agency در حال بررسی ابعاد این حمله هستن.

با اینکه SiegedSec به داده هایی در خصوص تحقیقات هسته ای دسترسی نداشته و یا فعلا منتشر نکرده، اما قطعا این حمله اشون نظارت مجریان قانون رو روشون تشدید میکنه، چون INL بخش مهمی از زیرساخت حیاتی آمریکا هستش.