این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم.

این هفته 57 آسیب پذیری مهم، بین 10 تا 16 فوریه / 21 تا 27 بهمن، در پلتفرم ZDI منتشر شده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

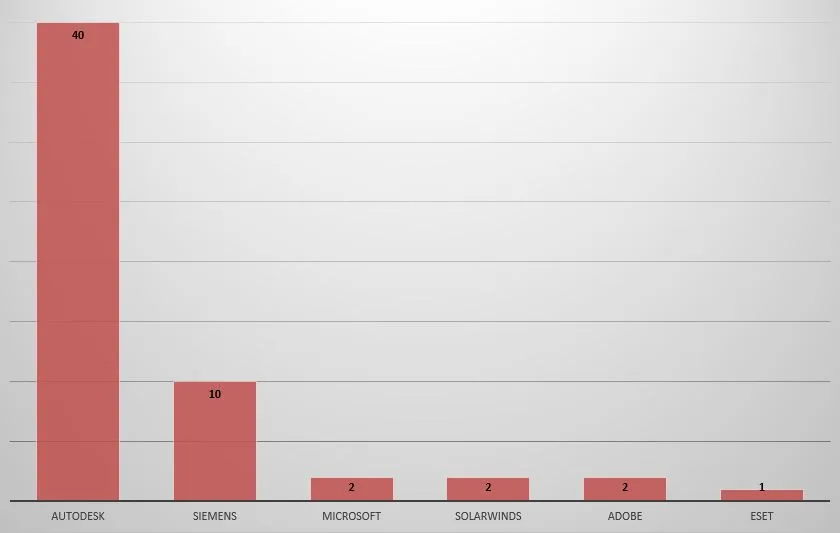

این هفته 6 کمپانی داشتیم که محصول آسیب پذیر داشتن. در صدر این لیست Autodesk قرار داشت با 40 آسیب پذیری برای محصول AutoCAD ، که همه ی آسیب پذیری ها هم از نوع اجرای کد و 0Day بودن.

در رتبه دوم Siemens با 10 آسیب پذیری قرار داره ، که 6 تاش برای Simcenter Femap و 4 تاش برای Tecnomatix Plant Simulation هستن. Simcenter Femap یک نرم افزار مهندسی_تحلیلی هستش که برای تحلیل و شبیه سازی سازه ها و قطعات مکانیکی استفاده میشه. این نرم افزار به مهندسان امکان میده تا مدلهای سه بعدی ایجاد کنن، اونارو تحلیل کنن و به ارایه نتایج بپردازن. Tecnomatix Plant Simulation هم یک نرم افزار شبیه سازی سیستمهای تولید هستش و به کاربران امکان میده تا فرآیندهای تولیدی رو مدل سازی و اونارو شبیه سازی کنن.

رتبه سوم به سه تا کمپانی Microsoft و SolarWinds و Adobe میرسه که هر کدومشون 2 تا آسیب پذیر داشتن. ویندوز و Word محصول آسیب پذیر مایکروسافت هستن که یکی از آسیب پذیری ها هم زیرودی بوده و در حملاتی استفاده شده. محصول آسیب پذیر SolarWinds هم Orion Platform هست، که یک نرم افزار مدیریت شبکه هستش که به مدیران شبکه امکان میده تا شبکههای خودشون رو از طریق یک رابط کاربری گرافیکی و قابل تنظیم مانیتور و مدیریت کنن. Audition که یه برنامه ی ویرایش و ضبط صدا هستش و PDFخوان Acrobat Pro DC هم محصولات آسیب پذیر Adobe بودن.

در رتبه چهارم هم ، Eset با محصول امنیتیش، Smart Security Premium قرار داره.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

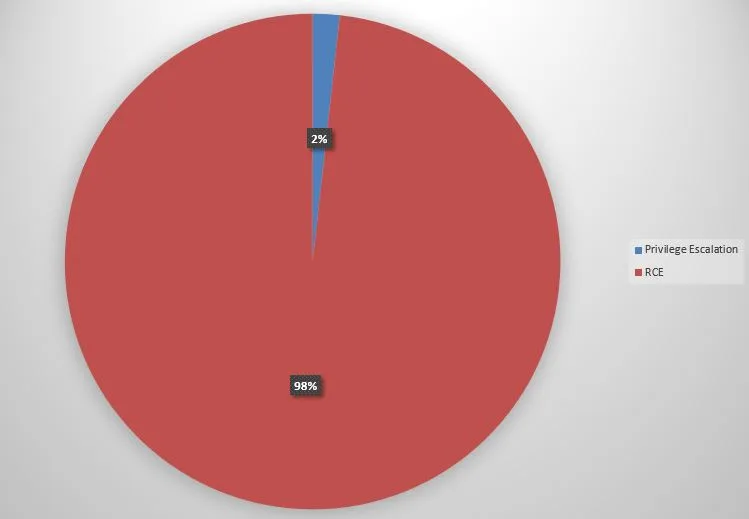

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 56

- افزایش امتیاز : 1

- افشای اطلاعات: 0

- دور زدن مکانیسم احراز هویت : 0

- منع سرویس : 0

در نهایت 57 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2024-0353 | 7.8 | ESET | Smart Security Premium | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM رو داره. آسیب پذیری در ESET Service هستش. مهاجم با ایجاد symbolic link میتونه یه فایل رو حذف کنه. |

| CVE-2024-24925 | 7.8 | Siemens | Simcenter Femap | Uninitialized Pointer | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2024-24924 | 7.8 | Siemens | Simcenter Femap | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2024-24923 | 7.8 | Siemens | Simcenter Femap | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2024-24922 | 7.8 | Siemens | Simcenter Femap | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2024-24921 | 7.8 | Siemens | Simcenter Femap | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2024-24920 | 7.8 | Siemens | Simcenter Femap | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای MODEL در اجرایی CatiaV4_2022_2 هستش. |

| CVE-2024-23798 | 7.8 | Siemens | Tecnomatix Plant Simulation | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای WRL هستش. |

| CVE-2024-23797 | 7.8 | Siemens | Tecnomatix Plant Simulation | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای WRL هستش. |

| CVE-2024-23796 | 7.8 | Siemens | Tecnomatix Plant Simulation | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای WRL هستش. |

| CVE-2024-23795 | 7.0 | Siemens | Tecnomatix Plant Simulation | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا لینک مخرب رو اجرا کنه. آسیب پذیری در پردازش فایلهای WRL هستش. |

| CVE-2023-50395 | 8.8 | SolarWinds | Orion Platform | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز SYSTEM داره. آسیب پذیری در متد AppendUpdate هستش. |

| CVE-2023-35188 | 8.8 | SolarWinds | Orion Platform | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز SYSTEM داره. آسیب پذیری در متد AppendCreatePrimary هستش. |

| CVE-2024-20739 | 7.8 | Adobe | Audition | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا لینک یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایل های AVI هستش. |

| CVE-2024-20728 | 7.8 | Adobe | Acrobat Pro DC | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا لینک یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت اشیاء Annotation هستش. |

| CVE-2024-21412 | 8.8 | Microsoft | Windows | SFB | مهاجم راه دور امکان دور زدن SmartScreen برای اجرای کد دلخواه رو داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در مدیریت فایلهای Internet Shortcut (.URL) هستش. |

| CVE-2024-21379 | 7.8 | Microsoft | Office Word | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای PDF هستش. |

| ZDI-24-163 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-162 | 7.8 | Autodesk | AutoCAD | Untrusted Pointer Dereference | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای X_T هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-161 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای CATPART هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-160 | 7.8 | Autodesk | AutoCAD | Untrusted Pointer Dereference | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-159 | 7.8 | Autodesk | AutoCAD | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDPRT هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-158 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای IGES هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-157 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-156 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-155 | 7.8 | Autodesk | AutoCAD | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای IGS هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-154 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-153 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-152 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-151 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-150 | 7.8 | Autodesk | AutoCAD | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDPRT هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-149 | 7.8 | Autodesk | AutoCAD | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDASM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-148 | 7.8 | Autodesk | AutoCAD | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-147 | 7.8 | Autodesk | AutoCAD | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای CATPART هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-146 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-145 | 7.8 | Autodesk | AutoCAD | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDASM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-144 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-143 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای MODEL هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-142 | 7.8 | Autodesk | AutoCAD | Uninitialized Variable | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDPRT هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-141 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-140 | 7.8 | Autodesk | AutoCAD | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای MODEL هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-139 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDASM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-138 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDASM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-137 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDASM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-136 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای MODEL هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-135 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-134 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-133 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDPRT هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-132 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای 3DM هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-131 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای CATPART هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-130 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STEP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-129 | 7.8 | Autodesk | AutoCAD | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای MODEL هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-128 | 7.8 | Autodesk | AutoCAD | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای MODEL هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-127 | 7.8 | Autodesk | AutoCAD | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SLDPRT هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-126 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-125 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای MODEL هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |

| ZDI-24-124 | 7.8 | Autodesk | AutoCAD | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هست تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای STP هستش. آسیب پذیری زمان نگارش این پست 0day هستش و CVE نگرفته. |