این هفته هم به روال هفته های قبل، سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. با توجه به اینکه چند هفته ای آسیب پذیری خاصی منتشر نشده بود، برای همین آسیب پذیری های چند هفته رو با هم ارائه کردم.

این هفته 52 آسیب پذیری مهم، بین 13 ژانویه تا 9 فوریه / 23 دی تا 20 بهمن، در پلتفرم ZDI منتشر شده که در ادامه بررسیشون میکنیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه. برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

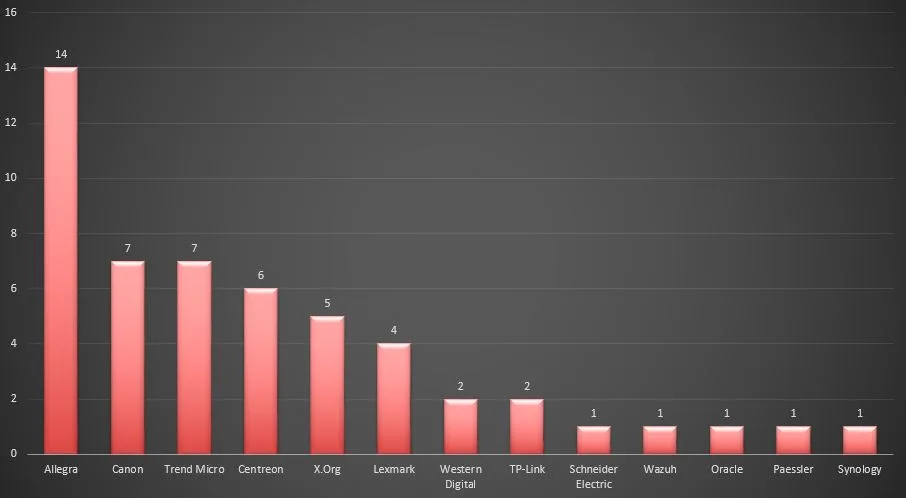

این هفته 13 کمپانی داشتیم که محصول آسیب پذیر داشتن. در صدر این لیست Allegra قرار داشت با 14 آسیب پذیری برای محصول مدیریت پروژه اش .

رتبه دوم اختصاص داره به Canon و ترندمیکرو که هر کدومشون 7 تا آسیب پذیری داشتن. محصول آسیب پذیر Canon ، پرینتر جندکاره لیزریش ، imageCLASS MF753Cdw هست. این آسیب پذیری ها در جریان مسابقه ی Pwn2Own کشف و گزارش شدن. ترندمیکرو ، این هفته سه تا محصول آسیب پذیر داشت : Mobile Security for Enterprises (محصول امنیتی برای پلتفرم اندروید) و Apex Central (یه کنسول مدیریتی متمرکزه که بعنوان یه نقطه کنترل برای محصولات ترند میکرو بکار میره) و Deep Security (ابزاریه که با دریافت اطلاعات تهدیدات از Trend Micro™ Smart Protection Network ، بموقع در برابر حملات محافظت میکنه).

رتبه سوم به Centreon با 6 آسیب پذیری میرسه. Centreon یه ابزار مونیتورینگ برای شبکه، برنامه و سیستم هستش.

نمودار زیر همه ی کمپانی هایی که این هفته محصول آسیب پذیر داشتن رو نشون میده :

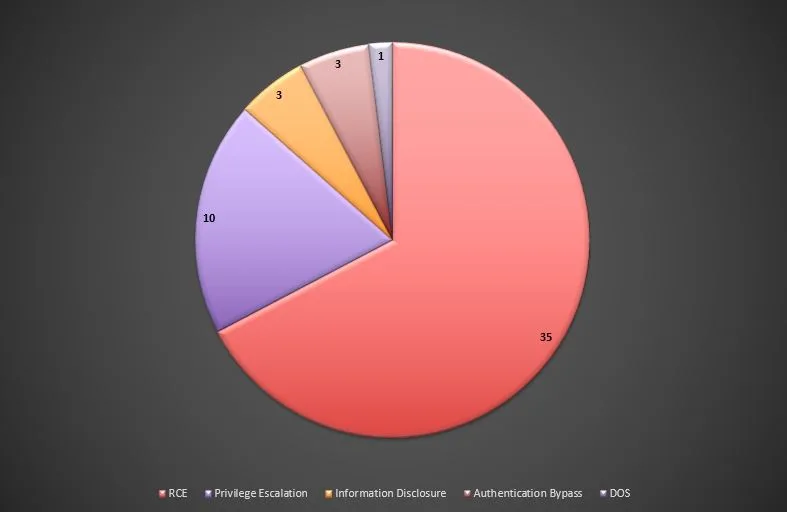

نوع آسیب پذیری هایی که این هفته در محصولات کشف شدن :

- اجرای کد : 35

- افزایش امتیاز : 10

- افشای اطلاعات: 3

- دور زدن مکانیسم احراز هویت : 3

- منع سرویس : 1

در نهایت 52 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-6816 | 7.8 | X.Org | Server | Improper Validation of Array Index | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت درخواستهای SetInputFocus هستش. |

| CVE-2023-6816 | 7.8 | X.Org | Server | Improper Validation of Array Index | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در تابع ProcXIQueryPointer هستش. |

| CVE-2024-0229 | 7.8 | X.Org | Server | Heap Buffer Overflow | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در تابع DeliverStateNotifyEvent هستش. |

| CVE-2024-21885 | 7.8 | X.Org | Server | Heap Buffer Overflow | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در تابع XISendDeviceHierarchyEvent هستش. |

| CVE-2024-21886 | 7.8 | X.Org | Server | Heap Buffer Overflow | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز root داره. آسیب پذیری در تابع DisableDevice هستش. |

| CVE-2024-0637 | 8.8 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز service account داره. آسیب پذیری در تابع updateDirectory هستش. |

| CVE-2024-23115 | 7.2 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز service account داره. آسیب پذیری در تابع updateGroups هستش. |

| CVE-2024-23116 | 7.2 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز service account داره. آسیب پذیری در تابع updateLCARelation هستش. |

| CVE-2024-23117 | 7.2 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز service account داره. آسیب پذیری در تابع updateContactServiceCommands هستش. |

| CVE-2024-23118 | 7.2 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز service account داره. آسیب پذیری در تابع updateContactHostCommands هستش. |

| CVE-2024-23119 | 8.8 | Centreon | Centreon | SQL Injection | مهاجم راه دور و احرازهویت شده، امکان اجرای کد با امتیاز service account داره. آسیب پذیری در تابع insertGraphTemplate هستش. |

| CVE-2024-22507 | 7.5 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان افشای اطلاعات حساس مانند اعتبارنامه های ذخیره شده و داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما با مکانیسم ثبت نامی که محصول داره، امتیاز لازم برای اکسپلویت رو میده. آسیب پذیری در اکشن downloadAttachmentGlobal هست. |

| CVE-2023-22360 | 9.8 | Allegra | Allegra | Authentication Bypass | مهاجم راه دور امکان دور زدن احرازهویت داره. آسیب پذیری در پیکربندی دیتابیس و بدلیل استفاده از پسورد هاردکد شده هست. |

| CVE-2023-22361 | 9.8 | Allegra | Allegra | Directory Traversal | مهاجم راه دور امکان دور زدن احرازهویت داره. آسیب پذیری در اکشن downloadExportedChart هست. |

| CVE-2023-22527 | 7.2 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه . آسیب پذیری در متد uploadSimpleFile هست. |

| CVE-2023-22528 | 7.2 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه . آسیب پذیری در متد saveInlineEdit هست. |

| CVE-2024-22504 | 7.2 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه. آسیب پذیری در متد extarctZippedFile [sic] هست. |

| CVE-2024-22505 | 9.8 | Allegra | Allegra | Deserialization of Unstrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه (ثبت نام). آسیب پذیری در متد renderFieldMatch هست. |

| CVE-2024-22506 | 9.8 | Allegra | Allegra | Deserialization of Unstrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه (ثبت نام) . آسیب پذیری در متد loadFieldMatch هست. |

| CVE-2024-22548 | 9.8 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه (ثبت نام) . آسیب پذیری در متد saveFile هست. |

| CVE-2024-22510 | 7.2 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه . آسیب پذیری در متد uploadFile هست. |

| CVE-2024-22512 | 9.8 | Allegra | Allegra | Improper Access Control | مهاجم راه دور و بدون احرازهویت امکان اجرای کد با امتیاز LOCAL SERVICE داره . آسیب پذیری در پیکربندی Struts هست. |

| CVE-2024-22513 | 7.2 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز LOCAL SERVICE داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه. آسیب پذیری در متد unzipFile هست. |

| CVE-2024-22532 | 7.5 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و بدون احرازهویت امکان افشای اطلاعات حساس داره. آسیب پذیری در متد serveMathJaxLibraries هست. |

| CVE-2024-22530 | 7.5 | Allegra | Allegra | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان افشای اطلاعات حساس داره. اگرچه برای اکسپلویت نیاز به احرازهویت هست، اما مکانیسم احرازهویت قابل دور زدنه (ثبت نام) . آسیب پذیری در متد getFileContentAsString هست. |

| CVE-2023-7032 | 7.8 | Schneider Electric | Easergy Studio | Deserialization of Untrusted Data | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز کاربر SYSTEM داره. آسیب پذیری در متد InitializeChannel هستش و توسط سیناخیرخواه گزارش شده. |

| CVE-2023-42463 | 7.4 | Wazuh | Wazuh | Integer Underflow | مهاجم محلی امکان افزایش امتیاز و اجرای کد دلخواه با امتیاز SYSTEM رو داره. برای اکسپلویت نیاز به Log Injection داریم اما ممکنه بردارهای حمله متفاوت باشه. آسیب پذیری در پردازش فایلهای لاگ چند خطی هست. |

| CVE-2024-20953 | 8.8 | Oracle | Product Lifecycle Management | Deserialization of Untrusted Data | مهاجم راه دور و احرازهویت شده امکان اجرای کد داره. آسیب پذیری در ExportServlet هستش. |

| CVE-2024-0244 | 8.8 | Canon | imageCLASS MF753Cdw | Heap Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در fax job و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-6234 | 8.8 | Canon | imageCLASS MF753Cdw | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در سرویس CADM و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-6233 | 8.8 | Canon | imageCLASS MF753Cdw | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در پارامتر service-url ارائه شده به نقطه پایانی Service Location Protocol و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-6232 | 8.8 | Canon | imageCLASS MF753Cdw | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در fax job و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-6231 | 8.8 | Canon | imageCLASS MF753Cdw | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در پیامهای Probe و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-6230 | 8.8 | Canon | imageCLASS MF753Cdw | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در تجزیه هدر Authorization ارائه شده به نقطه پایانی /mls/rls-login/basic و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-6229 | 8.8 | Canon | imageCLASS MF753Cdw | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه داره. آسیب پذیری در سرویس CADM و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-22817 | 6.3 | Western Digital | MyCloud PR4100 | SSRF | مهاجم مجاور شبکه و بدون احرازهویت، امکان اجرای کد دلخواه با امتیاز root داره. آسیب پذیری در سرور RESTSDK و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-22819 | 5.3 | Western Digital | MyCloud PR4100 | Uncontrolled Resource Consumption | مهاجم راه دور و بدون احرازهویت، امکان اجرای DoS داره. آسیب پذیری در سرور RESTSDK و مرتبط با مسابقات Pwn2Own است. |

| CVE-2024-1180 | 6.8 | TP-Link | Omada ER605 | Command Injection | مهاجم مجاور شبکه و احرازهویت شده، امکان اجرای کد دلخواه با امتیاز root داره. آسیب پذیری در مدیریت فیلد Name در اینترفیس access control user هست. |

| CVE-2024-1179 | 7.9 | TP-Link | Omada ER605 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه با امتیاز root داره. آسیب پذیری در مدیریت گزینه های DHCP و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-50737 | 8.8 | Lexmark | CX331adwe | Missing Authentication | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در پیاده سازی احرازهویت در اسنترفیس وب و مرتبط با مسابقات Pwn2own و توسط سیناخیرخواه کشف شده. |

| CVE-2023-50736 | 8.8 | Lexmark | CX331adwe | Memory Corruption | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز pagemaker user داره. آسیب پذیری در تجزیه ی داده های PostScript و مرتبط با مسابقات Pwn2own هست. |

| CVE-2023-50735 | 7.5 | Lexmark | CX331adwe | Memory Corruption | مهاجم راه دور و بدون احرازهویت امکان اجرای کد دلخواه با امتیاز pagemaker user داره. آسیب پذیری در تجزیه ی فایلهای PDF رخ میده و مرتبط با مسابقات Pwn2Own است. |

| CVE-2023-50734 | 8.8 | Lexmark | CX331adwe | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در متد make42charstring و مرتبط با مسابقات Pwn2own است. |

| CVE-2023-41178 | 6.3 | Trend Micro | Mobile Security for Enterprises | XSS | مهاجم راه دور امکان اجرای درخواست های وب با امتیاز کاربر رو میده. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در نقطه پایانی vpplist_assign_list است. |

| CVE-2023-41177 | 6.3 | Trend Micro | Mobile Security for Enterprises | XSS | مهاجم راه دور امکان اجرای درخواست های وب با امتیاز کاربر رو میده. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در نقطه پایانی ServerUpdate_UpdateSuccessful،است. |

| CVE-2023-41176 | 6.3 | Trend Micro | Mobile Security for Enterprises | XSS | مهاجم راه دور امکان اجرای درخواست های وب با امتیاز کاربر رو میده. برای اکسپلویت نیاز به تعامل کاربر است تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در نقطه پایانی DevicesManagementEditNotePopupTip است. |

| CVE-2023-52324 | 6.5 | Trend Micro | Apex Central | Unrestricted File Upload | مهاجم راه دور و احرازهویت شده امکان ایجاد فایل دلخواه با امتیاز IUSR داره. آسیب پذیری در پردازش فایلهای ZIP آپلود شده است. |

| CVE-2023-52338 | 7.8 | Trend Micro | Deep Security | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز System رو داره. آسیب پذیری در Trend Micro Anti-Malware Solution Platform است. مهاجم با ایجاد symbolic link میتونه فایل دلخواه حذف کنه. |

| CVE-2023-52337 | 7.8 | Trend Micro | Deep Security | Privilege Escalation | مهاجم محلی امکان افزایش امتیاز و اجرای کد با امتیاز SYSTEM داره. آسیب پذیری در Anti-Malware Solution Platform است. آسیب پذیری بدلیل عدم ارائه ی access control به یه فولدر حساس رخ میده. |

| CVE-2023-52329 | 6.1 | Trend Micro | Apex Central | XSS | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربره تا فایل یا صفحه مخرب رو اجرا کنه. آسیب پذیری در مدیریت پارامترهای ارسال شده به مولفه ی modDLPTemplateMatch_drildown.php رخ میده. |

| CVE-2023-51630 | 8.8 | Paessler | PRTG Network Monitor | XSS | مهاجم راه دور امکان دور زدن احرازهویت داره. برای اکسپلویت نیاز به تعامل کاربره تا فایل یا صفحه مخرب رو باز کنه. آسیب پذیری در web console است. |

| CVE-2024-21473 | 7.5 | Synology | RT6600ax | Improper Input Validation | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد دلخواه با امتیاز root داره. آسیب پذیری در سرویس Qualcomm LDB است. |