در سری پست های “بررسی هفتگی آسیب پذیری های منتشر شده در ZDI” ، به بررسی 23 آسیب پذیری منتشر شده، بین 10 تا 16 آگوست/ 20 تا 26 مرداد در پلتفرم ZDI پرداختیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری فعالیت داره. بطور کلی این پلتفرم بعنوان یک واسط در حوزه زیرودی ، عمل میکنه . برای آشنایی با این واسطها میتونید پادکست واسطهای زیرودی رو با زیرنویسی فارسی مشاهده کنید.

این پلتفرم بدلیل اینکه با اغلب شرکتهای مهم و محبوب کار میکنه، آسیب پذیری هایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

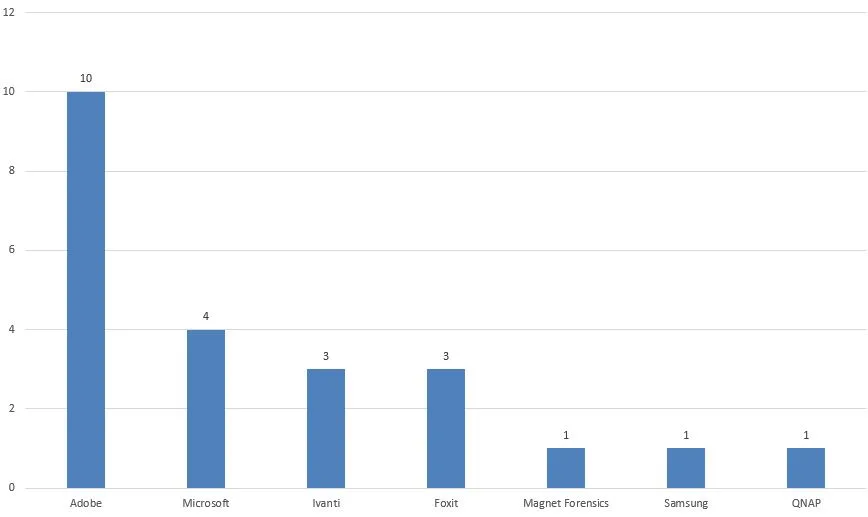

این هفته 7 کمپانی داشتیم که محصول آسیب پذیر داشتن و بینشون کمپانی Adobe با 10 آسیب پذیری در صدر بود. محصولات آسیب پذیر این کمپانی Substance 3D Stager و Dimension و Bridge و Acrobat Reader DC هستش.

نمودار زیر همه ی کمپانی های آسیب پذیر هفته رو نشون میده:

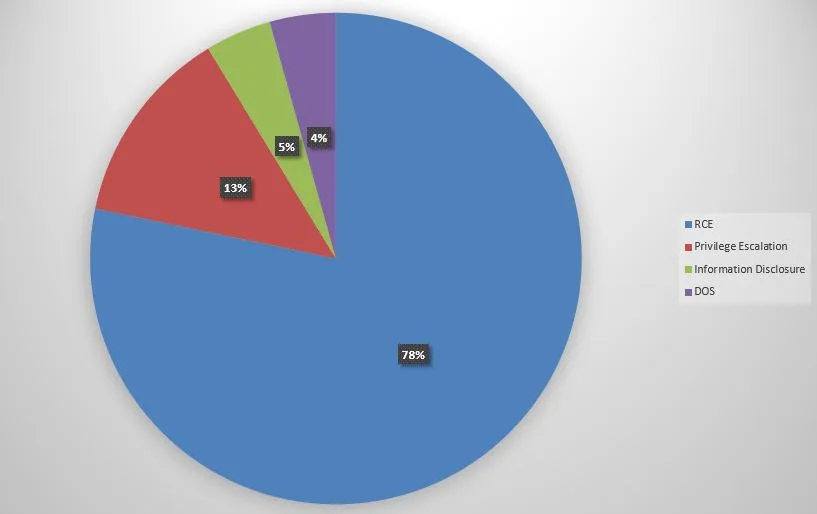

نوع آسیب پذیری هایی که این هفته در محصولات کشف شده :

- اجرای کد : 18

- افزایش امتیاز: 3

- افشای اطلاعات حساس: 1

- منع سرویس: 1

در نهایت 23 آسیب پذیری که منتشر شده :

| شناسه | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2024-37399 | 7.5 | Ivanti | Avalanche | Null Pointer Dereference | مهاجم راه دور و بدون احرازهویت امکان DoS داره. آسیب پذیری در سرویس WLAvalancheService هستش که بصورت پیش فرض روی پورت TCP:1777 فعاله. |

| CVE-2024-38653 | 8.2 | Ivanti | Avalanche | XXE | مهاجم راه دور و بدون احرازهویت امکان افشای اطلاعات حساس رو با امتیاز SYSTEM داره. آسیب پذیری در متد decodeToMap هستش. |

| CVE-2024-38652 | 8.2 | Ivanti | Avalanche | Directory Traversal | مهاجم راه دور و بدون احرازهویت، امکان حذف فایل دلخواه با امتیاز SYSTEM رو داره. آسیب پذیری در متد deleteSkin هستش. |

| CVE-2024-38171 | 7.8 | Microsoft | Office PowerPoint | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای PPTX هستش. |

| CVE-2024-38163 | 7 | Microsoft | Windows | Link Following | مهاجم محلی با ایجاد یک symbolic link میتونه یک فایل رو با امتیاز SYSTEM حذف کنه. آسیب پذیری در نصب کننده WinREUpdateInstaller_2401B_amd64 هستش. |

| CVE-2024-38163 | 7 | Microsoft | Windows | DLL Hijacking | مهاجم محلی امکان افزایش امتیاز به SYSTEM داره. آسیب پذیری در نصب کننده ی WinREUpdateInstaller هستش. |

| CVE-2024-38169 | 7.8 | Microsoft | Office Visio | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای VSDX هستش. |

| CVE-2024-39388 | 7.8 | Adobe | Substance 3D Stager | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| CVE-2024-34124 | 7.8 | Adobe | Dimension | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| CVE-2024-20789 | 7.8 | Adobe | Dimension | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای SKP هستش. |

| CVE-2024-39386 | 7.8 | Adobe | Bridge | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای AVI هستش. |

| CVE-2024-41840 | 7.8 | Adobe | Bridge | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در تجزیه ی فایلهای JP2 هستش. |

| CVE-2024-39423 | 7.8 | Adobe | Acrobat Reader DC | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت اشیای Annotation هستش. |

| CVE-2024-39422 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت اشیای Annotation هستش. |

| CVE-2024-39424 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت اشیای Annotation هستش. |

| CVE-2024-41831 | 7.8 | Adobe | Acrobat Reader DC | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت AcroForms هستش. |

| CVE-2024-39426 | 7.8 | Adobe | Acrobat Reader DC | Memory Corruption | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت اشیای Annotation هستش. |

| CVE-2024-7448 | 8 | Magnet Forensics | AXIOM | Command Injection | مهاجم مجاور شبکه امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا داده هارو از یک مولایل آلوده استخراج کنه. آسیب پذیری در عملکرد استخراج ایمیج از دستگاه اندرویدی هستش. |

| CVE-2024-7399 | 9.8 | Samsung | MagicInfo Server | Directory Traversal | مهاجم راه دور و بودن احرازهویت امکان اجرای کد دلخواه با امتیاز SYSTEM داره. آسیب پذیری در متد getFileFromMultipartFile هستش. |

| CVE-2024-7725 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت AcroForms هستش. |

| CVE-2024-7724 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت AcroForms هستش. |

| CVE-2024-7723 | 7.8 | Foxit | PDF Reader | Use-After-Free | مهاجم راه دور امکان اجرای کد دلخواه داره. برای اکسپلویت نیاز به تعامل کاربر هستش تا یک صفحه یا فایل مخرب رو اجرا کنه. آسیب پذیری در مدیریت AcroForms هستش. |

| CVE-2024-32765 | 8.1 | QNAP | TS-464 NAS | Command Injection | مهاجم راه دور امکان اجرای کد دلخواه با امتیاز ادمین داره. برای اکسپلویت مهاجم باید امکان دستکاری پیکربندی دستگاه رو داشته باشه. آسیب پذیری در نقطه پایانی legacy_api و مرتبط با مسابقات Pwn2Own هستش. |