این هفته هم به روال هفته های قبل، به سراغ آسیب پذیری های مهم منتشر شده در پلتفرم ZDI رفتیم. این هفته 80 آسیب پذیری مهم بین ، 2 تا 8 سپتامبر ،11 تا 17 شهریور ، رو بررسی کردیم.

پلتفرم Zero Day Initiative یا به اختصار ZDI یه پلتفرم در حوزه امنیت سایبریه که در زمینه آسیب پذیری های نرم افزاری فعالیت داره. بطور کلی این پلتفرم بعنوان یه واسط در حوزه زیرودی ، عمل میکنه.

این پلتفرم به دلیل اینکه با اغلب شرکتهای مهم و محبوب ، کار میکنه، آسیب پذیری ها و اکسپلویتهایی که منتشر میکنه، از اهمیت بالایی برخوردار هستن. برای همین ، نگاه هفتگی به آسیب پذیری های مهم این پلتفرم داریم.

آسیب پذیری های مهم منظور، آسیب پذیری هایی هستن که امتیاز بالایی دارن (7.8 به بالا) ، یا محصول آسیب پذیر، جزء محصولات کاربردی در ایران هستش. برای آشنایی با این پلتفرم و شروع این پستها، میتونید این پست رو مشاهده کنید.

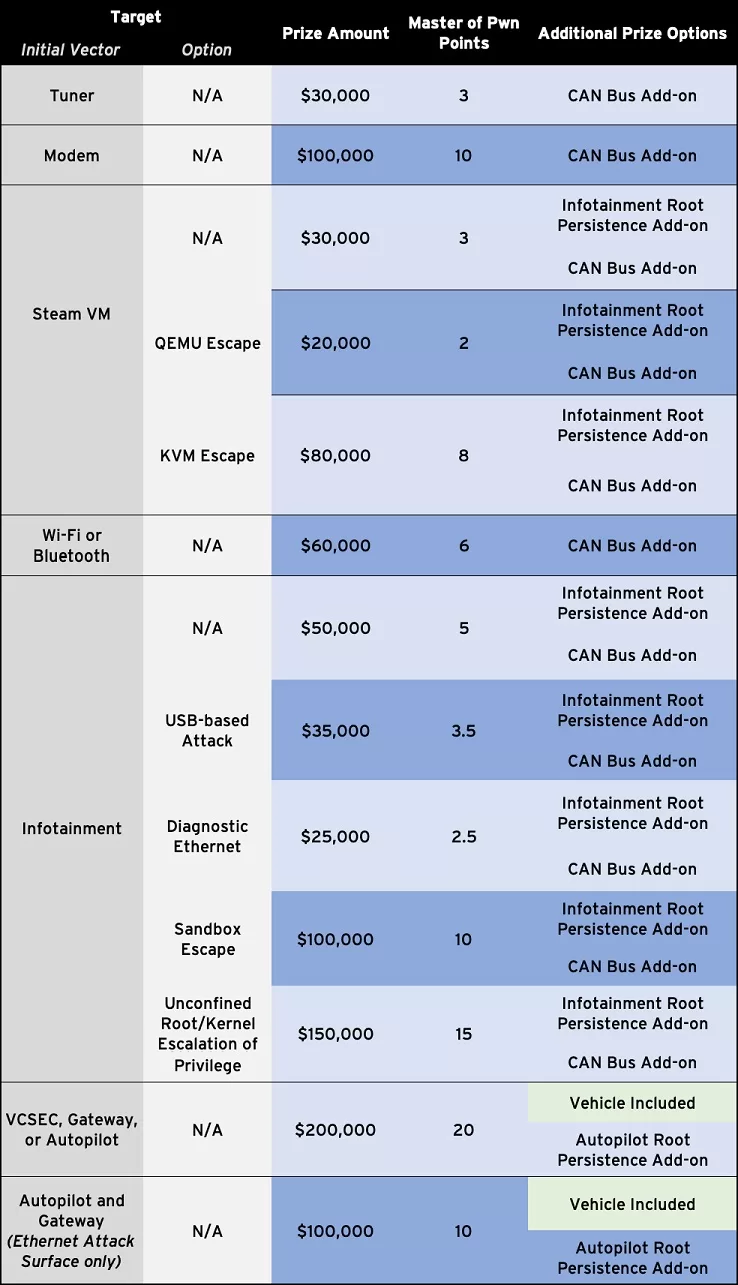

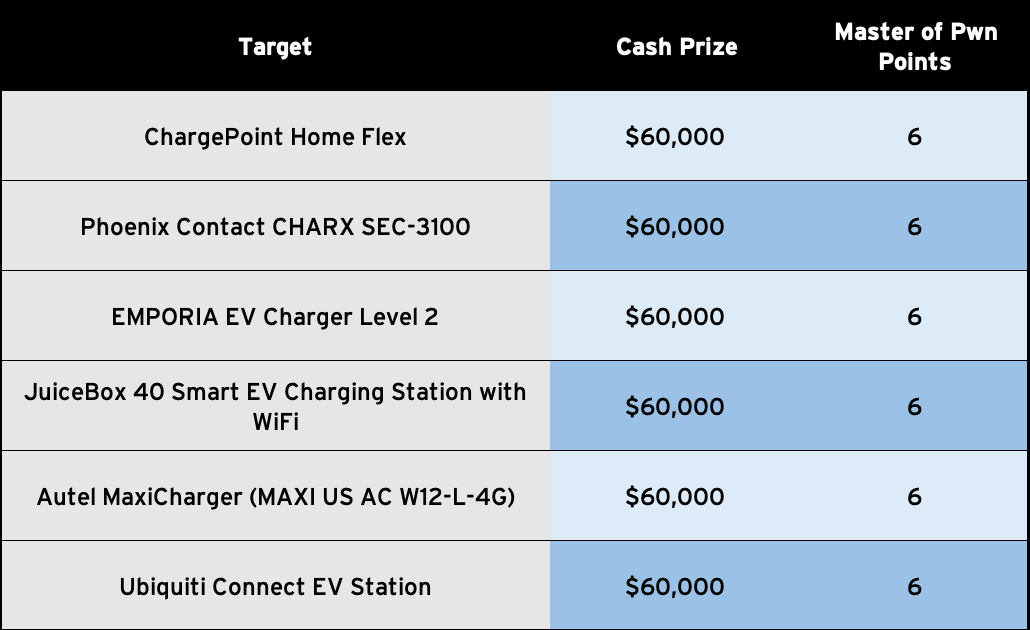

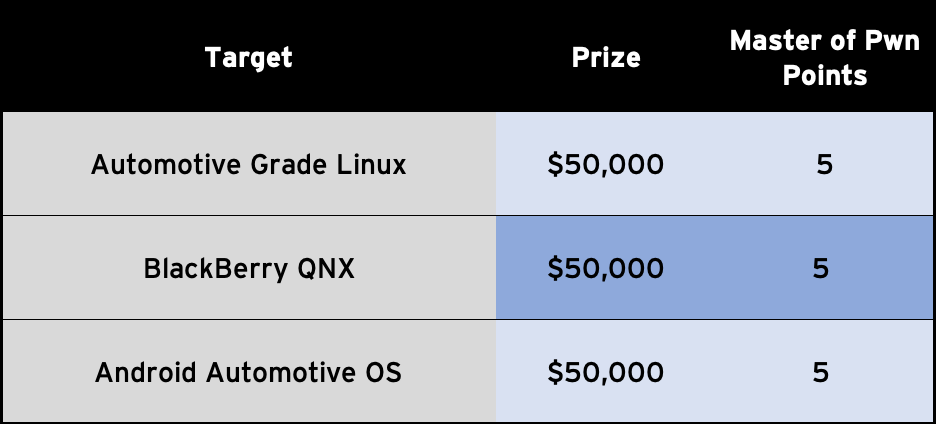

قبل از بررسی آسیب پذیری ها ، ZDI که مسابقات Pwn2Own رو برگزار میکنه، خبر از یه مسابقه هک جدید با تمرکز بر سیستم های خودرویی قرار برگزار کنه با عنوان Pwn2Own Automotive . این مسابقه قراره در کنفرانس Automotive World که در توکیو و 24 تا 26 ژانویه 2024 / 4 تا 6 بهمن 1402 برگزار بشه.

هدف از این مسابقه :

- تشویق محققین به تحقیق در زمینه امنیت خودرو

- سرمایه گذاری شرکتها برای مشارکت در تحقیقات امنیتی

- تمرکز بر اجزای تشکیل دهنده خودرو و بطور کلی اکوسیستم خودرو.

اولین دوره مسابقات Pwn2Own Automotive در چهار دسته زیر برگزار میشه :

تسلا

In-Vehicle Infotainment (IVI)

شارژرهای خودروهای برقی

سیستم عامل

برای شرکت در این مسابقه باید تا قبل 18 ژانویه ثبت نامتون رو قطعی کنید.

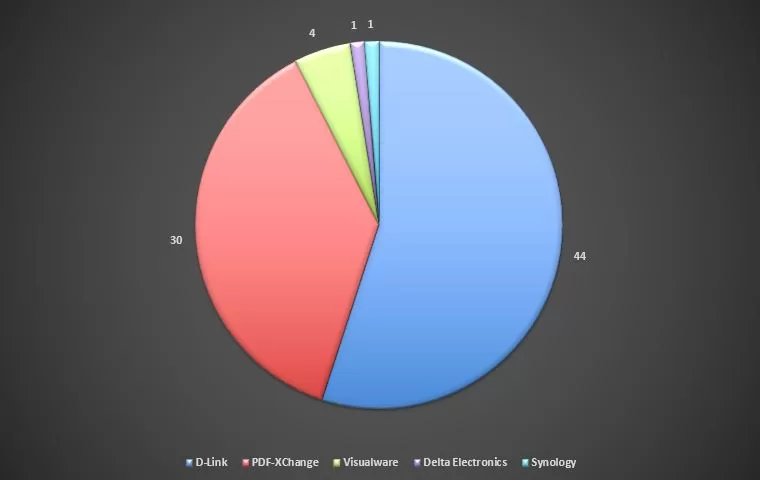

این هفته 5 کمپانی داشتیم که محصول آسیب پذیر داشتن ، که بینشون D-Link با 44 آسیب پذیری در صدر بود.

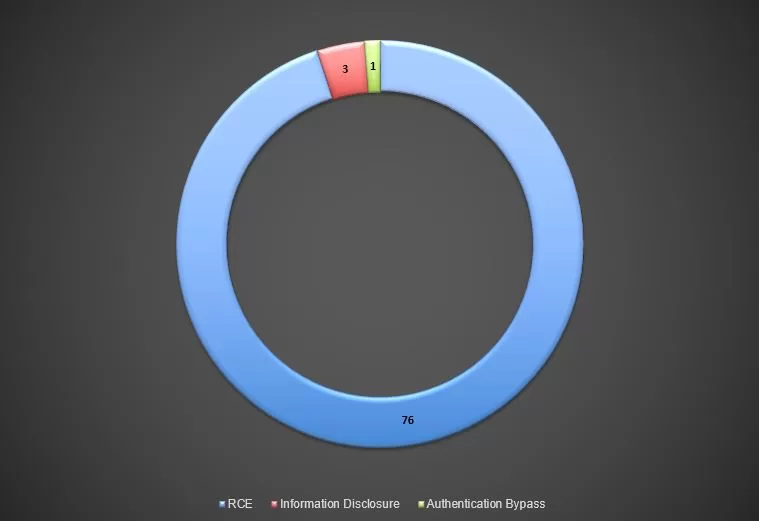

نوع آسیب پذیری هایی که این هفته بررسی کردیم :

- اجرای کد : 76

- دور زدن احرازهویت: 1

- افزایش امتیاز : 3

در نهایت 80 آسیب پذیری که بررسی کردیم :

| آسیب پذیری | امتیاز | سازنده | محصول | نوع | توضیحات |

| CVE-2023-4685 | 7.8 | Delta Electronics | CNCSoft-B | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد رو داره.برای اکسپلویت نیاز به تعامل کاربر هستش چون باید از یه صفحه مخرب دیدن کنه یا یه فایلی رو باز کنه. آسیب پذیری در تجزیه فایلهای DPA هستش. |

| CVE-2023-42034 | 8.8 | Visualware | MyConnection Server | XSS | مهاجم راه دور امکان دور زدن احرازهویت داره. برای اکسپلویت نیاز به حداقل تامل کاربر هستش. آسیب پذیری در متد doRTAAccessCTConfig هستش. |

| CVE-2023-42032 | 7.5 | Visualware | MyConnection Server | Exposed Dangerous Method | مهاجم راه دور و بدون احرازهویت امکان افشای اطلاعات حساس داره. آسیب پذیری در متد doRTAAccessUPass هستش. |

| CVE-2023-42035 | 6.5 | Visualware | MyConnection Server | XXE | مهاجم راه دور و بدون احرازهویت شده، امکان افشای اطلاعات حساس با امتیاز root داره. آسیب پذیری در متد doIForward هستش. |

| CVE-2023-42033 | 7.2 | Visualware | MyConnection Server | Directory Traversal | مهاجم راه دور و احرازهویت شده امکان اجرای کد با امتیاز root داره. فرایند احرازهویت هم قابل دور زدنه. آسیب پذیری در متد doPostUploadfiles هستش. |

| CVE-2023-42040 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در متد mailForm هستش. |

| CVE-2023-42088 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای JPG هستش. |

| CVE-2023-42085 | 7.8 | PDF-XChange | PDF-XChange Editor | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای EMF هستش. |

| CVE-2023-42086 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای EMF هستش. |

| CVE-2023-42083 | 7.8 | PDF-XChange | PDF-XChange Editor | Heap Buffer Overflow | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای JPG هستش. |

| CVE-2023-42082 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای JPG هستش. |

| CVE-2023-42080 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | هاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای EMF هستش. |

| CVE-2023-42078 | 7.8 | PDF-XChange | PDF-XChange Editor | Memory Corruption | هاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای JP2 هستش. |

| CVE-2023-42077 | 7.8 | PDF-XChange | PDF-XChange Editor | Heap Buffer Overflow | هاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای EMF هستش. |

| CVE-2023-42075 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | هاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای JPG هستش. |

| CVE-2023-42076 | 7.8 | PDF-XChange | PDF-XChange Editor | Heap Buffer Overflow | هاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای PDF هستش. |

| CVE-2023-42074 | 7.8 | PDF-XChange | PDF-XChange Editor | Type Confusion | هاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در متد addScript هستش. |

| CVE-2023-42071 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای PDF هستش. |

| CVE-2023-42069 | 7.8 | PDF-XChange | PDF-XChange Editor | Stack Buffer Overflow | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای PDF هستش. |

| CVE-2023-42043 | 7.8 | PDF-XChange | PDF-XChange Editor | Memory Corruption | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای PDF هستش. |

| CVE-2023-42055 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42057 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42058 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42059 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42044 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای PDF هستش. |

| CVE-2023-42060 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42061 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42063 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42041 | 7.8 | PDF-XChange | PDF-XChange Editor | Use-After-Free | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در مدیریت اشیاء Annotation هستش. |

| CVE-2023-42042 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در مدیریت اشیاء APP هستش. |

| CVE-2023-42045 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای J2K هستش. |

| CVE-2023-42047 | 7.8 | PDF-XChange | PDF-XChange Editor | Memory Corruption | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای JP2 هستش. |

| CVE-2023-42051 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Write | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42062 | 7.8 | PDF-XChange | PDF-XChange Editor | Uninitialized Variable | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-42064 | 7.8 | PDF-XChange | PDF-XChange Editor | Out-Of-Bounds Read | مهاجم راه دور امکان اجرای کد داره. برای اکسپلویت نیاز به تعامل کاربر هستش چون باید صفحه یا فایل مخربی رو باز کنه. آسیب پذیری در تجزیه فایلهای U3D هستش. |

| CVE-2023-41738 | 8.0 | Synology | RT6600ax | Command Injection | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در نقطه پایانی WEB API هستش. |

| CVE-2023-41230 | 7.5 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41229 | 8.8 | D-Link | DIR-3040 | Heap Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41228 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41227 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41226 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41225 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41224 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41223 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41222 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41221 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41220 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41219 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41218 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41217 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41216 | 6.8 | D-Link | DIR-3040 | Stack Buffer Overflow | مهاجم مجاور شبکه و احرازهویت شده امکان اجرای کد با امتیاز root داره. آسیب پذیری در prog.cgi هستش که درخواستهای HNAP ارسالی به وب سرور lighttpd که روی پورت TCP/443/80 فعاله رو مدیریت میکنه. |

| CVE-2023-41186 | 6.5 | D-Link | DAP-1325 | Missing Authentication | مهاجم مجاور شبکه و بدون احرازهویت امکان افشای اطلاعات داره. آسیب پذیری در پیاده سازی اینترفیس CGI هستش. |

| CVE-2023-41187 | 8.8 | D-Link | DAP-1325 | Missing Authentication | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در پیاده سازی اینترفیس HNAP هستش. |

| CVE-2023-41213 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41212 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41211 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41210 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41209 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41208 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41207 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41206 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41205 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41204 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41203 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41202 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت داده های XML در نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41201 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41200 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41199 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41198 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41197 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41196 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41195 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41194 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41193 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41192 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41191 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41190 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41189 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41188 | 8.8 | D-Link | DAP-1325 | Command Injection | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |

| CVE-2023-41214 | 8.8 | D-Link | DAP-1325 | Stack Buffer Overflow | مهاجم مجاور شبکه و بدون احرازهویت امکان اجرای کد با امتیاز root داره. آسیب پذیری در مدیریت پارامتر درخواست به نقطه پایانی HNAP1 SOAP هستش. |